Todos disfrutamos de los juegos. Algunos prefieren los juegos deportivos, otros los juegos de azar, y otros vivir la vida como si fuera un juego. Hasta los juegos de ordenador se han convertido en parte de nuestra vida cotidiana al mantener entretenidas a millones de personas. Ya sea con Tetris o Counter Strike, todos pasan un buen rato.

Debido al crecimiento de Internet se creó un nuevo tipo de juego de ordenador: un tipo de juego que se puede abrir en cualquier ordenador, con miles, hasta decenas de miles de jugadores alrededor del mundo. En el mundo de los MMORPGs (juegos masivos de rol multijugador en línea), también conocidos como juegos en línea, los jugadores pueden conocer a otros jugadores, trabar amistades, luchar en batallas, aliarse para acabar con las fuerzas del mal, encontrar su destino virtual y jugar, jugar y no parar de jugar…

Sin embargo, no todo es perfecto en estos mundos de fantasía, donde las fuerzas virtuales del mal pueden mezclarse con la realidad. Estos juegos entretienen a gente real, incluyendo a ladrones y estafadores que roban las propiedades virtuales de otros jugadores y las convierten en dinero real.

Este artículo explorará los robos de contraseñas y propiedad virtual de los jugadores de MMORPG, al igual que otros actos malintencionados en contra de estos usuarios.

Los juegos

Los juegos en línea permiten a los usuarios explorar fantásticos mundos virtuales y completar tareas, también llamadas misiones, para que el personaje obtenga dinero, objetos valiosos y experiencia, a diferencia de la mayoría de los juegos de ordenador, donde el objetivo es obtener puntos. Estas riquezas virtuales, obtenidas con el sacrificio, sudor y lágrimas del personaje, se pueden canjear por otros objetos valiosos dentro del mismo juego. Una vez que el jugador logra conseguir estos artículos, su personaje los puede usar para completar misiones aún más difíciles, conseguir más dinero o simplemente seguir siendo parte del juego, ya que en este tipo de juegos no se puede perder. El juego nunca termina.

Una escena de batalla del juego en línea Lineage 2

(www.lineage2.com)

Los juegos en línea tienen reglas determinadas por los creadores y los administradores de los servidores del juego. Estas personas, para ganarse la vida, invierten su tiempo y capital en crear y mantener mundos virtuales.

Monica Almeida / The New York Times

El centro de servicio al consumidor de Blizzard, los diseñadores de World of Warcraft

(www.nytimes.com)

Las tiendas venden juegos en línea, pero para jugar casi siempre se necesita pagar una cuota mensual de suscripción. El dinero de esas cuotas cubre el costo de tráfico del juego, mantenimiento de los servidores, creación de nuevos mundos y de objetos para los personajes (espadas, lanzas, barcos, etcétera). Los jugadores pueden “vivir” por años en aquellos mundos virtuales que están en constante crecimiento y evolución.

Piratas

El mundo de los juegos en línea es un mundo muy agitado: cada año se lanzan nuevos juegos al mercado y la cantidad de jugadores no para de crecer. Tan pronto como se lanza la versión original de un juego nuevo, también empiezan a aparecer servidores piratas. Éstos ofrecen versiones gratuitas de los juegos, a diferencia de los servidores originales que cobran suscripción.

Lanzamiento de World of Warcraft en Europa (www.worldofwarcraft.com)

La cantidad de servidores piratas es enorme. Es tan popular que una búsqueda en Google de “private game server” (servidor de juegos privado), el 22 de junio de 2007, produjo aproximadamente 10.800.000 respuestas, y ese número está en constante aumento. Un juego en línea de moda puede hacer que se creen cientos de miles de servidores piratas. La gran cantidad de respuestas se debe a que los servidores piratas tienen una demanda muy alta de jugadores que no quieren (o pueden) gastar mucho dinero, como adolescentes y estudiantes. La idea es muy tentadora: ¿Por qué pagar una suscripción mensual a un servidor oficial cuando se puede jugar el mismo juego en un servidor pirata y solo pagar el costo del tráfico? Sin embargo, no todo es tan simple como parece.

Crear un servidor pirata no es una tarea fácil. Se debe administrar y mantener los servidores, lo que implica una inversión de dinero para cubrir por lo menos los costos del tráfico. ¿Por qué los piratas se molestan en pasar por todo esto? La respuesta es simple: los administradores de los servidores piratas venden artículos virtuales y ganan dinero real. Dependiendo del tipo de equipo que los administradores ofrezcan a los servidores, la venta de artículos virtuales puede llegar a ser una gran fuente de ingresos.

La calidad del juego en los servidores piratas es mucho peor que la de los servidores oficiales, lo que llena de problemas a los jugadores. Los errores, fallas en el sistema y desconexiones repentinas son problemas que pueden llegar a arruinar su diversión. Sin importar cuan bien juegue la persona, tarde o temprano se quedará estancada en un nivel del juego por mucho más tiempo del normal. Ahí es cuando el jugador de un servidor pirata pide ayuda al administrador, quien está listo para venderle propiedades virtuales por dinero de verdad (es común que los servidores piratas tengan listas públicas de precios de artículos y servicios).

La venta de artículos virtuales por dinero real es muy común en los servidores de juegos, aunque el juego, el estatus del servidor (original o pirata) y las reglas del administrador determinan si estas ventas son permitidas o no.

Robos

Pero… ¿sólo los administradores de los servidores de juegos pueden vender artículos para el juego? ¿Pueden vender artículos los jugadores? Sí, pueden hacerlo, y lo hacen, pero casi siempre los administradores del servidor, especialmente los de los servidores piratas, prohíben estos intercambios para no perder clientela. Sin embargo, las prohibiciones no evitan que algunos jugadores sigan haciendo negocios. Algunas personas se sientan en el ordenador, juegan, ganan un objeto valioso y luego lo venden por dinero real.

El mundo de los juegos en línea es un lugar sorprendentemente lucrativo. En la red existen sitios donde los usuarios pueden adquirir dinero virtual para los juegos originales en línea. Claro que vender esos artículos es ilegal, y casi ninguno de los sitios de la lista acepta la venta de artículos de los juegos por dinero real.

Todos los artículos virtuales de un juego pueden tener un valor monetario en el mundo real. Esto hace que la demanda crezca y que comience el robo de propiedades virtuales. Pero, ¿cómo funciona este sistema? Aunque no lo crean, es bastante simple.

En la mayoría de los juegos, el sistema de autorización del jugador (que verifica la identidad del jugador) está basado en el uso de contraseñas. El jugador que quiera entrar a un servidor debe ingresar su nombre de usuario y contraseña. Una vez que el servidor identifica al usuario, le permitirá ingresar al juego con toda libertad. Si un usuario malintencionado usa la contraseña de otro jugador, puede simplemente entrar al juego, robar objetos de su víctima y venderlos.

Los ladrones ofrecen los artículos robados en subastas (en sitios como ebay.com) y foros, y los venden por dinero virtual o real. El ladrón puede incluso pedir una recompensa para que la víctima recupere sus objetos robados. Aunque no nos guste, los ladrones pueden hacer mucho dinero en este negocio.

Venta de personajes virtuales en Ebay

Claro que según las reglas del servidor, hay sanciones por comprar objetos robados. Los jugadores en los servidores de juegos originales saben que si ocurre un incidente los administradores les darán la razón. El jugador sólo debe enviar una queja y los administradores se encargarán de resolver los problemas para que el usuario pueda seguir jugando.

Sin embargo, las cosas son distintas en los servidores piratas, (que son mucho más numerosos que los originales). Como los jugadores no pagan mantenimiento, la administración no tiene por qué solucionar los problemas de los usuarios. Las víctimas pocas veces tienen la oportunidad de probar su inocencia en los problemas que surgen con sus propiedades virtuales. Es común que los administradores ignoren las pruebas del robo de una contraseña, argumentando que cualquier conversación se puede falsificar, y las capturas de pantalla se pueden modificar en programas como photoshop. Un jugador puede usar pruebas falsas para acusar a un usuario inocente de quien quiera deshacerse (por ejemplo, existen sanciones para aquellos usuarios que utilicen lenguaje inapropiado en el juego y se les puede llegar a prohibir el ingreso por varios días). También se puede ganar dinero fingiendo un robo y pidiendo una recompensa. Los administradores de los servidores piratas no pueden, ni quieren, involucrarse en este tipo de problemas.

Como consecuencia, los usuarios malintencionados no se tienen que preocupar por las consecuencias de sus acciones en servidores piratas, ya que la mayor parte de las veces no habrá ninguna. En los servidores originales, la situación es completamente diferente. Los administradores cierran las cuentas de los jugadores involucrados en robo, y hasta pueden llegar a bloquear su dirección IP.

El robo de contraseñas de juegos en línea es un problema muy preocupante. Todos y cada uno de los jugadores corren el riesgo de convertirse en víctimas de los usuarios malintencionados.

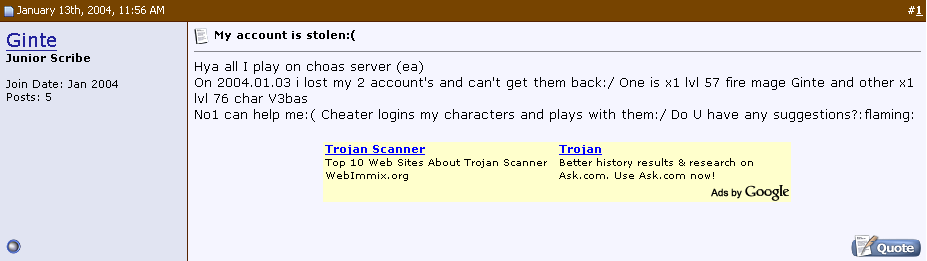

Un mensaje común en los servidores de juegos (…y publicidad de Google relativa al tema)

Cómo se roban las contraseñas de los juegos en línea

Como regla general, los usuarios maliciosos sólo están interesados en el nombre de usuario y contraseña de sus víctimas, y no en la dirección del servidor que el usuario usa para jugar. El usuario malicioso sabe cual es el servidor que utiliza su víctima, es más, es probable que sea un jugador de su mismo servidor. Los robos se dan tanto en servidores oficiales como piratas, aunque hay muchas más probabilidades de que los jugadores en un servidor pirata sean víctimas de un robo.

Analicemos algunos de los métodos que los criminales emplean para robar contraseñas.

Ingeniería social

Una de las tácticas de los criminales cibernéticos para robar contraseñas es ingresar a un juego o al foro del servidor de un juego y ofrecer un premio o ayuda a cambio de las contraseñas de otros jugadores. Los criminales cibernéticos que hacen este tipo de ofertas no son tan ingenuos como parece. Al contrario, los ingenuos son los jugadores que desean ayuda en el juego y responden a estas ofertas. El usuario malintencionado logra su objetivo (obtener las contraseñas deseadas) y deja a sus víctimas con las manos vacías.

Otro método de ingeniería social muy usado es el phishing, en el que el criminal cibernético envía correos electrónicos haciéndose pasar por el administrador del servidor, solicitando al usuario que confirme su cuenta mediante un vínculo en el mensaje. A continuación les mostramos un ejemplo de este tipo de táctica:

Ejemplo de correo phishing: El vínculo dirige a una página web en http://lineage***ru y (forum.lineage2.su)

[Buenos días.

Usted ha recibido esta carta porque es un usuario registrado de nuestro servidor (www.Lineage2.su).

Debido a que la cantidad de usuarios registrados en nuestro servidor ha crecido bruscamente este último mes, nos vemos obligados a limpiar nuestra base de datos (cuentas no utilizadas).

Para confirmar que usted todavía juega en nuestro servidor, debe confirmar su identidad en la siguiente página:

*******

Si usted no confirma su identidad en 48 horas desde el momento de recibir esta carta, su cuenta será eliminada de forma definitiva.

Atentamente, la administración de Lineage2.su]

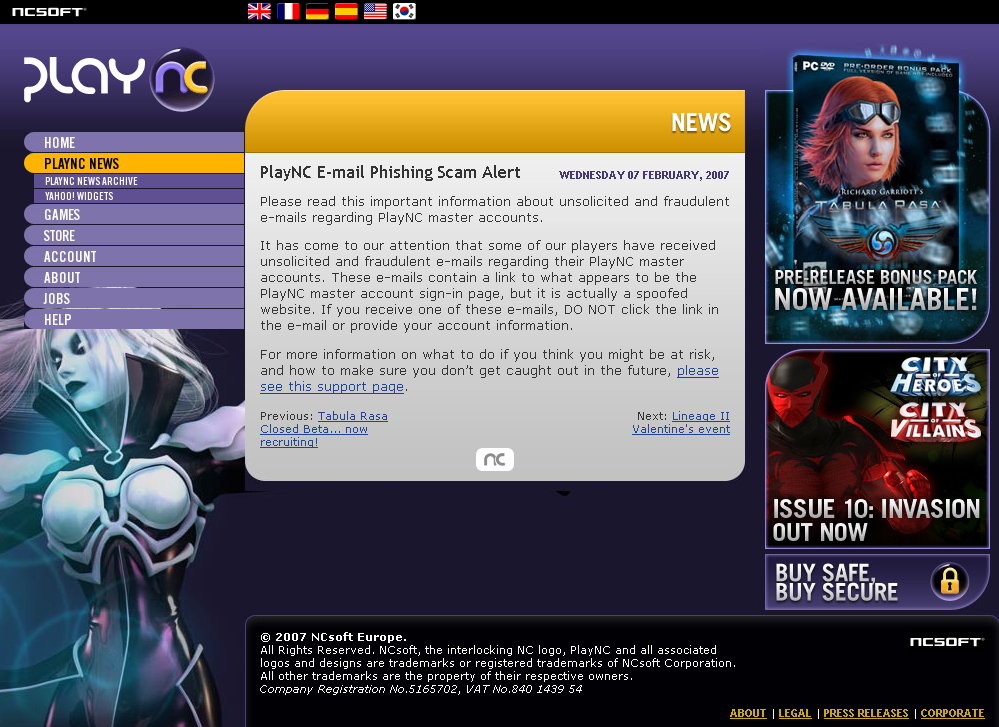

Noticia de la administración del servidor sobre un ataque phishing contra los jugadores (eu.plaync.com)

Aunque el uso de estas técnicas es simple y efectivo, los jugadores más experimentados y con más artículos no caen en esa trampa, lo que no deja una gran ganancia para los usuarios malintencionados.

Aprovechar las vulnerabilidades del servidor de juegos

El servidor de un juego es una colección de servicios de sistema, programas y bases de datos diseñada para mantener un juego. Al igual que en cualquier otro programa, el código del servidor contiene errores de programación y bugs. Los criminales cibernéticos pueden aprovechar estas vulnerabilidades para acceder a las bases de datos del servidor y así obtener contraseñas o contraseñas codificadas (que pueden decodificarse con programas especiales).

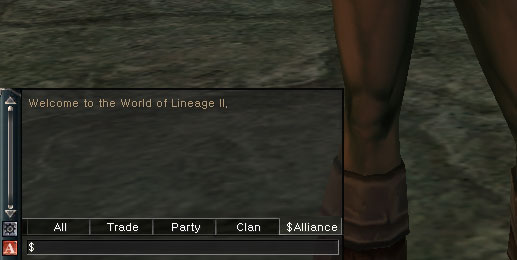

Por ejemplo, existe una vulnerabilidad conocida en el chat interno de los juegos en línea. Si la ventana del chat no está aislada de la base de datos del juego y no se vigila el uso de símbolos y comandos especiales, un usuario malintencionado puede acceder a la base de datos directamente desde la ventana del chat de forma manual o usando programas especiales.

Chat interno del juego Lineage 2 (www.lineage2.com)

La cantidad de vulnerabilidades que los criminales pueden usar para acceder a la base de datos depende de cada servidor. Crear parches para las vulnerabilidades de los servidores piratas es un proceso muy lento, más lento aún que crearlos para servidores oficiales (si es que los administradores del servidor pirata consideran necesario parchear las vulnerabilidades).

Otra manera de obtener contraseñas es mediante el sistema para los usuarios que han olvidado su contraseña. Los criminales cibernéticos envían astutas peticiones al sistema, o bien, tratan de adivinar las respuestas a las preguntas de seguridad, y una vez que consiguen la contraseña de la víctima, la cambian e ingresan al juego usando la nueva contraseña que, por supuesto, el usuario original desconoce.

Aprovechar las vulnerabilidades de un servidor puede ser una tarea compleja y la preparación y realización de uno de estos ataques requiere un gran esfuerzo intelectual. No es raro que estas operaciones terminen siendo una pérdida de tiempo, ya que muchos hackers no poseen las cualidades técnicas necesarias para llevar a cabo estos ataques.

Usando malware

Es común que los usuarios malintencionados escriban malware y lo difundan de cualquier forma posible:

- usando los tableros de mensajes para publicar enlaces a programas maliciosos, haciéndolos pasar por parches de juegos;

- enviando spam dentro del juego con enlaces presentados como “parches nuevos”, pero que en realidad dirigen a programas maliciosos;

- enviando spam a correos electrónicos con programas maliciosos adjuntos al mensaje o enlaces que dirigen a programas maliciosos;

- usando programas P2P para difundir sus programas maliciosos;

- aprovechando las vulnerabilidades del navegador para descargar programas maliciosos cuando el usuario visita sitios web relacionados con el juego.

No es raro que los criminales cibernéticos publiquen enlaces que dirijan a un programa malicioso en un tablero de mensajes, tratando de hacer creer a los jugadores que es un nuevo parche, utilidad o agregado para el juego.

![]()

Noticias en un servidor pirata

[Presten todos atención 17.07.06

En el juego algunos sujetos hacen mucha propaganda a un parche que supuestamente permite afilar armas sin ningún riesgo. En realidad, este parche es un troyano que al parecer roba vuestras cuentas y contraseñas. Les pedimos que no ejecuten este archivo, pero si ya lo han hecho, todavía no es tarde para cambiar vuestras contraseñas.

En general, os rogamos no descargar parches desconocidos (no oficiales), porque pueden contener cualquier tipo de virus y troyanos.

En estos casos, la administración no asume ninguna responsabilidad por la pérdida de vuestros personajes.

Utilizad sólo aquellos parches que están en nuestro sitio.]

Existen programas maliciosos diseñados para sólo atacar a usuarios de juegos en línea, así como programas diseñados para robar cualquier tipo de contraseña, incluyendo las de estos juegos. Según la clasificación de Kaspersky Lab, los troyanos Trojan-PSW.Win32 y Trojan.Win32.Qhost son los programas más difundidos que roban las contraseñas de juegos en línea.

El primer grupo de troyanos usa métodos tradicionales para recolectar la información que se ingresa al ordenador usando el teclado; si el usuario ingresa su contraseña, nombre del servidor o cualquier otra información usando un teclado infectado, el usuario malintencionado tendrá acceso a esa información.

El segundo grupo de troyanos funciona modificando %windir%system32driversetchosts. Este archivo contiene información sobre la correspondencia estática entre la dirección de la red y el nombre del servidor. Si se ingresa una dirección de servidor de juegos falsa en este archivo, el usuario será autorizado y dirigido al servidor del usuario malintencionado en lugar del original, dejando su contraseña en malas manos.

Algunas variaciones de la familia de troyanos Trojan-Spy.Win32.Delf también deben mencionarse. Esta familia configura un servidor proxy falso en Internet Explorer, que posteriormente se usa para conectarse a servidores de juegos en línea. En este caso, al igual que en el anterior, toda la información del jugador se envía al usuario malintencionado. En los juegos en línea en que los jugadores no necesitan ingresar una contraseña (este es un método para proteger a los usuarios de los capturadores de teclado), los usuarios malintencionados no reciben las contraseñas en forma de letras o símbolos, sino como imágenes de la pantalla del juego.

Algunas variaciones de Trojan-PSW.Win32 utilizan los formularios de registro de ciertos sitios web. De esta manera obtienen las contraseñas de los usuarios que se registran a los juegos en línea. Muchos servidores de juegos permiten el acceso a estadísticas y otra información relacionada al juego a través de su sitio web si el usuario ingresa su contraseña. Cuando el jugador ingresa su nombre de usuario y contraseña se le puede robar esta información.

El usuario malintencionado puede recibir las contraseñas robadas mediante correo electrónico, programas de mensajería instantánea, colocándolas en un servidor FTP, o abriendo una red de acceso a un archivo o carpeta a la que se ingrese a través de Internet, FTP, o una carpeta de archivos compartidos.

Un mensaje recurrente en los foros de juegos sobre el robo de contraseñas mediante programas nocivos

Como usar malware es una técnica sencilla (un usuario malicioso no necesita ningún tipo de conocimiento técnico) y muy lucrativa, los usuarios malintencionados prefieren usar este método para robar contraseñas.

La evolución del malware para robar contraseñas

La selección natural es la fuerza que propulsa la evolución. Los programas antivirus son los primeros defensores de los ordenadores y son de vital importancia para la evolución del malware que roba contraseñas de los juegos en línea. Mientras más fuerte es la defensa, mucho más difícil es evadirla y, como respuesta, el malware se vuelve cada vez más complejo.

Los primeros programas maliciosos que atacaban juegos en línea eran bastante primitivos, pero hoy en día los hackers usan lo último en tecnología para escribirlos. Estos programas han evolucionado en tres aspectos: la evolución de las funciones para robar contraseñas, que envían la información al usuario malintencionado (programas Trojan-PSW, programas Trojan-Spy); la evolución de las técnicas de propagación (gusanos y virus); la evolución de las técnicas de defensa del malware contra los programas antivirus (rootkits, killav, empaquetadores).

Troyanos

La primera vez que se registró el uso de un programa malicioso para robar las contraseñas de un juego en línea fue en 1997, cuando las compañías de antivirus empezaron a recibir correos electrónicos infectados que los jugadores de Ultima Online les habían enviado para que los analizaran. Al principio, estos programas eran capturadores de teclado clásicos. Los capturadores de teclado son troyanos que registran las teclas que el usuario presiona, incluyendo las que usa al introducir su contraseña para entrar a un juego.

A finales de 2002 apareció el primer programa malicioso que tenía como blanco las contraseñas de MMORPG: Trojan-PSW.Win32.Lmir.a. Éste era un programa bastante simple, escrito en Delphi. El programa buscaba, en intervalos de tiempos predeterminados, ventanas de “Legend of Mir2”, y luego enviaba toda la información que se había ingresado en esa ventana al correo electrónico del usuario malintencionado. Este programa, desarrollado en China, no era especial en términos de programación y menos aún en términos de difusión. Sin embargo, este insignificante troyano pronto se convirtió en un clásico entre los usuarios malintencionados que robaban contraseñas de MMORPG. Se publicó en Internet su código de origen y luego se lo modificó para que funcionara en otros juegos en línea, cosa que no es difícil de hacer. Una vez cambiado el nombre del juego (por ejemplo a “MapleStory”), el troyano robaba las contraseñas de ese juego. Estas simples modificaciones desencadenaron un imparable crecimiento y difusión del malware de MMORPG.

El gran número de variaciones de Trojan-PSW.Win32.Lmir y su difusión son el resultado de muchos factores:

- La popularidad de Legend of Mir, el objetivo original de Trojan-PSW.Win32.Lmir;

- El gran número de servidores dedicados a este juego;

- La habilidad de aprovechar las vulnerabilidades de Internet Explorer para difundir troyanos; los usuarios malintencionados atacaban los sitios web de los servidores de juegos y añadían un script que se descargaba y ejecutaba en los ordenadores de los jugadores;

- La aparición de más de 30 constructores Trojan-PSW.Win32.Lmir (Constructor.Win32.Lmir era el software dedicado a crear y configurar troyanos para que roben contraseñas de Legend of Mir 2).

Una vez que se probó la efectividad de Trojan-PSW.Win32.Lmir, los usuarios maliciosos comenzaron a reescribir el programa para que atacara los juegos en línea más usados. Los sucesores de este programa fueron los troyanos Trojan-PSW.Win32.Nilage (que atacaba a Lineage2) y Trojan-PSW.Win32.WOW.a (que atacaba a los jugadores de World of Warcraft). Estos programas fueron lanzados en 2004 y 2005 respectivamente y, debido a que la popularidad de estos juegos sigue creciendo, todavía son bastante usados por los usuarios malintencionados. La mayoría de estos troyanos están diseñados para robar nombres de usuarios y contraseñas de juegos en línea con dominio .tw y enviar la información robada a un correo electrónico o un servidor FTP en un dominio .cn.

En la mayor parte de los casos, los troyanos están diseñados para atacar juegos en línea específicos. Sin embargo, en 2006 apareció Trojan-PSW.Win32.OnLineGames.a, un troyano que arrasó con las contraseñas de la mayoría de los juegos en línea más usados desde direcciones de servidor donde los usuarios ya estaban registrados. La lista de los juegos que este troyano puede atacar sigue creciendo.

Sección del programa malicioso Trojan-PSW.Win32.OnLineGames.fs, que roba contraseñas de juegos en línea, en especial las de MapleStory

Un troyano moderno que robe contraseñas de juegos en línea tiene que contar con una biblioteca dinámica escrita en Delphi, y debe tener la capacidad de conectarse automáticamente a todas las aplicaciones del sistema. Cuando se inicia un juego en línea, este tipo de programa intercepta la contraseña ingresada en el teclado, la envía al correo electrónico del usuario malintencionado y luego se borra a sí mismo. El uso de una biblioteca dinámica le permite al troyano encubrirse dentro del sistema y hace que la instalación del troyano en el ordenador de la víctima sea más simple al hacer posible el uso de un Trojan-Dropper, un gusano u otro malware.

Gusanos y virus

Ya que los juegos en línea son tan populares en todo el mundo, no es difícil encontrarse con algún jugador entre los usuarios de Internet comunes. Esta es la razón por la que el poder reproducirse por sí mismo se convirtió en un factor importante en la evolución del malware diseñado para robar contraseñas de los juegos en línea. Estos programas tienen en la mira la mayor cantidad de jugadores, juegos y servidores posible.

El primer gusano que robó contraseñas de los juegos en línea fue Email-Worm.Win32.Lewor.a. Este gusano se enviaba a sí mismo a las direcciones de los archivos de Outlook Express de los ordenadores infectados. Si el gusano encuentra el nombre del usuario, la contraseña y la dirección del servidor de “Legend of Mir” en un ordenador infectado, guarda los datos en un servidor FTP de un usuario malicioso. El primer correo electrónico de distribución masiva de Email-Worm-Win32.Lewor.a se registró a principios de Junio de 2004.

No pasó mucho tiempo hasta que aparecieran otras clases de programas maliciosos que podían infectar los archivos ejecutables y comenzaran a copiarse en los recursos de red. Estos métodos de infección le dieron otra oportunidad a los escritores de virus para divulgar sus creaciones y se convirtieron en un dolor de cabeza más para las compañías antivirus. Cuando un programa malicioso tiene la capacidad de copiarse a archivos a los que varios usuarios tienen acceso (como vía P2P o vía red de archivos compartidos de Microsoft), aumenta la cantidad de posibles víctimas.

Kaspersky Lab clasificó a esta clase de programas malintencionados como Worm.Win32.Viking. El sucesor de Viking, Worm.Win32.Fujack, significó un avance para la difusión masiva de programas maliciosos para juegos en línea.

La última tecnología de los escritores de virus para juegos en línea es Virus.Win32.Alman.a, un virus polimórfico que infecta archivos ejecutables.

El logro más reciente de los autores de programas maliciosos para juegos en línea es el virus polimórfico Virus.Win32.Alman.a y su sucesor Virus.Win32.Hala.a. Además de infectar los ficheros ejecutables, estos programas nocivos pueden tener funciones de gusano (que se propagan en los recursos de red), rootkit (que se ocultan en el sistema) y puertas traseras. Un ordenador infectado se conecta a determinado servidor de Internet y empieza a recibir órdenes del delincuente, que pueden ser descargar y ejecutar programas que Kaspersky Lab clasifica como Trojan-PSW.Win32.OnLineGames.

Los virus Alman.a y Hala.a contienen listas de ficheros ejecutables que no deben infectarse. Esto, además de una “lista de admitidos” de otros programas nocivos en la que los autores de virus han incluido los ficheros de clientes de juegos en línea. Pero… ¿para qué?

Tomando en cuenta que los mecanismos de defensa del juego o de los productos antivirus pueden bloquear la ejecución de ficheros modificados, los delincuentes han tomado precauciones para que los jugadores puedan iniciar el juego en los equipos infectados y que Trojan-PSW.Win32.OnLineGames pueda interceptar las contraseñas y enviarlas a su creador.

Parte de un archivo infectado por Virus.Win32.Alman.a

Malware para juegos en línea: tabla cronológica:

| Mes, año | Troyanos | Gusanos | Virus |

| 1997 | Capturadores de teclado clásicos | ||

| Diciembre 2002 | Trojan-PSW.Win32.Lmir.a | ||

| Junio 2004 | Email-Worm.Win32.Lewor.a | ||

| Octubre 2004 | Trojan-PSW.Win32.Nilage.a | ||

| Febrero 2005 | Worm.Win32.Viking.a | ||

| Diciembre 2005 | Trojan-PSW.Win32.WOW.a | ||

| Agosto 2006 | Trojan-PSW.Win32.OnLineGames.a | ||

| Diciembre 2006 | Worm.Win32.Fujack.a | ||

| Abril 2007 | Virus.Win32.Alman.a | ||

| Junio 2007 | Virus.Win32.Hala.a |

Nuevas tecnologías de defensa de los malware que atacan los juegos en línea

El constante intento que los escritores de virus hacen para vencer a los antivirus ha hecho posible la creación de medios de defensa para que el malware logre evadir las soluciones antivirus.

El primer paso es el uso de compresores para esconder el código del programa de un escáner. Los compresores protegen el código contra el desensamblado y hacen que el malware sea más difícil de analizar.

En la siguiente etapa se usa una tecnología para engañar a los antivirus (killav), de esta manera, el malware puede deshabilitar las soluciones antivirus del ordenador, o bien, evitar que los antivirus noten su presencia.

Los rootkit son lo último en tecnología de defensa de malware de juegos en línea, ya que pueden evitar que los antivirus y los procesos de sistema se den cuenta de las acciones de los programas maliciosos.

En la actualidad, es común que el malware de MMORPG use una combinación de estas tres técnicas.

Por ejemplo, los troyanos Trojan-PSW.Win32.Nilage (que roba contraseñas del juego Lineage II) y Trojan-PSW.Win32.WOW (que ataca a los jugadores de World of Warcraft) han seguido dos caminos distintos. El primer programa usa compresores que lo hacen más difícil de encontrar, escondiéndose en el sistema y haciendo que los antivirus lo pasen por alto. El segundo ataca directamente al programa antivirus, deshabilitando las funciones de seguridad del ordenador de la víctima. Era de esperar, ya que Lineage 2 es más usado en Asia y World of Warcraft es más conocido en América y Europa.

Cómo se llevan a cabo los ataques hoy en día

La evolución del malware que roba contraseñas de los juegos en línea está retrasada en comparación con la de otros programas maliciosos. La causa es el poco tiempo de vida de los juegos en línea y el tipo de malware que los ataca. Durante mucho tiempo los programas maliciosos eran muy simples y solo estaban escritos en Delphi, lo que facilitaba el trabajo a los antivirus a la hora de detectarlos y eliminarlos. Pero en los últimos dos años, los escritores del malware que ataca juegos en línea han decidido cambiar de estrategia en un intento de burlar la seguridad de los antivirus. En la actualidad, los gusanos que atacan los ordenadores de los jugadores tienen funciones múltiples: Pueden reproducirse por sí mismos (gusanos de correo electrónico, gusanos P2P, gusanos de redes), infectar archivos ejecutables (virus), esconderse en el sistema (rootkits) y robar contraseñas (troyanos PSW).

Componentes del malware diseñado para atacar los usuarios de juegos en línea

Luego se hacen envíos masivos del gusano por correo electrónico. Un movimiento en falso del usuario que recibe este tipo de spam (pulsar algún enlace del mensaje, abrir un archivo desconocido, etc.) hará que todos los archivos ejecutables del ordenador se infecten, el gusano se envíe automáticamente a todas las direcciones de la cuenta del usuario y que el código malicioso se difunda masivamente. El problema es que la víctima no se dará cuenta de nada, ya que la tecnología del rootkit lo volverá invisible en el sistema.

Hay que destacar que en casi todos estos casos, las contraseñas robadas se envían a un correo electrónico o un servidor FTP en un dominio .cn.

Consideraciones geográficas

Al hablar de robos de contraseñas en juegos en línea, es necesario darle un toque asiático, ya que las estadísticas demuestran que esta región es la que tiene más jugadores de este tipo de juegos. El robo de contraseñas de juegos en línea es un tema importante principalmente para China y Corea del Sur. Las cifras hablan por sí mismas: China escribe más del 90% de todos los troyanos que afectan a juegos en línea y el 90% de las contraseñas que estos troyanos roban pertenecen a usuarios de sitios surcoreanos.

En otros países, raras veces aparecen nuevos troyanos de juegos en línea y casi nunca hay más de 2 ó 3 modificaciones.

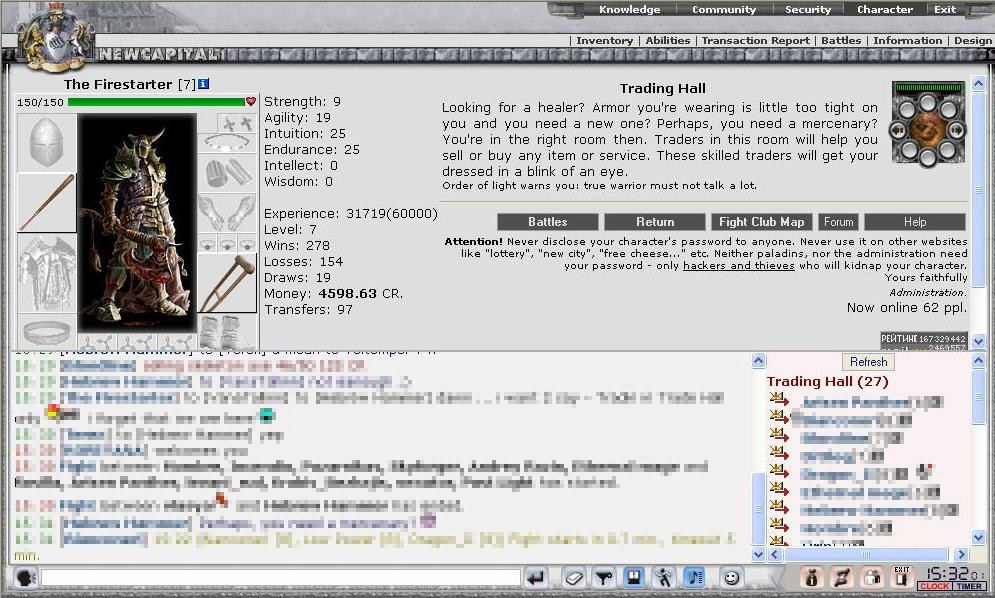

El gran crecimiento de la tecnología informática en Rusia tuvo impacto en la evolución del entretenimiento virtual. Una característica típica de la industria de juegos rusa es la popularidad de los BBMMORPG (juegos de rol multijugador masivo en línea basados en navegadores). Estos juegos, de los cuales el más popular fue Fight Club (Combats.ru) en 2002, no tienen programas clientes especiales, sino que todas las acciones se realizan en y con el navegador.

Captura de pantalla del conocido juego Fight Club (www.mjournal.ru)

La abundancia de este tipo de juegos y la gran cantidad de usuarios llamó la atención de los criminales cibernéticos rusos. Los ataques rusos casi siempre usan phishing para difundir sus programas maliciosos. Aparecieron varios sitios clones de Fight Club y otros juegos en Internet y correos electrónicos phishing con vínculos a estos sitios.

Durante un ataque, un correo electrónico (que decía ser de los administradores del sitio web) le informaba al usuario que la dirección del servidor del juego pronto cambiaría. Cuando los jugadores trataban de ingresar a esa dirección, un mensaje de error aparecía en sus pantallas. Un robot instalado en el sitio falso cambiaba de manera automática la contraseña que el usuario ingresaba en el servidor original del juego. Como resultado, los usuarios no podían entrar al juego con su contraseña antigua y los usuarios malintencionados obtenían sus contraseñas, con las que ingresaban al juego y tenían acceso a las propiedades virtuales de la víctima.

Kaspersky Lab clasificó el método phishing como Trojan-Spy.HTML.Fraud y el sitio como Trojan-Spy.HTML.Combats. Pero al parecer este fue el fin del camino para los criminales cibernéticos rusos. Por supuesto, existen otros ejemplos de nuevos programas maliciosos, pero no hay razón para pensar que hay peligro de un gran ataque a los usuarios de los juegos en línea rusos. Los ataques no van más allá de phishing y capturadores de teclado (que no atacan solo a los juegos en línea).

Algunas estadísticas

A diferencia de la situación en Rusia, el resto del mundo se enfrenta cada año a un crecimiento en el número de nuevos programas maliciosos y nuevas modificaciones de programas maliciosos conocidos que afectan a los juegos en línea. Cada día, Kaspersky Lab recibe más de 40 programas maliciosos que roban las contraseñas de los juegos en línea más usados. Además, la cantidad y calidad de los programas que recibimos aumenta cada vez más debido a la reacción de las compañías de antivirus y el incremento en la popularidad de los juegos en línea. La mayoría de estos programas están codificados para atacar a servidores de juegos específicos.

Cantidad total de programas nocivos que roban contraseñas. Diferentes años

En 2002, casi el 99% de todo el malware que Kaspersky Lab recibió y que atacaba a MMORPG fue clasificado como Trojan-PSW.Win32.Lmir. Pero con la aparición y aumento de popularidad de nuevos juegos, el número de programas maliciosos que atacan a Legend of Mir disminuyó considerablemente. En la actualidad, los juegos MMORPG más afectados son Lineage2 (con más del 40% de todos los troyanos de juegos en línea), World of Warcraft (20%), Gamania, Tibia y Legend of Mir (estos últimos con alrededor del 6% cada uno). La popularidad de cada juego se ve reflejada, de forma indirecta, en la cantidad de malware que ataca a cada uno de ellos.

A continuación presentamos una tabla de estadísticas de nuevos malware que atacan los juegos en línea más populares de 2006. Lineage2 y World of Warcraft.

Cantidad de programas nocivos que roban contraseñas en los juegos en línea “Lineage II” y “World of Warcraft” en 2006

Los mundos virtuales de estos juegos en línea han estado en la red desde el año 2004. Mientras más se daban a conocer, más interesantes se volvían para los criminales cibernéticos. En 2006, el número mensual de troyanos de Lineage2 y WoW se fue a las nubes y al final de ese año alcanzó el 70% del total de programas maliciosos que afectan a los juegos en línea.

Conclusión

El número de juegos en línea está en constante crecimiento y el ejército de jugadores aumenta se repone con nuevos reclutas. Existen programas diseñados para robar contraseñas de las cuentas de casi todos los MMORPG. Si no existe ningún programa malicioso para algún juego en línea especifico, es solo porque los usuarios todavía no pueden pagar tanto como para interesar a los usuarios malintencionados.

El aumento en el número de programas maliciosos que afecta a los juegos en línea tiene varias razones. Una de ellas es la posibilidad de venta de artículos virtuales robados a cambio de dinero en efectivo. Es un negocio muy lucrativo y la verdad es que no existen consecuencias graves por robar contraseñas. En la mayoría de los juegos hay reglas que dicen que todos los componentes del juego son propiedad de los diseñadores. El jugador solo utiliza los servicios, incluida la contraseña de la cuenta. Por lo tanto, si le roban la contraseña, su única opción es acudir al administrador, y no a ningún organismo legal.

Desde un punto de vista legal, el robo de una propiedad virtual no se considera un crimen y de lo único que se puede acusar al usuario malintencionado es de difundir programas maliciosos o cometer actos fraudulentos.

Los criminales cibernéticos siempre tienen los ojos puestos en los usuarios de juegos en línea.

Los diseñadores de juegos intentan proteger a sus usuarios mediante la introducción de nuevos métodos de autorización e identificación, protocolos criptográficos, todo tipo de parches para los jugadores e incluso cambiando los artículos disponibles en el juego.

Las compañías de antivirus están tratando de prevenir el robo de contraseñas de los clientes de juegos en línea al actualizar las bases de datos de malware de manera rápida y constante. También agregan a los antivirus métodos heurísticos y patrones de comportamiento de los programas maliciosos que atacan a los clientes de juegos en línea. Esto sirve para que el antivirus detecte los programas malintencionados con mayor facilidad.

Línea de fuego en la guerra con los creadores de troyanos y virus que atacan a los jugadores de juegos en línea

También existe otro método efectivo para proteger a los usuarios de juegos en línea: trabajar activamente y en conjunto con los diseñadores de los juegos y las compañías de antivirus. En 2004, se firmó un tratado entre Kaspersky Lab y los diseñadores de “Fight Club”, un juego en línea ruso. Este tratado estipula que se enviará a Kaspersky Lab cualquier código sospechoso que los administradores o usuarios del juego encuentren, para que nuestros especialistas los analicen e identifiquen y de esta manera se proteja la propiedad virtual de la manera más eficiente posible. Este tratado resultó ser bastante productivo. Gracias a él se evitaron miles de robos de contraseñas de juegos en línea. Si los ataques de estos usuarios malintencionados hubieran sido exitosos, habrían obtenido al menos decenas de miles de dólares en dinero real.

¿Qué deben hacer los usuarios para prevenir que les roben sus contraseñas? Como siempre, tomar medidas de seguridad básicas, usar el sentido común, no perder la cabeza y usar el mejor antivirus que puedan encontrar.

Juegos en línea y fraude: usando los juegos como carnada