La presente estadística contiene los veredictos de detección emitidos por los productos de Kaspersky y proporcionados por los usuarios que dieron su consentimiento para el envío de sus datos estadísticos.

Cifras del año

En 2022, los productos y tecnologías móviles de Kaspersky detectaron:

- 1 661 743 paquetes de instalación maliciosos;

- 196 476 nuevos troyanos bancarios móviles;

- 10 543 nuevos troyanos extorsionadores (ransomware) para dispositivos móviles.

Tendencias del año

El número de ataques móviles, tras disminuir en la segunda mitad de 2021, se estabilizó y se mantuvo aproximadamente en el mismo nivel a lo largo de 2022.

Dinámica del número de detecciones de las soluciones de seguridad móvil de Kaspersky, 2020-2022 (descargar)

Al mismo tiempo, los atacantes continuaron usando canales legítimos para distribuir malware.

Al igual que en 2021, en 2022 encontramos una compilación modificada de WhatsApp que contenía un código malicioso. Uno de los rasgos distintivos de este malware es que se propagaba a través de anuncios en la popular aplicación Snaptube, así como a través de la tienda interna de la aplicación Vidmate.

Los atacantes también siguieron propagando malware a través de Google Play. En particular, en la tienda de aplicaciones oficial en 2022 en repetidas ocasiones se encontraron troyanos suscriptores móviles, que suscribían de forma encubierta a los usuarios infectados a servicios pagos. Así, además de las ya conocidas familias Jocker y MobOk, descubrimos la nueva familia Harly, activa desde 2020. En 2022, el malware de esta familia tuvo un total de más de 2,6 millones de instalaciones desde la tienda oficial. También el año pasado, varias aplicaciones fraudulentas se distribuyeron activamente a través de Google Play, y en particular, prometían al usuario beneficios sociales o inversiones rentables en la industria energética.

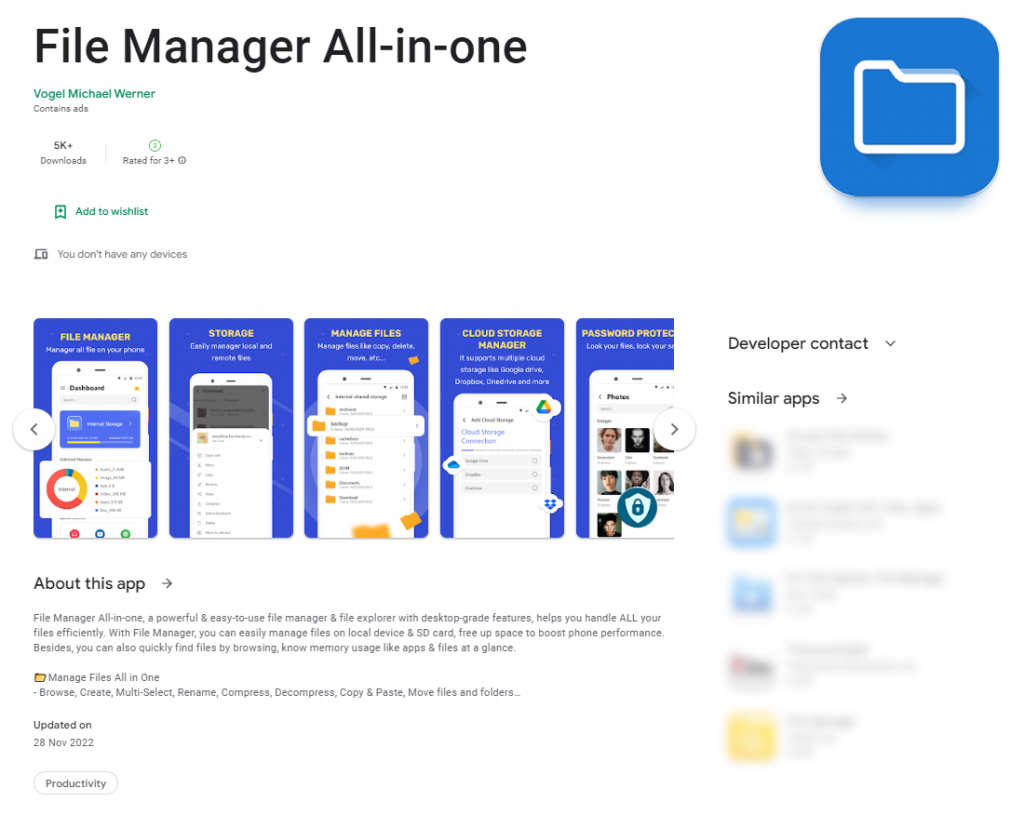

Los troyanos bancarios móviles tampoco se quedaron atrás. A pesar de que en el segundo trimestre Europol eliminó la infraestructura de FluBot (también conocido como Polph o Cabassous), la botnet móvil más grande de los últimos años, los usuarios debían seguir estando alerta: en 2022, en la tienda oficial de Google Play se encontraron descargadores de otras familias de troyanos bancarios, como Sharkbot, Anatsa/Teaban, Octo/Coper y Xenomorph, distribuidas bajo la apariencia de aplicaciones útiles. Por ejemplo, en la siguiente captura de pantalla, el descargador de malware Sharkbot pretende hacerse pasar por un administrador de archivos. La funcionalidad de este tipo de software permite que la aplicación, sin despertar sospechas, solicite permiso para instalar paquetes adicionales que el troyano necesita para funcionar.

Descargador de troyanos bancarios Sharkbot en Google Play

Un vector popular de propagación de amenazas móviles en 2022 siguió siendo la explotación de los nombres de juegos populares: el malware y las aplicaciones no deseadas se presentan como una versión pirateada del juego o códigos “cheat” para hacer trampa. La mayoría de las veces, los atacantes usaron juegos de Minecraft, Roblox, Grand Theft Auto, PUBG y FIFA como cebo. Estas aplicaciones se distribuyeron sobre todo mediante sitios web dudosos, grupos de redes sociales y otros recursos no oficiales.

Estadísticas de las amenazas móviles

Número de paquetes de instalación

En 2022 detectamos 1 661 743 paquetes de instaladores maliciosos móviles, 1 803 013 menos que el año anterior. Después de haber crecido en 2020, la cantidad de paquetes de instalación detectados está disminuyendo gradualmente.

Número de paquetes de instalación detectados, 2019-2022 (descargar)

Distribución por tipos de los programas móviles detectados

Distribución de las nuevas aplicaciones móviles detectadas por tipo, 2021 y 2022 (descargar)

En 2022, las aplicaciones RiskTool potencialmente no deseadas (27,39%) ocuparon el primer lugar en términos de participación entre las amenazas detectadas y desplazaron al líder anterior, las aplicaciones publicitarias (24,05%). Al mismo tiempo, en comparación con 2021, la participación de RiskTool disminuyó en 7,89 p.p. y la del adware (Adware), en 18,38 p.p.

El tercer lugar lo ocupan varios troyanos (del tipo Trojan, 15,56%). Su participación se redujo en 6,7 puntos porcentuales.

Geografía de las amenazas móviles

TOP 10 de países según el porcentaje de usuarios atacados por malware móvil de la categoría Malware:

| País* | %** | |

| 1 | China | 17,70 |

| 2 | Siria | 15,61 |

| 3 | Irán | 14,53 |

| 4 | Yemen | 14,39 |

| 5 | Irak | 8,44 |

| 6 | Arabia Saudita | 6,78 |

| 7 | Kenia | 5,52 |

| 8 | Suiza | 5,44 |

| 9 | Pakistán | 5,21 |

| 10 | Tanzania | 5,15 |

* Hemos excluido de la clasificación a los países donde el número de usuarios del antivirus móvil de Kaspersky es relativamente pequeño (menos de 10000).

** Porcentaje de usuarios únicos en el país atacado, del total de usuarios del antivirus móvil de Kaspersky en el país.

China es el líder por la cantidad de usuarios atacados por malware móvil: El 17,70% de los usuarios fueron atacados en este país. De estos, el 16,06% fueron atacados por el malware Trojan.AndroidOS.Najin.a, que realiza manipulaciones maliciosas con SMS.

Entre los tres primeros también están Siria (15,61%) e Irán (14,53%). En estos países, los usuarios se encontraron con mayor frecuencia con el troyano Trojan-Spy.AndroidOS.Agent.aas, una modificación de la popular aplicación WhatsApp que contiene un módulo espía.

Distribución de los ataques por tipo de software utilizado

Distribución de los ataques por tipo de software utilizado, 2022 (descargar)

Al igual que en años anteriores, en 2022 la mayor parte de los ataques a usuarios de móviles fueron perpetrados por malware (67,78%). Al mismo tiempo, aumentó la proporción de ataques que utilizan aplicaciones publicitarias (Adware) y aplicaciones de la clase RiskWare: 26,91% (frente al 16,92% en 2021) y 5,31% (frente al 2,38% en 2021), respectivamente.

Adware para móviles

En 2022, el primer lugar entre las aplicaciones publicitarias por la cantidad de paquetes detectados lo ocupó la familia Adlo (22,07%), formada por aplicaciones falsas sin funcionalidad útil que cargan anuncios. Esta familia desplazó al anterior líder de la clasificación, la familia Ewind (16,46%), al segundo lugar.

TOP 10 de familias de adware descubiertas en 2022:

| Familia | %* | |

| 1 | Adlo | 22,07 |

| 2 | Ewind | 16,46 |

| 3 | HiddenAd | 15,02 |

| 4 | MobiDash | 11,30 |

| 5 | Dnotua | 5,08 |

| 6 | FakeAdBlocker | 5,02 |

| 7 | Agent | 4,02 |

| 8 | Fyben | 3,94 |

| 9 | Notifyer | 3,19 |

| 10 | Dowgin | 1,38 |

* Proporción de paquetes de una familia de adware específica, del número total de paquetes de este tipo de amenazas

Aplicaciones de la clase RiskTool

La familia SMSreg mantuvo su primer lugar en el ranking por el número de aplicaciones detectadas de la clase RiskTool: 36,47% Las aplicaciones de esta familia realizan pagos (por ejemplo, transfieren dinero a particulares o pagan suscripciones a servicios móviles) mediante SMS sin informar al usuario.

TOP 10 de familias de aplicaciones de la clase RiskTool descubiertas en 2022:

| Familia | %* | |

| 1 | SMSreg | 36,47 |

| 2 | Dnotua | 26,19 |

| 3 | Robtes | 24,41 |

| 4 | Resharer | 2,67 |

| 5 | Agent | 2,39 |

| 6 | SmsSend | 1,29 |

| 7 | SpyLoan | 1,29 |

| 8 | Skymobi | 1,10 |

| 9 | SmsPay | 0,71 |

| 10 | Wapron | 0,66 |

* Proporción de paquetes de una determinada familia de RiskTool, del número total de paquetes de este tipo de amenazas

TOP 20 de programas maliciosos móviles

La siguiente clasificación de software malicioso no incluye programas potencialmente peligrosos o no deseados, tales como aplicaciones publicitarias y RiskTool.

| Veredicto | %* | |

| 1 | DangerousObject.Multi.Generic | 18,97 |

| 2 | Trojan-SMS.AndroidOS.Fakeapp.d | 8,65 |

| 3 | Trojan.AndroidOS.Generic | 6,70 |

| 4 | Trojan-Spy.AndroidOS.Agent.aas | 6,01 |

| 5 | Trojan.AndroidOS.Fakemoney.d | 4,65 |

| 6 | Trojan.AndroidOS.GriftHorse.l | 4,32 |

| 7 | Trojan-Dropper.AndroidOS.Agent.sl | 3,22 |

| 8 | DangerousObject.AndroidOS.GenericML | 2,96 |

| 9 | Trojan-SMS.AndroidOS.Fakeapp.c | 2,37 |

| 10 | Trojan.AndroidOS.Fakeapp.ed | 2,19 |

| 11 | Trojan.AndroidOS.GriftHorse.ah | 2,00 |

| 12 | Trojan-Downloader.AndroidOS.Agent.kx | 1,72 |

| 13 | Trojan.AndroidOS.Soceng.f | 1,67 |

| 14 | Trojan-Dropper.AndroidOS.Hqwar.hd | 1,49 |

| 15 | Trojan.AndroidOS.Fakeapp.dw | 1,43 |

| 16 | Trojan-Ransom.AndroidOS.Pigetrl.a | 1,43 |

| 17 | Trojan-Downloader.AndroidOS.Necro.d | 1,40 |

| 18 | Trojan-SMS.AndroidOS.Agent.ado | 1,36 |

| 19 | Trojan-Dropper.AndroidOS.Hqwar.gen | 1,35 |

| 20 | Trojan-Spy.AndroidOS.Agent.acq | 1,34 |

* Porcentaje de usuarios únicos atacados por este programa malicioso, del total de los usuarios del antivirus móvil de Kaspersky que sufrieron ataques.

Entre los programas maliciosos, el primer y tercer puesto fueron para DangerousObject.Multi.Generic (18,97%) y Trojan.AndroidOS.Generic (6,70%), veredictos que utilizamos para el malware detectado gracias a tecnologías de nube. Estas tecnologías se aplican cuando en las bases antivirus todavía no hay datos que ayuden a detectar el programa malicioso, pero en la nube de la compañía antivirus ya hay información sobre el objeto. En esencia, así es como se detectan los programas maliciosos más nuevos.

Los troyanos de la familia Trojan-SMS.AndroidOS.Fakeapp (8,65 y 2,37%) quedaron en segundo y noveno lugar. Estos programas maliciosos pueden enviar SMS y hacer llamadas a números preestablecidos, mostrar anuncios y ocultar su icono en el dispositivo.

Los troyanos Trojan-Spy.AndroidOS.Agent.aas (6,01%) y Trojan-Spy.AndroidOS.Agent.acq (1,34%), que son modificaciones de WhatsApp con un módulo espía, ocuparon el cuarto y vigésimo lugar.

La aplicación fraudulenta Trojan.AndroidOS.Fakemoney.d (4,65%), que sugiere a los usuarios que soliciten supuestos beneficios sociales, ocupó el quinto lugar.

Los representantes de la familia Trojan.AndroidOS.GriftHorse, que suscribe a los usuarios a servicios de SMS de pago, ocuparon el sexto y undécimo lugar (4,32 y 2%).

Trojan-Dropper.AndroidOS.Agent.sl (3,22%), un troyano dropper bancario, ocupa el séptimo lugar.

En el octavo lugar se encuentra el veredicto DangerousObject.AndroidOS.GenericML (2,96%). Estos veredictos se aplican a los archivos que nuestros sistemas basados en el aprendizaje automático consideran maliciosos.

El décimo puesto fue para Trojan.AndroidOS.Fakeapp.ed (2,19%). Este veredicto se aplica a aplicaciones fraudulentas dirigidas a usuarios de Rusia, con la ayuda de las cuales supuestamente pueden invertir en la industria del gas.

Trojan-Downloader.AndroidOS.Agent.kx (1,72%), que se propaga como parte de software legítimo y descarga adware, subió al duodécimo lugar.

En la trigésima posición está Trojan.AndroidOS.Soceng.f (1,67%), que envía mensajes SMS a los contactos, borra archivos de la tarjeta de memoria y cubre las aplicaciones más populares con su ventana.

Los programas maliciosos de la familia Trojan-Dropper.AndroidOS.Hqwar, que sirven para desempaquetar y ejecutar varios troyanos bancarios en un dispositivo ocuparon los puestos decimocuarto y decimonoveno (1,49% y 1,35%).

En el decimoquinto lugar está Trojan.AndroidOS.Fakeapp.dw (1,43%): bajo este veredicto se encuentran varias aplicaciones de estafa como las que ofrecen ganancias adicionales.

La decimosexta posición la ocupó Trojan-Ransom.AndroidOS.Pigetrl.a (1,43%), malware que, a diferencia de los representantes clásicos de la clase Trojan-Ransom, no exige un rescate, sino que simplemente bloquea la pantalla del dispositivo y solicita ingresar un código. El troyano no da ninguna instrucción sobre cómo obtener el código, pero el propio código está incrustado en el cuerpo del malware.

Trojan-Downloader.AndroidOS.Necro.d (1,40%) descendió al decimoséptimo lugar. Este malware puede descargar, instalar y ejecutar otras aplicaciones por órdenes de los atacantes.

En el decimoctavo lugar se encuentra Trojan-SMS.AndroidOS.Agent.ado (1,36%), que envía SMS a números cortos premium.

Troyanos bancarios móviles

En 2022 detectamos 196 476 paquetes de instalación de troyanos bancarios móviles, 1,6 veces más que el año pasado.

Dos tercios de todos los troyanos bancarios detectados eran representantes de la familia Trojan-Banker.AndroidOS.Bray (66,40%), que ataca principalmente a usuarios de Japón. La familia Trojan-Banker.AndroidOS.Fakecalls ocupa el segundo lugar (8,27%) y Trojan-Banker.AndroidOS.Bian (3,25 %) ocupa el tercer lugar.

Número de paquetes instaladores de troyanos bancarios móviles detectados por Kaspersky, 2019-2022 (descargar)

Aunque la cantidad de paquetes de instalación maliciosos aumentó en 2022, la cantidad de ataques de troyanos bancarios móviles continúa disminuyendo después del fuerte aumento de 2020.

Número de ataques de troyanos bancarios por móvil, 2021-2022 (descargar)

TOP 10 de troyanos bancarios móviles:

| Veredicto | %* | |

| 1 | Trojan-Banker.AndroidOS.Bian.h | 28,74 |

| 2 | Trojan-Banker.AndroidOS.Anubis.t | 11,50 |

| 3 | Trojan-Banker.AndroidOS.Svpeng.q | 5,50 |

| 4 | Trojan-Banker.AndroidOS.Agent.ep | 5,25 |

| 5 | Trojan-Banker.AndroidOS.Agent.eq | 4,51 |

| 6 | Trojan-Banker.AndroidOS.Gustuff.d | 3,88 |

| 7 | Trojan-Banker.AndroidOS.Asacub.ce | 3,54 |

| 8 | Trojan-Banker.AndroidOS.Sova.g | 2,72 |

| 9 | Trojan-Banker.AndroidOS.Faketoken.z | 2,01 |

| 10 | Trojan-Banker.AndroidOS.Bray.f | 1,71 |

Porcentaje de usuarios únicos atacados por este malware, del total de usuarios del antivirus móvil de Kaspersky atacados por amenazas bancarias.

En 2022, Trojan-Banker.AndroidOS.Bian.h ocupó el primer lugar entre los troyanos bancarios por el número de usuarios atacados (28,74%). Más de la mitad de los usuarios que afectó son de España.

TOP 10 de países según el porcentaje de usuarios atacados por troyanos bancarios móviles:

| País* | %** | |

| 1 | España | 1,96 |

| 2 | Arabia Saudita | 1,11 |

| 3 | Australia | 1,09 |

| 4 | Turquía | 0,99 |

| 5 | China | 0,73 |

| 6 | Suiza | 0,48 |

| 7 | Japón | 0,30 |

| 8 | Colombia | 0,19 |

| 9 | Italia | 0,17 |

| 10 | India | 0,16 |

* Hemos excluido de la clasificación a los países donde el número de usuarios del antivirus móvil de Kaspersky es relativamente pequeño (menos de 10 000).

**Porcentaje de usuarios únicos atacados por los troyanos bancarios móviles, del total de usuarios del antivirus móvil de Kaspersky en el país.

En 2022, España ocupó el primer lugar por la cantidad de usuarios únicos atacados por amenazas financieras móviles (1,96%), donde el 85,90% de los usuarios afectados se encontraron con el mencionado Trojan-Banker.AndroidOS.Bian.h.

El segundo lugar pertenece a Arabia Saudita (1,11%) también gracias a este malware (Trojan-Banker.AndroidOS.Bian.h – 97,92%).

En tercer lugar se encuentra Australia (1,09%), donde casi el 98% de los usuarios que encontraron troyanos bancarios fueron atacados por miembros de la familia Trojan-Banker.AndroidOS.Gustuff.

Troyanos móviles extorsionistas

En 2022, detectamos10 543 instaladores de ransomware para móviles, 6829 menos que el año anterior.

Número de paquetes instaladores de ransomware para móviles detectados por Kaspersky, 2019-2022 (descargar)

El número de ataques de troyanos de ransomware para dispositivos móviles también siguió en caída, proceso que no se ha detenido desde finales de 2021.

Número de ataques de troyanos ransomware para móviles, 2021-2022 (descargar)

| Veredicto | %* | |

| 1 | Trojan-Ransom.AndroidOS.Pigetrl.a | 75,10 |

| 2 | Trojan-Ransom.AndroidOS.Rkor.br | 3,70 |

| 3 | Trojan-Ransom.AndroidOS.Small.as | 1,81 |

| 4 | Trojan-Ransom.AndroidOS.Rkor.bs | 1,60 |

| 5 | Trojan-Ransom.AndroidOS.Rkor.bi | 1,48 |

| 6 | Trojan-Ransom.AndroidOS.Rkor.bt | 1,19 |

| 7 | Trojan-Ransom.AndroidOS.Fusob.h | 1,05 |

| 8 | Trojan-Ransom.AndroidOS.Rkor.ch | 0,99 |

| 9 | Trojan-Ransom.AndroidOS.Rkor.bp | 0,92 |

| 10 | Trojan-Ransom.AndroidOS.Congur.cw | 0,90 |

Porcentaje de usuarios únicos atacados por este malware, del total de usuarios que utilizan el antivirus móvil de Kaspersky y fueron atacados por troyanos extorsionadores.

En 2022, la posición de liderazgo entre los troyanos ransomware aún la ocupa Trojan-Ransom.AndroidOS.Pigetrl.a, que también está incluido en nuestro TOP 20 de malware móvil: con él se topó el 75,10% de todos los usuarios atacados por ransomware. El 92,74% de los ataques del troyano tuvo lugar en Rusia.

Los troyanos de la familia Trojan-Ransom.AndroidOS.Rkor, que bloquean la pantalla del dispositivo y exigen una supuesta multa por haber visto material prohibido, ocupan el segundo lugar en popularidad. Representantes de esta familia ocuparon seis posiciones en el TOP 10. El 65,27% de los usuarios atacados por ellos son de Kazajistán.

TOP 10 de países según el porcentaje de usuarios atacados por troyanos extorsionadores móviles:

| País* | %** | |

| 1 | China | 0,65 |

| 2 | Yemen | 0,49 |

| 3 | Kazajistán | 0,36 |

| 4 | Irak | 0,08 |

| 5 | Azerbaiyán | 0,05 |

| 6 | Kirguistán | 0,05 |

| 7 | Suiza | 0,04 |

| 8 | Arabia Saudita | 0,04 |

| 9 | Líbano | 0,04 |

| 10 | Egipto | 0,03 |

* Hemos excluido de la clasificación a los países donde el número de usuarios del antivirus móvil de Kaspersky es relativamente pequeño (menos de 10 000).

** Porcentaje de usuarios únicos que han sido atacados por troyanos extorsionadores móviles en el país, del total de usuarios del antivirus móvil de Kaspersky en el país.

En 2022, observamos que la mayor cantidad de usuarios atacados por troyanos ransomware móviles se encontraba en China (0,65%), Yemen (0,49%) y Kazajistán (0,36%).

En China, los usuarios se toparon con mayor frecuencia con Trojan-Ransom.AndroidOS.Congur.y, en Yemen, Trojan-Ransom.AndroidOS.Pigetrl.a, y en Kazajstán, Trojan-Ransom.AndroidOS.Rkor.br.

Conclusión

Tras una disminución de la actividad de los delincuentes en la segunda mitad de 2021, en 2022 la situación se estabilizó y el número de ataques se mantuvo más o menos en el mismo nivel. Sin embargo, los atacantes siguen mejorando tanto la funcionalidad del malware como los vectores de propagación utilizados. Cada vez se distribuye más malware mediante canales legítimos, como tiendas de aplicaciones oficiales o anuncios en aplicaciones populares. Esto se aplica tanto a las aplicaciones fraudulentas como al malware de banca móvil más peligroso.

En 2022, las aplicaciones potencialmente no deseadas (RiskWare) representaron la mayor parte de las nuevas amenazas detectadas, desplazando al líder anterior del ranking, el adware. Al mismo tiempo, y como antes, la mayoría de los ataques se realizan mediante malware.

Virología móvil 2022