Introducción

Cuando un ciberdelincuente lleva a cabo un ataque de phishing, su principal objetivo es evadir la protección del correo electrónico y convencer a la posible víctima de que revele sus datos. Para ello, los estafadores emplean múltiples recursos, desde enlaces de redirección hasta códigos QR. Además, en las campañas de phishing se hacen envíos masivos de correos maliciosos mediante fuentes legítimas. En particular, este último tiempo hemos encontrado cada vez más ataques de phishing mediante Amazon SES.

Características de Amazon SES

Amazon Simple Email Service (Amazon SES) es un servicio de correo electrónico en la nube diseñado para la entrega confiable de mensajes transaccionales y de marketing, integrado con otros productos del ecosistema en la nube de Amazon, AWS.

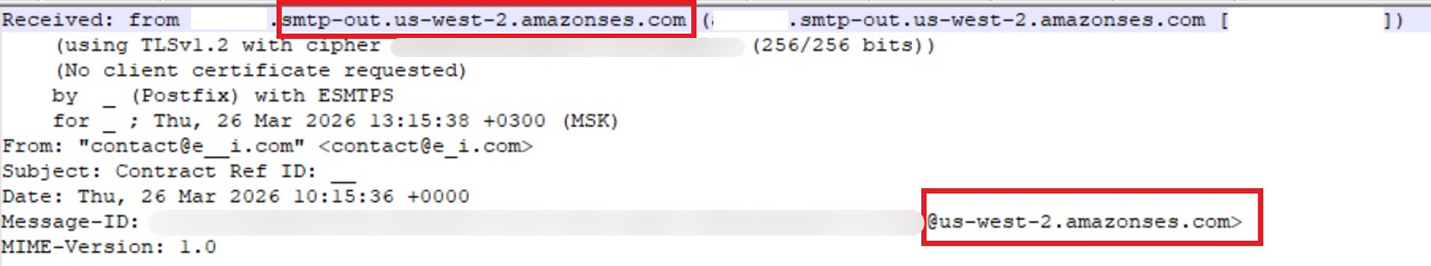

A primera vista, parecería que se trata de un canal más de entrega de phishing por correo, pero no es así. Lo peligroso de los ataques a través de Amazon SES es que los atacantes no utilizan dominios sospechosos o peligrosos, sino una infraestructura en la que tanto los usuarios como los sistemas de protección están acostumbrados a confiar. Estos correos emplean los protocolos de autenticación SPF/DKIM/DMARC, superan todas las verificaciones estándar de los proveedores de correo y en los encabezados Message-ID casi siempre aparece .amazonses.com. De este modo, desde el punto de vista técnico, todos los correos enviados a través de Amazon SES, incluso los de phishing, parecen legítimos.

Las URL de phishing pueden camuflarse entre redirecciones: el usuario ve en el correo un enlace, por ejemplo amazonaws.com, y hace clic con confianza, pero en lugar del sitio legítimo se abre un recurso de phishing. Amazon SES también permite usar plantillas HTML personalizadas, con las que los atacantes pueden diseñar un correo más convincente. Al tratarse de infraestructura legítima, la dirección IP del remitente no aparece en las listas de bloqueo basadas en reputación. Bloquearla implicaría restringir todos los correos entrantes enviados a través de Amazon SES. Para servicios de esta magnitud, esa medida resulta ineficaz, ya que el trabajo de los usuarios se vería muy afectado por la gran cantidad de falsos positivos.

Cómo ocurre el compromiso

Los atacantes a menudo obtienen acceso a Amazon SES como resultado de la filtración de claves de autorización IAM Access Key (AWS Identity and Access Management). En la práctica, son los desarrolladores quienes suelen dejar estas claves expuestas: en repositorios públicos de GitHub, archivos .env, imágenes de Docker, copias de seguridad de configuraciones o incluso en almacenamientos en la nube S3 con acceso abierto. Para buscar claves IAM, los phishers utilizan diversas herramientas, como bots automáticos basados en la utilidad de código abierto TruffleHog para detectar filtraciones de secretos. Tras verificar los permisos de la clave y los límites de envío de correos, los atacantes pueden enviar una gran cantidad de mensajes de phishing.

Ejemplos de phishing a través de Amazon SES

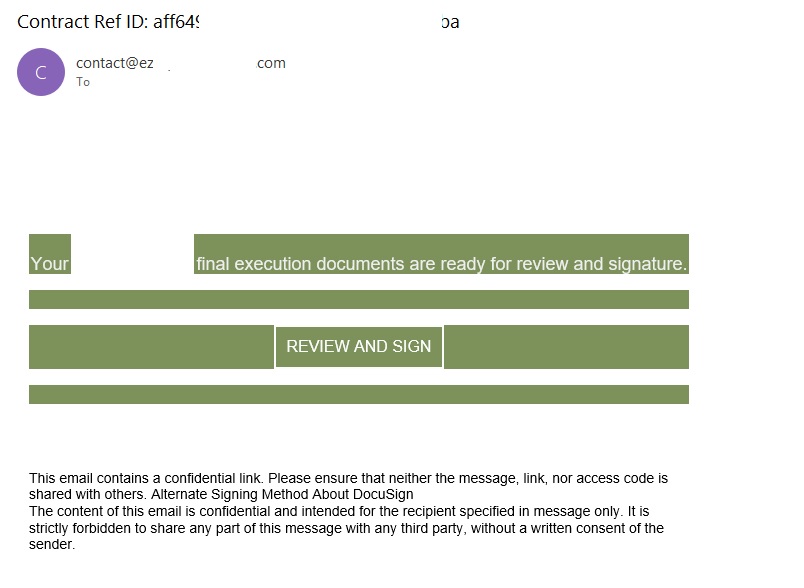

A principios de 2026, uno de los temas más frecuentes en los correos de phishing enviados mediante Amazon SES eran las notificaciones que decían provenir de servicios para la gestión de acuerdos y firmas electrónicas.

Los encabezados técnicos del correo indican que fue enviado mediante Amazon SES. A primera vista, todo parece legítimo.

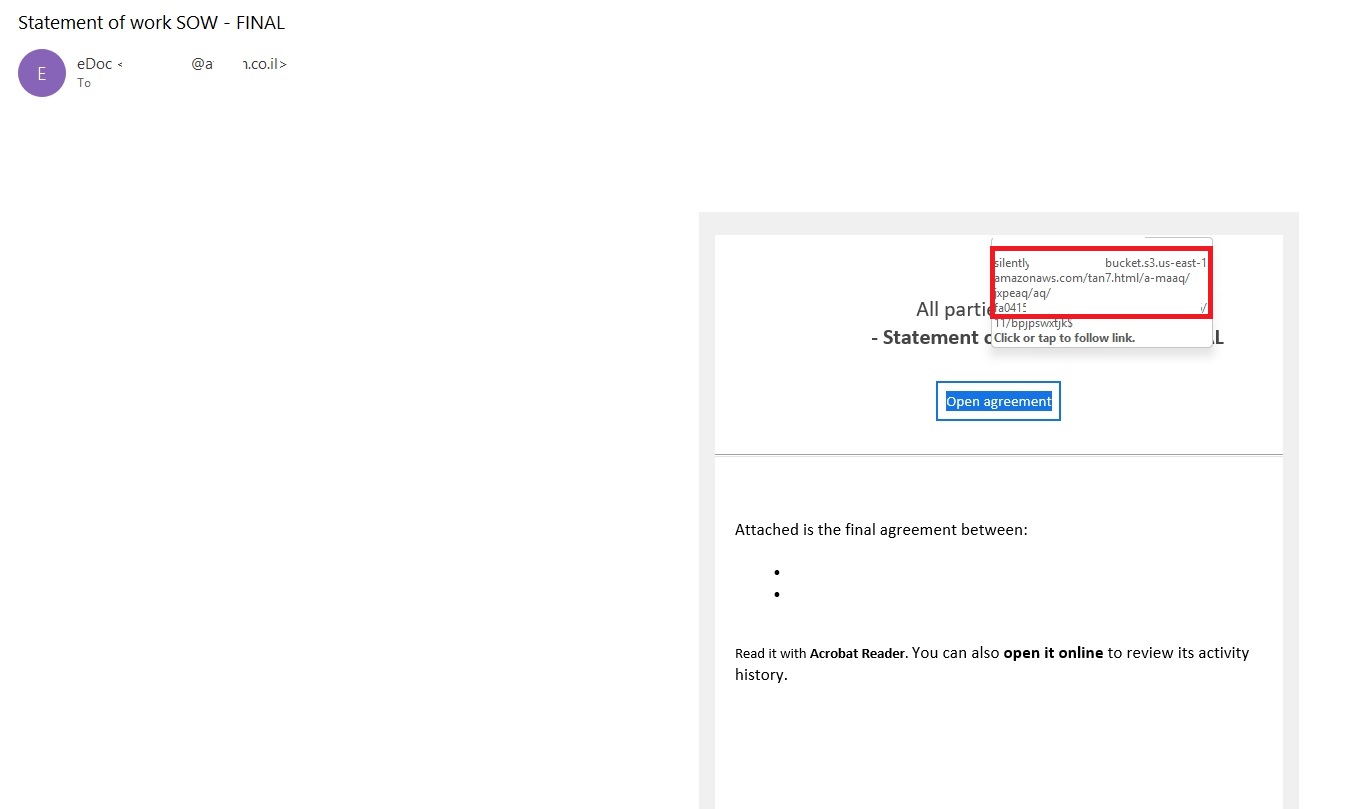

En estos correos, se suele solicitar a la víctima que haga clic en un enlace para revisar y firmar algún documento.

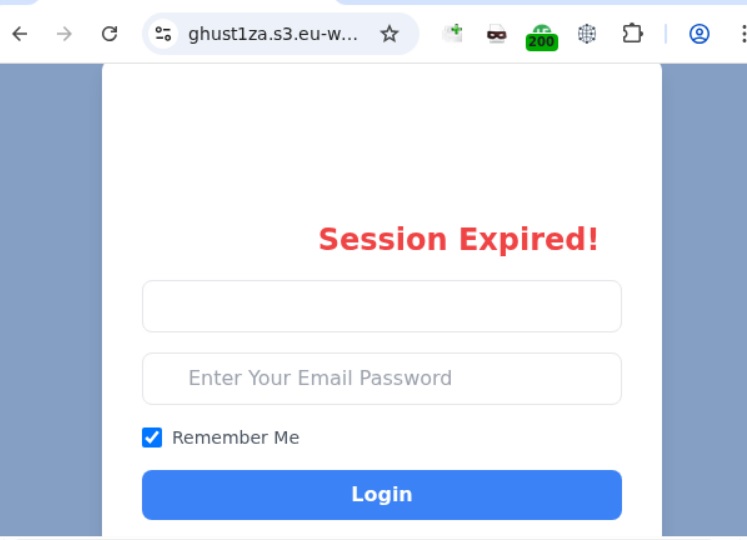

Al abrir dicho enlace, el usuario llega a un formulario de autorización alojado en amazonaws.com, lo que puede inducir a error a la víctima y convencerla de que sus acciones son seguras.

El formulario que se abre es, por supuesto, de phishing, y todos los datos ingresados en él eran enviados a los atacantes.

Amazon SES y BEC

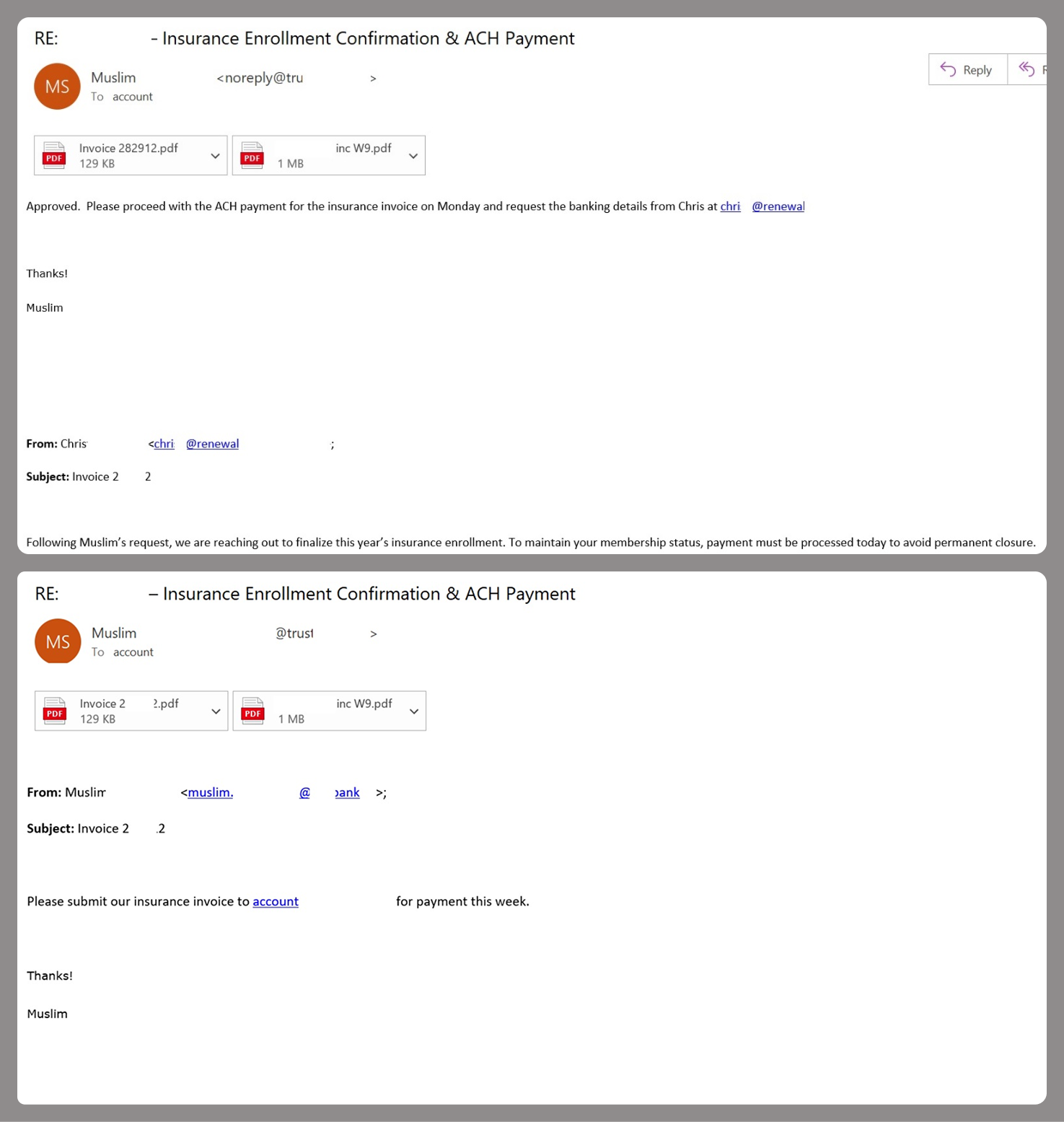

Sin embargo, a través de Amazon SES no solo se llevan a cabo ataques de phishing, sino también campañas BEC (Business Email Compromise) elaboradas. En uno de los casos que analizamos, el correo fraudulento supuestamente contenía una conversación entre un empleado de la organización objetivo y una empresa proveedora de servicios sobre la emisión de una factura. El correo fue enviado en nombre del empleado a la dirección del departamento financiero de la empresa, solicitando el pago urgente de los servicios.

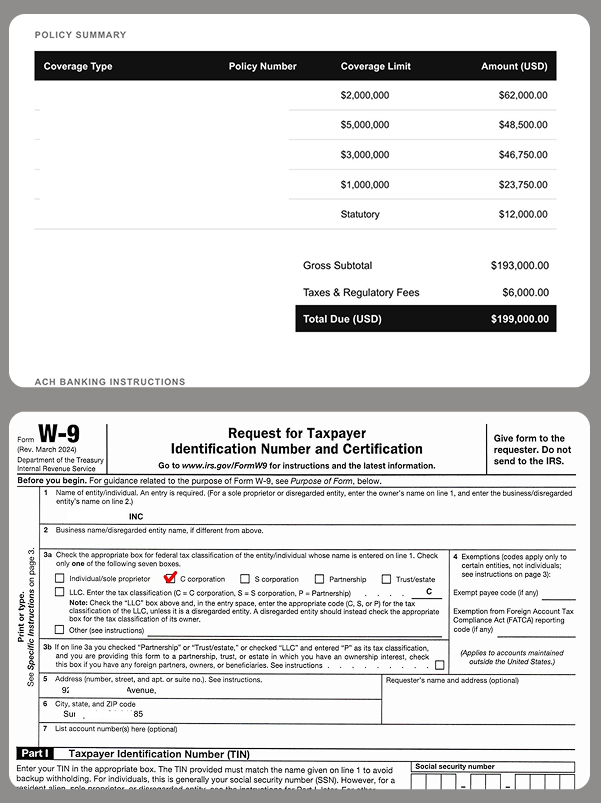

Los archivos adjuntos en PDF no contenían URL de phishing maliciosas ni códigos QR, solo datos bancarios para el pago y documentación complementaria.

Por supuesto, el correo no fue enviado por el empleado de la organización, sino por un estafador que se hacía pasar por él. Toda la conversación incluida en el correo estaba, en realidad, falsificada: los mensajes fueron redactados de tal manera que, a primera vista, parecía que al destinatario le habían reenviado una cadena de correos real. El objetivo de este ataque es adormecer la vigilancia del usuario y convencerlo de transferir dinero a la cuenta de los estafadores.

Conclusiones

En enero de 2026, registramos un aumento en los casos de phishing mediante Amazon SES. El volumen de estos ataques se mantuvo en un nivel alto y estable durante todo el primer trimestre. Al utilizar este servicio con fines maliciosos, los atacantes no invierten esfuerzo en crear dominios dudosos ni infraestructura de correo. Los atacantes roban las claves de acceso al servicio, obteniendo así la posibilidad de enviar miles de correos de phishing. Estos correos evaden la autenticación de correo, se envían desde direcciones IP con baja probabilidad de aparecer en las listas de bloqueo y contienen enlaces a formularios de phishing que parecen legítimos.

Dado que la causa de los ataques de phishing a través de Amazon SES es el compromiso o la filtración de cuentas de AWS, es fundamental prestar atención a la protección de dichas cuentas. Para ello, es importante seguir las siguientes recomendaciones:

- implementar el principio de mínimo privilegio al configurar las claves de acceso IAM Access Key y otorgar permisos elevados solo a los usuarios que los necesiten para sus tareas laborales;

- al configurar AWS, migrar de claves de acceso a roles, que son perfiles con permisos específicos configurados y que pueden asignarse a uno o varios usuarios;

- una medida siempre vigente es habilitar la autenticación multifactor;

- configurar restricciones de acceso por dirección IP;

- configurar la rotación automática de claves y auditorías de seguridad periódicas;

- conectar el servicio AWS Key Management Service, que permite cifrar datos mediante claves criptográficas individuales y administrarlas de forma centralizada.

Recomendamos mantenerse alerta al trabajar con correos electrónicos. No decida sobre la seguridad del contenido de un correo basándose solo en el campo “Remitente”. Si recibe documentos por correo electrónico que no esperaba, como medida de precaución razonable, le sugerimos consultar al remitente a través de otro canal de comunicación. Siempre revise con atención a dónde conducen los enlaces en el cuerpo del correo. Soluciones confiables para el correo electrónico pueden brindar protección adicional y garantizar la seguridad de la correspondencia corporativa y personal.

Phishing “legítimo”: cómo los atacantes usan Amazon SES para evadir la protección de correo electrónico