Metodología

Las ciberamenazas financieras son programas maliciosos que atacan a usuarios de servicios financieros en línea (banca virtual, dinero electrónico y criptomonedas) o intentan penetrar en la infraestructura de organizaciones financieras. Estas amenazas suelen venir acompañadas de actividades de spam y phishing, ya que hay usuarios malintencionados crean páginas y correos electrónicos con temas financieros falsos para robar las credenciales de las víctimas.

Para analizar el escenario de las ciberamenazas en el sector financiero, nuestros investigadores analizaron las actividades maliciosas en los dispositivos de usuarios individuales de las soluciones de seguridad de Kaspersky. Los datos estadísticos sobre los usuarios corporativos fueron generados por las soluciones de seguridad corporativa, cuyos usuarios aceptaron compartir sus datos con Kaspersky.

Los datos obtenidos se compararon con aquellos del mismo período en 2018 para monitorear las tendencias en el desarrollo de programas maliciosos.

Introducción y principales resultados

En 2019, hemos observado varios cambios significativos en el escenario de las ciberamenazas. Los ciberpiratas comenzaron a perder interés en la minería maliciosa de criptomonedas y dedicaron sus esfuerzos al campo más amplio de la seguridad y privacidad digital.

Esto coincidió con que los ciberpiratas se escondieran y pasaran al siguiente nivel de evasión, tal como lo habíamos adelantado.

¿Cómo afectaron estos cambios a la seguridad financiera en todo el mundo? Tal como lo demostró nuestro informe del primer semestre de 2019, no podemos bajar los brazos: las ciberamenazas que apuntan al robo de dinero no se han ido.

Aunque en 2019, en la industria financiera no se vieron casos llamativos, los datos estadísticos muestran que los ciberpiratas siguen atacando a ciertas categorías de usuarios y compañías. Hemos elaborado este informe para proporcionar una imagen más detallada de la situación

Este informe es parte de nuestra serie de informes de Kaspersky Lab (ver aquí, aquí y aquí) que ofrecen un resumen de la evolución del escenario de las amenazas financieras a través de los años. Cubre las amenazas de phishing comunes que enfrentan los usuarios, como también el malware financiero para Windows y Android.

Phishing:

- En 2019, la proporción del phishing financiero aumentó del 44,7% al 51,4% del total de detecciones de phishing.

- El 27% de los intentos de visitar una página de phishing bloqueada por los productos de Kaspersky tiene que ver con el phishing bancario.

- En 2019, la proporción de ataques relacionados con el phishing contra sistemas de pago fue casi del 17%, y contra las tiendas en línea fue de más del 7,5%. Estas cifras son muy similares a las de 2018.

- La porción del phishing financiero contra los usuarios de Mac disminuyó levemente, alcanzando el 54%.

Malware bancario (Windows):

- En 2019, el número de usuarios atacados con troyanos bancarios fue de 773 943, una cifra menor que los 889 452 atacados en 2018.

- El 35,1% de los usuarios atacados con malware bancario eran usuarios corporativos, en comparación con el 24,1% en 2018.

- Los usuarios de Rusia, Alemania y China fueron atacados con mayor frecuencia por malware bancario.

- Solo cuatro familias de malware bancario (ZBot, RTM, Emotet, CliptoShuffler) fueron las responsables de los ataques contra la mayor parte de los usuarios (alrededor del 87%).

Programas maliciosos bancarios para Android:

- En 2019, el número de usuarios que fueron atacados por programas maliciosos bancarios diseñados para Android, cayó de 1,8 millones a un poco más de 675 000.

- Rusia, Sudáfrica y Australia fueron los países con el mayor porcentaje de usuarios atacados por malware bancario para Android.

Phishing financiero

El phishing financiero es una de las formas preferidas de los ciberpiratas para lucrar. No requiere mucha inversión y si consiguen las credenciales de las víctimas, pueden emplearlas para robar dinero o venderlas.

Tal como muestran nuestros sistemas de telemetría, en los últimos años este tipo de actividad fue responsable de casi la mitad de los ataques de phishing contra los usuarios de Windows.

Porcentaje de ataques de phishing financiero (del total de los ataques de phishing) detectados por Kaspersky Lab entre 2014 y 2019 (descargar)

En 2019, el número total de detecciones de phishing alcanzó los 467 188 119. El 51,4% de ellas fueron ataques financieros. Esta es la segunda proporción más alta de phishing financiero nunca antes registrada por Kaspersky: la más alta fue del 53,8% en 2017.

Distribución de los distintos tipos de ataques de phishing financiero detectados por Kaspersky Lab en 2019 (descargar)

En comparación con el año anterior, el phishing bancario aumentó del 21,7% a casi el 30% en 2019. Las otras dos categorías financieras principales permanecieron más o menos en el mismo nivel.

Phishing financiero para Mac

Como es habitual, también comparamos los datos estadísticos de arriba con los relacionados con macOS: si bien se asume como relativamente seguro en términos de ciberseguridad, nadie sabe dónde golpearán las últimas amenazas. Además, el phishing es una actividad irrespetuosa de los sistemas operativos; todo es cuestión de ingeniería social.

En 2018, el 57,6% de los ataques de phishing contra usuarios de macOS apuntaban al robo de datos financieros. Un tercio de estos ataques eran bancarios. En 2019, la cifra total fue levemente menor, apenas sobre el 54%.

En 2019 el desglose de las categorías fue el siguiente:

Distribución de los distintos tipos de ataques de phishing financiero detectados por Kaspersky en equipos Mac en 2019 (descargar)

La proporción del phishing bancario aumentó en un 6% en comparación a 2018. Asimismo, la proporción de la categoría Compras en línea cayó del 18% al 8%. La categoría Sistemas de pago no mostró cambios notables. En general, nuestros datos revelan que la porción financiera de los ataques de phishing contra los usuarios de Mac es también sustancial, tal como sucede con los usuarios de Windows. Analicemos ambas categorías.

Mac versus Windows

En 2017, encontramos un interesante giro cuando Apple se convirtió en la marca más utilizada en la categoría de compras en línea, tanto en las estadísticas de macOS como en las de Windows, relegando a la plataforma de Amazon al segundo lugar. Aún más interesante es que en 2018 Apple mantuvo su posición en las estadísticas de Windows, mientras que Amazon lideró las estadísticas de macOS por primera vez desde que comenzamos a seguir esta actividad. En 2019, la situación era la siguiente:

| Mac | Windows | |

| 1 | Apple | Apple |

| 2 | Amazon.com: Compras en línea | Amazon.com: Compras en línea |

| 3 | eBay | eBay |

| 4 | Groupon | Steam |

| 5 | Steam | Americanas |

| 6 | ASOS | Groupon |

| 7 | Americanas | MercadoLibre |

| 8 | Shopify | Alibaba Group |

| 9 | Alibaba Group | Allegro |

Marcas usadas con mayor frecuencia en los esquemas de phishing financiero de la categoría Compras en línea, 2019

Lo más interesante en la tabla anterior es que en los tres primeros lugares parece no importar el sistema operativo, y son las mismas para Mac y Windows.

Respecto a los ataques contra los usuarios de sistemas de pago, la situación luce así:

| Mac | Windows | |

| 1 | PayPal | Visa Inc. |

| 2 | MasterCard International | PayPal |

| 3 | American Express | MasterCard International |

| 4 | Visa Inc. | American Express |

| 5 | Authorize.Net | Cielo S.A. |

| 6 | Stripe | Stripe |

| 7 | Cielo S.A. | Authorize.Net |

| 8 | Sistema de pagos Adyen | Sistema de pagos Adyen |

| 9 | Neteller | Alipay |

Marcas usadas con mayor frecuencia en los esquemas de phishing financiero de la categoría Systemas de pago, 2019

La tabla casi no ha cambiado desde 2018, con MasterCard y PayPal entre los tres primeros en ambos casos.

Los datos anteriores sirven como una advertencia para los usuarios de los correspondientes sistemas: ilustran cómo los ciberdelincuentes usan estas marcas reconocidas para obtener ilegalmente las credenciales de los usuarios de tarjetas de pago, banca en línea y sistemas de pago.

Temas de las campañas de phishing

La lista de las campañas de phishing en 2019 que mostramos abajo, incluye a sospechosos ya conocidos: versiones falsas de sistemas de banca y de pagos en línea, o páginas web que imitan a las de tiendas en línea legítimas.

Página de phishing camuflada como servicio de pago

Página de phishing camuflada como servicio de pago

Página de phishing camuflada como tienda en línea

Página de phishing camuflada como tienda en línea

Página de phishing camuflada como tienda en línea

Por supuesto que al pulsar en el enlace o al introducir sus credenciales en páginas como éstas, el usuario no llega a acceder a su cuenta: lo que hace es pasar su valiosa información personal a los ciberestafadores.

Entre las estafas más comunes para engañar a los usuarios están los mensajes que mencionan el hackeo o bloqueo de una cuenta, u ofertas de rebajas increíbles.

Malware bancario en PCs

Como aclaración, cuando hablamos de malware financiero en este informe, nos referimos a los típicos troyanos bancarios diseñados para robar credenciales de acceso a cuentas en sistemas bancarios o de pago en línea, y para interceptar las contraseñas de un solo uso. Kaspersky ha estado monitoreando este tipo específico de malware por varios años:

Número de usuarios atacados con malware bancario entre 2016 y 2018 (descargar)

Como podemos ver, durante 2016 hubo un crecimiento sostenido del número de usuarios atacados con programas maliciosos bancarios, después de una tendencia a la caída en 2014 y 2015. En 2017 y en el primer semestre de 2018 se repitió la tendencia a la caída. El número de usuarios atacados en todo el mundo se redujo de 1 088 933 en 2016 a 767 072 en 2017, es decir, una disminución de casi el 30%.

A continuación, las cifras de 2019.

Número de usuarios atacados con malware bancario entre 2016 y 2018 (descargar)

En 2019, el número de usuarios atacados con troyanos bancarios fue de 773 943, una cifra un poco menor a los 889 452 atacados en 2018.

La geografía de los usuarios atacados

Como se puede ver en los cuadros debajo, más de la mitad de todos los usuarios atacados con programas maliciosos bancarios en 2018 y 2019 se concentraba en apenas 10 países.

Distribución geográfica de usuarios atacados con programas maliciosos bancarios en 2018 (descargar)

Distribución geográfica de usuarios atacados con programas maliciosos bancarios en 2019 (descargar)

En 2019, la proporción de Rusia aumentó, superando el tercio de todos los ataques. Alemania permaneció en segundo lugar, mientras que China terminó el año en el tercer lugar.

Tipo de usuarios atacados

Es interesante mirar la relación consumidor / corporativo en el análisis de las víctimas.

Distribución por tipo de usuarios atacados en 2018 – 2019 (descargar)

Principales actores y evolución

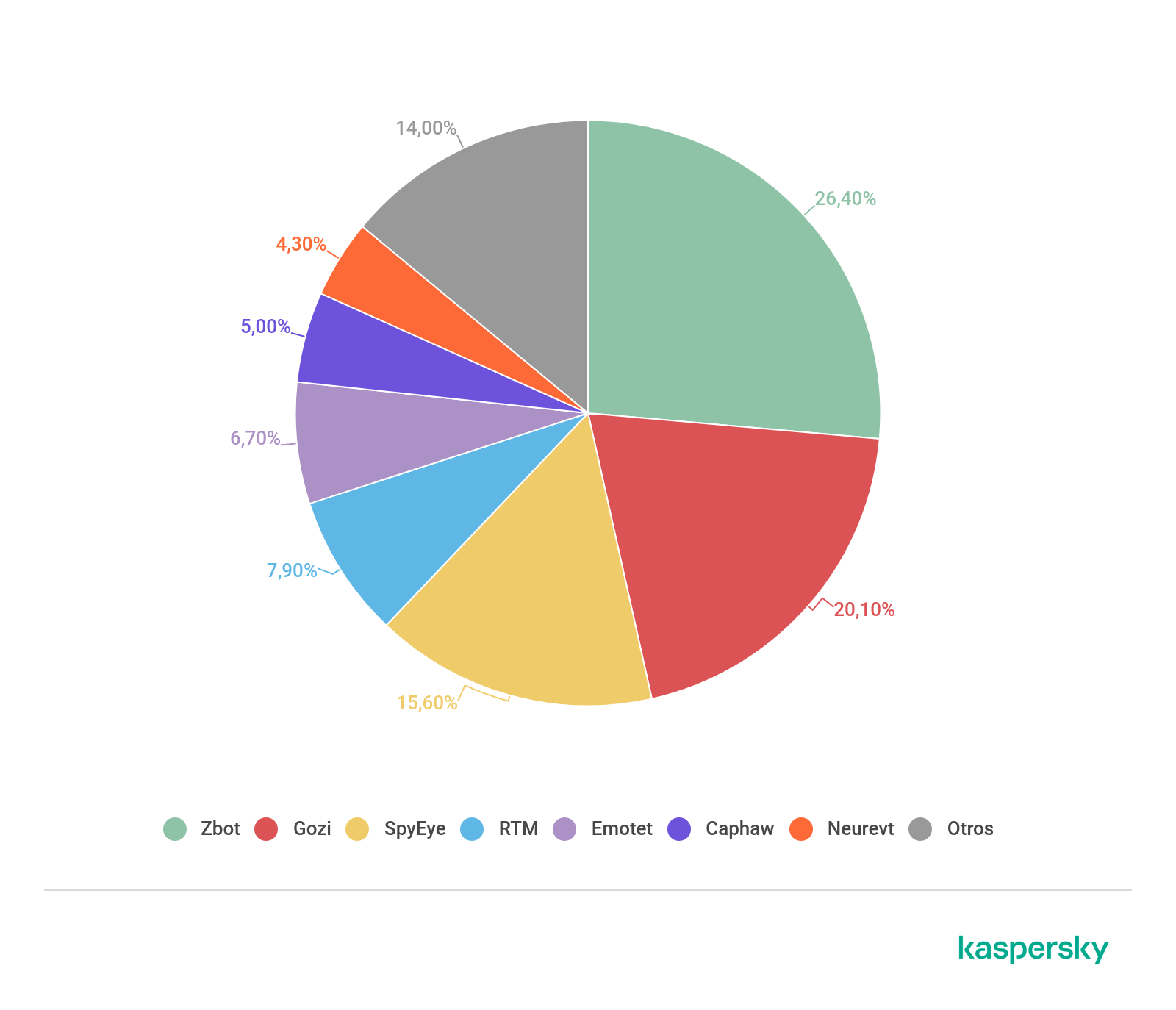

Por años el escenario del malware bancario ha estado dominado por varios actores importantes.

Distribución de las familias de malware bancario más propagadas en 2018 (descargar)

En 2018 que los principales actores disminuyeron su número de ataques: Zbot cayó al 26,4% y Gozi a un poco más del 20%. También hubo una reducción en la categoría Otros. Sin duda, el escenario duda se estabilizó al fortalecerse las posiciones de las familias de “clase media”.

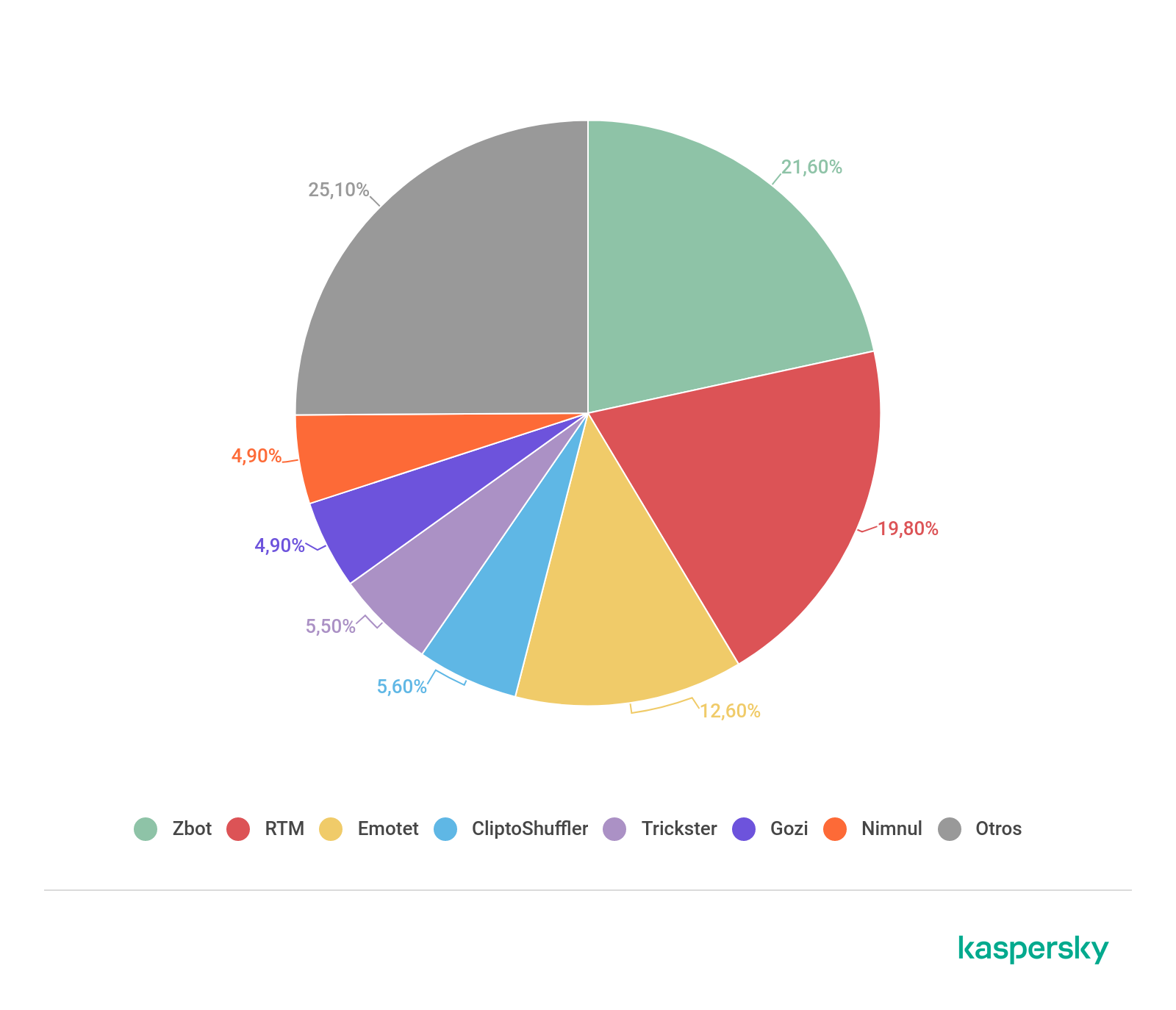

En 2019 se produjo la siguiente situación.

Distribución de las familias de malware bancario más propagadas en 2019 (descargar)

Como podemos ver, la categoría Otros creció notablemente. Zbot sigue siendo el líder entre las familias de malware más expandidas, seguido de RTM y Emotet en el segundo y tercer lugar respectivos. Gozi dejó el trío de líderes, terminando el año en el sexto lugar.

Malware bancario móvil

En 2018 revisamos la metodología empleada en la sección móvil de este informe. Antes, analiábamos las estadísticas del malware bancario para Android utilizando los datos estadísticos de KSN recopilados por la solución Kaspersky Internet Security for Android. Pero, puesto que Kaspersky Lab ha desarrollado nuevas soluciones y tecnologías para la seguridad móvil, las estadísticas recopiladas desde un solo producto han perdido relevancia. Es por ello que decidimos dar un giro y recurrir a datos ampliados, recopilados por múltiples soluciones móviles. Los datos de 2016 y 2017 utilizados en este informe se recalcularon utilizando esta nueva metodología.

Cambio en el número de usuarios atacados con malware bancario para Android entre 2016 y 2019 (descargar)

2019 presentó una imagen distinta: el número de usuarios que fueron atacados por programas maliciosos bancarios diseñados para Android, cayó de casi 1,8 millones a un poco más de 675 000.

Para entender mejor lo que provoca estos cambios dramáticos, nos concentramos en el escenario y revisamos las familias más propagadas durante el año. En 2018, la situación era la siguiente:

El malware bancario para Android más propagado en 2018 (descargar)

Asacub casi duplicó a YoY llegando a un 60%, seguido por Agent(14,28%) y Svpeng (13,31%). Los tres tuvieron un crecimiento explosivo en 2018, en particular Asacub que de 146 532 usuarios atacados en 2017 se disparó a 1 125 258.

El malware bancario para Android más propagado en 2019 (descargar)

En 2019, no hubo cambios relevantes entre las familias más propagadas. La familia Asacub fue la única excepción: cedió parte de su participación a sus competidores más cercanos. Sin embargo, siguió siendo responsable de casi la mitad de todos los ataques.

Geografía de los usuarios atacados

En nuestros informes anteriores, calculamos la distribución de los usuarios atacados por troyanos bancarios para Android comparando el número total de usuarios únicos atacados por este tipo de malware con el número total de usuarios en una región. El problema de siempre era que la mayoría de las detecciones en Rusia tradicionalmente provenían de este programa malicioso, debido al predominio de la banca por SMS en la región, lo que permitía a los atacantes efectuar sus robos mediante un sencillo mensaje de texto si la infección tenía éxito. Anteriormente, lo mismo era válido para los troyanos SMS, pero tras reformas en la normativa del sector, los ciberpiratas encontraron una nueva manera de llegar a sus víctimas en Rusia.

En 2018, decidimos cambiar la metodología y remplazamos el total de usuarios únicos atacados por el porcentaje de usuarios únicos que enfrentaron esta amenaza, del total de usuarios registrados en la respectiva región.

El cuadro para 2018 fue el siguiente:

Percentage of Android users who encountered banking malware by country en 2018 (descargar)

TOP 10 de países con el porcentaje más alto de usuarios atacados por malware bancario para Android en 2018:

| Rusia | 2,32% |

| Sudáfrica | 1,27% |

| EE.UU. | 0,82% |

| Australia | 0,71% |

| Armenia | 0,51% |

| Polonia | 0,46% |

| Moldavia | 0,44% |

| Kirguizstán | 0,43% |

| Azerbaiyán | 0,43% |

| Georgia | 0,42% |

En 2019 cambió a:

Percentage of Android users who encountered banking malware by country en 2019 (descargar)

TOP 10 de países con el porcentaje más alto de usuarios atacados por malware bancario para Android en 2019:

| Federación de Rusia | 0,72% |

| Sudáfrica | 0,66% |

| Australia | 0,59% |

| España | 0,29% |

| Tayikistán | 0,21% |

| Turquía | 0,20% |

| EE.UU. | 0,18% |

| Italy | 0,17% |

| Ucrania | 0,17% |

| Armenia | 0,16% |

Australia desplazó a Estados Unidos en el TOP 3. También resulta interesante que el porcentaje promedio cayó para todos los países, en algunos casos podemos ver una disminución de 2 dígitos.

Principales cambios en el escenario del malware bancario para Android

Si bien las cifras cuentan su propia historia, hay muchas otras formas de explorar los cambios y evoluciones en el escenario de las ciberamenazas. Nuestro método clave consiste en el análisis de los programas maliciosos reales que circulan en Internet.

Como muestra el análisis, 2019 podría ser un año más o menos estable en cuanto al malware móvil. Sin embargo, un punto de interés podría ser una nueva técnica que observamos hace poco en los troyanos Ginp y Cerberus.

A principios de 2020, encontramos una nueva versión del troyano bancario Ginp, descubierto por un analista de Kaspersky en 2019. Aparte de las funciones estándar de un troyano bancario para Android, como la habilidad para interceptar y enviar mensajes de texto, y realizar superposiciones de ventanas, la nueva versión incorpora una función muy poco convencional para insertar mensajes de texto falsos en la bandeja de entrada de una aplicación estándar de SMS.

Estos mensajes están diseñados para imitar las notificaciones de vendedores legítimos de aplicaciones que informan a los usuarios sobre eventos no deseados, como por ejemplo el acceso bloqueado a cuentas. A fin de solucionar este problema, el usuario debe abrir la aplicación. Una vez que lo hace, el troyano se superpone a la ventana original y le pide a la víctima que introduzca los datos de su tarjeta de crédito o de su cuenta bancaria, que van a parar en manos de los ciberpiratas.

Posteriormente detectamos una técnica mejorada en el bancario Cerberus para dispositivos Android. Este programa malicioso envía de forma creciente a los usuarios notificaciones Push falsas en nombre de varias aplicaciones bancarias. Los mensajes que detectamos urgían a los usuarios de habla polaca a abrir las aplicaciones y verificar sus tarjetas y cuentas bancarias, para lo cual debían introducir sus credenciales de inicio de sesión. El uso de esta técnica va en aumento con más notificaciones falsas enviadas en nombre de más y más aplicaciones bancarias.

Conclusiones y recomendaciones

2019 demostró que los ciberdelincuentes siguen actualizando sus programas maliciosos con nuevas funciones, siguen invirtiendo recursos en nuevas formas de distribución y en el desarrollo de técnicas para evitar su detección. También preocupa el aumento de las actividades de los troyanos bancarios que apuntan a los usuarios corporativos, ya que estos ataques podrían traer más problemas que los ataques contra los usuarios individuales.

Esto significa que los ciberpiratas siguen obteniendo ganancias de estas actividades.

Como los datos anteriores lo demuestran, no falta motivación para realizar operaciones financieras fraudulentas mediante programas maliciosos bancarios de phishing y especializados. Al mismo tiempo, el malware móvil recuperó el poder de poner en riesgo a los usuarios en todo el mundo.

Para no perder dinero como resultado de un ciberataque, los expertos de Kaspersky Lab recomiendan:

Para protegerse contra las ciberamenazas financieras, Kaspersky recomienda a los usuarios que:

- Sólo instalen aplicaciones desde fuentes confiables, como las tiendas oficiales;

- Verifiquen todos los privilegios y permisos de acceso que las aplicaciones piden al usuario; si no corresponden al supuesto objetivo de la aplicación, no los conceda;

- No activen los enlaces contenidos en mensajes de spam y no abra los documentos adjuntos a ellos;

- Usen una solución de seguridad confiable, como Kaspersky Security Cloud, que proteja contra una amplia variedad de amenazas. El servicio también incluye la función de verificación de permisos, para que Android permita a los usuarios ver qué aplicaciones tienen acceso a la cámara, micrófono, ubicación y otra información privada del dispositivo, y lo restrinja de ser necesario.

Para proteger su empresa contra el malware financiero, los especialistas en seguridad de Kaspersky recomiendan:

- Capacitar a sus empleados en ciberseguridad , especialmente a los responsables de contabilidad, para enseñarles a identificar y reaccionar ante un ataque de phishing: no abrir adjuntos o activar enlaces en mensajes de direcciones desconocidas o dudosas;

- Explicar a los usuarios el riesgo de instalar programas desde fuentes desconocidas. Los usuarios con perfiles críticos, como los de departamentos financieros, deben activar el modo “rechazar por defecto” para los recursos web para asegurarse de acceder solo a sitios legítimos;

- Instalar las últimas actualizaciones y parches de todos los programas que usa;

- Activar la protección al nivel de pasarelas de Internet, porque protegen contra muchas amenazas financieras y de otro tipo, incluso antes de que lleguen a los empleados en la empresa. Recientemente reconocido como “La elección de los clientes”, Kaspersky Security for Internet Gateways protege todos los dispositivos de la red corporativa contra ataques phishing, troyanos bancarios y otros programas maliciosos;

- Usar soluciones de protección móvil o protección para el tráfico de Internet corporativo para garantizar que los dispositivos de los empleados no estén expuestos ante amenazas financieras o de otro tipo. Esta última ayuda además a proteger los dispositivos que no cuentan con antivirus;

- Usar una solución EDR, como Kaspersky Endpoint Detection and Response para la detección, investigación y oportuna reparación de incidentes en puntos finales. Incluso es capaz de detectar malware bancario desconocido;

- Integrar Threat Intelligence en sus controles SIEM y de seguridad para acceder a los datos de amenazas más relevantes y actualizados.

Ciberamenazas financieras en 2019