La pandemia y las restricciones que conlleva han provocado que aumente la popularidad de las aplicaciones de citas. Por ejemplo, el número total de “swipes” en Tinder ha aumentado un 11% en el último año, y el número de swipes por día superó la marca de los 3000 millones por primera vez en marzo de 2020. Esto no es sorprendente, dado que gran parte de los lugares para salir y conocer gente han cerrado repetidamente durante 2020 y principios de 2021.

A medida que aumenta la actividad de los usuarios en las aplicaciones de citas, también pueden crecer los riesgos asociados a dichas aplicaciones. En particular, los usuarios pueden enfrentarse a las siguientes amenazas:

- Identificación del usuario por parte de terceros. Personas no autorizadas pueden acceder a los datos personales del usuario, como su nombre real, información sobre su lugar de residencia, trabajo o estudio. Estos datos pueden después utilizarse para el acoso o el doxing.

- Robo de información de acceso a la cuenta.

- Los esquemas de fraude más populares consisten en solicitar la transferencia de dinero bajo diversos pretextos, el envío de fotos íntimas para después chantajear al usuario, así como el envío de enlaces a sitios de phishing que contienen formularios para introducir datos de tarjetas bancarias.

La probabilidad de que un usuario se vea perjudicado por las amenazas mencionadas depende en gran medida de las medidas de seguridad implementadas en la aplicación y de las vulnerabilidades que contenga. En 2017, estudiamos nueve aplicaciones de citas populares y obtuvimos los siguientes resultados:

- 6 aplicaciones permitían averiguar la ubicación del usuario

- 4 aplicaciones permitían averiguar el nombre real del usuario y encontrar sus cuentas en otras redes sociales

- 4 aplicaciones permitían interceptar datos enviados por la aplicación que podían contener información sensible

Decidimos comprobar si la situación ha cambiado en 2021. Para ello, seleccionamos las aplicaciones con más usuarios en todo el mundo, así como las mejor valoradas en publicaciones como CNET, PC Mag y Tom’s Guide. Las muestras finales incluían tanto aplicaciones universales, como aplicaciones para citas con un propósito específico (LGBT, relaciones poliamorosas, etc.):

- Tinder es una de las aplicaciones de citas más populares del mundo. Más de 100 millones de instalaciones en Google Play.

- OkCupid. Más de 10 millones de instalaciones en Google Play.

- Badoo es otra aplicación de citas muy popular. Más de 100 millones de instalaciones en Google Play.

- Bumble es una aplicación en la que se da la iniciativa a las mujeres. Más de 10 millones de instalaciones desde Google Play y 42 millones de usuarios activos mensuales desde el tercer trimestre de 2020.

- Mamba. Más de 10 millones de instalaciones en Google Play.

- Pure es una aplicación para citas rápidas y anónimas. Más de 1 millón de instalaciones en Google Play.

- Feeld es una aplicación que permite buscar parejas poliamorosas. Más de 1 millón de instalaciones en Google Play.

- Happn es una aplicación de citas para encuentros casuales. Más de 50 millones de instalaciones en Google Play.

- Her es una aplicación de citas dirigida a mujeres LGBT+. Más de 1 millón de instalaciones en Google Play.

Registro de la cuenta

Para registrarse en la mayoría de las aplicaciones estudiadas, es necesario proporcionar un número de teléfono, al cual se envía un código de confirmación por SMS. Al mismo tiempo, se bloquean con bastante rapidez las cuentas registradas en números proporcionados por servicios gratuitos en línea para recibir SMS, lo que dificulta un poco la creación de perfiles falsos.

Todos los servicios, excepto Pure, ofrecen también la opción de registrarse con una cuenta de Facebook u otra red social. En este caso, algunas aplicaciones no piden la verificación por número de teléfono si la fecha de registro, el número de amigos y otros parámetros de la cuenta en la red social no le despiertan sospechas al servicio.

Si el registro se hace mediante Facebook, en la mayoría de las aplicaciones todas las fotos de perfil de la página de Facebook se añaden al perfil por defecto.

|

|

Formas de acceder a Mamba

En la mayoría de los servicios que analizamos, si el usuario quiere, puede especificar dónde estudia o trabaja, así como vincular los perfiles de Instagram y Spotify; en este caso, en la cuenta se verán sus últimas fotos y su música favorita. No hay formas directas de rastrear las cuentas de redes sociales de un usuario, incluyendo las vinculadas a su cuenta en la aplicación, pero a menudo los datos especificados en un perfil, como el nombre, la edad, la foto y la información sobre estudios y trabajo, son suficientes para encontrar a una persona en otros sitios web.

Dependiendo de la configuración de privacidad de los usuarios en sus cuentas de redes sociales, esto, a su vez, puede permitir que personas malintencionadas obtengan una gran cantidad de información privada sobre sus citas, como direcciones de vivienda y fotos personales. Esto deja a los usuarios a merced de los acosadores cibernéticos, y del doxing (cuando la información previa privada se hace pública con la intención de avergonzar o dañar al individuo).

Determinación del paradero de un usuario

Mamba, Badoo, OkCupid, Pure y Feeld no requieren que se proporcione acceso a los datos de ubicación. En su lugar, se puede establecer manualmente la localidad para buscar perfiles. Si la aplicación accede al GPS para determinar quién está cerca, muestra la distancia aproximada a otros usuarios. Los distintos servicios calculan las distancias con diferente precisión. El menor error está en la aplicación Mamba, que muestra la distancia con una precisión de un metro. Al mismo tiempo, el servicio permite falsear las coordenadas del GPS mediante programas de terceros. Esto puede ser utilizado por delincuentes para “navegar” por el mapa y calcular las coordenadas aproximadas de la persona que les interesa.

Mamba: distancia a los usuarios con una precisión de un metro

Esto se hace de la siguiente manera: aunque la aplicación no muestra en qué dirección se encuentra el otro usuario, conociendo la distancia, se puede perfilar el radio de búsqueda. Moviéndose por el mapa en diferentes direcciones y estableciendo una nueva área de búsqueda cada vez, un atacante puede encontrar la intersección de estas áreas. El error de medición no permite que de esta manera se obtengan las coordenadas exactas del usuario, pero la ubicación aproximada puede ser suficiente para averiguar, por ejemplo, el supuesto lugar de trabajo o estudio de la persona, lo que, a su vez, puede ayudar a encontrar su cuenta en otras redes sociales o incluso perseguirla en el mundo físico.

Para utilizar Tinder y Bumble, es imprescindible dar a la aplicación acceso a la geolocalización. Al mismo tiempo, ambos servicios suprimen los intentos de utilizar programas de terceros para falsear las coordenadas. En las versiones de pago de las aplicaciones, se puede cambiar la zona de búsqueda de posibles citas, pero sólo a nivel de región. Por lo tanto, es difícil calcular las coordenadas de otros usuarios de esta manera.

Her sólo permite establecer la ubicación en la versión de pago, pero permite el cambio de coordenadas con aplicaciones de terceros.

Happn también requiere que se conceda a la aplicación acceso a la ubicación y permite utilizar programas de terceros para falsear las coordenadas. La aplicación tiene ajustes de privacidad: se puede ocultar la distancia respecto a otros usuarios, la edad y la información sobre si el usuario está conectado, pero estas opciones sólo están disponibles en la versión de pago.

Happn tiene una funcionalidad adicional: aparte de la distancia al usuario, se puede ver cuántas veces y en qué puntos el usuario se ha cruzado con esa persona. La aplicación también muestra con quién se ha cruzado más veces.

Lista de usuarios con los que el usuario se cruzó en un punto determinado

|

|

De este modo, es fácil saber qué personas que frecuentan un lugar determinado (y, por tanto, lo más probable es que vivan, trabajen o estudien allí).

| Aplicación | Se requiere permiso para acceder a los geodatos | Es posible especificar manualmente la región en la versión gratuita | Es posible especificar manualmente la región en la versión de pago |

| Tinder | + | + | |

| OkCupid | + | ||

| Badoo | + | ||

| Bumble | + | + | |

| Mamba | + | ||

| Pure | + | ||

| Feeld | + | ||

| Happn | + | ||

| Her | + | + |

Uso no autorizado de fotos y correspondencia

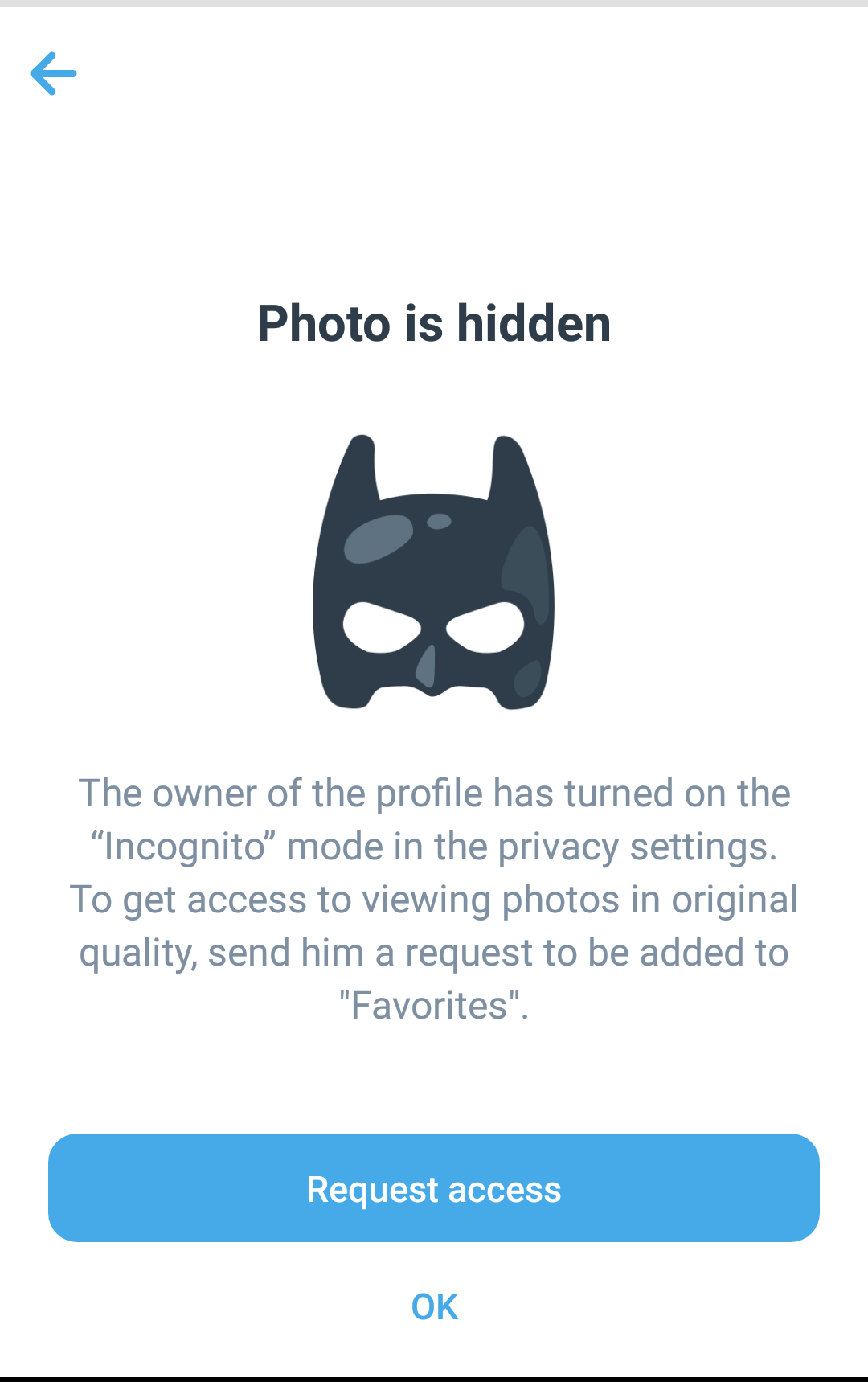

Entre los servicios que analizamos, el único que ofrece la opción gratuita de difuminar la foto de perfil era la aplicación Mamba. Si se utiliza esta opción, la foto sólo estará disponible en su calidad original para los usuarios que hayan sido aprobados por el propietario de la cuenta.

|

|

Esta función también está disponible en algunas aplicaciones, pero sólo en la versión de pago.

Dicho esto, Pure es la única aplicación que permite registrar una cuenta sin ninguna una foto en absoluto, y que también prohíbe las capturas de pantalla de la correspondencia. Otras aplicaciones permiten guardar capturas de pantalla de los perfiles y las conversaciones, que pueden utilizarse para el doxing o el chantaje.

Interceptación del tráfico

Todas las aplicaciones en cuestión utilizan protocolos seguros de transferencia de datos, y los resultados contra el ataque de falsificación de certificados MITM son mucho mejores que en el estudio anterior: cuando se detecta un certificado de terceros, las aplicaciones dejan de comunicarse con el servidor y el servicio Mamba incluso muestra una advertencia al usuario.

Almacenamiento de datos en el dispositivo

Al igual que los resultados del último estudio, la mayoría de las aplicaciones de Android almacenan la correspondencia y las fotos en caché en el dispositivo. Un atacante puede acceder a ellos utilizando un troyano RAT si el dispositivo tiene derechos de superusuario (root). Estos permisos pueden ser establecidos por el propio usuario o también por un troyano que explote las vulnerabilidades del sistema operativo.

Vale la pena señalar que el riesgo de acceso a los datos de la aplicación en el dispositivo es bajo, pero posible.

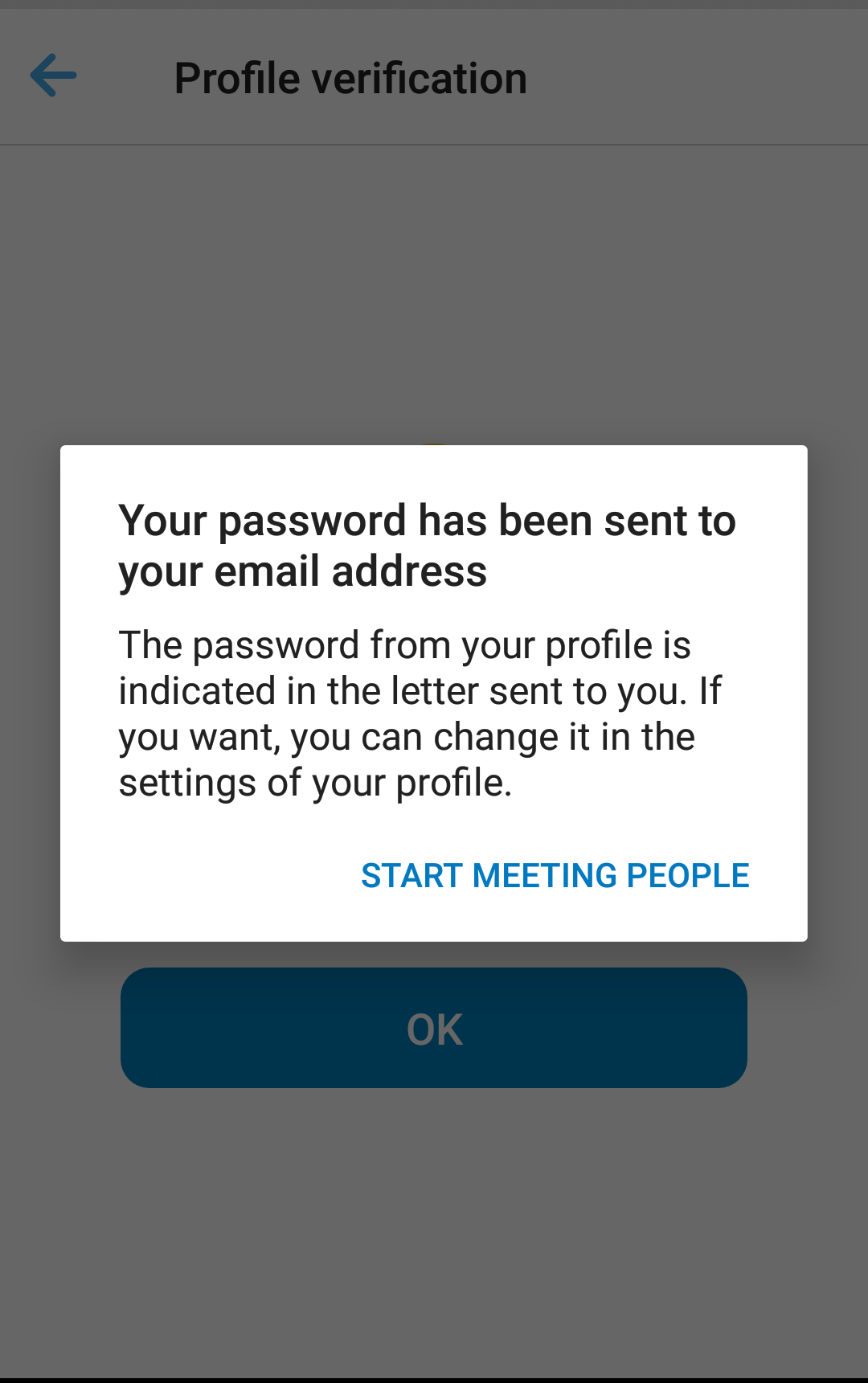

Contraseñas en texto plano

Mamba y Badoo envían un correo electrónico con una contraseña en texto plano, generada para acceder a la cuenta. Esto no puede considerarse una buena práctica de seguridad porque sin la autenticación de dos factores, un atacante que intercepte un correo electrónico obtendrá acceso a la cuenta en la aplicación.

Divulgación de vulnerabilidades y programas de recompensas por encontrar errores

Al parecer, desde 2017 las aplicaciones de citas se han preocupado más por la seguridad. Si en 2017 descubrimos que varias aplicaciones de citas tenían vulnerabilidades críticas, en 2021 vemos que la mayoría de los desarrolladores están invirtiendo en programas de recompensa por encontrar errores, que ayudan a mantener las aplicaciones seguras.

En Badoo y Bumble encontramos la mayor cantidad de información abierta sobre las vulnerabilidades descubiertas y reparadas. Además, estas aplicaciones llevan a cabo un programa común de recompensas por errores: https://hackerone.com/bumble. Tinder, Mamba y OkCupid también tienen programas similares.

La puesta en marcha de programas como Vulnerability Disclosure y Bug Bounty no siempre se traduce en una mejora de la seguridad de las aplicaciones, pero es un paso importante para las empresas en esta dirección, ya que anima a los investigadores a buscar vulnerabilidades en las aplicaciones y a los desarrolladores a solucionarlas más rápido.

Conclusiones

Las aplicaciones de citas están aquí para quedarse. Ya en 2019, un estudio de Stanford encontró que las aplicaciones de citas eran la forma más popular de encontrar pareja en EE. UU. Si a esto le añadimos el auge que se produjo debido a la pandemia, las citas online se han convertido en algo prácticamente omnipresente. La buena noticia es que, a medida que la popularidad de estas aplicaciones ha ido aumentando, se han hecho esfuerzos para hacerlas más seguras, sobre todo en el aspecto técnico. Si en 2017 cuatro de las apps estudiadas permitían interceptar los mensajes enviados, en 2021 las nueve apps estudiadas utilizan protocolos de transferencia de datos seguros.

Sin embargo, las aplicaciones de citas siguen permitiendo obtener cantidades significativas de información personal sobre los usuarios, incluyendo su ubicación aproximada o exacta, sus cuentas de redes sociales (y cualquier dato contenido en ellas), fotos y mensajes de chat. Nunca es bueno que alguien tenga acceso a tanta información privada. No sólo pone en riesgo la privacidad, sino que hace vulnerable al doxing y el ciberacoso. Por desgracia, algunos riesgos son difíciles de evitar. Muchas de las aplicaciones se basan en la ubicación, lo que significa que hay que compartir la ubicación para encontrar posibles parejas.

Al mismo tiempo, hay mejora en ciertas áreas y, si los últimos años sirven de indicación, las empresas de aplicaciones de citas se están moviendo en la dirección correcta. Estas son nuestras predicciones y esperanzas para las conexiones digitales seguras en el futuro:

- Un día, los usuarios podrán ocultar de sus posibles parejas sus fotos y su ubicación GPS

- No solo habrá fotos verificadas, sino cuentas verificadas, es decir, pruebas de que su posible pareja es quien dicen ser y no un criminal

- Los usuarios podrán desactivar la posibilidad de hacer capturas de pantalla de perfiles y mensajes en cualquier aplicación, de forma gratuita

- Los usuarios podrán eliminar sus chats

- Las apps informarán a los nuevos usuarios sobre los riesgos de compartir demasiada información

- Los desarrolladores de apps aprovecharán la inteligencia artificial para proteger a los usuarios frente al fraude y de compartir contenido abusivo o confidencial

Mientras tanto, aquí hay algunas cosas que uno puede hacer para mantenerse seguro mientras que en línea citas:

- No compartir demasiada información personal (apellido, empleador, fotos con amigos, opiniones políticas, etc.)

- Seleccionar su ubicación manualmente, si es posible

- Usar autenticación de dos factores

- Eliminar u ocultar su perfil si ya no utiliza aplicaciones de citas

Citas a distancia: a quién le confiamos nuestros datos