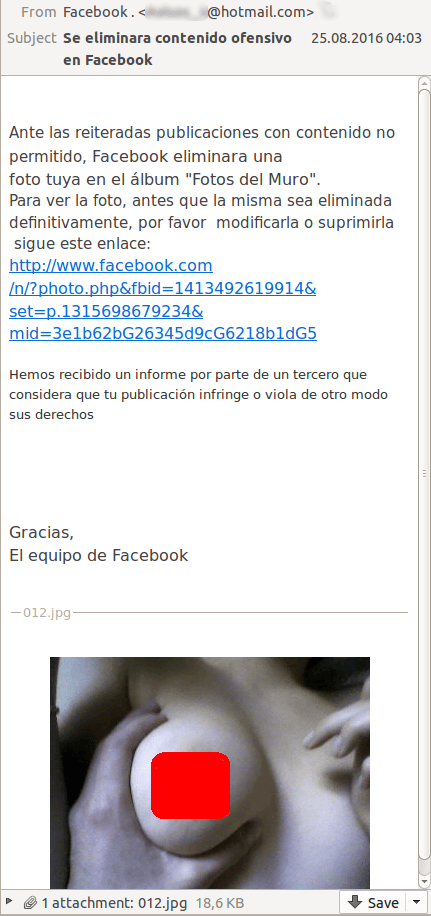

Los estafadores a menudo explotan la popularidad de la red social Facebook: envían falsas invitaciones a amigos, ofrecen “aumentar el tráfico” o ver “nuevas fotos picantes”. Recientemente descubrimos algo nuevo en una serie de estos mensajes: alguien desde una dirección en hotmail.com, en nombre de Facebook, informaba al usuario que una de sus fotos había sido eliminada de su álbum. La carta estaba escrita en español.

Facebook supuestamente pide: “Para ver la foto, antes de que sea eliminada definitivamente, por favor modificarla o suprimirla sigue este enlace”. Y como puede verse, el mensaje ya tiene adjunta una fotografía de contenido erótico.

El enlace no lleva a Facebook (estrategia de uso común entre los estafadores), sino al servicio de reducción de enlaces cortas.me, que a su vez remite a la página szdwdx.xyz:

En esta página se le pide al usuario que introduzca el login y contraseña de su cuenta de Microsoft.

Al introducir su nombre de usuario y contraseña, el usuario llega a la página de Microsoft y los tramposos aumentan su colección con los datos de este amante de la desnudez.

Debemos reconocer que los dueños del hosting cumplieron con su deber y en este momento la página de recolección de contraseñas ya no existe: la borraron de inmediato. Pero esto no significa que los estafadores no vayan a crear una segunda, tercera, cuarta y así sucesivamente.

¡Facebook ha borrado tu foto! ¿O no?