Resumen

- Un sitio web sospechoso es aquel que no puede clasificarse con certeza como phishing, pero cuya actividad conlleva riesgo: puede manipular a los usuarios para que paguen por servicios inexistentes, contraten suscripciones ocultas o revelen datos personales a través de términos de servicio que han sido redactados para ese fin. Esto incluye tiendas en línea falsas, plataformas no reguladas de intercambio de criptomonedas, plataformas de inversión fraudulentas y servicios con modelos de suscripción engañosos.

- Kaspersky ha incorporado la categoría de filtrado web “Sitios con nivel de confianza indeterminado” en sus productos de seguridad (Kaspersky Premium y aplicaciones para Android e iOS). El sistema analiza varios factores para automatizar la detección: el nombre y la antigüedad del dominio, la reputación de la dirección IP, la configuración DNS, los encabezados de seguridad HTTP y el certificado SSL.

- Según datos recopilados por Kaspersky en enero de 2026, la amenaza más extendida son las extensiones de navegador falsas que suplantan productos de seguridad, detectadas en 9 de cada 10 regiones analizadas. Estas extensiones capturan datos del navegador, monitorean la actividad del usuario, sustituyen el motor de búsqueda e inyectan publicidad no solicitada.

- El análisis regional de Kaspersky muestra patrones específicos: en África, más del 90 % del top 10 de sitios sospechosos son plataformas de trading en línea fraudulentas; en América Latina predominan los servicios de apuestas falsos; en Rusia, son frecuentes los intermediarios financieros falsos de opciones binarias y las “plataformas educativas” con suscripciones engañosas; en países de la CEI, predominan las estafas con criptomonedas y bots que generan métricas falsas de forma artificial.

- El usuario debe sospechar de un sitio web si presenta alguna de estas señales clave: dominio con nombre atípico (números o caracteres aleatorios), uso de dominios de primer nivel (TLD) de bajo costo (.xyz, .top, .shop), registro reciente del dominio (menos de seis meses, según consulta WHOIS), promesas inverosímiles (“rendimiento garantizado”, “ganancias de hasta 300 %”), ausencia de información de contacto verificable, uso exclusivo de métodos de pago difíciles de revertir, como criptomonedas o transferencias bancarias internacionales.

Introducción

El mundo de Internet enfrenta al usuario a numerosas trampas. Una de ellas son los sitios que no pueden clasificarse de forma inequívoca como de phishing, pero cuya actividad puede ser peligrosa. Con frecuencia, estos sitios operan al margen del marco legal, aunque la infracción no sea directa. En ocasiones, el acuerdo de usuario está redactado de manera especial y funciona como una especie de vacío legal para estos sitios deshonestos. En él pueden figurar cláusulas como la renuncia a reembolsos o la renovación automática de suscripciones.

Estos sitios sospechosos incluyen tiendas en línea falsas, plataformas financieras dudosas y diversos servicios en línea que imitan actividades legítimas. A diferencia de los sitios de phishing, que tienen como objetivo el robo de datos confidenciales (como credenciales bancarias o contraseñas), los sitios sospechosos representan una trampa mucho más sofisticada para los usuarios. Su objetivo es manipular a la víctima para que transfiera dinero de buena fe por servicios o productos inexistentes, o para que contrate una suscripción de la que será muy difícil darse de baja. Además de la ganancia financiera, los sitios sospechosos también pueden recopilar datos personales de los usuarios para su posterior venta en mercados clandestinos.

Nuestros productos clasifican este tipo de recursos como “Sitios con nivel de confianza indeterminado”. En este artículo explicamos qué pueden ser estos sitios, cómo identificarlos y qué medidas ayudan a protegerse de ellos.

En qué radica el peligro de los sitios “grises”

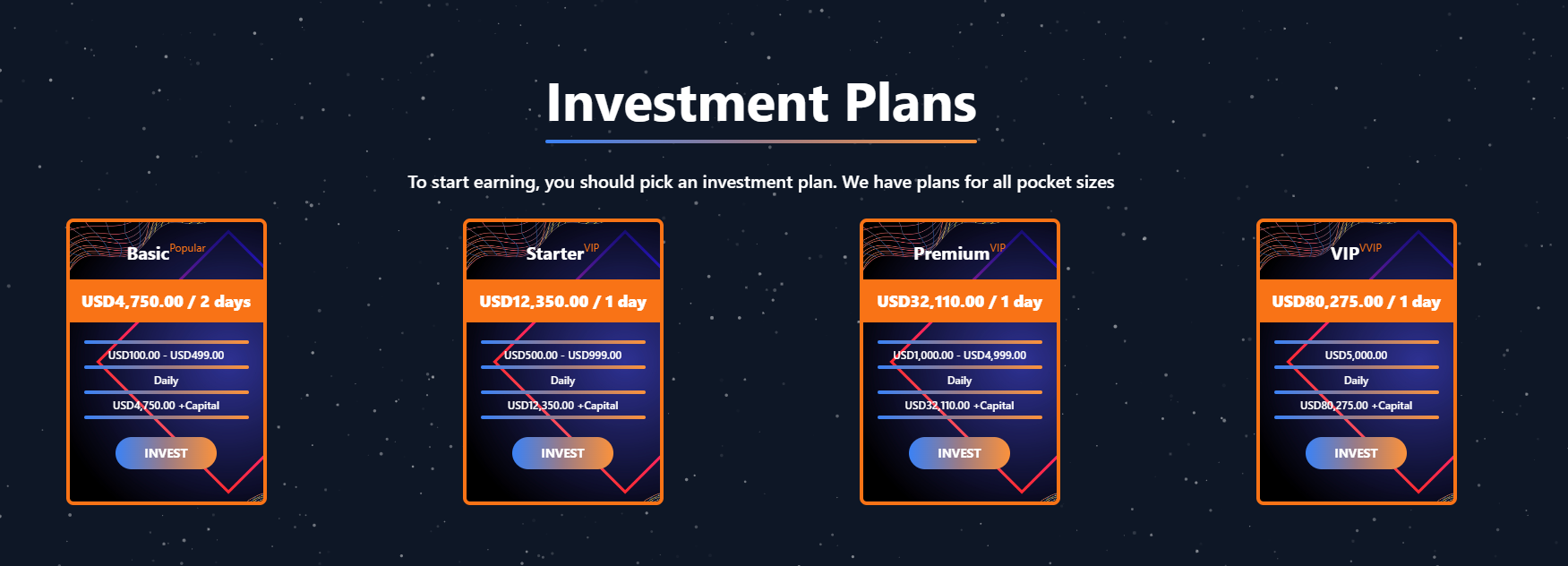

Uno de los mayores riesgos al comprar en un sitio web no confiable que aparenta ser una tienda en línea es que el usuario puede perder su dinero y convertirse en víctima de fraude. Las tiendas falsas atraen a los usuarios con ofertas atractivas para engancharlos. Pero, tras el pago, es posible que nunca reciba lo que pidió, o que reciba algún artículo barato e inútil. Los programas de inversión o de “ingresos garantizados” son otro tipo de estafa clásica: prometen rendimientos rápidos y, una vez que obtienen los depósitos, desaparecen sin dejar rastro.

Visitar o comprar en sitios web sospechosos no confiables puede exponer al usuario a diversos riesgos que van más allá de una mala experiencia. Los sitios fraudulentos se apoderan de su información personal incluso si no llegan a concretar la compra. Al completar un formulario o registrarse en una “oferta gratuita”, es posible que el usuario esté proporcionando al estafador acceso a su información.

La recopilación de datos personales puede ocurrir de manera bastante sencilla y obvia, por ejemplo, mediante el llenado de un formulario para la entrega de un pedido. En este caso, los atacantes obtienen información confidencial como el nombre completo del usuario, las direcciones de entrega y facturación, el número de teléfono, la dirección de correo electrónico y, por supuesto, los datos de pago. Ya hemos señalado que los estafadores venden este tipo de información, y existen múltiples escenarios para su uso posterior. Por ejemplo, estos datos pueden emplearse para el envío de spam o para amenazas más graves: acoso o ataques selectivos.

Algunos tipos de sitios sospechosos

A continuación, analizamos con mayor detalle qué tipos de sitios “grises” existen y de qué manera la interacción con ellos puede derivar en pérdidas económicas, filtración y uso ilegítimo de datos personales, entre otras consecuencias.

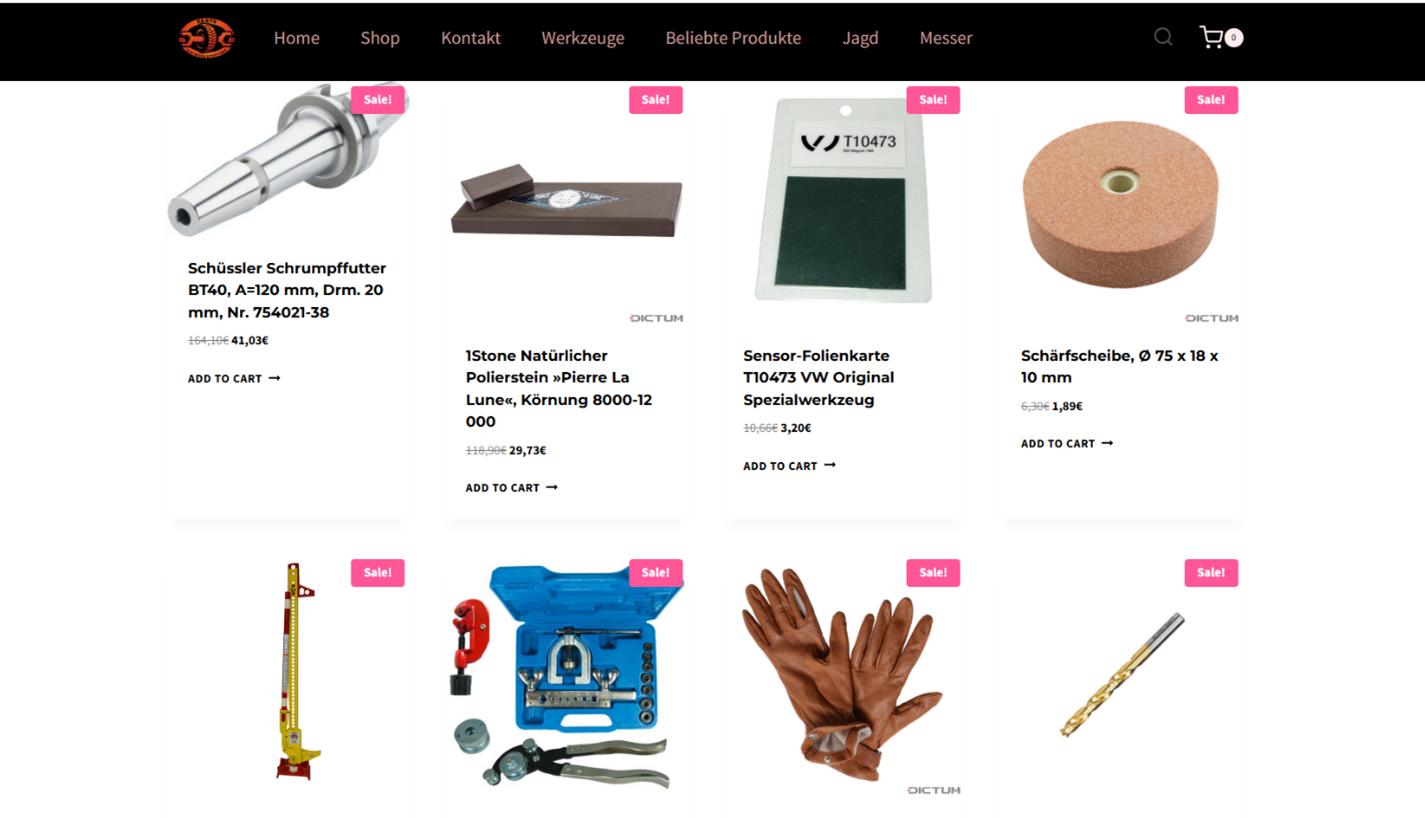

Cabe señalar que los recursos deshonestos en línea pueden camuflarse como sitios legítimos en casi cualquier sector. El primer tipo de sitios fraudulentos que analizaremos son las tiendas en línea falsas. Pueden presentarse tanto como copias de páginas web de marcas reales o como tiendas independientes. Existen dos posibilidades de fraude: el comprador recibe un producto de calidad inferior o una falsificación, o bien no recibe ningún producto. Estos sitios atraen a las víctimas con precios sospechosamente bajos y “promociones ventajosas”. Con frecuencia, el usuario queda sometido a presión psicológica: el tiempo para tomar la decisión de compra es limitado, lo que lleva a la víctima, como en cualquier otro esquema de fraude, a realizar compras impulsivas.

Otro tipo de sitios “grises” son las casas de cambio y los exchanges en línea. En su mayoría, están orientados a criptomonedas, ya que en algunos países la circulación de moneda digital no está regulada por ley, lo que atrae a los estafadores. Con frecuencia, los sitios sospechosos utilizan tipos de cambio supuestamente ventajosos u otras tácticas de atracción para captar víctimas. Si el usuario intenta intercambiar criptomonedas, sus tokens se perderán de forma irreversible. Además del intercambio, los sitios deshonestos ofrecen servicios de inversión y, para mayor credibilidad, muestran un crecimiento del saldo. Retirar los fondos resulta imposible: cuando la víctima intenta obtener sus ganancias, se le solicita el pago de una “comisión” o un impuesto ficticio.

Merece mención especial la categoría de sitios trampa con suscripciones de pago, que ofrecen servicios que van desde pruebas psicológicas hasta plataformas de streaming. La particularidad de estos sitios radica en que esconden información importante al usuario de forma deliberada, por ejemplo, sobre cobros periódicos. Por lo general, el esquema funciona así: se le ofrece al usuario una suscripción por 1 peso. La suma parece atractiva; sin embargo, el siguiente cargo se realizará, por ejemplo, una semana después y ascenderá a 500 pesos. Esta información se oculta de forma intencional: aparece en letra pequeña o está incluida en el acuerdo de usuario, donde resulta más difícil encontrarla. Los servicios legítimos siempre informan con claridad sobre las condiciones de la suscripción y permiten cancelarla antes de que finalice el período de prueba. Los servicios fraudulentos, en cambio, hacen todo lo posible por desviar la atención del usuario de las condiciones reales de uso y suscripción.

Los sitios “grises” también pueden camuflarse como servicios que ofrecen intermediación, como servicios jurídicos o inmobiliarios. En realidad, el servicio no se presta en absoluto, o se presta de forma simplificada e incompleta. Así, se le ofrece al usuario pagar por un servicio que por defecto se proporciona de forma gratuita. El peligro de este esquema no solo radica en la pérdida de dinero por servicios no prestados, sino también en el riesgo grave de exposición de datos personales, como datos de identificación, número de identificación fiscal, número de seguridad social, número de licencia de conducir, entre otros. En manos de los atacantes, estos datos pueden convertirse en un instrumento para la ejecución de esquemas fraudulentos adicionales y ataques dirigidos.

En general, los sitios sospechosos son bastante difíciles de distinguir de los servicios legítimos. Camuflarse como actividad legítima es el objetivo principal de estos sitios, y los esquemas fraudulentos que emplean no siempre son evidentes. Sin embargo, existen no solo métodos de protección, sino también ciertos indicios que alertan cuando un sitio no es seguro para realizar compras u operaciones financieras.

Cómo identificar sitios web sospechosos o fraudulentos

A pesar de los intentos cada vez más convincentes de crear tiendas falsas, la mayoría de ellas aún carece de la calidad de las tiendas en línea reales, y existen muchos indicios que pueden delatarlas. Algunos pueden detectarse a simple vista, mientras que otros requieren una investigación técnica más detallada. Al combinar la inspección visual, las verificaciones técnicas y herramientas en línea de confianza, es posible protegerse de pérdidas económicas o del robo de datos.

Indicios visuales y manuales

No hace falta ser un experto en ciberseguridad para detectar muchas señales de alerta con solo prestar atención al dominio, el aspecto visual, el lenguaje y el comportamiento del sitio. Por ejemplo, los sitios de estafa suelen tener nombres extraños o generados de forma aleatoria, con números, guiones bajos, guiones o palabras sin sentido, como best-shop43.com. Además, dominios de nivel superior vagos como .xyz, .top, o .shop también se utilizan mucho en estafas, ya que registrarlos es barato y simple.

Por otra parte, la mayoría de las tiendas falsas tienen una apariencia poco profesional, con imágenes pixeladas, fuentes dispares o plantillas copiadas. Muchos sitios fraudulentos reutilizan diseños o logotipos idénticos de otras marcas o plantillas gratuitas, lo que los hace repetitivos y sospechosos.

Otra señal reveladora importante se encuentra en el contenido mismo. Preste atención al lenguaje persuasivo, las promesas poco realistas o los disparadores emocionales como “Sin KYC”, “Devoluciones sin riesgo”, “Ingresos 100% garantizados”, “Hasta 300% de ganancia” o “Ingresos pasivos sin esfuerzo”. Otra señal de alerta son las ofertas poco realistas. Si los productos se listan con precios muy bajos, temporizadores de cuenta regresiva continuos y mensajes de “por tiempo limitado” para acelerar la compra, es una señal clara de una página web fraudulenta.

Las empresas legítimas siempre proporcionan datos de contacto verificables, como una dirección física, el nombre de la empresa y asistencia al cliente. Los sitios de estafa, por el contrario, ocultan esta información. También se pueden encontrar páginas que no funcionan, o enlaces rotos o sospechosos que llevan a sitios externos no relacionados, lo que indica un mantenimiento deficiente o una intención maliciosa.

Otra señal importante es la presencia del sitio web en redes sociales. Las empresas legítimas en línea suelen mantener al menos una cuenta activa en redes sociales para promocionar sus productos y comunicarse con los clientes. Por lo general, estas operaciones mantienen perfiles sociales con antigüedad verificable, un historial de publicaciones estructurado y actividad orgánica, además de concordancia entre el sitio web corporativo y los perfiles (nombre, logotipo y enlaces coincidentes). Los enlaces a perfiles de redes sociales desde el sitio web suelen ser directos. En contraste, los sitios web fraudulentos o engañosos suelen carecer de presencia significativa en redes sociales o muestran señales de actividad superficial o artificial. Esto puede incluir la ausencia total de cuentas en redes sociales, íconos de redes sociales que llevan a páginas inexistentes, inactivas o no relacionadas, o perfiles creados recientemente con muy pocas publicaciones y mínima participación de usuarios. En algunos casos, las secciones de comentarios están desactivadas o dominadas por spam y contenido automatizado, lo que sugiere un intento de evitar la interacción pública en lugar de relacionarse con los clientes.

Por último, las opciones de pago que ofrece el sitio también pueden revelar mucho sobre su legitimidad. Tenga mucha cautela si un sitio web solo acepta criptomonedas, transferencias bancarias o pagos P2P a través de terceros. Estos métodos de pago son irreversibles y son preferidos por los estafadores. Las plataformas de comercio electrónico legítimas suelen ofrecer opciones de pago seguras y reversibles, como tarjetas de crédito o pasarelas de pago de confianza que incluyen políticas de protección al comprador.

Sin embargo, la ausencia o presencia de cualquiera de estos factores por sí sola no indica necesariamente una intención maliciosa. Debe evaluarse en combinación con indicadores técnicos, lingüísticos y de comportamiento, en lugar de tratarse como una señal aislada de legitimidad.

Indicadores técnicos a verificar

Analizar los indicios técnicos puede revelar si un sitio web es confiable o potencialmente fraudulento.

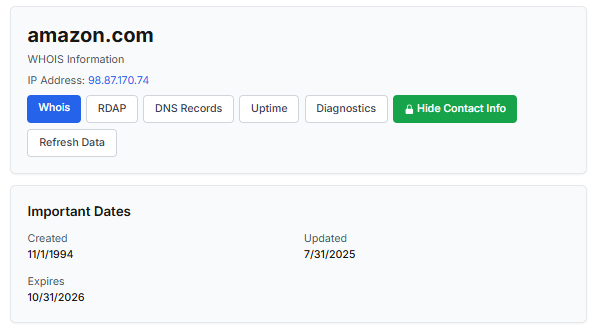

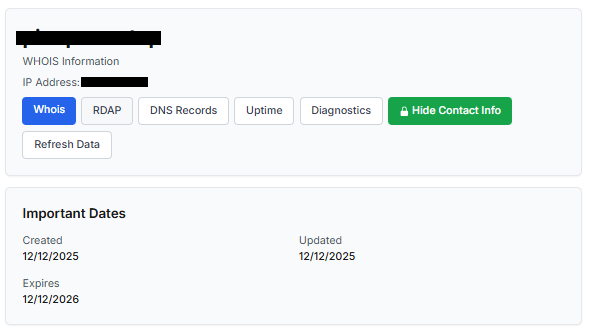

Una de las primeras cosas que se debe verificar es la antigüedad del dominio. Los sitios de estafa suelen tener una vida corta: aparecen solo durante algunas semanas o meses antes de desaparecer una vez que los usuarios comienzan a reportarlos. Para verificar cuándo se creó el dominio, utilice una consulta WHOIS. Si tiene menos de seis meses de antigüedad, sea cauteloso, especialmente en el caso de sitios de comercio electrónico o inversión, donde la legitimidad y la confianza requieren tiempo para construirse.

Veamos la información de registro de la popular tienda en línea Amazon. Como podemos observar en los datos WHOIS, fue registrada en 1994.

Mientras que una tienda en línea sospechosa reportada fue creada hace apenas un par de meses.

Los sitios web legítimos suelen operar en plataformas de alojamiento estables y permanecen en las mismas direcciones IP o redes durante períodos prolongados. En cambio, los sitios fraudulentos suelen migrar entre servidores (en la mayoría de los casos utilizando un servicio de alojamiento compartido económico) o reutilizan infraestructura ya asociada con actividades abusivas. Verificar la reputación de la dirección IP puede revelar si el sitio web o el servidor de alojamiento ha estado vinculado con actividades sospechosas. Incluso si el sitio parece legítimo, una reputación de IP deficiente puede exponerlo.

Además, analizar el comportamiento de la infraestructura a lo largo del tiempo puede revelar patrones sobre su legitimidad. Los sitios web asociados con actividades fraudulentas suelen mostrar períodos de vida cortos, picos repentinos de actividad, o apariciones y desapariciones rápidas, lo que indica una campaña coordinada en lugar de un negocio legítimo.

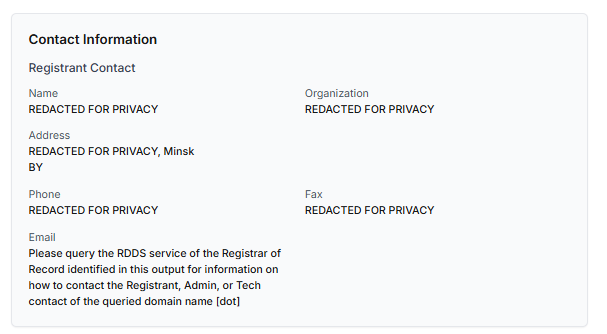

Otro indicio importante es la propiedad oculta. Cuando los datos WHOIS muestran “Redacted for Privacy” o dejan en blanco el nombre de la organización, puede indicar que el propietario del sitio web está ocultando deliberadamente su identidad.

El ocultamiento de registros WHOIS puede constituir un indicador de compromiso en análisis forense, aunque no implica malicia inherente. Muchas empresas legítimas utilizan servicios de protección de privacidad por razones válidas. Entre ellas se incluyen la protección contra spam y phishing cuando las direcciones de correo electrónico públicas son extraídas de las bases de datos WHOIS, la seguridad personal para propietarios de pequeñas empresas, y la protección de marca para evitar que competidores o actores maliciosos ataquen al registrante. Esto significa que algunas empresas pueden utilizar servicios como WHOIS Privacy Protection, Domains By Proxy o PrivacyGuardian.org para eliminar los datos WHOIS y, al mismo tiempo, operar de forma transparente en sus sitios web mediante datos de contacto claros, canales de soporte al cliente y páginas legales (por ejemplo, términos de uso).

Por tanto, la titularidad oculta representa un factor de riesgo contextual, no un elemento concluyente de fraude. Se vuelve más sospechosa cuando se combina con otras señales, como dominios recién registrados y ausencia de información legal.

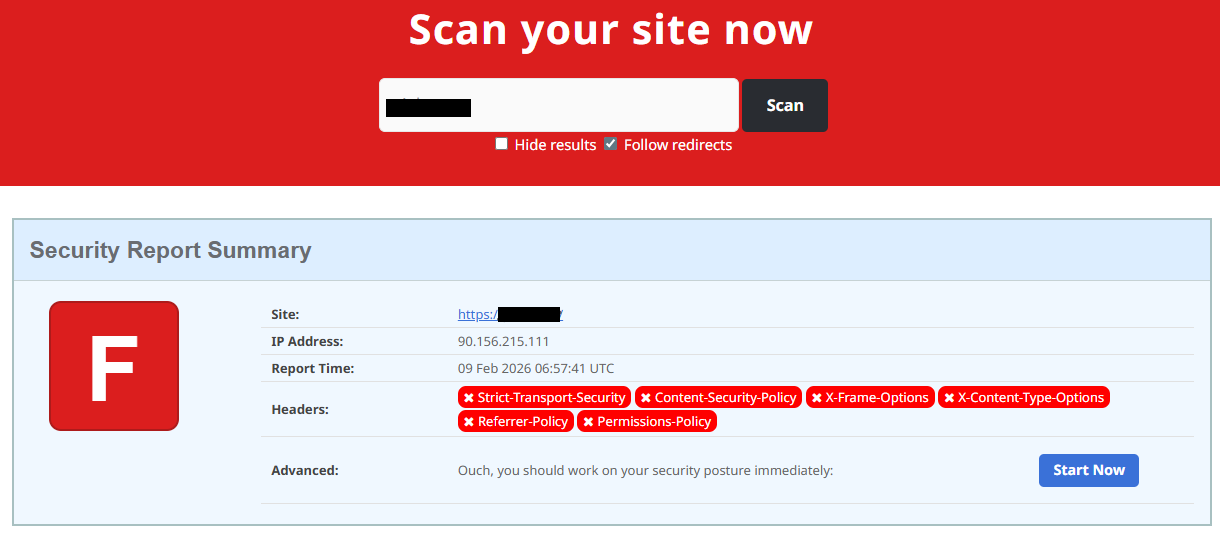

A continuación, puede verificar los encabezados de seguridad del sitio web. Los sitios web legítimos suelen estar bien mantenidos e incluyen varios encabezados HTTP clave para la protección. Algunos ejemplos son:

- Content-Security-Policy (CSP) presta una defensa sólida contra los ataques de cross-site scripting (XSS) al definir qué scripts pueden ejecutarse en el sitio y bloquear cualquier JavaScript malicioso que pueda robar datos de inicio de sesión o inyectar formularios falsos;

- HTTP Strict-Transport-Security (HSTS) obliga a los navegadores a conectarse al sitio solo a través de HTTPS, garantizando que toda la comunicación esté cifrada y evitando que los usuarios sean redirigidos a una versión insegura (HTTP) del sitio;

- X-Frame-Options previene el clickjacking, que es un tipo de ataque en el que un botón o enlace de apariencia legítima en una página maliciosa realiza de forma encubierta otra acción en segundo plano;

- X-Content-Type-Options bloquea los ataques de tipo MIME al impedir que los navegadores interpreten de forma errónea los tipos de archivo;

- Referrer-Policy controla cuánta información sobre su navegación previa (URLs de referencia) se comparte con otros sitios.

Estos encabezados conforman la “higiene digital” de un sitio web. Su ausencia no siempre significa que el sitio sea malicioso, pero sí sugiere una falta de conciencia de seguridad o de mantenimiento profesional, razones más que suficientes para actuar con cautela.

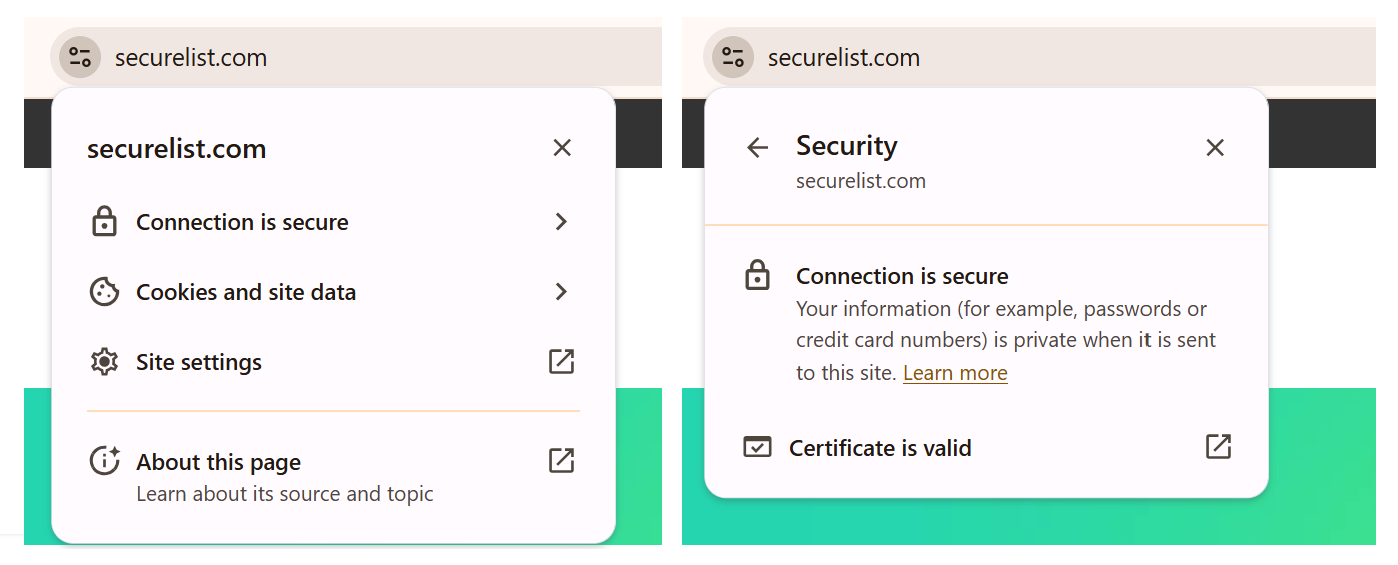

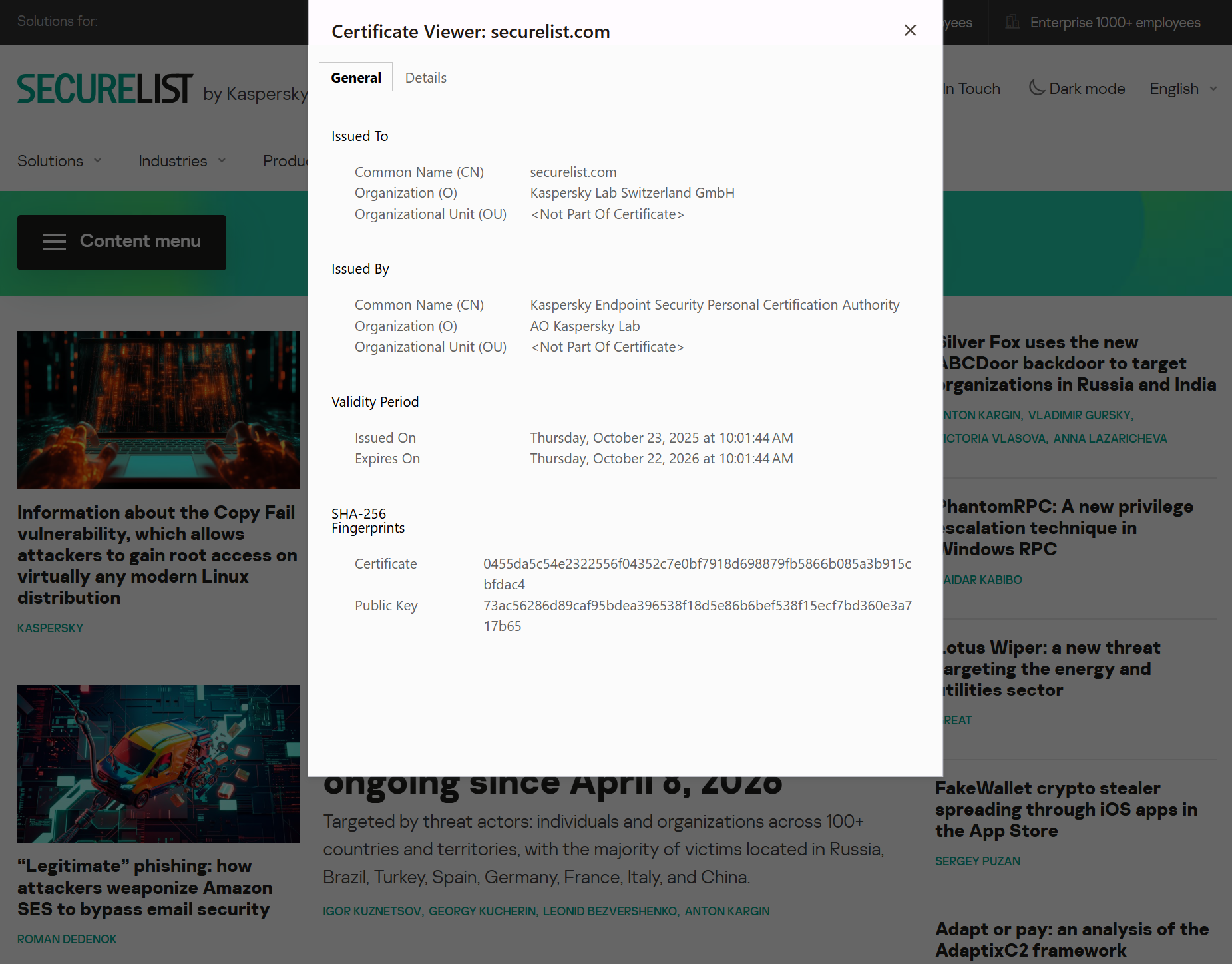

También debe verificar el certificado SSL. Los sitios de estafa pueden utilizar certificados SSL autofirmados o de corta duración. Puede inspeccionarlo haciendo clic en el ícono del candado en la barra de direcciones del navegador: si indica “no seguro” o la autoridad certificadora parece desconocida, eso es una señal de alerta.

Puede verificar los encabezados de seguridad y el certificado SSL enviando una solicitud HTTP de forma programática o utilizando algún servicio en línea.

La configuración de DNS es otro indicador que revela el grado de madurez técnica en la arquitectura y administración de un sitio web. Las empresas legítimas suelen utilizar proveedores de DNS confiables y mantienen registros DNS consistentes. La ausencia de registros de servidor de nombres (NS) o de intercambio de correo (MX) puede indicar una configuración deficiente. Además de NS y MX, los sitios establecidos suelen configurar registros SPF y DMARC para proteger su marca contra la suplantación de correo electrónico y el phishing, algo con lo que los desarrolladores de sitios de estafa no se molestan, ya que no tienen intención de construir una reputación duradera.

Puede verificar la configuración de los registros DNS de forma programática o mediante un servicio en línea.

Otro consejo es prestar atención al comportamiento del sitio web. Si hay redirecciones frecuentes, anuncios emergentes o solicitudes en segundo plano a dominios desconocidos, esto puede indicar scripts peligrosos o rastreo.

Cómo protegerse

Herramientas y bases de datos para detectar sitios web sospechosos

En Kaspersky hemos desarrollado un sistema inteligente para detectar recursos web sospechosos y hemos incorporado este nuevo tipo de protección en muchos de nuestros productos, incluidos Kaspersky Premium, Kaspersky para Android e iOS, entre otros. Nuestro modelo de detección se basa en múltiples factores, entre los que se incluyen:

- nombre de dominio y antigüedad,

- reputación de IP,

- estabilidad de la infraestructura utilizada,

- configuraciones de DNS,

- encabezados de seguridad HTTP,

- identidad digital y popularidad del recurso web.

Kaspersky obtuvo certificación como tecnología de protección eficaz en la detección de tiendas falsas.

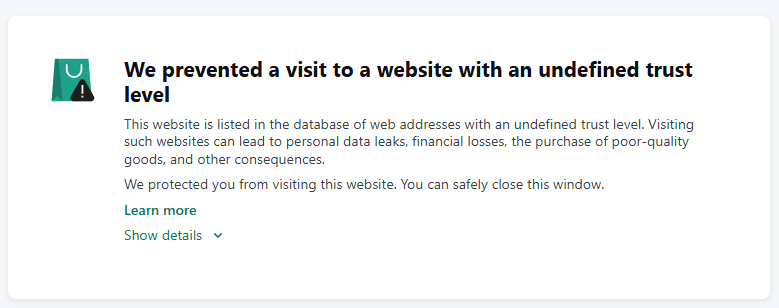

Cuando un usuario intenta visitar un recurso marcado como sitio con nivel de confianza indeterminado, nuestras soluciones muestran una advertencia para evitar que el visitante sea víctima de filtración de datos personales, pérdidas económicas o una mala compra:

Este componente está activado por defecto en los productos.

Además, existen varias herramientas y bases de datos en línea que pueden ayudar a evaluar la legitimidad de un sitio web:

- ScamAdviser: evalúa la confiabilidad del sitio mediante registros WHOIS, geolocalización del servidor y reputación en línea.

- APIVoid: proporciona puntuación de riesgo mediante bases de datos de reputación de DNS, IP y dominio.

- Las bases de datos gubernamentales nacionales suelen mantener listas oficiales de dominios fraudulentos o en lista negra.

Medidas preventivas

Para protegerse de este tipo de amenazas, se pueden adoptar algunas medidas preventivas adicionales. Verifique siempre dos veces la URL y el nombre de dominio, especialmente cuando esté a punto de hacer clic en un enlace o realizar un pago. Asegúrese de que el sitio utilice HTTPS y cuente con un certificado de confianza.

Esta información puede verificarse con las herramientas integradas del navegador: por ejemplo, en Google Chrome, al hacer clic en el botón “Información del sitio”, se mostrará información sobre la seguridad de la conexión y el certificado.

En la sección “Seguridad”, es posible verificar si el sitio visitado admite el protocolo HTTPS (“Conexión segura”), así como consultar el certificado del sitio.

Además, mantenga un software de seguridad confiable con protección en tiempo real en su dispositivo para evitar el acceso a sitios web peligrosos. No descargue archivos ni ingrese su información personal en sitios que parezcan poco profesionales o le despierten sospechas. Y, por último, recuerde la regla de oro: si una oferta parece demasiado buena para ser verdad, es que tiene alguna trampa.

Si se da cuenta de que está en un sitio de estafa, es importante tomar medidas inmediatas después del incidente. Primero, comuníquese con su banco o proveedor de pagos lo antes posible para bloquear la transacción o la tarjeta. Luego, cambie sus contraseñas para los servicios que puedan haber sido comprometidos y ejecute un análisis antivirus completo en su dispositivo para detectar y eliminar cualquier amenaza potencial. Por último, considere reportar el sitio web a la agencia de ciberdelincuencia de su país o a la agencia de protección al consumidor. Compartir su experiencia en línea dejando una reseña o advertencia alertará a otros posibles clientes.

Al mantenerse alerta y actuar con rapidez, puede reducir bastante las probabilidades de convertirse en víctima y contribuir a que internet sea un lugar más seguro para todos.

Resumen estadístico de detecciones de la categoría “Sitios con nivel de confianza indeterminado”

Para ilustrar los tipos de recursos sospechosos predominantes en distintas regiones del mundo, recopilamos estadísticas anonimizadas de detecciones de la categoría “Sitios con nivel de confianza indeterminado” en los productos de Kaspersky correspondientes a enero de 2026. Para cada región, elaboramos un TOP 10 de los sitios detectados con mayor frecuencia y calculamos la proporción de cada sitio. Por razones de confidencialidad, los dominios no se indican de forma directa, sino que se describen en base a su funcionalidad y características.

Los recursos sospechosos más frecuentes

En primer lugar, analizamos los sitios web (recursos) que se repiten en varias regiones, lo que indica su amplia distribución.

En 9 de las 10 regiones analizadas encontramos una plataforma sospechosa de procesamiento de imágenes (*a*o*.com). Este recurso se presenta como una herramienta de edición de fotos, pero en realidad funciona como un servidor intermediario para la carga de imágenes en campañas de phishing. Al interactuar con este recurso, el usuario corre el riesgo de exponer datos personales bajo la apariencia de carga de imágenes.

Proporción del dominio *a*o*.com en cada región, enero de 2026 (descargar)

Este recurso tiene la mayor proporción de detecciones en la Federación Rusa: en esa región ocupa el primer lugar del TOP 10 con un 40,80%. También es frecuente en América Latina (21,70%) y la CEI (14,64%), mientras que su menor presencia se registra en Canadá, con un 0,24%.

El siguiente recurso lo encontramos en 7 regiones. Se trata de una página de una solución antivirus falsa en forma de extensión de navegador (*n*s*.com). Esta extensión redirige al usuario a una página de motor de búsqueda falsa, lo que le permite recopilar datos y rastrear las acciones de los usuarios, en particular las búsquedas realizadas.

Proporción del dominio *n*s*.com en cada región, enero de 2026 (descargar)

Este recurso es más frecuente en Asia del Sur, con una proporción del 33,31%. Tiene una presencia similar en Canadá y Oceanía (15,47% y 15,09%, respectivamente). El menor número de detecciones se registra en la región africana, con un 2,99%.

Otra extensión de navegador sospechosa apareció en el TOP 10 de seis de las diez regiones. La denominaremos provisionalmente herramienta falsa para mejorar la privacidad (*w*a*.com). En lugar de la funcionalidad de privacidad que anuncia, esta extensión conlleva un alto riesgo de interceptación de datos del navegador. Puede modificar la configuración del navegador, recopilar datos de los usuarios, sustituir el motor de búsqueda por uno falso y realizar otras acciones. Además, ejerce control total sobre el tráfico del navegador.

Proporción del dominio *w*a*.com en cada región, enero de 2026 (descargar)

Este servicio tiene la mayor proporción, un 22,25%, en los países de Oriente Medio y Norte de África, y también es bastante frecuente en Canadá (16,26%). Su menor presencia se registra en América Latina (5,38%) y Asia Oriental (4,02%).

En cinco rankings regionales apareció el recurso *o*r*.com, que también representa un servicio de protección falso que promete garantizar la seguridad en línea, supuestamente alertando sobre sitios maliciosos y búsquedas peligrosas. Esta extensión puede robar cookies, incluidas las de sesión, inyectar publicidad, suplantar formularios de inicio de sesión, así como recopilar el historial del navegador y las búsquedas realizadas. Señalamos que este recurso apareció en el TOP 10 de África (0,59%), los países MENA (4,57%), Canadá (7,21%), Oceanía (1,93%) y Europa (5,61%).

En cuatro de las diez regiones encontramos varios recursos adicionales que se repiten. Uno de ellos (*n*p*.xyz) imita un repositorio de prompts creativos para la generación de imágenes con IA, pero en realidad captura datos del navegador. El dominio en el que se aloja este recurso presenta algunos indicios sospechosos: fue registrado hace poco y los datos de su propietario están ocultos. Este recurso apareció en el TOP 10 de África (0,51%), los países MENA (7,04%), América Latina (22,54%, primer lugar en la región) y Asia del Sur (5,91%).

El segundo servicio (*i*s*.com) se presenta como una herramienta para la búsqueda segura, la protección del navegador contra amenazas y la verificación de extensiones. Sin embargo, es un secuestrador de navegador típico, igual que los demás recursos mencionados. Apareció en el TOP 10 de Asia del Sur (8,03%), Oceanía (17,97%), Europa (3,90%) y Canadá (14,35%).

El tercer recurso (*h*t*.com) se presenta como una extensión para la navegación web privada. Sin embargo, también es una aplicación potencialmente no deseada de secuestro de navegador: modifica la configuración, roba datos confidenciales (cookies, historial del navegador, búsquedas) y puede redirigir al usuario a páginas de phishing. Los usuarios destacan las dificultades asociadas con la eliminación de la extensión. Este recurso aparece en el TOP 10 de los países MENA (10,17%), Canadá (7,06%), Europa (3,81%) y Oceanía (2,81%).

Otro dominio (*o*t*.com) que apareció en el TOP 10 de cuatro regiones es un servicio que imita una extensión de navegador para la búsqueda segura y la navegación web. Es peligroso porque inyecta publicidad y roba datos del usuario. Cabe señalar que este tipo de extensiones puede instalarse sin el consentimiento explícito del usuario, por ejemplo, a través de enlaces en otros programas. Este servicio ocupa el primer lugar en dos regiones: Canadá (25,72%) y Oceanía (30,92%), y también apareció en el TOP 10 de Asia Oriental (8,01%) y África (0,88%).

Así, observamos que la mayoría de los sitios sospechosos detectados por nuestras soluciones en todas las regiones del mundo son secuestradores de navegador que imitan productos de seguridad y servicios de privacidad. No obstante, en el TOP 10 también aparecen sitios de otras categorías.

A continuación, analizamos cada región del mundo por separado, concentrándonos en la descripción de los dominios que aún no hemos mencionado. Para mayor claridad, los recursos mencionados antes se indicarán con la etiqueta [Multiregión], y los que se repiten en dos o tres regiones se indicarán con las regiones correspondientes. Observaremos algunas coincidencias y similitudes regionales, lo que permitirá determinar qué tipos de sitios sospechosos son populares tanto en una región específica como a nivel mundial.

África

Distribución del TOP 10 de recursos web sospechosos en África, enero de 2026 (descargar)

Los tres dominios más frecuentes en los países de África aparecen solo en esta región. Todos ellos —*i*r*.world (60,27%), *m*a*.com (22,84%) y *e*p*.com (9,36%) — son plataformas potenciales de estafa en el ámbito del trading en línea y se sospecha que falsifican licencias. Se señala que en ellas se implementan esquemas de fraude clásicos que impiden retirar los supuestos fondos ganados. En el quinto lugar se encuentra un dominio que también aparecerá en el TOP 10 de la región europea, *r*e*.com (1,46%): una plataforma presentada como herramienta para traders minoristas y semiprofesionales, en la que se venden servicios que en realidad pueden obtenerse de forma gratuita. El octavo lugar lo ocupa el sitio que encontraremos en el TOP 10 de Rusia, — *a*c*. com (0,56%). Esta es una herramienta de IA cuestionable que ofrece una supuesta suscripción gratuita a un Editor de imágenes pagado. En el noveno lugar aparece un dominio que también estará en el TOP 10 de Canadá: el ya conocido tipo de extensión de navegador para “protección de la navegación web”, *u*e*.com (0,53%).

Así, observamos que en la región africana predominan las estafas financieras en el ámbito del trading en línea y los servicios de corretaje. Entre ellas se incluyen plataformas falsas con imposibilidad de retirar fondos, que utilizan licencias falsas y esquemas clásicos de robo de dinero. Además, en África se encuentran herramientas de pago que duplican servicios gratuitos y suscripciones de IA dudosas. La principal amenaza en esta región es la pérdida de dinero a través de recursos falsos con temática de inversión.

Oriente Medio y Norte de África

Distribución del TOP 10 de recursos web sospechosos en los países de Oriente Medio y Norte de África, enero de 2026 (descargar)

En el primer lugar de los países de la región MENA, con una proporción del 28,64%, se encuentra el sitio *a*v*.su, que también apareció en el TOP 10 de Rusia. Este recurso se presenta como una herramienta para crear un sistema VoIP-PBX propio. Sin embargo, tiene un nivel de confianza muy bajo y se le asocia con phishing y redirección encubierta. El uso de este servicio puede derivar en filtración de datos y pérdida de fondos.

En el séptimo lugar se encuentra un bot de IA supuestamente para trading, *a*r*.foundation (6,32%), que también encontramos en el TOP 10 de Oceanía. Este servicio ha sido identificado como una estafa de inversión con estructura piramidal y características de esquema Ponzi.

Cierran el ranking dos dominios que no aparecen en ninguna otra región. El primero, *l*e*.pro (4,42%), es una falsificación de un popular servicio de apuestas. El segundo, *p*r*.group (2,21%), es un clon de un conocido bróker. Ambos sitios son estafas.

En los países de Oriente Medio y Norte de África predominan los servicios VoIP falsos, así como falsificaciones de plataformas financieras y de apuestas, mediante las cuales los atacantes pueden llevar a cabo ataques de phishing y realizar redirecciones encubiertas. Una proporción significativa de los sitios sospechosos corresponde a herramientas falsas de privacidad en línea y secuestradores de navegador que imitan extensiones de seguridad. También son notorios los esquemas Ponzi y las estafas con criptomonedas. Los principales riesgos para la región MENA son el robo de datos y las pérdidas económicas.

América Latina

Distribución del TOP 10 de recursos web sospechosos en América Latina, enero de 2026 (descargar)

En Latinoamérica identificamos cinco sitios fraudulentos de alta prevalencia con características exclusivas de la región, un patrón atípico respecto a otras zonas geográficas, donde habitualmente se registra mayor solapamiento. En el tercer lugar, con una proporción del 10,81%, se encuentra la plataforma de apuestas falsa *b*e*.net. En el quinto lugar está *r*e*.club, un clon ilegítimo de un conocido operador de apuestas, con una proporción del 7,82%.

A continuación, en la lista de amenazas locales figuran *a*a*.com.br (7,02%), una estafa brasileña que opera bajo el esquema de pirámide financiera; *s*a*.com (5,07%), programas de inversión dudosos; y *t*r*.com (4,53%), una plataforma de trading potencialmente peligrosa.

En América Latina, los recursos sospechosos más populares son las estafas relacionadas con apuestas, tanto falsificaciones de sitios reales como sitios creados desde cero. También son frecuentes las pirámides financieras, los “programas de inversión” y los brokers en línea dudosos. Una proporción significativa de los recursos corresponde a secuestradores de navegador disfrazados de plataformas de criptomonedas y bots de IA. La principal amenaza en los países de América Latina es la pérdida de fondos a través de esquemas de juego y pirámides financieras, así como el robo de NFT y otros tokens.

Asia Oriental

Distribución del TOP 10 de recursos web sospechosos en Asia Oriental, enero de 2026 (descargar)

En el TOP 10 de Asia Oriental observamos la mayor concentración de dominios ausentes en los demás rankings regionales.

En el primer lugar, con una proporción del 18,77%, se encuentra el bróker falso *r*x*.com, que puede utilizarse para el robo de datos personales o fondos. En el segundo lugar se encuentra un recurso de juegos con criptomonedas (16,44%), que ya encontramos en el TOP 10 de América Latina. Los visitantes de este sitio corren el riesgo de perder NFT y otros tokens. En el tercer lugar está el dominio *u*h*.net (11,61%), utilizado para redirección. A continuación figura *s*m*.com (9,98%), un dominio utilizado como servidor típico de secuestro de navegador y para ataques de phishing, peligroso como parte de una cadena de infección.

Cierran la lista de amenazas locales en Asia Oriental el dominio *e*v*.com (9,37%), utilizado en ataques drive-by; *a*k*.com (9,16%), un dominio similar a una API vinculado a scripts y extensiones sospechosos; y *b*l*.com (4,38%), un dominio potencialmente utilizado para redirección y otras actividades.

En Asia Oriental observamos una alta concentración de brokers falsos, plataformas de cripto-gaming y trading de NFT únicos de la región. La principal amenaza para esta región es la pérdida de datos financieros, NFT y otros tokens y el robo de sesiones.

Sur de Asia

Distribución del TOP 10 de recursos web sospechosos en Asia del Sur, enero de 2026 (descargar)

En los países de Asia del Sur también observamos una concentración de recursos sospechosos locales específicos de la región.

El segundo recurso más popular en la región es *a*s*.com (12,01%), un servicio de microcréditos típico de Asia del Sur con mala reputación y altos riesgos. Al interactuar con este tipo de recursos, el usuario no solo corre el riesgo de perder una parte significativa de sus fondos, sino también de poner en riesgo su seguridad. A continuación figuran *v*n*.com con una proporción del 9,47% y *l*f*.com con una proporción del 8,65%. Estos dominios se utilizan en diversos esquemas de fraude, desde phishing hasta spam.

En el TOP también apareció *s*o*.com (4,80%), un servicio gratuito de descarga de videos con alto riesgo de infección. El último de los sitios analizados en la región de Asia del Sur es *c*o*.site, con una proporción del 1,89%: una pseudoherramienta de optimización SEO local que podría generar de pérdida de datos y conlleva un alto riesgo de fraude financiero al contratar una suscripción.

En la región predominan las extensiones antivirus falsas, los servicios de microcréditos, los descargadores de video dudosos y las falsificaciones de herramientas SEO. Los principales riesgos para Asia del Sur son el fraude financiero, el envío de phishing y spam y el robo de datos.

Comunidad de Estados Independientes (CEI)

Al analizar las estadísticas de recursos sospechosos en los países de la CEI, consideramos a Rusia como una región separada debido a las particularidades de su entorno en línea, que no se observan en otros países miembros de la CEI. No obstante, incluimos ambas regiones en una misma sección, ya que observamos entre ellas coincidencias que no se presentan en otras regiones del mundo.

Distribución del TOP 10 de recursos web sospechosos en la CEI, enero de 2026 (descargar)

Los dos primeros sitios del TOP 10 de la CEI también aparecen en el TOP 10 de Rusia. El dominio que ocupa el primer lugar en la CEI, *r*a*.bar (39,50%), ocupa el segundo lugar en Rusia (15,93%) y es un recurso de trading falso. Cabe señalar que los sitios en la zona de dominio .bar se utilizan con frecuencia para estafas. En el segundo lugar de la CEI (15,29%) y en el sexto de Rusia (3,75%) se encuentra el dominio *p*o*.ru, que suele asociarse con bots para inflar seguidores y automatizar la gestión de comunidades.

Del cuarto al octavo lugar se encuentran dominios específicos únicamente de la región de la CEI, que no aparecen en el TOP 10 de Rusia. Estos recursos son los siguientes:

- *a*e*.online (8,42%): editor de imágenes en línea peligroso por la recopilación de datos;

- *n*a*.io (6,51%): plataforma de trading de criptomonedas con alto nivel de riesgo;

- *e*r*.com (3,72%): sitio que promete criptomonedas gratuitas, cuya visita puede derivar en la filtración de claves privadas y billeteras;

- *s*o*.ltd (3,70%): dominio con un nivel de confianza muy bajo;

- *s*.gg (3,49%): sitio de estafa disfrazado de juego blockchain del tipo play-to-earn.

Cierran el ranking sitios que coinciden con la región rusa. El sitio web *a*.consulting (2,42%) es una copia falsa de un sitio de opciones binarias, y *a*.lol (2,32%).

En la CEI predominan las plataformas de trading falsas, en particular de criptomonedas, las promesas de ganancias fáciles, las estafas play-to-earn y los proyectos de inversión dudosos. Observamos numerosos bots de inflación y automatización. La principal amenaza en la CEI es el robo de claves privadas, billeteras y fondos a través de esquemas de inversión y señuelos de promoción en línea.

Distribución del TOP 10 de recursos web sospechosos en Rusia, enero de 2026 (descargar)

En Rusia, tres dominios exclusivos de la región se posicionaron entre los diez primeros, ausentes en las clasificaciones de otras zonas geográficas. El primero, *n*m*.top, con una proporción del 7,84%, es un imitador de un conocido bróker de opciones binarias. El recurso sospechoso fue creado hace poco y tiene una calificación baja en los servicios de verificación de dominios. El segundo, *t*e*.ru, es una supuesta plataforma educativa con un sistema de suscripciones dudoso: existe una alta probabilidad de fraude con dificultades para cancelar la suscripción. A este dominio le corresponde el 3,25%. El tercer recurso, *e*e*.org, con una proporción del 3,14%, se presenta como una herramienta para trabajar con una conocida plataforma de medios, pero es una estafa y no presta los servicios que anuncia.

En Rusia predominan los brokers falsos de opciones binarias y las “plataformas educativas” con suscripciones fraudulentas. También se encuentran falsificaciones de servicios conocidos. Los principales riesgos para Rusia son el fraude relacionado con el negocio de la información, así como el robo de dinero y datos.

Europa

Distribución del TOP 10 de recursos web sospechosos en Europa, enero de 2026 (descargar)

En la región europea observamos dos dominios exclusivos de la región. El primero, *c*r*.org, ha sido detectado en cadenas de ataques masivos de phishing y spam, así como en otras actividades. Representa el 16,08% del TOP 10. El segundo recurso, *o*n*.de, es un revendedor no oficial con mala reputación y alta probabilidad de estafa. Este dominio ocupa el penúltimo lugar en nuestra estadística, con una proporción del 5,95%.

Entre los sitios que aún no hemos mencionado, en el TOP 10 de Europa aparece un recurso que también veremos en el TOP 10 de Oceanía. Se trata de una estafa de criptomonedas clásica con promesas de ingresos pasivos: *o*i*.com, con una proporción del 6,61%.

Una proporción significativa de los recursos sospechosos en Europa corresponde a sitios intermediarios para phishing y spam, extensiones de seguridad falsas y estafas de criptomonedas. Completan la lista los servicios de venta no oficial de productos y las herramientas de trading de pago. Las principales amenazas en la región europea son el robo de sesiones, el robo de datos, el spam y los fraudes de inversión.

Canadá

Distribución del TOP 10 de recursos web sospechosos en Canadá, enero de 2026 (descargar)

Canadá también fue considerada como una región separada para ilustrar las tendencias en América del Norte. Los cuatro primeros puestos del TOP 10 canadiense corresponden a dominios con presencia recurrente en múltiples regiones. En el quinto lugar se encuentra el sitio *t*c*.com, que también apareció en el TOP 10 de Oceanía y Asia del Sur. Se trata de otra extensión de navegador que imita una solución de seguridad, con una proporción del 10,88%. En el último lugar se encuentra el dominio *e*w*.com (0,17%), presente únicamente en Canadá. Es una estafa relacionada con el dropshipping (envío directo): los productos se ofrecen a precios muy inferiores al valor de mercado. Al cerrar el trato, el comprador no recibe el producto o recibe una falsificación de baja calidad.

En Canadá, la mayor parte de los sitios sospechosos corresponde a extensiones falsas que pueden interceptar datos del navegador del usuario, rastrear sus acciones, suplantar búsquedas, recopilar cookies e inyectar publicidad. Completa la lista una estafa de dropshipping con productos falsos. Los principales riesgos para Canadá son el robo de datos y de dinero en compras de productos de baja calidad.

Oceanía

Distribución del TOP 10 de recursos web sospechosos en Oceanía, enero de 2026 (descargar)

La última región analizada es Oceanía. No encontramos ningún dominio específico de esta región. Todos los recursos que aparecen en el TOP 10 son amenazas globales que ya hemos analizado antes. Por ello, resumimos esta región: las principales amenazas son las extensiones de seguridad falsas y los productos de privacidad orientados al secuestro del navegador, el rastreo de la actividad del usuario, la visualización de publicidad y el robo de datos. En la región se observa una presencia mínima de pirámides de criptomonedas. El principal riesgo para Oceanía es la pérdida de privacidad y confidencialidad a través de aplicaciones no deseadas.

Conclusiones

Los sitios sospechosos son especialmente peligrosos porque con frecuencia logran camuflarse de forma convincente como recursos legítimos. Imitan tiendas en línea, plataformas de streaming con suscripciones, servicios de reparación y otros servicios variados. A diferencia de los sitios de phishing, llevan a cabo manipulaciones más sofisticadas para engañar a los usuarios, induciéndolos a entregar sus datos y transferir dinero de forma voluntaria.

Tras analizar el TOP 10 de recursos sospechosos en las principales regiones del mundo, podemos sacar varias conclusiones. En promedio, las extensiones falsas que imitan productos de seguridad y servicios de privacidad son las más frecuentes a nivel mundial. Su verdadero objetivo es interceptar datos del navegador, rastrear la actividad del usuario y mostrar publicidad. También son habituales las plataformas de phishing para el procesamiento de imágenes y las estafas de temática financiera: trading, criptomonedas, apuestas y microcréditos. Nuestra estadística demuestra que estos recursos no solo emplean esquemas de fraude ya clásicos que prometen ganancias fáciles, sino que también se adaptan a las demandas actuales orientadas a un público más joven, así como a las particularidades regionales. Los principales riesgos para los usuarios al interactuar con este tipo de sitios es la combinación de amenazas a la privacidad y pérdidas económicas.

Para ayudar a los usuarios a protegerse de este tipo de recursos “grises”, hemos implementado en los filtros web de nuestros productos la categoría “Sitios con nivel de confianza indeterminado”. No obstante, cabe señalar que la concienciación y la responsabilidad individual del usuario desempeñan un papel fundamental en garantizar una navegación web segura. Es importante que los usuarios sepan reconocer los recursos dudosos y estén alertas ante cualquier sitio que les genere desconfianza.

Sitios web con nivel de confianza indeterminado: cómo no caer en la trampa de los atacantes