Y formas simples de obtenerlas

Cuando en 2015 aparecieron las notificaciones automáticas en los navegadores, pocas personas entendieron cómo se terminaría utilizando esta herramienta en el futuro: este mecanismo, que al principio se usaba para mostrar notificaciones a los lectores asiduos sobre nuevas actualizaciones, ahora se usa a menudo para bombardear con anuncios no solicitados a los visitantes del sitio . Para que el usuario se suscriba a las notificaciones, se lo engaña con varios trucos, por ejemplo, haciéndolo pensar que está dando su consentimiento para suscribirse a alguna otra cosa . Como resultado, la víctima no solo se suscribe a anuncios publicitarios, sino que tampoco puede deshacerse de los mensajes molestos, porque no comprende bien de donde provienen .

Aparte de publicidad, a los suscriptores se les pueden mostrar notificaciones a todas luces fraudulentas, por ejemplo, de que ha ganado cierta lotería, o se le puede ofrecer dinero para que responda una encuesta . Por lo general, todas estas ofertas son phishing y terminan intentando robarle dinero al usuario . Más de una vez hemos analizado ejemplos similares en nuestros informes trimestrales sobre spam y phishing .

Desde el 1 de enero hasta el 30 de septiembre de 2019, los productos de Kaspersky Lab han bloqueado los intentos de suscripción a notificaciones publicitarias y fraudulentas (y también han impedido mostrarlas) en las computadoras de más de 14 millones de usuarios únicos en todo el mundo. La mayor proporción de usuarios (del número total de usuarios de nuestras soluciones en el país) que se enfrentaron a suscripciones no solicitadas se observó en Argelia (27,2%), Bielorrusia (24,1%), Nepal (23,7%) y Kazajstán (23, 6%) y Filipinas (22,2%) .

También notamos una tendencia al alza en la propagación de publicidad y suscripciones fraudulentas . Desde principios de año, el número de usuarios que se han enfrentado a este problema sigue creciendo:

Número de usuarios de las soluciones de Kaspersky Lab en cuyos equipos se impidieron intentos de suscribirse a notificaciones push fraudulentas, enero a septiembre de 2019 (descargar)

Cómo hacen que los usuarios se suscriban

Para obligar al usuario a suscribirse a notificaciones que no necesita, los delincuentes intentan hacer pasar la ventana de confirmación por otra cosa . Por ejemplo, por un “captcha”:

En otros casos, lo inducen a hacer clic en el botón “Permitir” para ver un video o para comenzar a descargar un archivo:

A veces, el contenido de la página permanece bloqueado hasta que el usuario acepte suscribirse a las actualizaciones:

A menudo la víctima acepta recibir notificaciones publicitarias, pensando que se está suscribiendo a actualizaciones en un sitio cuya temática le interesa . En este caso, por ejemplo, dicha suscripción la ofrece un recurso supuestamente dedicado a dispositivos Android:

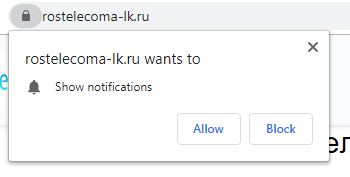

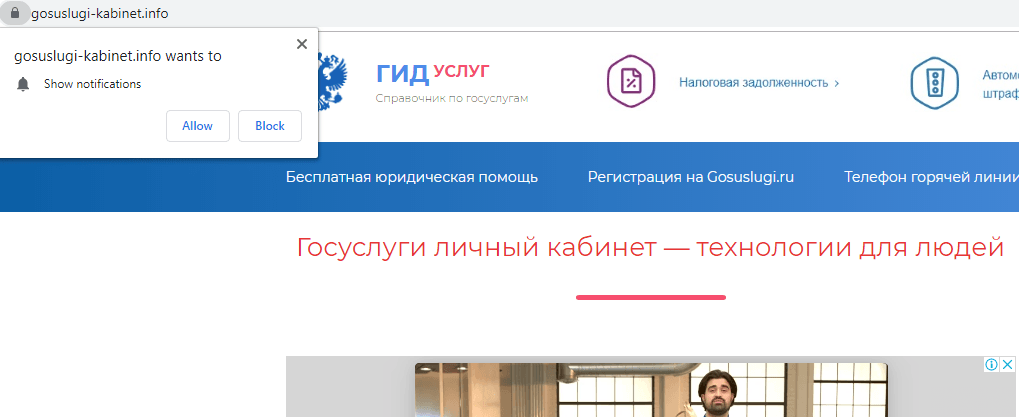

Merecen una mención especial los sitios que ofrecen suscribirse usurpando el nombre de sitios web populares, pero que en realidad son páginas de phishing casi idénticas: su apariencia es ligeramente diferente de la original y el nombre de dominio es muy similar al real .

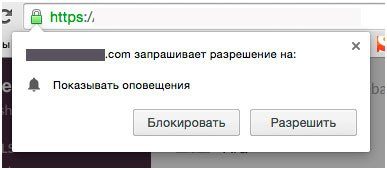

A veces, los estafadores se limitan a modificar el script para que en el cuadro de diálogo de la solicitud de suscripción se invierta el orden de los botones, y si el usuario está acostumbrado a hacer clic en “Bloquear” en la parte derecha de la ventana, existe la posibilidad de que esta vez haga clic en “Permitir” con el movimiento habitual .

Si observa las capturas de pantalla anteriores, notará que los botones en este cuadro de diálogo están cambiados de lugar

¿Cómo funcionan las suscripciones?

Para que un usuario comience a recibir notificaciones, primero hay que obtener su consentimiento . Más arriba hemos puesto ejemplos de las solicitudes que se le presentan . Para llamarlas, se usa un script puesto en la página .

Ejemplos de páginas web que contienen enlaces a scripts que abren el cuadro de diálogo de solicitud de suscripción (marcado en rojo)

La tarea principal de estos scripts es determinar si están disponibles las funciones necesarias para mostrar notificaciones . Por ejemplo, buscan el script ServiceWorker que se ejecuta en modo de servicio y permite mostrar notificaciones incluso cuando el navegador está cerrado . Los scripts de suscripción que funcionan con publicidad y suscripciones fraudulentas suelen estar bastante ofuscados . Sin embargo, incluso en ellos se pueden ver con claridad los elementos clave .

Una parte más comprensible del código del script de suscripción, con algunos elementos de ofuscación

Si el usuario da su consentimiento para que se muestren las notificaciones, el script envía un identificador único al servidor que publicó la notificación, con cuya ayuda determinará a quién se enviarán las noticias . Después de obtener el permiso, el servidor almacena el identificador del usuario . El enlace al sitio que suscribió al usuario para enviarle notificaciones (la página donde el usuario hizo clic en “permitir”) se almacena en la configuración del navegador .

Sitios que tienen permitido mostrar notificaciones, en la configuración del navegador . Se resaltan las suscripciones publicitarias, cuyo contenido no está asociado con el contenido original del sitio

De esta manera, el usuario dio su consentimiento para recibir notificaciones, el servidor de suscripción guardó el identificador de usuario y el navegador recordó la página que pidió el consentimiento para la suscripción . Ahora, para mostrar un mensaje al usuario, el servidor lo envía a través del servicio de suscripción en formato JSON .

La notificación contiene texto, una imagen (si es necesario), un enlace al sitio al que debe realizarse la transición y el identificador de usuario . En este caso, la notificación en sí mostrará un enlace al sitio al que se ha suscrito el usuario, pero no el enlace a la página web a la que se lo redireccionará . Muy a menudo, esto confunde al destinatario, sobre todo si el sitio de la suscripción utilizó un dominio similar al legítimo .

Cuál es el resultado de todo esto

La variante más inofensiva: a la víctima simplemente se le muestran mensajes publicitarios . Es interesante que sus contenidos pueden variar según la ubicación del usuario . Por ejemplo, si está en Singapur, verá un aviso relevante para este país:

Por cierto, el ejemplo anterior, es una muestra de la categoría de publicidad “historia de éxito”, bastante popular en los últimos años . A través de las notificaciones, a menudo se envían enlaces a historias sobre cómo enriquecerse o alcanzar el éxito, junto con varios temas sociales apremiantes . Por ejemplo, “cómo hacerse rico si vive en determinado país” o “cómo convertirse en un gerente de éxito si es mujer” . Como resultado, estos “consejos” resultan ser publicidad de entrenamientos u ofertas para comprar una mascota .

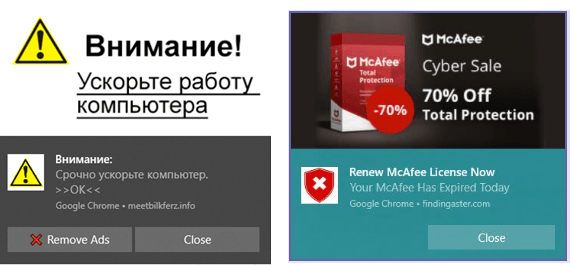

Merecen una mención especial las notificaciones que se hacen pasar por alertas del sistema del sistema operativo o de las aplicaciones, ya que pueden invitar cínicamente a la víctima a hacer clic en un botón “para desactivar las notificaciones publicitarias o renovar la licencia del antivirus” .

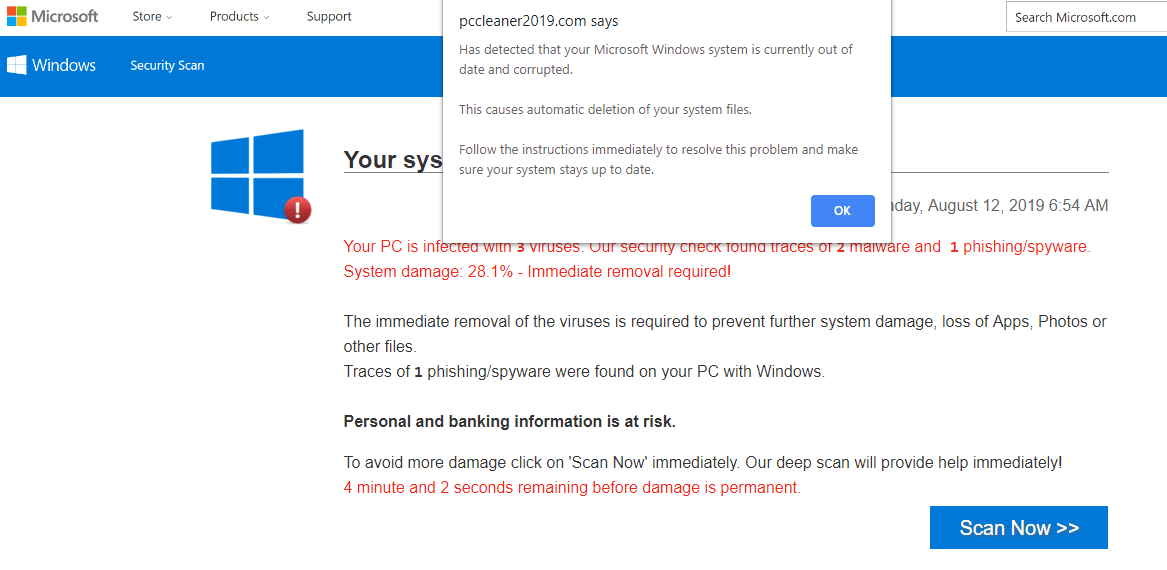

Uno de los tipos de alertas más molestos son las notificaciones de que un virus ha infectado la computadora . Tales notificaciones, como regla, remiten al usuario a sitios especialmente diseñados que se disfrazan como el sitio web oficial de Microsoft o que aparentan ser componentes del sistema operativo Windows, como Windows Defender:

A menudo, este sistema se utiliza para distribuir varias utilidades para “limpiar” la computadora . Y si bien algunas de ellas cumplen más o menos las funciones declaradas, otras, por el contrario, simplemente intentan extraer la mayor cantidad de dinero posible del usuario por el “trabajo” realizado o por “actualizarlo” a una versión que tenga más funciones .

Cómo evitar suscripciones no deseadas

Para no recibir notificaciones molestas o fraudulentas, debe seguir algunas simples recomendaciones:

- Si es posible, bloquee las ofertas de suscripciones, a menos que provengan de sitios conocidos y verificados . Incluso en este caso, debe tener cuidado de no acceder por accidente a un sitio falso .

- Si no pudo evitar la suscripción no solicitada, la puede bloquear en la configuración del navegador .

- Use soluciones protectoras que puedan advertir sobre notificaciones fraudulentas y, si es necesario, elimine las suscripciones no deseadas ya aceptadas .

Las soluciones de Kaspersky Lab detectan intentos de mostrar notificaciones al usuario y suscripciones existentes mediante los veredictos not-a-virus:AdWare .Script .Pusher y Trojan .Multi .BroSubsc .gen .

Notificaciones no deseadas en el navegador