Los expertos han descubrieron hace poco una aplicación antivirus fraudulenta en Google Play llamada Virus Shield. Una característica distintiva de esta aplicación es que cobra a los usuarios por anticipado – la mayoría de los antivirus falsos permiten una descarga inicial gratuita. Esto significa que sus creadores comenzaron a ganar dinero de inmediato sin necesidad de exigir pagos a los usuarios para eliminar malware falso de sus equipos, como suelen hacer los antivirus fraudulentos. Para evitar votos negativos en Google Play, sólo debían fingir que la aplicación estaba haciendo algo útil.

Virus Shield tuvo una serie de aplicaciones sucesoras similares. Por ejemplo, a principios de la semana pasada detectamos dos programas antivirus falsos que despertaron nuestro interés.

La primera aplicación se descubrió en Windows Phone Store, lo que en sí ya es inusual porque los estafadores suelen usar Google Play. Esta aplicación, que también exige un pago por adelantado, se hacía llamar Kaspersky Mobile. El hecho de que no exista ningún programa con ese nombre en la línea de productos de Kaspersky Lab no detuvo a los estafadores, que esperaban que nadie se diera cuenta.

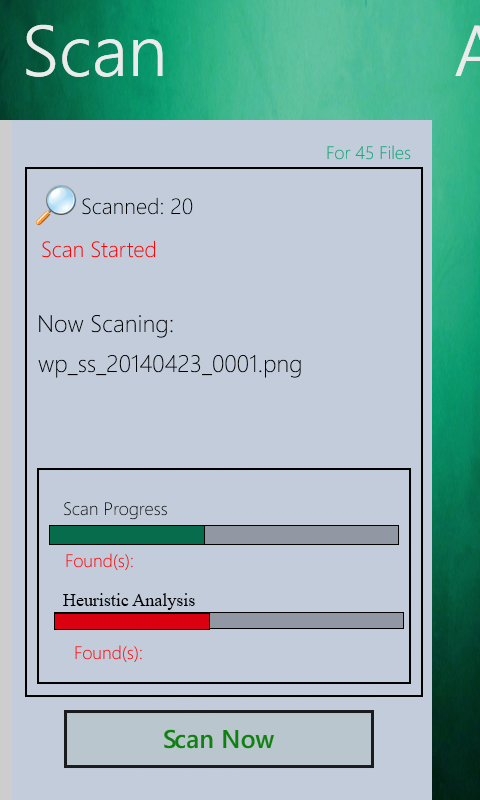

Esta aplicación fraudulenta dice que realiza actividades útiles como el “análisis” de archivos. Pero si prestas atención a la imagen, te darás cuenta de que, además de mostrar que hay un “análisis en progreso”, también dice que está realizando un “análisis heurístico”. Las soluciones antivirus no muestran una barra de progreso separada para el análisis heurístico.

Sin embargo, los estafadores demostraron que conocen un poco más sobre la industria y adoptaron otros nombres de compañías conocidas en sus productos fraudulentos. Los creadores del antivirus falso subieron muchas más aplicaciones de pago a Windows Phone Store que usaban los nombres y logos de programas populares.

Entre ellos está Google Chrome, a la venta por 99 rublos (alrededor de 2,80 $) y Google Chrome Pro, que por alguna razón cuesta sólo 59 rublos). También hay aplicaciones “antivirus” de desarrolladores desconocidos pero, al hacer un análisis más detallado, la única diferencia entre ellos y Kaspersky Mobile resultó ser el logo y los colores de la interfaz.

Pero lo más interesante fue Virus Shield a 69 rublos (alrededor de 2 $) – el mismo antivirus falso que mencionamos arriba – que se descubrió en Google Play.

Es un buen ejemplo de cómo una estafa exitosa puede hacer que se creen múltiples clones. En vez de un solo antivirus falso, los estafadores ofrecen decenas de estos programas, copiando el diseño pero no la funcionalidad del original.

La segunda aplicación fraudulenta que nos pareció interesante estaba a la venta en Google Play y se llamaba Kaspersky Anti-Virus 2014. Debemos aclarar que no existe ningún producto de Kaspersky Lab para teléfonos móviles con ese nombre. La captura de pantalla que muestra la página del antivirus falso es una copia tomada del sitio oficial de Kaspersky Internet Security para Android .

La aplicación fraudulenta no hace nada para proteger el dispositivos del usuario; los creadores ni se molestaron en agregar un simulador de

escáner. En vez de recibir una solución de seguridad, el comprador sólo obtiene una aplicación falsa lo único que hace es emitir afirmaciones al azar sobre las líneas de un juego de Bolas 8 Mágicas con el logo de Kaspersky Anti-Virus como fondo. Los productos Kaspersky Lab detectan la aplicación como Trojan-FakeAV.AndroidOS.Wkas.a.

Estas aplicaciones falsas van a seguir apareciendo. Pero hay algo seguro: los mecanismos que las tiendas oficiales de aplicaciones están utilizando no son aptos para combatir estas estafas.

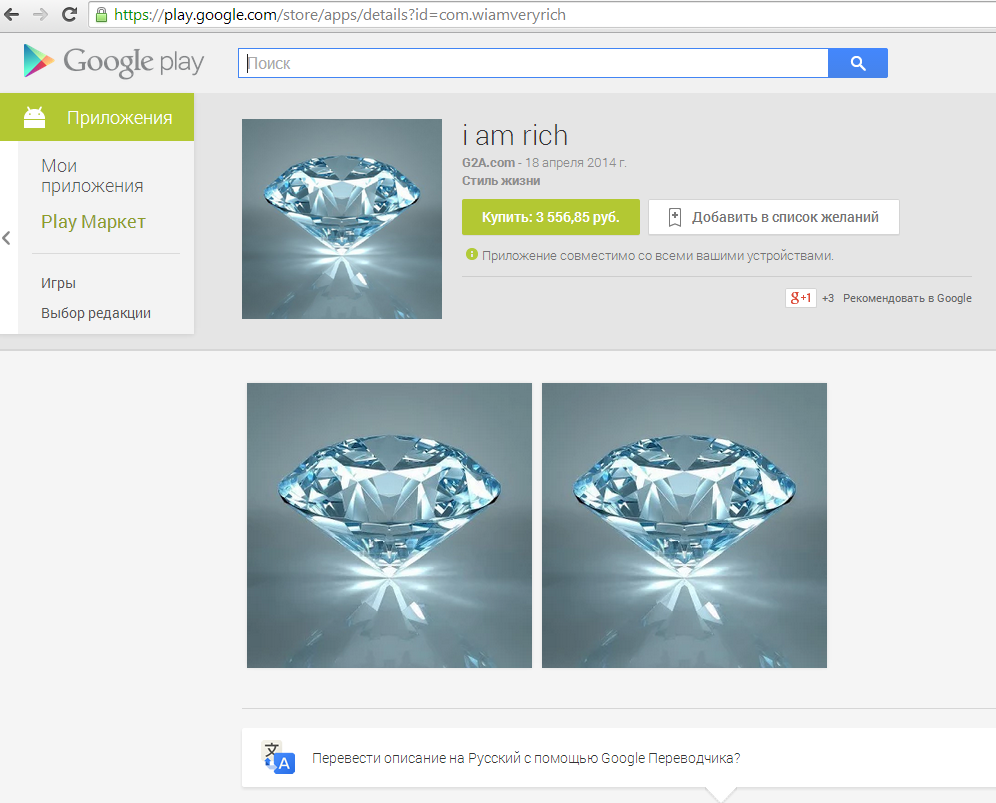

P.D. Ya sea porque no muchas personas se dejaron convencer para comprar Kaspersky Internet Security para Android o porque sus creadores se dejaron llevar por la codicia, los cibercriminales decidieron subir la apuesta. Además de una aplicación “antivirus” de 142 rublos, descubrimos otra app en la página de Google Play que estaba a la venta por 2.556 rublos (alrededor de 100 $).

Las capturas de pantalla de este programa, llamado “i am rich” (“soy rico” en inglés) nos recuerdan una aplicación para iOS con el mismo nombre que lo único que hacía era mostrar una imagen de un rubí con un texto que decía “I am rich”. No pagamos los 100 $ que pedía la aplicación, pero estamos seguros de que la versión fraudulenta no hace mucho más que su predecesora o que cualquier otra aplicación que los estafadores han puesto en circulación.

Antivirus fraudulentos: el ataque de los clones