El año 2020 fue un reto para todos: empresas, instituciones reguladoras e individuos. Debido a las limitaciones impuestas por la situación epidemiológica, determinadas categorías de usuarios y empresas se convirtieron en objetivos cada vez más codiciados por los ciberdelincuentes. Mientras nos adaptábamos al trabajo a distancia y al resto de las nuevas condiciones, los ciberestafadores también lo hacían. En consecuencia, el año 2020 fue muy agitado en cuanto a las amenazas digitales, en particular las que afligen a las instituciones financieras.

Al mismo tiempo, probaron suerte algunos conocidos grupos de APT (amenazas persistentes avanzadas) que no suelen atacar a las instituciones financieras. El grupo Lazarus, que se encuentra en una peculiar encrucijada entre las APTs y la delincuencia financiera, ya se encuentra entre los más activos en el ámbito financiero. En 2020, el grupo probó su suerte en el ámbito de las grandes extorsiones con la familia de ransomware VHD. Más tarde, otros grupos, como MuddyWater, los imitaron.

Además, en 2020, vimos globalizarse a los actores regionales. Algunas familias de malware brasileñas expandieron sus operaciones hacia otros continentes, como Europa y Asia. A las cuatro primeras familias que lo hicieron (Guildma, Javali, Melcoz, Grandoreiro) las hemos llamado la “Tétrade”. Posteriormente, los autores de Guildma también crearon el nuevo malware bancario Ghimob, dirigido a usuarios en Brasil, Paraguay, Perú, Portugal, Alemania, Angola y Mozambique.

Por supuesto, se han mantenido las amenazas financieras conocidas. Así, en el año 2020 aumentó el uso de Emotet, hasta el punto que Interpol lo calificó como “el malware más peligroso del mundo”. A principios de 2021, las agencias policiales de todo el mundo unieron fuerzas para desbaratar la infraestructura de su red de bots. Según los expertos de Kaspersky, esta operación frustrará las actividades de Emotet al menos por algunos meses. Mientras tanto, algunos clientes de Emotet se han pasado a Trickbot.

Aunque en 2020 vimos ciberataques cada vez más sofisticados, las estadísticas generales parecen alentadoras: el número de usuarios afectados por el malware para computadoras y dispositivos móviles ha disminuido, al igual que el phishing financiero. Sin embargo, esto no significa que el mundo cibernético se haya convertido en un lugar más seguro, sino que los objetivos y las tácticas de los ciberdelincuentes han experimentado una serie de cambios. A pesar de la disminución de las estadísticas generales, vemos que los ataques tienen blancos más específicos y están dirigidos a empresas. Al mismo tiempo, observamos que los ciberdelincuentes se han adaptado hábilmente a los cambios globales y aprovechan las vulnerabilidades del teletrabajo y de la creciente popularidad de las compras en línea. El objetivo de este informe es examinar en detalle las ciberamenazas financieras en 2020.

Esta investigación es una continuación de nuestros informes anuales sobre amenazas financieras (2019, 2018 y 2017) que proporcionan una visión general de las últimas tendencias y eventos principales en todo el panorama de las amenazas financieras. Tradicionalmente, el estudio cubre las amenazas de phishing más comunes a las que se enfrentaron los usuarios, así como el malware financiero para Windows y Android.

Metodología

En esta investigación, por malware financiero entendemos varios tipos de software malicioso. En primer lugar, identificamos como financieros los programas maliciosos dirigidos a los usuarios de servicios financieros como la banca en línea, los sistemas de pago, los servicios de dinero electrónico, las tiendas electrónicas y los servicios de criptomonedas. En segundo lugar, utilizamos el término para definir el malware que intenta acceder a las organizaciones financieras y a su infraestructura. En la mayoría de los casos, los ataques de malware financiero se apoyan en actividades de spam y phishing, como la creación y distribución de páginas web y correos electrónicos falsos con temática financiera para robar la información de pago de las víctimas.

Para examinar el panorama de las amenazas en el sector financiero, los investigadores de Kaspersky han analizado las actividades maliciosas en los dispositivos de los usuarios de los productos de seguridad de Kaspersky, quienes voluntariamente han puesto sus datos a nuestra disposición a través de la red Kaspersky Security Network. Las estadísticas de los usuarios corporativos se han recopilado a partir de las soluciones de seguridad corporativas, una vez que nuestros clientes aceptaran compartir sus datos con Kaspersky.

Para controlar las tendencias de desarrollo del malware, los datos de 2020 se compararon en su mayoría con los de 2019. Sin embargo, en algunas partes, para comprender mejor la evolución del malware financiero, el estudio también se refiere a épocas anteriores.

Principales hallazgos

Phishing:

- En 2020, el porcentaje de usuarios afectados por el phishing disminuyó ligeramente, pasando del 15,7% al 13,2%.

- En esta ocasión, las tiendas electrónicas se convirtieron en el objetivo de los ataques de phishing. Casi uno de cada cinco intentos de visita a páginas de phishing bloqueadas por los productos de Kaspersky ha estado relacionado con el phishing para tiendas en línea.

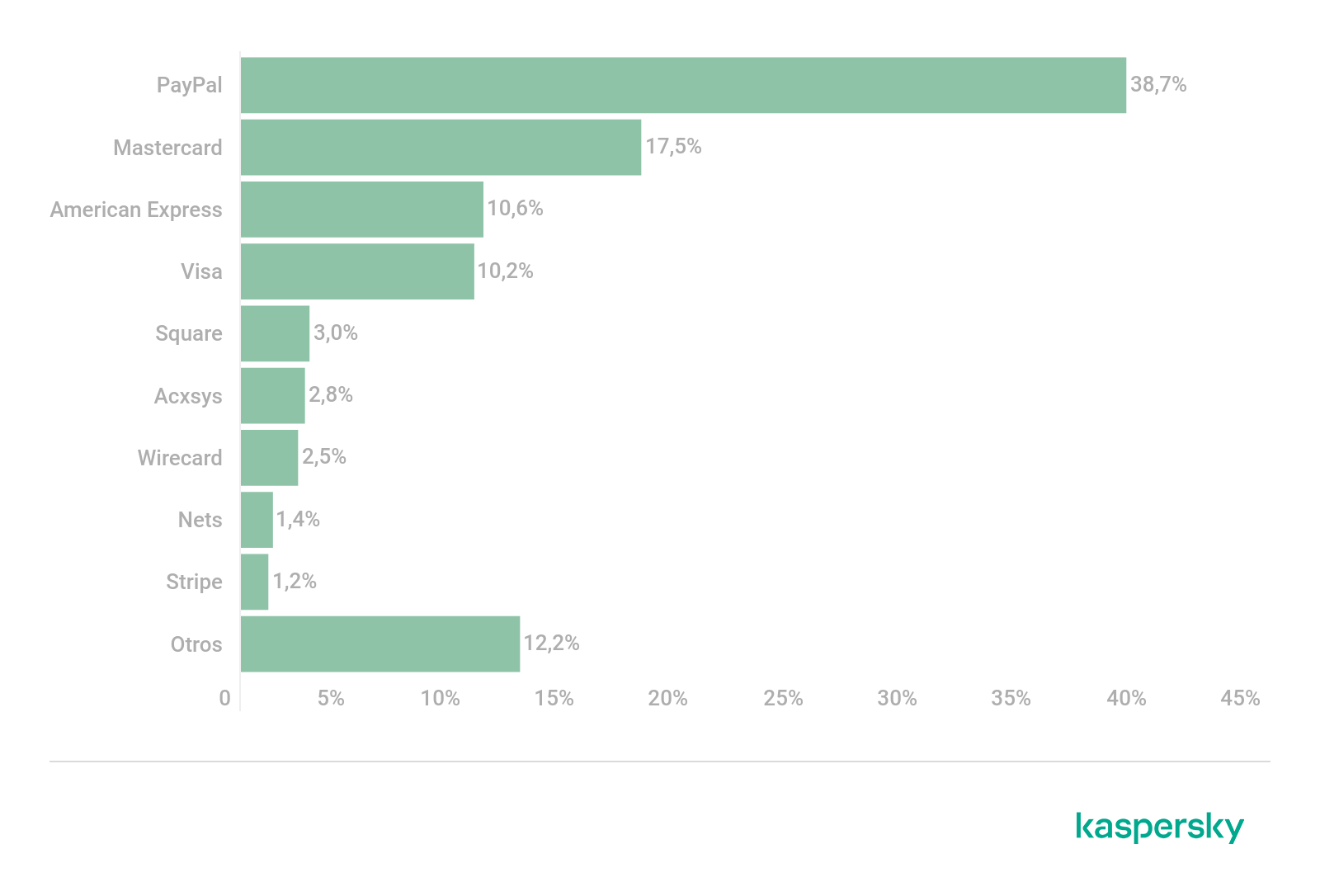

- Los ataques de phishing contra usuarios de PayPal se dispararon del 26,8% en 2019 al 38,7% en 2020. Visa, que durante mucho tiempo fue el líder de la categoría, cayó al cuarto lugar con el 10,2% de los ataques de phishing contra usuarios de sistemas de pago que Kaspersky repelió con éxito en 2020.

PC:

- En 2020, 625 364 usuarios fueron atacados por troyanos bancarios, 148 579 menos que los 773 943 en 2019.

- Este año, los usuarios de Rusia, Alemania y Kazajistán fueron los objetivos más frecuentes del malware financiero.

- Zbot sigue siendo el malware bancario más extendido (22,2% de los usuarios atacados), el segundo lugar lo ocupa ahora CliptoShuffler (15,3%), con Emotet (14,5%) en el tercer lugar, como antes.

- El 36% de los usuarios afectados por el malware bancario son empresas, lo que supone un aumento de un punto porcentual respecto al año anterior.

Móvil:

- Este año, el número de usuarios atacados por el malware bancario para Android se redujo rápidamente en más del 55%: de 675 772 en 2019 a 294 158 en 2020.

- Japón, Taiwán y España fueron los países con mayor porcentaje de usuarios afectados por el malware bancario para Android.

Phishing financiero

El phishing financiero es una de las herramientas más populares utilizadas por los ciberdelincuentes para ganar dinero. Su prevalencia se explica por el hecho de que no requiere de mucha inversión ni conocimientos técnicos. En la mayoría de los casos, los ciberestafadores que tienen éxito consiguen acceder al dinero de la víctima o a datos que luego venden o monetizan de otra manera.

Porcentaje de ataques de phishing financiero (del total de ataques de phishing) detectados por Kaspersky, 2016 – 2020 (descargar)

En 2020, las tecnologías antiphishing de Kaspersky detectaron 434 898 635 intentos de visitas a diversos tipos de páginas de phishing. Como se puede ver en el gráfico anterior, el 37,2% de ellos estaban relacionados con el phishing financiero, 14,2 p.p. menos que la cifra registrada en 2019 (51,4%): el porcentaje de phishing financiero más bajo de los últimos cinco años.

Por “phishing financiero” no nos referimos únicamente al phishing bancario, sino también a otros tipos. Por un lado, están los “sistemas de pago”, que incluyen páginas similares a las de conocidas marcas de pago como PayPal, Visa, MasterCard, American Express y otras. También están las tiendas electrónicas, que incluyen tiendas en línea y sitios de subastas como Amazon, Apple Store, Steam, E-bay y otros.

En 2019, los casos de phishing financiero detectados por los productos de Kaspersky se distribuyeron de la siguiente manera:

Distribución de los casos de phishing financiero por tipo en 2019 (descargar)

Distribución de los casos de phishing financiero por tipo en 2020 (descargar)

El año 2020 fue definitivamente singular en lo que respecta al phishing financiero. Hace un año, informamos de un aumento del phishing relacionado con los bancos, que pasó de menos del 22% a casi el 30%. En 2020, el phishing bancario solo alcanzó el 10,72% del total. Las tiendas electrónicas, con un 7,57% en 2019, por el contrario, casi se triplicaron llegando al 18,12%. Los expertos de Kaspersky relacionan estos cambios con las medidas de bloqueo a raíz de la pandemia: en casa, la mayoría de las veces, la gente recurrió a las compras en línea y al entretenimiento digital. Así, la creciente demanda de los usuarios ha llevado a un aumento de la “oferta” de los ciberdelincuentes. Cabe señalar que, si bien las compras en línea resultaron ser el campo más atractivo para los estafadores, los sistemas de pago no fueron de gran atractivo: su cuota apenas alcanzó el 8,41%.

Estadísticas de 2019 sobre sistemas de pago:

Las marcas más utilizadas en los esquemas de phishing financiero de los ‘sistemas de pago’ en 2019 (descargar)

Como se puede observar en el gráfico anterior, los usuarios de Visa Inc. (37,6%) fueron los más atacados en 2019. PayPal quedó en segundo lugar con un 26,8%, mientras que MasterCard cerró el Top 3.

Las marcas más utilizadas en los esquemas de phishing financiero de los “sistemas de pago” en 2020 (descargar)

En 2020, la marca PayPal (38,7%) se utilizó para estafas más que las de cualquier otro sistema de pago popular. Su cuota creció en un 12%.

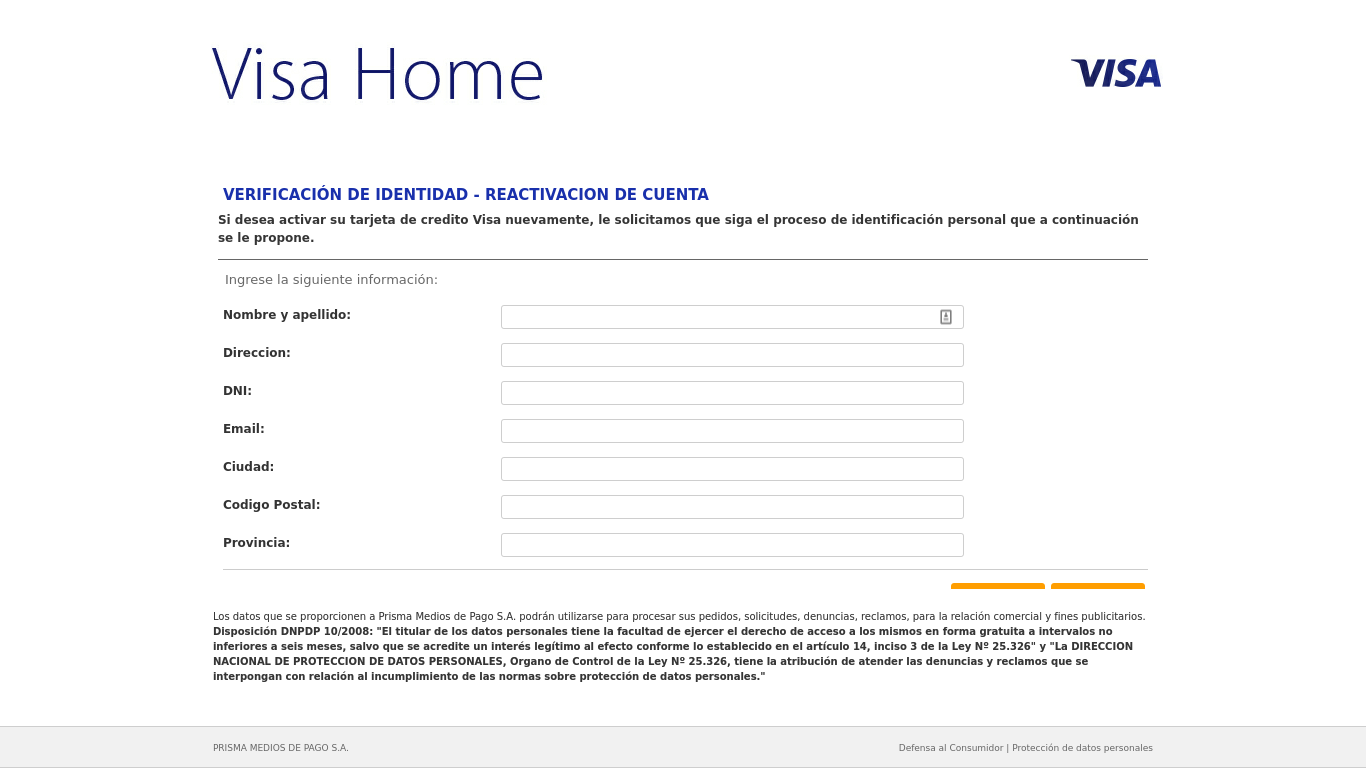

Ejemplo de una página de phishing dirigida a los usuarios de PayPal

Mastercard ha llegado al segundo puesto gracias al ligero aumento de su cuota, del 16,3% al 17,5%. El tercer y cuarto puesto, con una mínima diferencia entre ellos, lo ocupan American Express (10,6%) y Visa (10,2%). Como se observó, en 2020, los estafadores imitaron a Visa Inc. 3,5 veces menos que en 2019 (37,6%).

Ejemplo de página de phishing dirigida a usuarios de Visa

En 2019, analizamos las marcas de las tiendas electrónicas más utilizadas por los ciberdelincuentes en los esquemas de phishing financiero. Los resultados mostraron que Apple (42,81%) es la primera opción de estafa. Las tiendas en línea Amazon (23,56%) y eBay (14,20%) ocuparon el segundo y tercer lugar, respectivamente.

Las marcas más utilizadas en los esquemas de phishing financiero para tiendas electrónicas, 2019 (descargar)

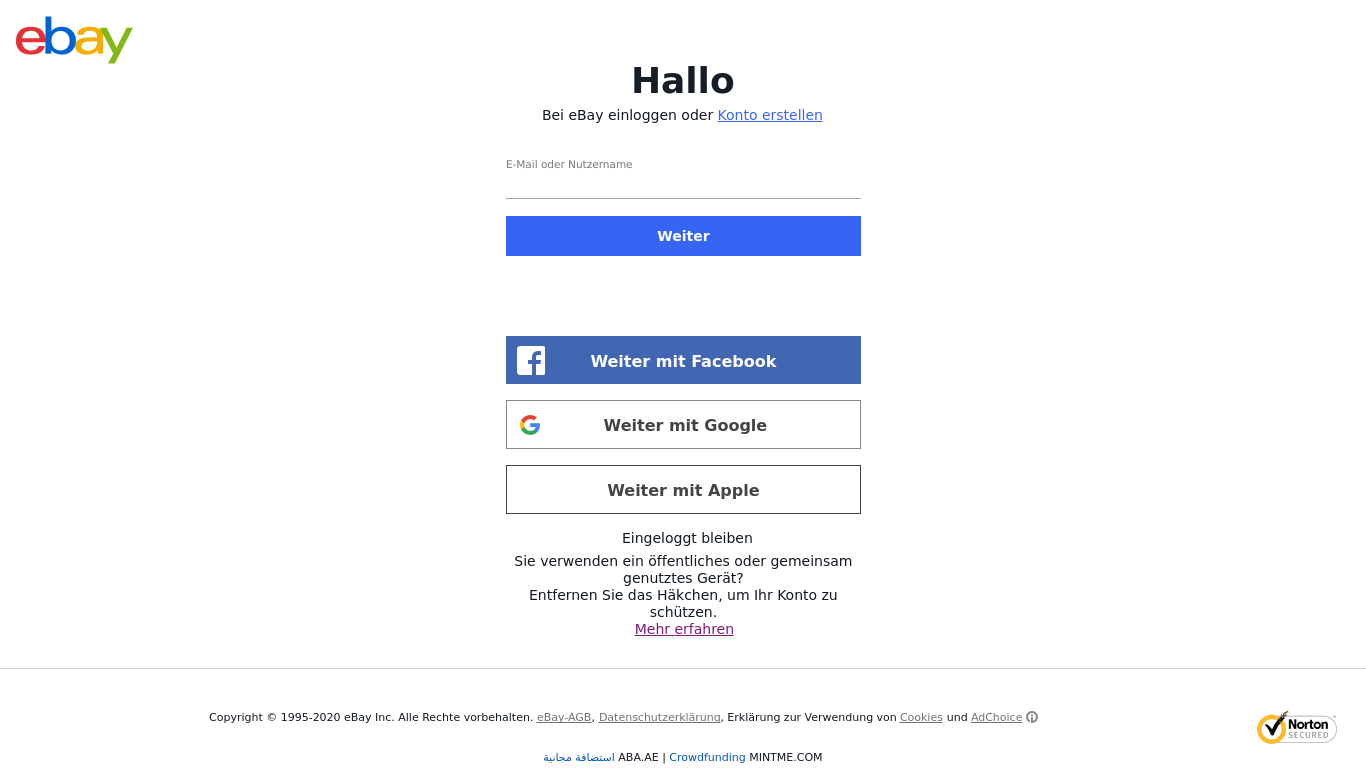

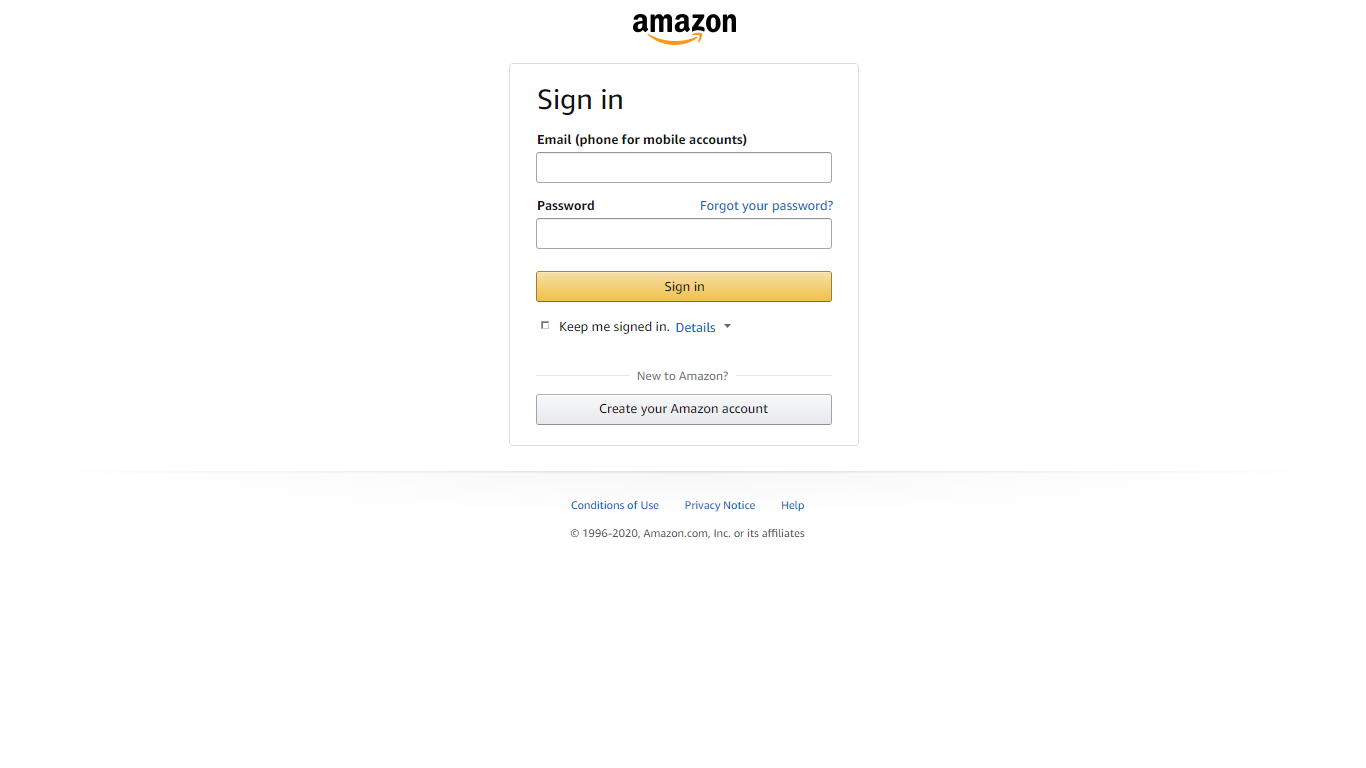

Ejemplos de páginas de phishing basadas en las marcas de tiendas en línea más utilizadas por los ciberdelincuentes

En 2020, mientras la suplantación de identidad de las tiendas electrónicas seguía creciendo, Amazon alcanzó el primer puesto con un 27,84% del total. Desafiado por esa popular tienda en línea, Apple (27,07%) descendió al segundo puesto, reduciendo su cuota en 15 puntos. Por otra parte, Steam y eBay intercambiaron sus posiciones: Steam (14,90%) quedó en tercer lugar, y eBay (12,85%) en cuarto.

Las marcas más utilizadas en los esquemas de phishing financiero de las tiendas electrónicas, 2020 (descargar)

Malware bancario para PC

En este estudio, analizamos el malware bancario que roba las credenciales utilizadas para acceder a las cuentas de la banca en línea o de los sistemas de pago, y para interceptar las contraseñas de un solo uso.

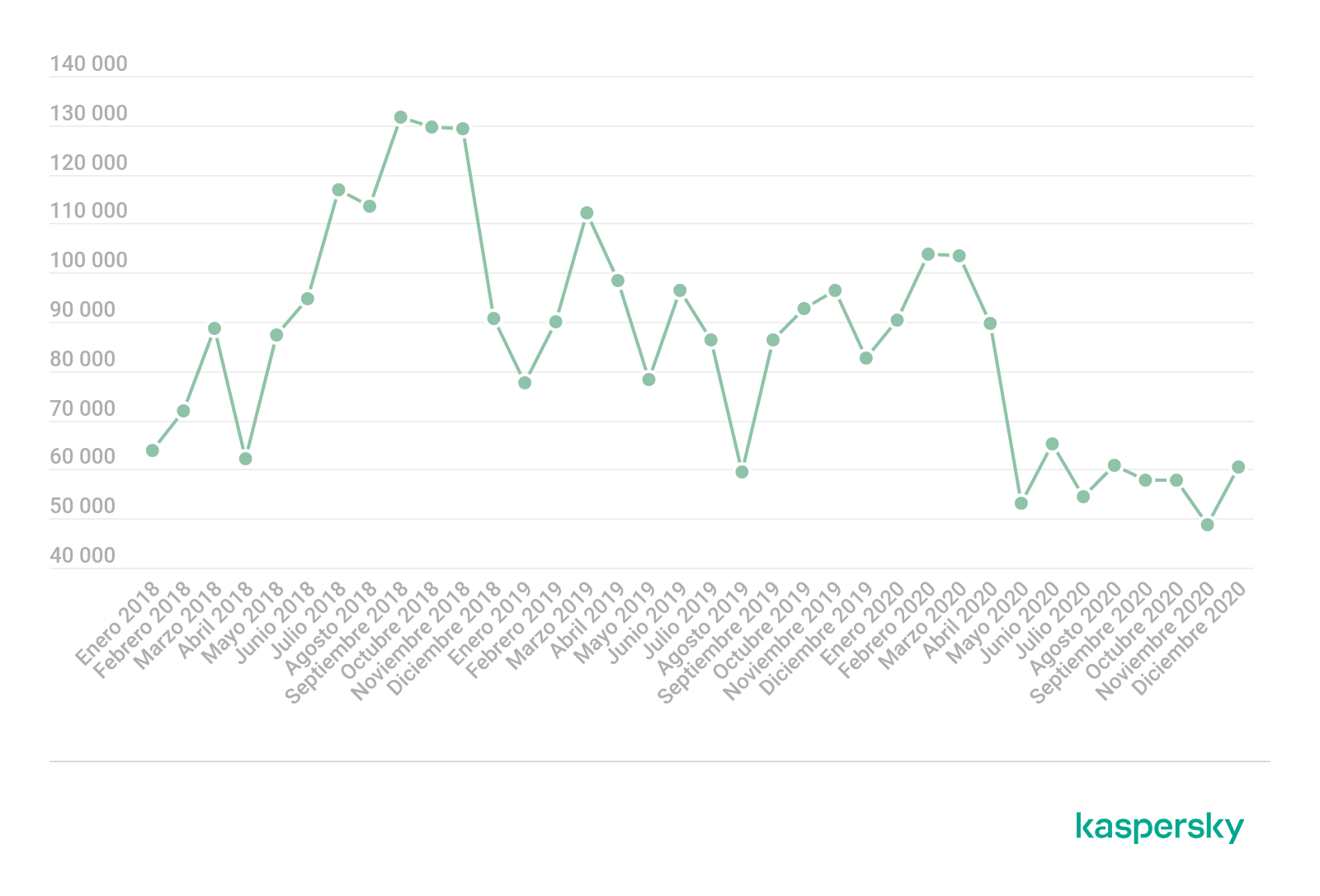

Tras un repunte en la actividad de los programas maliciosos en octubre de 2016, cuando nada menos que 1 494 236 usuarios fueron afectados, observamos un descenso gradual del número de usuarios atacados con malware bancario. El año 2020 no fue una excepción. El número de usuarios atacados descendió de 773 943 en 2019 a 625 364, casi un 20% menos.

La reducción puede explicarse por el hecho de que los ataques son cada vez más selectivos: los ciberdelincuentes prefieren ahora atacar a las grandes empresas. Sin embargo, los usuarios comunes y las pequeñas entidades siguen siendo víctimas de grupos cibercriminales como Zbot, CliptoShuffler, Emotet, RTM y otros.

Cambio dinámico en el número de usuarios únicos atacados con malware bancario 2018 – 2020 (descargar)

Los principales actores

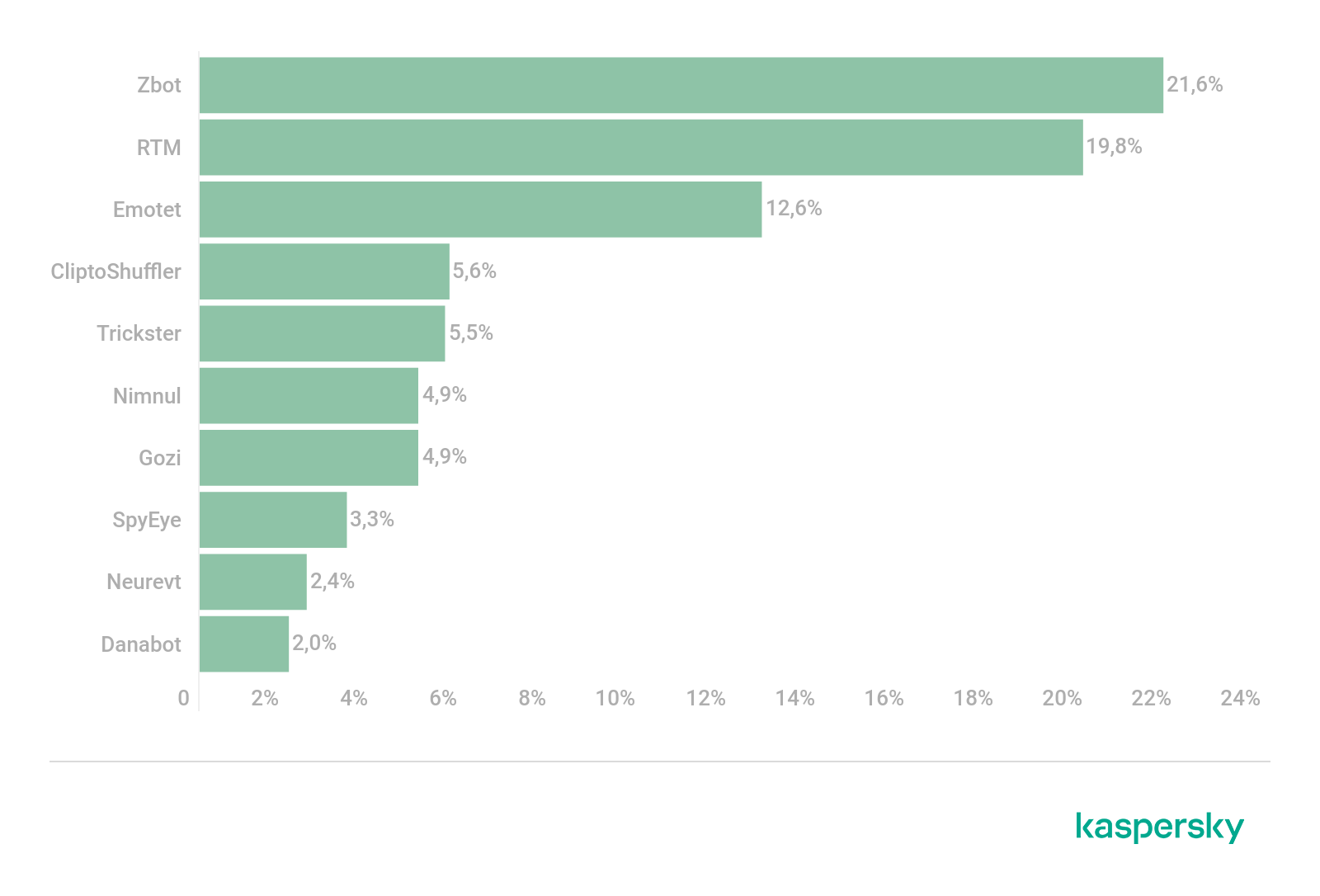

Cada año detectamos múltiples familias de malware bancario: algunas de ellas quedan obsoletas, mientras que otras ganan popularidad entre los ciberdelincuentes. A continuación se muestra una lista de las 10 familias de malware bancario más activas detectadas en 2019. Las principales son Zbot (21,6%), RTM (19,8%), Emotet (12,6%), CliptoShuffler (5,6%) y Trickster (5,5%).

TOP 10 de las familias de malware bancario más extendidas en 2019 (descargar)

Este año continuamos con el seguimiento de las familias de malware bancario más activas. Cabe destacar que sólo cuatro de ellas (Zbot, CliptoShuffler, Emotet y RTM) representan más de la mitad de los usuarios atacados. A continuación, se muestra una lista de las 10 principales familias de malware bancario que detectamos en 2020.

TOP 10 de las familias de malware bancario más extendidas en 2020 (descargar)

Zbot (22,2%) sigue disfrutando del estatus de malware más utilizado en el ámbito financiero, pero hubo algunos cambios en la lista. RTM, con un 10,5%, bajó del segundo al cuarto puesto, mientras que CliptoShuffler (15,3%) y Emotet (14,5%) subieron en 2020. Cabe destacar que Gozi (3,3%), la segunda familia más activa hace apenas dos años, fue desplazada al noveno puesto.

Es más, el año 2020 también fue especial para la expansión de los actores de amenazas regionales hacia el exterior. De esta manera, las cuatro grandes familias brasileñas, a las que hemos llamado Tétrade, se globalizaron, expandiéndose no solo a América Latina, sino también a países asiáticos y europeos.

Geografía de los usuarios atacados

Para evaluar y comparar el grado de riesgo de infección informática al que se enfrentan los usuarios en diferentes países del mundo, hemos calculado para cada país la proporción de usuarios de productos Kaspersky que se enfrentaron a la amenaza durante el periodo del informe frente al número total de usuarios atacados por malware financiero.

Tradicionalmente, más de la mitad de los usuarios afectados por el malware bancario en 2019 y 2020 procedían de 10 países. En 2019, el top 10 fue el siguiente:

| Federación de Rusia | 33,6% |

| Alemania | 7,4% |

| China | 3,3% |

| Brasil | 3% |

| India | 3% |

| México | 3% |

| Vietnam | 2,70% |

| Italia | 2,60% |

| Kazajistán | 2% |

| Estados Unidos | 2% |

En 2019, la cuota de Rusia alcanzó el 33,6% del total, Alemania quedó en segundo lugar con el 7,4% y China cerró el Top 3 con el 3,3%.

En 2020, la situación fue la siguiente:

| Federación de Rusia | 26,6% |

| Alemania | 4,5% |

| Kazajistán | 4,1% |

| Brasil | 3,4% |

| China | 3,4% |

| Italia | 3,3% |

| India | 3,1% |

| México | 2,8% |

| Vietnam | 2,8% |

| Uzbekistán | 2,3% |

Como puede observarse en el gráfico, a pesar del descenso, Rusia (26,6%) y Alemania (4,5%) siguen ocupando el primer y segundo puesto del Top 10. En particular, las cifras de Rusia siempre tienden a ser las más altas debido a que la mayoría de los usuarios de Kaspersky se encuentran en Rusia. Kazajstán, que ocupaba la novena posición con un 2%, se ha colado este año entre los tres primeros tras sumar dos puntos porcentuales.

Tipos de usuarios atacados

Se puede observar que el malware financiero se orienta más hacia las empresas. Este año hemos observado que el 36% de los usuarios atacados por malware bancario son corporativos, un punto porcentual más que el año anterior. Esto confirma en parte nuestra hipótesis de que los ciberdelincuentes están desplazando su atención hacia el sector empresarial. Aun así, el aumento es relativamente pequeño, y esperamos que la redistribución de los ataques entre usuarios corporativos y privados se aclare en un futuro próximo.

En definitiva, en 2020, las empresas se volvieron más vulnerables debido a las restricciones de trabajo del personal en oficinas, junto con el aumento del número de empleados que utilizan la red corporativa de forma remota. La precipitada transición al teletrabajo afectó a la seguridad corporativa: la mayoría de las empresas no estaban preparadas para conectarse. Algunas no pudieron proporcionar computados a sus empleados, que tuvieron que utilizar sus equipos domésticos para trabajar. La falta de formación en seguridad en línea, las configuraciones por defecto de las computadoras portátiles que quedan tal cual, las conexiones de acceso remoto vulnerables, y otros factores más allanaron el camino a todo tipo de ataques, incluyendo las estafas de malware bancario.

Ciberamenazas relacionadas con las criptomonedas en 2020

Hace tres años, en 2018, las criptomonedas se convirtieron en el tema más candente y llamaron la atención de toda la comunidad de ciberseguridad sobre el nuevo peligro. Hemos analizado el software de minería oculto que los ciberdelincuentes difunden para acuñar dinero a costa de los usuarios, y hemos comprobado que hoy en día esta actividad maliciosa no está tan extendida.

Número de usuarios atacados por malware de minería en 2019 (descargar)

Número de usuarios atacados por malware minero en 2020 (descargar)

Geografía de los ataques mineros, 2020 (descargar)

Así, en 2020, seguimos observando una tendencia a la baja en este tipo de amenazas. Sin embargo, a finales de año las cifras formaron una especie de meseta, e incluso vimos una reversión en las tendencias locales. Es probable que el fuerte aumento de los precios de las criptomonedas a finales de 2020 impulse la amenaza a principios de 2021. Además, debido a la crisis de la COVID, es posible que en 2021 veamos el colapso de algunas economías y el desplome de monedas locales, lo que haría mucho más atractiva la criptominería.

Malware bancario móvil

El malware bancario para Android es una amenaza bien conocida que los expertos de Kaspersky llevan años analizando. El año pasado fue dramático en términos de malware bancario móvil. Tal como lo establecimos en nuestro anterior informe anual, en 2019, el número de usuarios afectados se redujo a poco más de 675 mil desde los casi 1,8 millones de 2018.

Número de usuarios atacados con malware bancario para Android, 2018 – 2019 (descargar)

En 2020, observamos una continuación de esta tendencia, ya que el número de usuarios atacados disminuyó hasta los 294 158, más del 55%.

Número de usuarios atacados con malware bancario para Android, 2019 – 2020 (descargar)

Para tener una mejor visión de las razones detrás de estos cambios dramáticos, los expertos de Kaspersky analizaron en profundidad el panorama y revisaron las familias más extendidas a lo largo del año. En 2019, la situación era la siguiente:

El malware bancario para Android más extendido en 2019 (descargar)

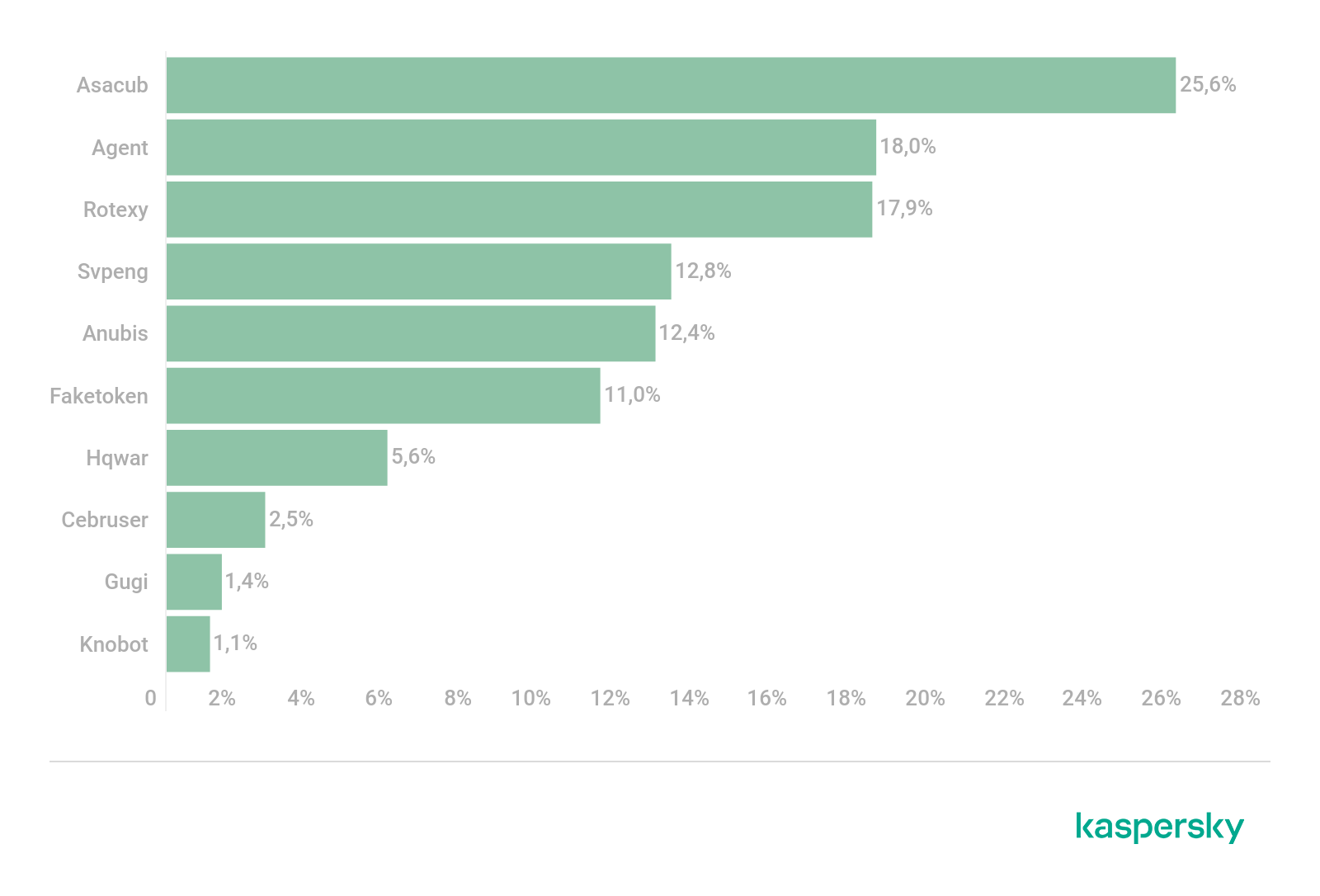

En 2020, la cuota de Asacub (25,6%) siguió siendo la de mayor peso. Sin embargo, se redujo en 18,8 puntos porcentuales desde 2019. Agent (18,0%) sigue en segunda posición, aunque un poco menos que el año anterior. Svpeng (12,8%), que busca sobre todo los derechos de administrador en el dispositivo infectado, se vio desafiado este año por Rotexy (17,9%), en el que las características del troyano bancario se combinan con las de un bloqueador de ransomware.

El malware bancario para Android más extendido en 2020 (descargar)

En general, el año 2020 fue rico en nuevos programas maliciosos de banca móvil. Hagamos un breve repaso de los principales resultados de este año:

- Trojan-Banker.AndroidOS.Ghimob.a

Nuevo malware bancario del grupo Tétrade que se globalizó este año y atacó a bancos, bolsas, casas de cambio de criptomonedas y organizaciones de tecnología financiera en Brasil, Paraguay, Perú, Portugal, Alemania, Angola y Mozambique. Ghimob fue capaz de espiar un total de 153 aplicaciones móviles, lo cual es impresionante para un troyano bancario. - Trojan-Banker.AndroidOS.Gorgona.a

Este malware imita a Google Play y utiliza el panel de notificaciones para llamar la atención del usuario. Puede realizar y redirigir llamadas, ejecutar comandos USSD, instalar aplicaciones adicionales y bloquear el dispositivo, si es necesario. Si se le concede el permiso de uso de accesibilidad, puede obtener aún más derechos, por ejemplo, para recibir y procesar mensajes de texto. Así, puede obtener el control de la autenticación de dos factores. Utiliza TCP para la comunicación C2. Tiende a dirigirse a los bancos de Turquía. - Trojan-Banker.AndroidOS.Knobot.a

Nuevo actor del mercado de las amenazas financieras. Además de las ventanas de phishing y la interceptación de los mensajes de autenticación de dos factores, este troyano ofrece varias características atípicas de las amenazas financieras. Por ejemplo, un mecanismo para interceptar el código PIN del dispositivo a través de los servicios de accesibilidad.

Irónicamente, pide a su víctima que delegue los derechos e incluso proporciona una pequeña instrucción sobre cómo hacerlo.

Una captura de pantalla de Trojan-Banker.AndroidOS.Knobot.a en el teléfono de un usuario

Geografía de los usuarios atacados

Top 10 de los países por porcentaje de usuarios afectados por el malware bancario para Android en 2019:

| Federación de Rusia | 0,72% |

| Sudáfrica | 0,66% |

| Australia | 0,59% |

| España | 0,29% |

| Tayikistán | 0,21% |

| Turquía | 0,20% |

| Estados Unidos | 0,18% |

| Italia | 0,17% |

| Ucrania | 0,17% |

| Armenia | 0,16% |

El Top 10 de países por porcentaje de usuarios afectados por el malware bancario para Android en 2020:

| Japón | 2,83% |

| Taiwán (provincia de China) | 0,87% |

| España | 0,77% |

| Italia | 0,71% |

| Turquía | 0,60% |

| Corea | 0,34% |

| Federación de Rusia | 0,25% |

| Tayikistán | 0,21% |

| Polonia | 0,17% |

| Australia | 0,15% |

Como se desprende de las estadísticas, todos los países trastocaron completamente sus posiciones de un año a otro. Rusia, de su primera posición en 2019, pasó al séptimo lugar en 2020. Armenia, que cerrara la tabla de 2019, la abandonó por completo. Por otro lado, Japón (2,83%) y Taiwán (0,87%), ni siquiera mencionados en 2019, ganaron rápidamente más usuarios afectados por el malware bancario para Android y llegaron a la cima. Por su parte, España (0,77%) desbancó a Australia del tercer puesto, con casi 3 000 usuarios afectados.

Conclusión

El año 2020 ha demostrado que los ciberdelincuentes pueden adaptarse fácilmente a las nuevas realidades de un mundo cambiante. Siguen actualizando su malware con nuevas características y mejorando las técnicas para impedir que lo detecten. Las estadísticas generales en todas las áreas que hemos analizado (malware para PC y móviles, phishing) siguen una tendencia a la baja, lo que es una buena señal.

Hemos observado que, en 2020, los estafadores de phishing tornaron su atención de los bancos a las tiendas electrónicas. Esta tendencia está estrechamente relacionada con la pandemia, que ha cambiado enormemente la actitud del público hacia las compras en línea: los delincuentes han notado su creciente popularidad y se han centrado en ellas. Hemos registrado un leve aumento en la proporción de los ataques de malware contra usuarios corporativos. La tendencia emergente de los troyanos bancarios dirigidos a usuarios corporativos también es preocupante, ya que pueden traer más problemas que los ataques contra individuos. Al mismo tiempo, los productores mundiales de estafas dirigidas contra las organizaciones financieras están cada vez más cerca de alcanzar un nivel mundial, lo que podría dar lugar a un mayor crecimiento en 2021. Por lo tanto, aunque las estadísticas generales parecen positivas, hay que tener en cuenta el enorme panorama de amenazas que todavía tienen en jaque a las organizaciones financieras.

Para protegerse contra las amenazas financieras, Kaspersky recomienda a los usuarios:

- Instalar solo aplicaciones obtenidas de fuentes fiables, como los sitios web oficiales.

- Comprobar los derechos de acceso y los permisos solicitados por la aplicación: no se debe otorgarlos si no se ajustan al conjunto de funciones de la aplicación.

- Nunca seguir los enlaces de los mensajes de spam ni abrir los documentos adjuntos.

- Instalar una solución de seguridad de confianza, como Kaspersky Security Cloud, que protege contra una amplia gama de ciberamenazas financieras.

Para proteger su empresa contra el malware financiero, los expertos en seguridad de Kaspersky le recomiendan:

- Capacitar en concienciación sobre ciberseguridad a sus empleados, especialmente a los responsables de la contabilidad, para enseñarles a detectar las páginas de suplantación de identidad y mejorar los conocimientos digitales del personal en general.

- Para los perfiles de usuarios críticos, como los de los departamentos financieros, habilitar el modo de denegación por defecto para los recursos web, a fin de garantizar que solo puedan acceder a recursos legítimos.

- Instalar las últimas actualizaciones y parches para todo el software utilizado.

- Para protegerse de las amenazas complejas y los ataques selectivos, instalar soluciones anti-APT y EDR para la detección de amenazas de red, la investigación de incidentes y la acción de recuperación oportuna. Proporcionar a su equipo de SOC acceso a la información más reciente sobre amenazas y capacitación periódica de actualización. Todo esto está disponible en Kaspersky Expert Security.

Ciberamenazas financieras en 2020