Sin duda, el cibercrimen no es un asunto que sólo compete al este de Europa. Estos ataques se realizan mediante aplicaciones web como paquetes de malware o de exploits, que no sólo tratan de centralizar la información robada, sino también de crear una plataforma base para que los cibercriminales tengan un centro desde donde poder configurarlos rápido (a veces se los llama servidores de comando y control, C&C).

Latinoamérica dejó de ser una región abandonada por los ciberataques y ha pasado a ser un lugar adecuado para el desarrollo local de crimeware para controlar redes zombi. Esto se evidencia con el descubrimiento de un programa criminal desarrollado en Latinoamérica (se cree que en Perú), llamado S.A.P.Z (Sistema de Administración de PCs Zombi).

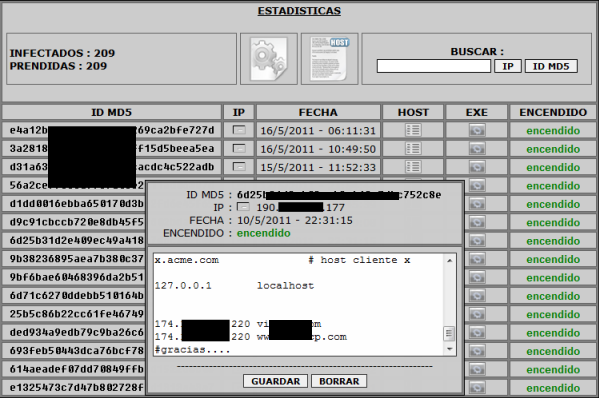

La red zombi propaga un código malicioso que Kaspersky detecta como Backdoor.Win32.SdBot.wtn, diseñado para robar información personal de usuarios mediante ataques phishing, utilizando un método llamado Pharming local.

El método de Pharming local modifica el archivo “host” que se encuentra en todos los sistemas operativos para ayudar a controlar las redirecciones a páginas web determinadas por su nombre “host”. En este ataque, el archivo “host” se modifica para redirigir a la víctima a un sitio web fraudulento que es un clon del sitio de un importante banco de Perú.

A pesar de lo simple que parece este sistema, el riesgo que corren los usuarios es muy alto. Esta estrategia ayuda a los cibercriminales a robar datos de las tarjetas de crédito de los usuarios peruanos, pero sin limitar su infección sólo a Perú.

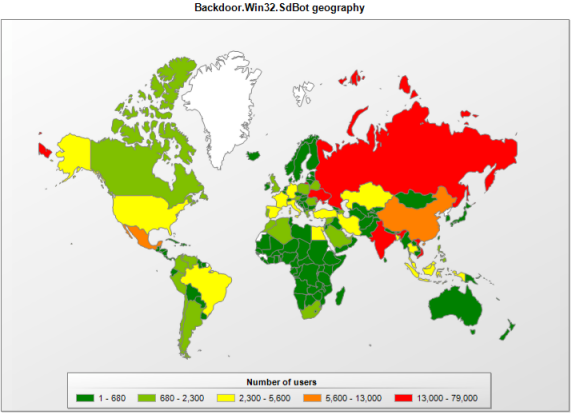

La distribución geográfica de esta familia de malware revela el gran impacto global que tiene, y Latinoamérica no se encuentra al margen.

También está claro que el mercado y la economía clandestina ya incluyen a Latinoamérica. A pesar de que esto se puede considerar nuevo, es algo que está madurando muy rápido. Debería servir como alerta para que comencemos a adoptar medidas de seguridad para evitar convertirnos en las nuevas víctimas de estos ataques.

En Kaspersky Lab seguiremos investigando y controlando las actividades de esta red zombi.

Gestión de redes zombi desde Perú