Retrospectiva de las predicciones que hicimos el año pasado

Aumentará el número de servicios (cryptors) que permiten a los programas maliciosos evadir los antivirus

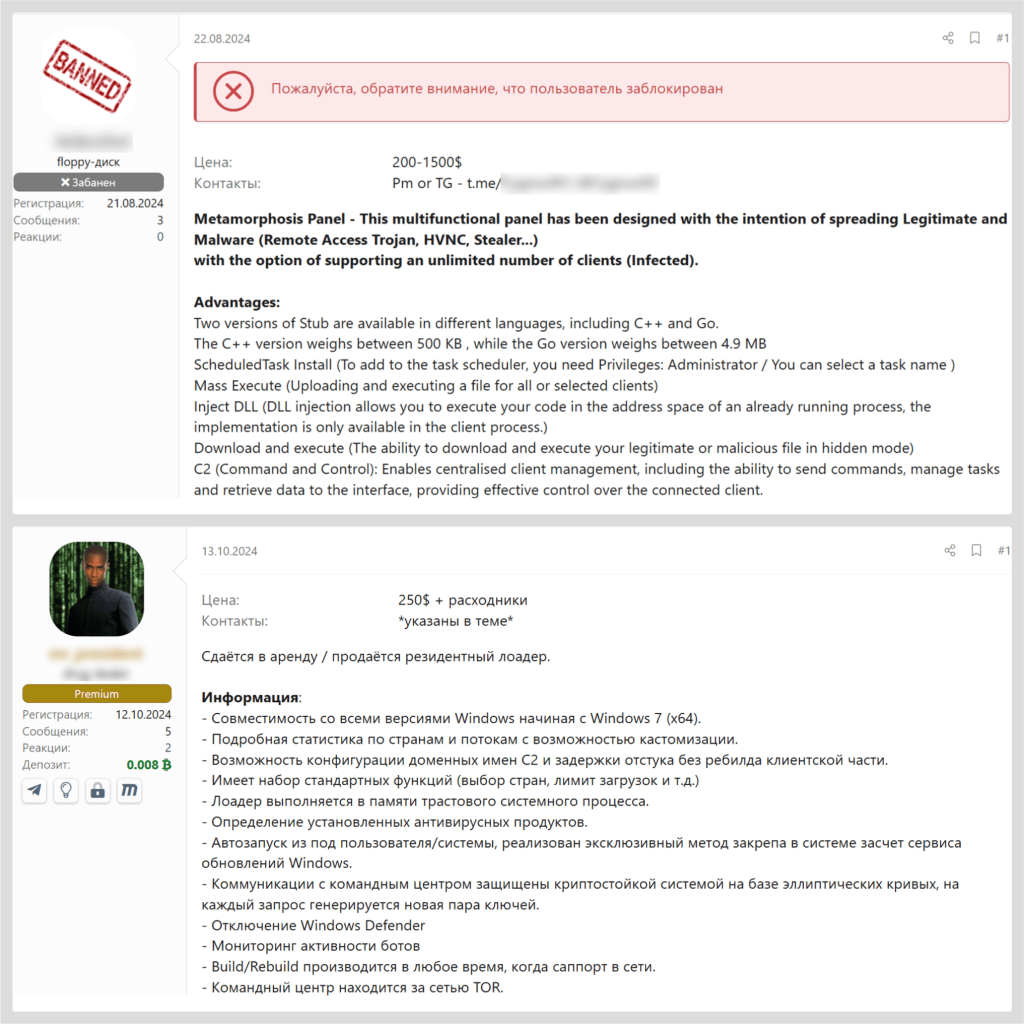

Nuestro equipo hace un monitoreo continuo de los mercados clandestinos para detectar la aparición de nuevos “cryptors” (criptores), que son herramientas diseñadas para ofuscar el código de las muestras de malware. El propósito de estas herramientas es hacer que el código de los programas maliciosos sea indetectable para el software de seguridad. En 2024, los anuncios comerciales que promueven estos “cryptors” ganaron un gran impulso, según observan nuestros expertos. Los desarrolladores de criptores introdujeron técnicas novedosas para impedir que las soluciones de seguridad detecten el malware, e incorporaron estos avances en sus ofertas.

El rango de precios de estas herramientas se ha mantenido constante, variando desde $100 por una suscripción mensual a cryptors disponibles en los foros de la web oscura hasta $20 000 por suscripciones privadas prémium. Ha habido un giro hacia el desarrollo y la distribución de soluciones premium privadas, que están tomando más relevancia frente a las ofertas públicas.

Veredicto: predicción cumplida ✅

Los servicios de “carga” de malware seguirán evolucionando

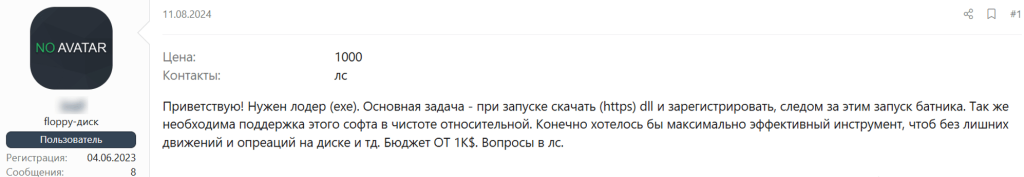

Tal como lo habíamos anticipado, el suministro de la familia de malware “loaders” se ha mantenido estable en 2024. Estos cargadores muestran una amplia gama de capacidades, que abarcan desde cargadores de distribución masiva disponibles a precios bajos hasta cargadores muy especializados, que responden a especificaciones precisas, con precios que alcanzan los miles de dólares.

Además, parece que los actores de amenazas están utilizando cada vez más lenguajes de programación al mismo tiempo. Por ejemplo, el componente cliente del malware podría estar desarrollado en C++, mientras que el panel administrativo del lado del servidor puede estarlo en Go.

Junto con la amplia variedad de ofertas de cargadores, también hemos visto demandas de una función diseñada para lanzar una cadena de infección específica.

Veredicto: predicción cumplida ✅

Los servicios de drenaje de criptoactivos seguirán creciendo en los mercados de la web oscura

En 2024, observamos un aumento en la actividad de los “drainers” en los mercados oscuros; estos drenadores son herramientas maliciosas destinadas a robar los activos criptográficos de sus víctimas, como tokens o NFTs. A lo largo del año aparecieron nuevos drenadores, que fueron promovidos activamente en diferentes plataformas de la web oscura. En general, el número de temas únicos dedicados a los drenadores en los mercados clandestinos subió de 55 en 2022 a 129 en 2024, lo cual es un aumento notable. Al mismo tiempo, estas publicaciones a menudo servían como una forma de remitir usuarios a Telegram.

Número de temas únicos sobre drenadores en la web oscura (descargar)

De hecho, en 2024, los canales de Telegram fueron un centro notable de actividades relacionadas con los drenadores.

Los desarrolladores de drenadores, cada vez más enfocados en servir a sus clientes a largo plazo, ahora realizan la mayoría de sus actividades en canales a los que se puede acceder sólo por invitación.

Los drenadores han mantenido su funcionalidad relativamente estable, centrándose en añadir compatibilidad con nuevos activos relacionados con criptomonedas, como monedas emergentes, tokens y NFT. En 2024, se identificó por primera vez un drenador diseñado específicamente para dispositivos móviles.

Veredicto: predicción cumplida ✅

Los planes de tráfico negro serán muy populares en los mercados clandestinos

En 2024, la popularidad de los esquemas de tráfico negro en los mercados clandestinos se mantuvo constante. Los proveedores de tráfico negro han mantenido sus operaciones promoviendo páginas de aterrizaje maliciosas a través de anuncios engañosos. Las ventas de estos servicios siguen siendo numerosas en los mercados clandestinos, impulsadas por una demanda constante. Esto subraya la efectividad de las plataformas convencionales de anuncios para facilitar la distribución de malware. Este método sigue siendo la opción preferida para los ciberdelincuentes que buscan llegar a audiencias más amplias, y es una amenaza constante para los usuarios en línea.

Veredicto: parcialmente cumplida

Evolución y dinámica de mercado de los mezcladores y servicios de limpieza de Bitcoin

En 2024 no hubo un aumento notable en el número de servicios que publicitaran soluciones de “limpieza” de criptomonedas. La mayoría de los servicios establecidos y populares han mantenido su presencia en el mercado, con leves cambios en el panorama competitivo.

Veredicto: predicción no cumplida ❌

Nuestras predicciones para 2025

Brechas de datos a través de contratistas

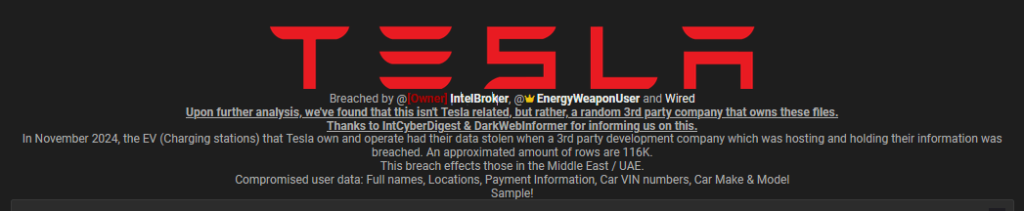

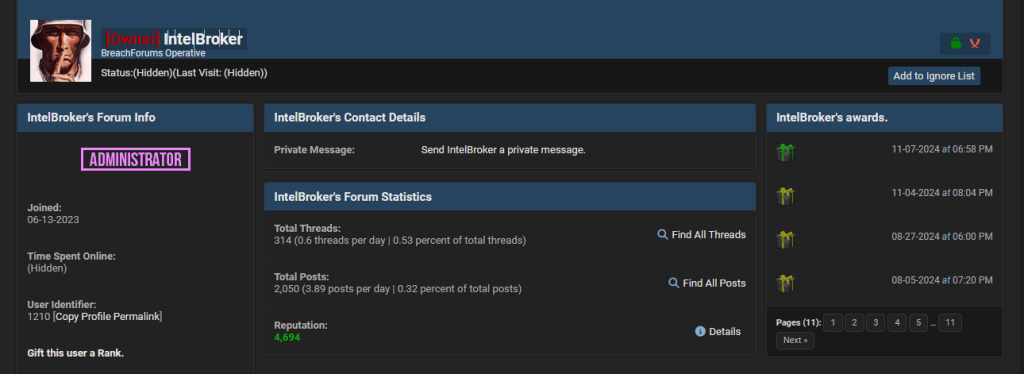

Abusando de las relaciones entre empresas y contratistas, los actores de amenazas primero se infiltran en los sistemas de un proveedor para luego obtener acceso a la infraestructura o los datos de la organización que buscan atacar. En algunos casos, estos ataques causan brechas de datos, como cuando los atacantes supuestamente accedieron a la cuenta de Ticketmaster en Snowflake al infiltrarse en el sistema de un contratista externo. Otro actor de amenazas prominente que empleó una táctica similar fue IntelBroker, que junto a su banda de ciberdelincuentes violaron la seguridad de empresas como Nokia, Ford, varios clientes de Cisco, incluyendo Microsoft, y otros a través de terceros.

Pronosticamos que los ataques a través de contratistas que conducen a brechas de datos en importantes objetivos seguirán creciendo en 2025. Es frecuente que las plataformas en la nube y los servicios de TI almacenen y procesen datos corporativos de múltiples organizaciones, lo que significa que una brecha que afecte a una sola empresa puede abrir la puerta a muchas otras. Vale la pena señalar que una brecha no necesariamente debe afectar los activos críticos para ser destructiva. No todos los anuncios sobre brechas de datos en la web oscura son acerca de incidentes serios. Algunas “ofertas” pueden ser sólo materiales bien comercializados; por ejemplo, ciertas bases de datos pueden combinar materiales de dominio público o datos filtrados en ocasiones anteriores y presentarlos como noticias de última hora, o simplemente hacerlos pasar por una infracción de una marca conocida. Al crear expectativa en torno a datos que en realidad son antiguos, y quizá irrelevantes, los ciberdelincuentes pueden generar publicidad, revuelo y dañar tanto la reputación del proveedor como la de sus clientes.

Publicación de IntelBroker en la web oscura que anuncia una brecha de datos de Tesla, y que más tarde fue editada para afirmar que se trata de una brecha de una empresa de carga de vehículos eléctricos de terceros

Notamos que hay más anuncios de bases de datos corporativas en la web oscura. Por ejemplo, en uno de los foros populares, el número de publicaciones relacionadas aumentó un 40% entre agosto y noviembre de 2024, en comparación con el mismo período del año anterior, alcanzando varios picos de actividad.

Número de publicaciones de distribución de bases de datos en la web oscura. Uno de los foros populares, agosto de 2023 – noviembre de 2024 (descargar)

Aunque parte de este crecimiento puede atribuirse a la repetición de publicaciones o a una combinación de filtraciones anteriores, está claro que los ciberdelincuentes están interesados en distribuir datos filtrados, ya sean nuevos o antiguos, o incluso falsos. En consecuencia, es probable que en 2025 no sólo presenciemos un aumento en los hackeos y filtraciones de datos de las empresas a través de los contratistas, sino también un aumento general en las brechas de datos.

Migración de actividades criminales: de Telegram a foros en la web oscura

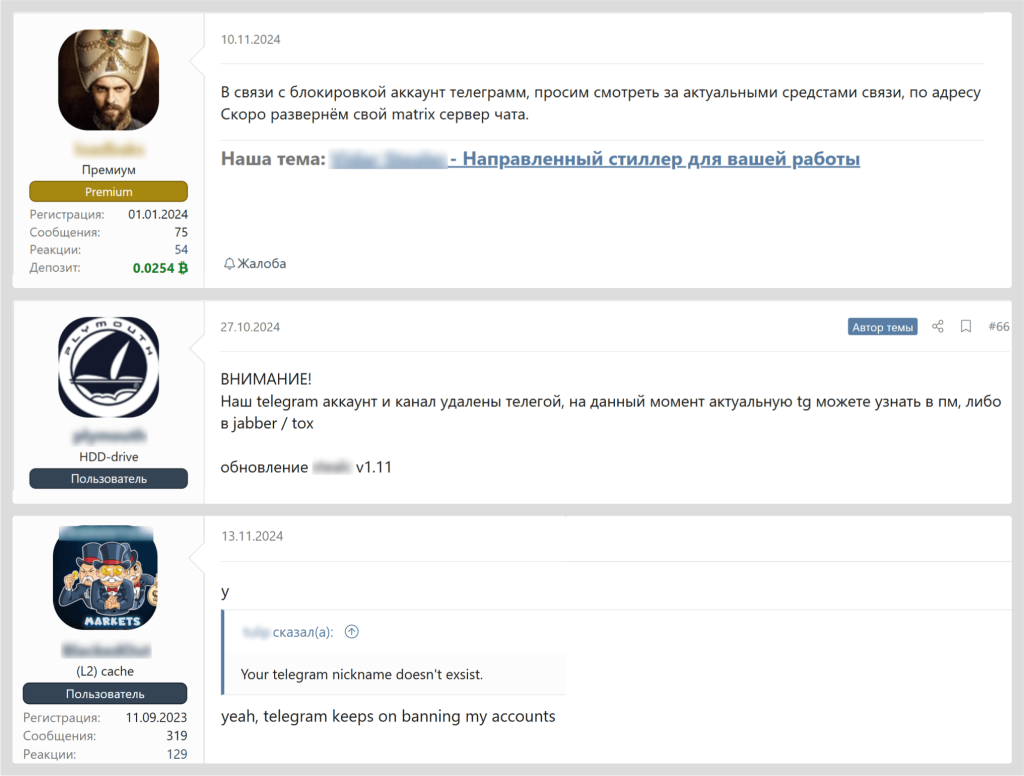

A pesar del aumento de las actividades cibercriminales detectadas en Telegram en 2024, predecimos que esta comunidad clandestina regresará a los foros de la web oscura. Cada vez más canales de Telegram clandestinos están siendo bloqueados, como señalan sus administradores:

Ejemplos de mensajes de actores de amenazas anunciando el bloqueo de sus canales y cuentas de Telegram

Se espera que el retorno o la simple afluencia de ciberdelincuentes a los foros de la web oscura aumente la competencia entre estos recursos. Para destacarse y atraer a nuevas audiencias, es probable que los administradores de foros comiencen a introducir nuevas funciones y mejorar las condiciones para el comercio de datos. Estas pueden incluir la automatización de servicios de depósito de garantía, la simplificación de los procesos de resolución de disputas y la optimización de las medidas de seguridad y anonimato.

Aumento de las operaciones de agencias policiales contra grupos de ciberdelincuentes de alto perfil

2024 fue un año clave en la lucha global contra la ciberdelincuencia de alto perfil. El mundo ha presenciado muchas operaciones exitosas: “Cronos” contra LockBit, la desactivación de BreachForums, el arresto de los miembros del WWH Club, iniciativas exitosas como “Magnus” contra los stealers RedLine y Meta y “Endgame” contra TrickBot, IcedID, y SmokeLoader, entre otras. Nosotros en Kaspersky también contribuimos activamente a los esfuerzos policiales para combatir el cibercrimen; por ejemplo, apoyamos la acción coordinada por INTERPOL para interrumpir las operaciones del malware Grandoreiro, ayudamos a contrarrestar el cibercrimen durante los Juegos Olímpicos de 2024, contribuimos a la Operación Synergia II, dirigida a interrumpir amenazas cibernéticas como el phishing, el ransomware y los ladrones de información selectivos, y apoyamos a la operación conjunta de INTERPOL y AFRIPOL para combatir el cibercrimen en África. Estos y otros sucesos subrayaron la importancia de la colaboración entre agencias policiales y organizaciones de ciberseguridad para combatir las crecientes ciberamenazas.

Anticipamos que 2025 traerá un aumento en las detenciones y desmantelamientos de infraestructuras de grupos cibernéticos delictivos y foros que reciben publicidad. Sin embargo, en respuesta a las exitosas operaciones de 2024, es probable que los actores de amenazas cambien sus tácticas, retirándose a capas más profundas y anónimas de la web oscura. También esperamos la aparición de foros cerrados y un aumento en los modelos de acceso sólo por invitación.

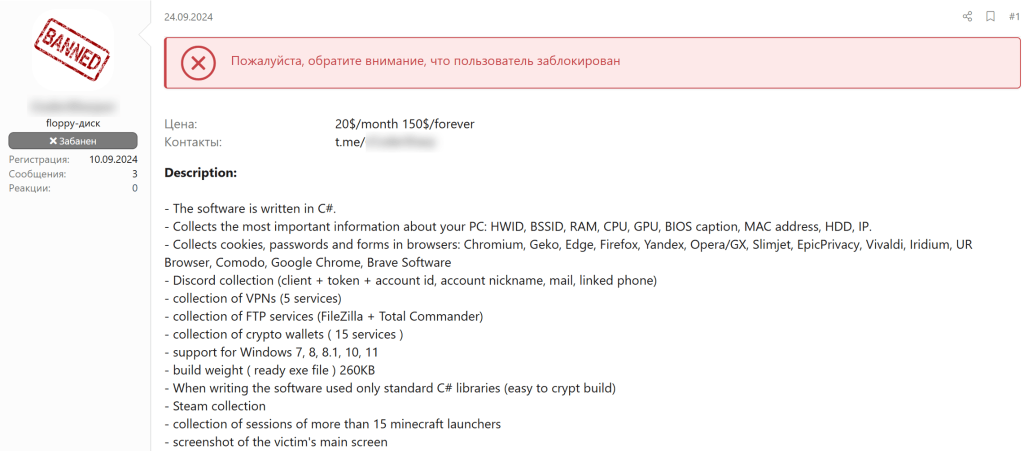

Aumentará la promoción de los stealers y drenadores como servicios en la web oscura

Las criptomonedas han sido uno de los principales objetivos de los ciberdelincuentes por años. Para obtenerlas, atraen a los usuarios de cripto a sitios de estafa y bots de Telegram bajo diversos pretextos, agregan funcionalidad para robar cripto en ladrones de información y troyanos bancarios. Con la tasa de Bitcoin estableciendo récord tras récord, es probable que el próximo año persista la popularidad de los drenadores, diseñados para robar tokens de criptomonedas de las carteras de las víctimas.

Los infostealers son otro tipo de malware que recolecta información confidencial de los dispositivos de los usuarios; por ejemplo, claves privadas de carteras de criptomonedas, contraseñas, cookies de navegadores y datos de autocompletado. En los últimos años, hemos observado un gran aumento en las filtraciones de credenciales impulsadas por este malware, y pronosticamos que esta tendencia persistirá y evolucionará en cierto sentido. Lo más probable es que veamos la aparición de nuevas familias de stealers, junto con un crecimiento en la actividad de los que ya existen.

Es probable que tanto los stealers como los drenadores sean promovidos cada vez más como servicios en la web oscura. Malware-as-a-Service (MaaS), o “malware por suscripción”, es un modelo de negocio de la web oscura que implica el alquiler de software para llevar a cabo ciberataques. A los clientes de estos servicios se les ofrece una cuenta personal con la que pueden controlar sus ataques, así como asistencia técnica. Reduce el umbral inicial de experiencia necesaria para los ciberdelincuentes debutantes.

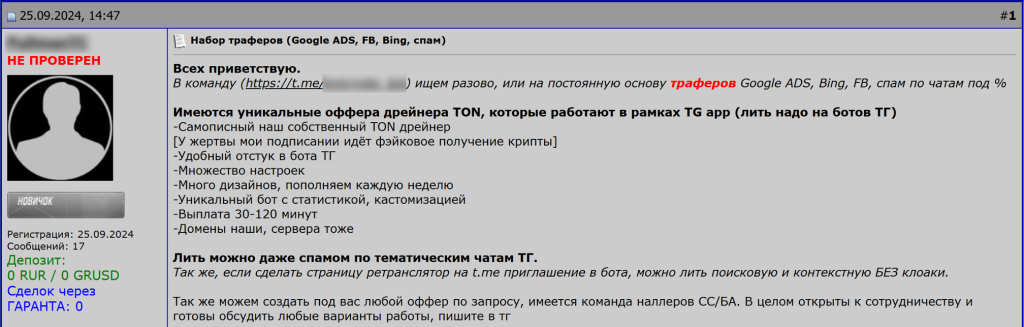

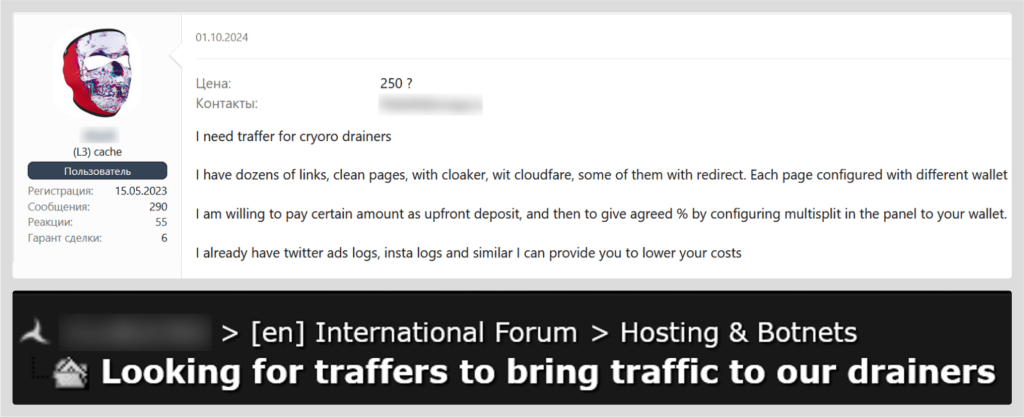

Además de las publicaciones con stealers o drenadores en la web oscura, también vemos publicaciones que buscan traficantes (traffers): personas que ayudan a los ciberdelincuentes a distribuir y promover ladrones, drenadores, o páginas de estafas y phishing.

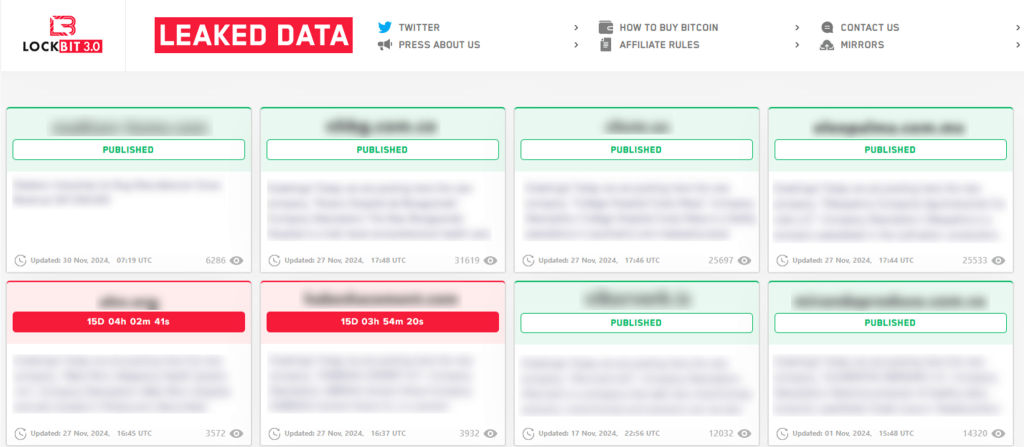

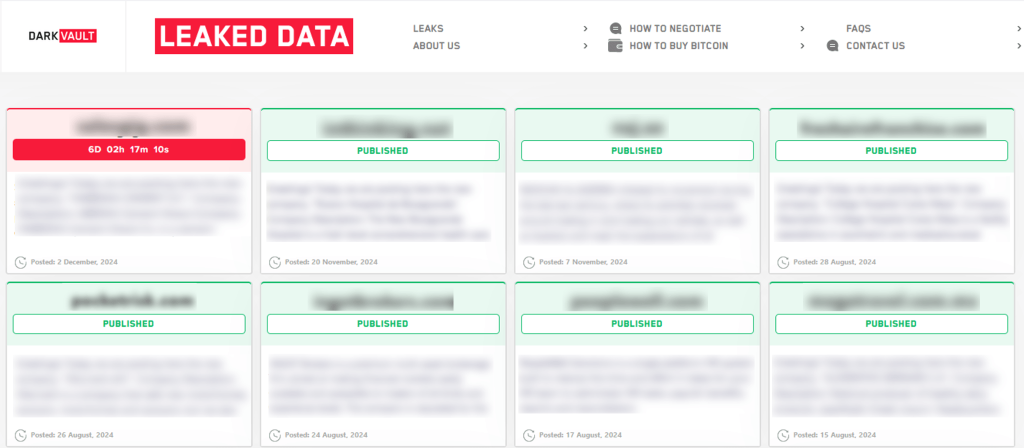

Fragmentación de los grupos de ransomware

El próximo año las tácticas de los grupos de ransomware podrían evolucionar, con una tendencia a fragmentarse en células más pequeñas e independientes. Esto complicaría su seguimiento, ya que operarían de manera más flexible, manteniendo un perfil bajo. Los datos de Kaspersky Digital Footprint Intelligence muestran que en 2024 el número de sitios dedicados a filtraciones (DLS por sus siglas en inglés) creció en un 50% en comparación con 2023. A pesar de este crecimiento, el número promedio de publicaciones únicas por mes ha permanecido estable en comparación con el año anterior.

También es probable que los operadores de ransomware continúen aprovechando los códigos fuente de malware y constructores filtrados para crear sus propias versiones personalizadas. Este enfoque reduce significativamente el umbral de entrada para nuevos grupos, ya que no necesitan desarrollar herramientas desde cero. Lo mismo ocurre con los sitios dedicados a filtraciones (SDF): es probable que los ciberdelincuentes carentes de habilidades utilicen el código fuente filtrado de los SDF de grupos notorios, creando copias casi exactas de sus blogs, algo que ya podemos observar en la web oscura.

Aumento de ciberamenazas en el Medio Oriente: el hacktivismo y el ransomware estarán en ascenso

Según Kaspersky Digital Footprint Intelligence (DFI), una de las amenazas de ciberseguridad más preocupantes relacionadas con las actividades de la web oscura en el Medio Oriente en la primera mitad de 2024 fueron las actividades de los hacktivistas. La región ha visto un crecimiento en estas amenazas debido a la situación geopolítica actual y si las tensiones no disminuyen, es probable que aumenten aún más.

Los investigadores de Kaspersky DFI observaron más de 11 movimientos hacktivistas y varios actores a lo largo y ancho de la región. Dada la actual inestabilidad geopolítica, los ataques de hacktivismo están evolucionando de DDoS y desfiguración de sitios web hacia acciones críticas como las filtraciones de datos y el compromiso de las organizaciones objetivo.

El ransomware es otra amenaza que probablemente mantendrá una alta actividad en la región. En los últimos dos años, los ataques de ransomware en el Medio Oriente han experimentado un gran aumento, pasando de un promedio de 28 víctimas por semestre en 2022-2023 a 45 en sólo la primera mitad de 2024. Es probable que esta tendencia persista en 2025.

Predicciones sobre las amenazas de la web oscura y del dark market para 2025