Los estafadores de correo suelen combinar la ingeniería social con trucos técnicos para eludir los filtros de spam y convencer al usuario de que responda a los mensajes de correo electrónico. Pero hay una clase específica de ataque cuya técnica se quedó atascada en algún lugar en la frontera de los años noventa y los dos mil, en la era de los monitores “regordetes” y el Internet lento: el fraude de texto. En este tipo de ataques, los delincuentes no disfrazan las plantillas de los correos electrónicos como si fueran de grandes organizaciones, ni remiten al destinatario a una página fraudulenta, ni ofuscan o utilizan enlaces en absoluto. Su principal herramienta y método de persuasión es el texto. Y es más efectivo de lo que se cree.

Tipos de fraude de texto

Según la temática y las técnicas utilizadas por los estafadores, el spam de texto puede dividirse en varios tipos:

- Fraude de búsqueda de pareja

- Estafas 419

- Chantaje y extorsión

- Vishing

Veamos qué caracteriza a este tipo de estafas y por qué funcionan.

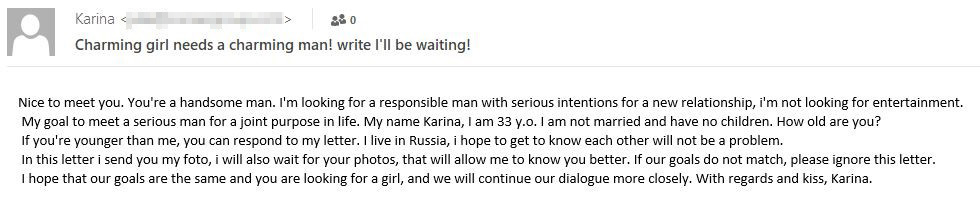

Fraude de búsqueda de pareja

Este tipo incluye cartas supuestamente enviadas por mujeres atractivas (los hombres lo hacen con menor frecuencia) que quieren “conocer a un hombre para una relación seria”. Para ser más convincentes, los estafadores añaden a la carta detalles biográficos del héroe o la heroína, así como sus fotos, incluso con poca ropa. Es probable que estas últimas se hayan obtenido de fuentes públicas.

Fraude de búsqueda de pareja

Al mismo tiempo que envían spam romántico, los autores pueden crear perfiles en las redes sociales y de mensajería para ser más convincentes. Más tarde, si la víctima potencial se pone en contacto, las agregan a su lista de contactos y comienzan a trabajar de forma individual con cada uno de ellos. La comunicación puede durar de días a meses e incluir no sólo mensajes de texto, sino también llamadas de audio y vídeo.

Los estafadores pueden “monetizar” a su víctima de varias maneras. Por ejemplo, al poco tiempo de empezar a mantener correspondencia, pueden pedirle pequeñas sumas de dinero y regalos como señal de su seriedad. Otra opción es que, tras una larga charla virtual, los autores pidan una importante cantidad de dinero para un viaje para visitar a la víctima, una operación de urgencia, etc. Otro esquema que se ha vuelto bastante común es cuando “el novio” o “la novia” supuestamente envía a la víctima desde el extranjero regalos caros y dinero en efectivo por mensajería. Al cabo de un tiempo, el “mensajero” se pone en contacto y exige que la víctima pague el envío, los derechos de aduana, etc.

Hay que tener en cuenta que los estafadores no sólo se conocen con las víctimas por correo. Es posible que toparse con los esquemas mencionados en sitios web de citas, redes sociales y mensajeros instantáneos. Además, las redes sociales y los servicios de mensajería suelen ser el principal canal de comunicación con la víctima, sin importar la forma en que los estafadores se hayan puesto en contacto al principio. Sin embargo, sigue siendo más conveniente hacer los envíos masivos por correo electrónico, ya que las cuentas en las redes sociales, los mensajeros, etc. se bloquean con bastante rapidez si envían spam.

Estadísticas

Las estafas de citas son el tipo menos común de estafa por correo electrónico. Entre marzo y junio de 2022, detectamos 49 536 correos electrónicos enviados en nombre de personas que buscaban una relación, y en junio esa cifra se redujo a 1998 correos. Esto puede deberse a que los estafadores prefieren utilizar otros canales de comunicación para conocer a la víctima y ganarse su confianza.

Número de mensajes de presentación detectados, marzo-junio de 2022(descargar)

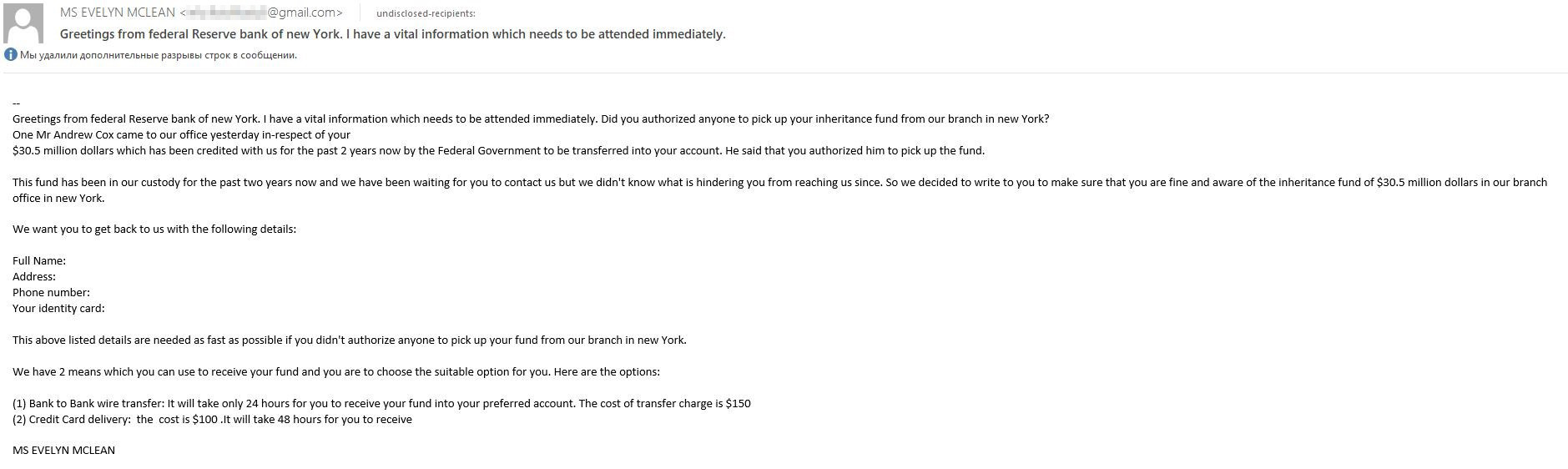

Fraude “nigeriano”: pagos por Covid en lugar de “herencias de tíos ricos”

Las cartas “nigerianas” (o estafa 419) son uno de los tipos de fraude más antiguos en el correo electrónico. En una carta “nigeriana” clásica, el destinatario, en nombre de un abogado o de algún otro ejecutivo, recibe la petición de heredar la fabulosa fortuna de un familiar fallecido o de un benefactor moribundo. Todo lo que tiene que hacer es rellenar un pequeño formulario de solicitud, pagar una tasa por los trámites y otras pequeñas molestias y recibir los millones. A menudo, los estafadores no informan de las “comisiones” desde el principio, sino que le sugieren que se ponga en contacto con ellos en respuesta a un correo electrónico para saber más sobre la “herencia”. En cualquier caso, una vez pagada la tasa, desaparecen.

A menudo, las cartas “nigerianas” están plagadas de un gran número de errores gramaticales y ortográficos. Esto podría indicar que los atacantes están enmascarando palabras y frases que podrían hacer que los filtros de spam los bloquearan o que no saben muy bien el idioma.

La estafa “nigeriana” de herencia

Los correos electrónicos “nigerianos” siguen siendo populares entre los ciberdelincuentes. Los envían con regularidad y en grandes cantidades: nuestras soluciones detectan cientos de miles de estos correos cada mes. Pero sustituyen a los difuntos ricos por temas más relevantes que puedan interesar a los destinatarios de las cartas. Por ejemplo, en medio de la creciente atención que los medios de comunicación prestan a la guerra en Siria, los autores enviaron cartas en nombre de ciudadanos sirios que buscaban una forma de trasladar grandes sumas de dinero al extranjero.

Estafa de transacciones “nigerianas”

Y últimamente están de moda las transacciones inesperadas sin explicación alguna, así como los pagos a las víctimas, ya sea de por el COVID-19 o la crisis ucraniana, o de parte de los estafadores, lo que resulta irónico.

Estafa “nigeriana” de compensación

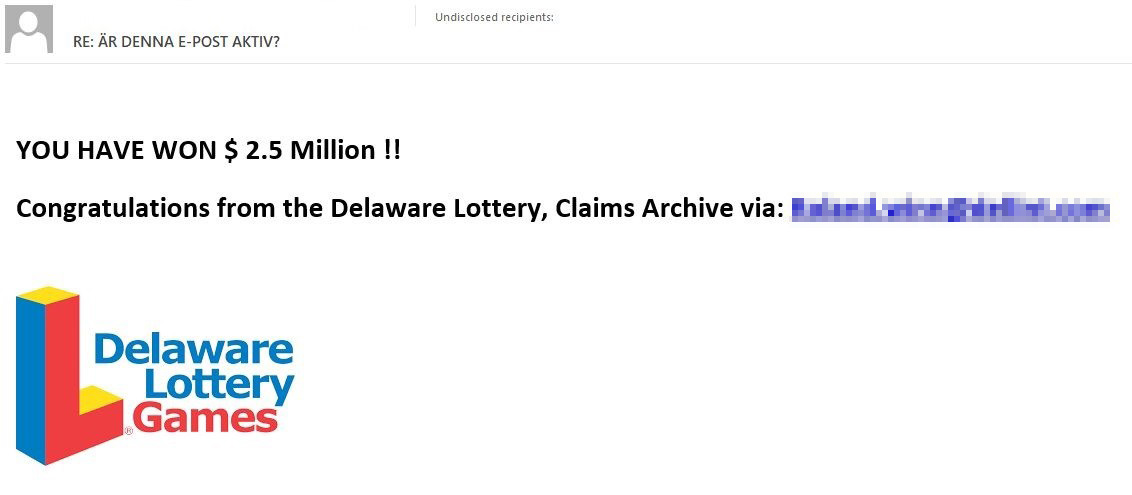

Otro subtipo de fraude “nigeriano” son los premios de lotería en los que el destinatario no ha participado. Para que parezca convincente, los estafadores suelen afirmar que el sorteo se realizó, por ejemplo, entre todos los contribuyentes de la región o el país, todas las direcciones de correo electrónico, etc. A diferencia de las compensaciones por el COVID-19, estos envíos no son nuevos, pero no pierden relevancia.

Fraude en loterías

No ha cambiado mucho técnicamente desde que existe la estafa “nigeriana”: los correos electrónicos proceden en su mayoría de cuentas de correo electrónico gratuitas (como Google Mail, Yahoo Mail, etc.).

Por lo general, para pedir detalles, enviar un cuestionario, etc. se puede responder al mensaje. Dado que los servicios de correo electrónico pueden bloquear rápidamente las direcciones desde las que se envía el spam, no es raro que los atacantes pidan escribir a una dirección diferente que no esté “fichada”.

Estadísticas

Entre febrero y junio, nuestras soluciones de seguridad detectaron 1,8 millones de cartas “nigerianas”. A partir de finales de febrero, este número empezó a crecer, alcanzando en marzo un máximo de 657 014 cartas. En abril, por el contrario, la actividad de los spamers se redujo a menos de la mitad.

Número de “cartas nigerianas” detectadas, febrero-junio de 2022 (descargar)

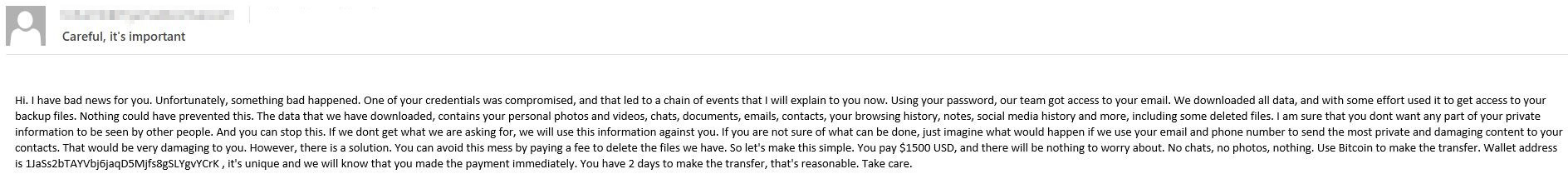

Extorsión por correo electrónico (estafa de chantaje)

Si con las técnicas descritas anteriormente los estafadores intentaban jugar con la codicia de la potencial víctima, los extorsionistas juegan con su miedo. Los atacantes suelen afirmar que tienen en sus manos información personal del usuario y, por una módica suma, están dispuestos a garantizar que los archivos no se envíen a los seres queridos de la víctima ni se publiquen en Internet. Por lo general, no aportan ninguna prueba del robo de datos porque no se ha robado nada en realidad, a diferencia de los grupos de ransomware, que sí pueden robar o cifrar los archivos mediante malware.

El verdadero “amanecer” de los estafadores de chantaje llegó con la popularización de las criptomonedas: el anonimato de la cadena de bloques elimina la necesidad de complejas cadenas de blanqueo de dinero.

Carta de extorsión: el atacante dice haber hackeado el buzón del destinatario

Los extorsionistas de correo atacan tanto a los usuarios como a las organizaciones, pero la técnica es diferente para cada uno. La mayoría de las veces se amenaza a los usuarios con publicar los datos personales supuestamente robados gracias a hackeo de la computadora o la cuenta de correo electrónico de la víctima. Los estafadores también pueden afirmar que tienen fotos o videos íntimos que grabaron con la cámara web del dispositivo. Podemos suponer que sacaron la idea de un episodio de Black Mirror.

Carta de extorsión que amenaza con publicar el contenido “íntimo” supuestamente robado al usuario y con la dirección de correo electrónico del destinatario sustituida en el encabezado “From”

Desde el punto de vista técnico, este tipo de estafa se caracteriza por la suplantación de la dirección de correo electrónico. Los atacantes ponen la dirección del destinatario en el encabezado From, como un intento de confirmar el hackeo.

Los correos masivos dirigidos a los usuarios también pueden contener amenazas de persecución administrativa o penal, pero estas cartas son mucho menos comunes que los mensajes de piratería.

Los delincuentes pueden amenazar a las organizaciones con detonar una bomba en los locales de la oficina. Además, entre 2020 y 2021, los extorsionadores enviaron una gran cantidad de cartas en nombre de famosos grupos delincuenciales, prometiendo lanzar un ataque DDoS si la víctima no pagaba un rescate. A diferencia de la mayoría de las otras amenazas, los atacantes a veces la cumplen.

Estadísticas

En el tráfico de correo electrónico hay un número mucho mayor de cartas de extorsión que de otro tipo de spam de texto. Entre marzo y junio, por ejemplo, detectamos más de 12 millones de correos electrónicos que contenían diversas amenazas.

Número de cartas de extorsión detectadas, marzo-junio de 2022 (descargar)

Vishing: el teléfono de atención al cliente de los estafadores

Vishing es la abreviatura de voice phishing. Como su nombre lo indica, en este caso los atacantes eligen comunicarse con la víctima potencial a través de la comunicación por voz. ¿Qué tiene esto que ver con el fraude de textos? En los últimos años, los estafadores de vishing han estado enviando activamente correos electrónicos pidiendo a la gente que llame a su número de teléfono, es decir, el spam es la primera etapa de sus operaciones.

El vishing puede dirigirse tanto a usuarios como a organizaciones. En el caso de los primeros, los estafadores intentan atraer datos confidenciales, persuadir a sus víctimas de que instalen un software de control remoto en el dispositivo o transfieran dinero a la cuenta de los estafadores. Un empleado de una empresa atacada puede ser persuadido en una conversación telefónica para que transfiera dinero a una cuenta específica o les dé acceso a una cuenta corporativa, por ejemplo.

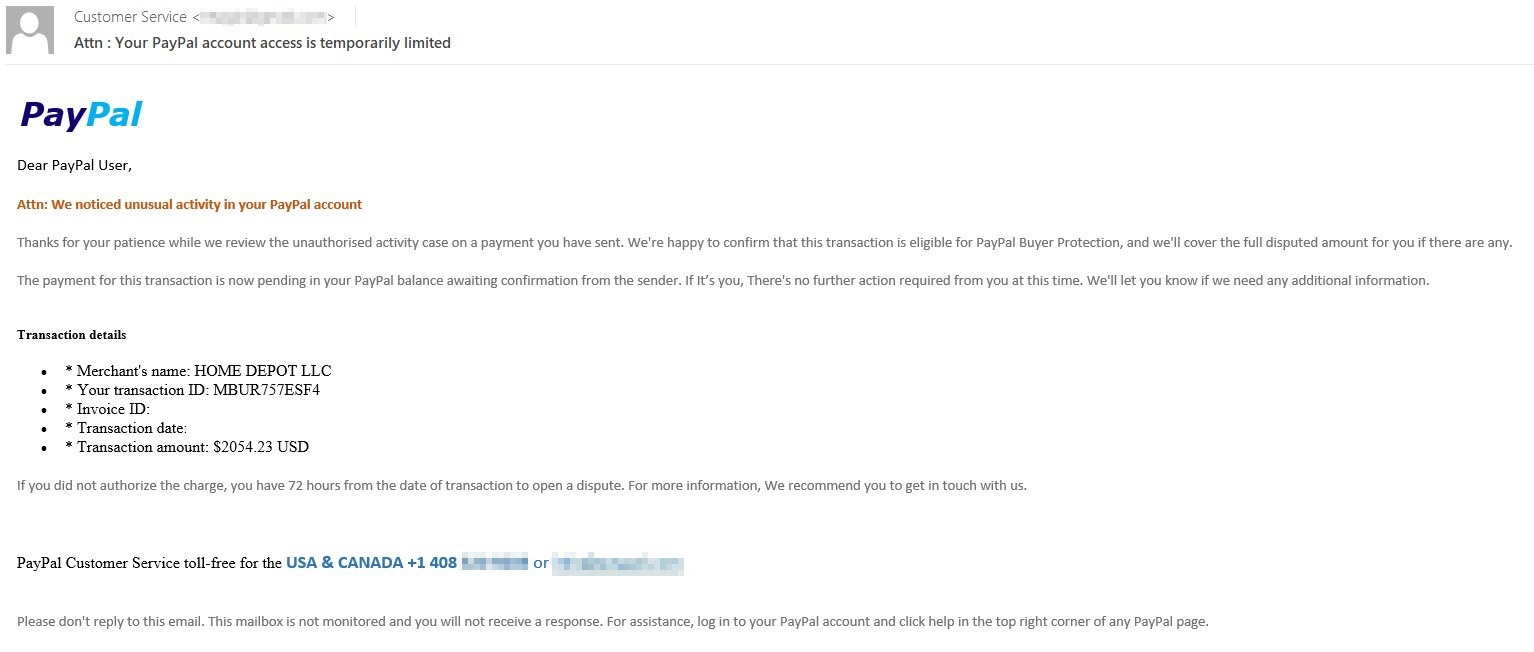

Falsa notificación de PayPal sobre una compra cara. Para cancelar el pedido, se pide a la víctima que escriba o llame de inmediato al servicio de asistencia

La mayoría de las veces, los correos electrónicos de los denunciantes se presentan como la notificación de un servicio: puede ser una gran tienda en línea, un sistema de pago o, entre otras cosas, un software al que se accede por suscripción.

Aviso falso de Geek Squad. Para recibir más información, se pide a la víctima que llame al número indicado

Los correos electrónicos suelen estar diseñados para dar al usuario la impresión de que se crean automáticamente. Lo más probable es que la víctima no intente responder a la carta, sino que utilice los contactos indirectos que figuran en ella.

Para saber cómo hacen los delincuentes para realizar sus objetivos, es decir, para obtener datos o dinero, llamé a un par de números que aparecían en las cartas. En ambos casos, tras un pequeño diálogo introductorio, la voz segura del interlocutor me pidió que abriera la ventana de mi navegador y comenzó a deletrear la dirección que debía ingresar allí: anydesk.com, desde donde debía descargar el software de acceso remoto Anydesk. Cuando pregunté por qué había una cadena tan larga para simplemente darse de baja, el primer estafador, sin inmutarse, me contestó que necesitaba entrar en mi cuenta bancaria para confirmar la baja y luego cancelar la transacción. Le contesté que no utilizaba la banca online y el estafador colgó. El segundo fue menos locuaz y no dio ningún detalle interesante.

Por una parte, este esquema parece demasiado engorroso para generalizarse. Por otra parte, la comunicación a través de diferentes canales y el aparente aplomo de los atacantes puede inspirar más confianza al usuario que un simple correo electrónico con un enlace a un sitio de phishing.

Estadísticas

Entre marzo y junio de 2022, encontramos 347 141 cartas que pedían a las víctimas llamar por teléfono a los estafadores. En abril se produjo un ligero descenso de este tipo de actividad fraudulenta, tras lo cual el número de correos electrónicos comenzó a aumentar de nuevo.

Número de cartas de denuncia detectadas, marzo-junio de 2022 (descargar)

Conclusión

A pesar de la existencia de mensajeros, redes sociales y videochats, los delincuentes siguen utilizando el correo electrónico como primer medio de contacto con las víctimas, aunque luego prefieran comunicarse por otros canales. Lo que más cambia es el tema de los correos electrónicos: los atacantes saben utilizar muy bien los acontecimientos vigentes para captar la atención de las víctimas potenciales. Esto sugiere que, incluso si los usuarios están informados sobre las técnicas básicas de los atacantes, como la intimidación, la promesa de una suerte fácil o grandes beneficios, junto con la disposición de los atacantes a tomarse el tiempo necesario para ganarse la confianza, siguen cosechando beneficios. El objetivo de sus correos electrónicos es desconcertar al usuario y hacerle actuar con precipitación. Por lo tanto, es importante no sólo estar al tanto de las técnicas de los abusadores, sino también tener como norma responder a los correos electrónicos en un estado de ánimo tranquilo.

Por parte del proveedor de correo electrónico, las soluciones que utilizan el aprendizaje automático y la heurística para detectar correos fraudulentos pueden ayudar a filtrar este tipo de spam.

Fraude postal: de las estafas 416 al vishing