Desde el tercer trimestre de 2025, ajustamos la metodología de cálculo estadístico basada en Kaspersky Security Network (KSN). Las modificaciones impactaron en todas las secciones del informe, salvo las estadísticas de paquetes de instalación, que permanecieron inalteradas.

Para reflejar la dinámica entre periodos, recalculamos los datos del año previo; por ello, pueden diferir bastante de las cifras ya publicadas. Los siguientes informes emplearán esta nueva metodología a fin de facilitar una comparación precisa con los datos aquí expuestos.

Kaspersky Security Network (KSN) es una red global dedicada al análisis de información anonimizada sobre amenazas, aportada de forma voluntaria por los usuarios de las soluciones de Kaspersky. Las estadísticas de este informe se basan en los datos de KSN, a menos que se indique lo contrario.

Cifras del año

Según Kaspersky Security Network, en 2025:

- Se bloquearon más de 14 millones de ataques que usaban malware, adware o software no deseado para dispositivos móviles.

- La amenaza más común para dispositivos móviles fue, como de costumbre, el adware (AdWare), con 62% del total de amenazas detectadas.

- Se identificaron más de 815 mil paquetes de instalación maliciosos, de los cuales 255 mil eran troyanos bancarios móviles.

Aspectos destacados del año

En 2025, los delincuentes realizaron un promedio mensual de 1.17 millones de ataques contra dispositivos móviles con software malicioso, publicitario o no deseado. Las soluciones de Kaspersky bloquearon un total de 14 059 465 ataques durante el año.

Número de ataques contra los usuarios de soluciones móviles de Kaspersky, 2025 (descargar)

Además del malware mencionado en informes trimestrales previos, en 2025 se identificaron otros troyanos de gran impacto. En particular, en el cuarto trimestre detectamos el backdoor preinstalado Keenadu. El malware se inyecta en el firmware durante el proceso de compilación. El código malicioso se integra en libandroid_runtime.so, biblioteca crítica del entorno de ejecución Java en Android. Esta persistencia permite al backdoor infiltrarse en el espacio de direcciones de toda aplicación activa en el dispositivo. Dependiendo del contexto de la aplicación huésped, el malware ejecuta fraude publicitario: infla impresiones, renderiza banners bajo identidad de terceros o secuestra consultas de búsqueda. Keenadu opera con capacidades extensibles mediante la descarga dinámica y actualización remota de los módulos maliciosos.

Asimismo, los investigadores de seguridad informática descubrieron la botnet IoT Kimwolf, orientada a decodificadores Android TV. Los nodos comprometidos podían lanzar ataques DDoS, operar como proxies inversos y facilitar el control remoto vía shell inversa. Análisis posteriores confirmaron que los actores de amenazas explotaban la capacidad de proxy inverso de Kimwolf para integrar estos dispositivos en redes de salida residenciales (residential proxies).

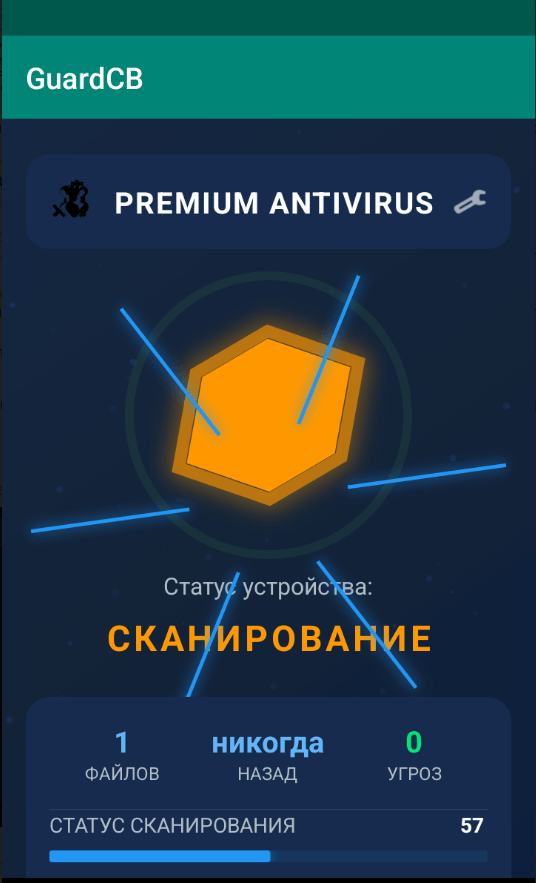

Otro hallazgo relevante de 2025 fue el troyano espía LunaSpy.

Este troyano, camuflado como solución antivirus, exfiltra credenciales de navegadores y aplicaciones de mensajería, además de interceptar SMS y registros de llamadas. También puede grabar audio con el micrófono del dispositivo y video con la cámara. Esta amenaza tenía como blanco principal de sus ataques a los usuarios rusos.

Estadísticas sobre amenazas móviles

En 2025, el volumen de nuevos paquetes de instalación únicos descendió a 815 735, cifra menor que la del año previo. Tras una contracción moderada en 2024, este indicador registró un descenso de casi un tercio en 2025.

Número de paquetes de instalación maliciosos y no deseados detectados para Android, 2022-2025 (descargar)

La merma global en detecciones obedece a la reducción de muestras de aplicaciones clasificadas como not-a-virus. En contraposición, el volumen de troyanos experimentó un crecimiento agresivo, según detalla la distribución por tipos.

Distribución por tipo de los paquetes encontrados

Distribución* por tipo de los programas móviles detectados, 2024 y 2025 (descargar)

*Los datos del año previo pueden diferir de los publicados anteriormente debido a la revisión retrospectiva de algunos veredictos.

El aumento considerable en aplicaciones de las categorías Trojan-Banker y Trojan-Spy coincidió con la reducción de los archivos AdWare y RiskTool.

Los troyanos bancarios con mayor presencia fueron Mamont (49.8%) y Creduz (22.5%). En el ámbito de la publicidad intrusiva, destacan MobiDash (39%), Adlo (27%) y HiddenAd (20%).

Porcentaje* de usuarios atacados por un determinado tipo de malware o software no deseado, del total de los usuarios de productos móviles de Kaspersky atacados, 2024 y 2025 (descargar)

*El total puede exceder el 100% si los mismos usuarios se enfrentan a varios tipos de ataques.

El malware de tipo Trojan-Banker incrementó sus cifras tanto en volumen de archivos como en frecuencia de ataques. No obstante, se posicion en cuarto lugar, superado ampliamente por la familia Trojan, dominada por variantes de Triada y estafas de Fakemoney.

TOP 20 de malware móvil

La siguiente clasificación de malware no incluye programas potencialmente peligrosos o no deseados como RiskTool y AdWare.

| Veredicto | %* 2024 | %* 2025 | Diferencia en p.p. | Cambio de posición |

| Trojan.AndroidOS.Triada.fe | 0.04 | 9.84 | +9.80 | |

| Trojan.AndroidOS.Triada.gn | 2.94 | 8.14 | +5.21 | +6 |

| Trojan.AndroidOS.Fakemoney.v | 7.46 | 7.97 | +0.51 | +1 |

| DangerousObject.Multi.Generic. | 7.73 | 5.83 | -1.91 | -2 |

| Trojan.AndroidOS.Triada.ii | 0.00 | 5.25 | +5.25 | |

| Trojan-Banker.AndroidOS.Mamont.da | 0.10 | 4.12 | +4.02 | |

| Trojan.AndroidOS.Triada.ga | 10.56 | 3.75 | -6.81 | -6 |

| Trojan-Banker.AndroidOS.Mamont.db | 0.01 | 3.53 | +3.51 | |

| Backdoor.AndroidOS.Triada.z | 0.00 | 2.79 | +2.79 | |

| Trojan-Banker.AndroidOS.Coper.c | 0.81 | 2.54 | +1.72 | +35 |

| Trojan-Clicker.AndroidOS.Agent.bh | 0.34 | 2.48 | +2.14 | +74 |

| Trojan-Dropper.Linux.Agent.gen | 1.82 | 2.37 | +0.55 | +4 |

| Trojan.AndroidOS.Boogr.gsh | 5.41 | 2.06 | -3.35 | -8 |

| DangerousObject.AndroidOS.GenericML. | 2.42 | 1.97 | -0.45 | -3 |

| Trojan.AndroidOS.Triada.gs | 3.69 | 1.93 | -1.76 | -9 |

| Trojan-Downloader.AndroidOS.Agent.no | 0.00 | 1.87 | +1.87 | |

| Trojan.AndroidOS.Triada.hf | 0.00 | 1.75 | +1.75 | |

| Trojan-Banker.AndroidOS.Mamont.bc | 1.13 | 1.65 | +0.51 | +8 |

| Trojan.AndroidOS.Generic. | 2.13 | 1.47 | -0.66 | -6 |

| Trojan.AndroidOS.Triada.hy | 0.00 | 1.44 | +1.44 |

*Porcentaje de usuarios únicos que se enfrentaron a este malware, del total de usuarios de las soluciones móviles de Kaspersky que sufrieron ataques.

La mayor parte de la lista la ocupan troyanos de la familia Triada, que se distribuyen como modificaciones maliciosas de aplicaciones de mensajería populares. Otra vía de infección: se invita a la víctima a instalar la aplicación original de mensajería en un “entorno virtual personalizado”, donde supuestamente se puede configurar el funcionamiento de la aplicación. Las aplicaciones de estafa Fakemoney se ubicaron en el tercer puesto de nuestras estadísticas, dado que persisten en sus ataques frecuentes mediante engaños de inversión falsa y promesas de pagos inexistentes. Los troyanos bancarios Mamont se sitúan en las posiciones 6, 8 y 18. En el noveno lugar está el backdoor Triada, preinstalado en el firmware de ciertos dispositivos.

Malware por región

En esta sección describimos malware cuyos ataques se concentran en países específicos.

| Veredicto | País* | %** |

| Trojan-Banker.AndroidOS.Coper.a | Turquía | 95.74 |

| Trojan-Dropper.AndroidOS.Hqwar.bj | Turquía | 94.96 |

| Trojan.AndroidOS.Thamera.bb | India | 94.71 |

| Trojan-Proxy.AndroidOS.Agent.q | Alemania | 93.70 |

| Trojan-Banker.AndroidOS.Coper.c | Turquía | 93.42 |

| Trojan-Banker.AndroidOS.Rewardsteal.lv | India | 92.44 |

| Trojan-Banker.AndroidOS.Rewardsteal.jp | India | 92.31 |

| Trojan-Banker.AndroidOS.Rewardsteal.ib | India | 91.91 |

| Trojan-Dropper.AndroidOS.Rewardsteal.h | India | 91.45 |

| Trojan-Banker.AndroidOS.Rewardsteal.nk | India | 90.98 |

| Trojan-Dropper.AndroidOS.Agent.sm | Turquía | 90.34 |

| Trojan-Dropper.AndroidOS.Rewardsteal.ac | India | 89.38 |

| Trojan-Banker.AndroidOS.Rewardsteal.oa | India | 89.18 |

| Trojan-Banker.AndroidOS.Rewardsteal.ma | India | 88.58 |

| Trojan-Spy.AndroidOS.SmForw.ko | India | 88.48 |

| Trojan-Dropper.AndroidOS.Pylcasa.c | Brasil | 88.25 |

| Trojan-Dropper.AndroidOS.Hqwar.bf | Turquía | 88.15 |

| Trojan-Banker.AndroidOS.Agent.pp | India | 87.85 |

*El país con mayor actividad del malware

**Porcentaje de usuarios únicos que se enfrentaron con este malware en un país determinado, del total de usuarios de las soluciones móviles de Kaspersky atacados por el mismo malware.

Los usuarios de Turquía fueron los más afectados por ataques de troyanos bancarios Coper y sus droppers Hqwar. En India persistió la propagación de los troyanos Rewardsteal, diseñados para sustraer datos financieros bajo el pretexto de transferencias de fondos. También en la India, se reanudó la actividad del troyano Thamera, cuyos frecuentes ataques detectamos en 2023. Este malware registra cuentas en redes sociales desde el dispositivo de la víctima.

Trojan-Proxy.AndroidOS.Agent.q, que dirige sus ataques a Alemania, se distribuyó a través de una aplicación de terceros para consultar los descuentos de una cadena de tiendas alemana. Los actores de amenazas sustrajeron fondos de las víctimas mediante el uso no autorizado del dispositivo del cliente como punto de salida de proxy.

Los ataques con troyanos Pylcasa, usados para redirigir usuarios a páginas de phishing o sitios de casinos ilegales, se centraron en Brasil en 2025.

Troyanos bancarios para dispositivos móviles

La cantidad de nuevos paquetes de instalación de troyanos bancarios aumentó de forma abrupta y alcanzó 255 090 paquetes, lo que supera por mucho los indicadores de años anteriores.

Número de paquetes de instalación de troyanos bancarios móviles detectados por Kaspersky, 2022-2025 (descargar)

Cabe destacar que el número total de ataques con troyanos bancarios también aumentó en un 150 % respecto al año anterior. Considerando el fuerte incremento en paquetes de instalación de estos malware, podemos inferir que estos ataques generan grandes beneficios para los actores de amenazas. Esto se confirma porque los ciberdelincuentes siguen mejorando los canales de distribución de malware y creando más modificaciones nuevas en un intento de burlar la detección por parte de las soluciones de seguridad.

TOP 10 de troyanos bancarios para dispositivos móviles

| Veredicto | %* 2024 | %* 2025 | Diferencia en p.p. | Cambio de posición |

| Trojan-Banker.AndroidOS.Mamont.da | 0.86 | 15.65 | +14.79 | +28 |

| Trojan-Banker.AndroidOS.Mamont.db | 0.12 | 13.41 | +13.29 | |

| Trojan-Banker.AndroidOS.Coper.c | 7.19 | 9.65 | +2.46 | +2 |

| Trojan-Banker.AndroidOS.Mamont.bc | 10.03 | 6.26 | -3.77 | -3 |

| Trojan-Banker.AndroidOS.Mamont.ev | 0.00 | 4.10 | +4.10 | |

| Trojan-Banker.AndroidOS.Coper.a | 9.04 | 4.00 | -5.04 | -4 |

| Trojan-Banker.AndroidOS.Mamont.ek | 0.00 | 3.73 | +3.73 | |

| Trojan-Banker.AndroidOS.Mamont.cb | 0.64 | 3.04 | +2.40 | +26 |

| Trojan-Banker.AndroidOS.Faketoken.pac | 2.17 | 2.95 | +0.77 | +5 |

| Trojan-Banker.AndroidOS.Mamont.hi | 0.00 | 2.75 | +2.75 |

*Porcentaje de usuarios únicos que se han enfrentado a este malware, del total de usuarios de las soluciones de seguridad móvil de Kaspersky atacados por amenazas bancarias.

En 2025 observamos una intensa actividad de los troyanos bancarios Mamont, que ocuparon cerca de la mitad del total de las nuevas aplicaciones de su categoría, y también se usaron en la mitad de todos los ataques con troyanos bancarios.

Conclusión

En 2025 se mantuvo la tendencia decreciente en el volumen total de paquetes únicos de software no deseado. Al mismo tiempo, registramos un aumento notable en la detección de ciertas amenazas respecto al año anterior, en particular troyanos bancarios y spyware móviles, aunque la mayoría de las amenazas detectadas siguieron siendo aplicaciones de tipo adware.

Entre las amenazas móviles, destacamos el incremento de backdoors preinstalados en firmware, en particular de las familias Triada y Keenadu. Al igual que el año pasado, algunos programas maliciosos móviles continúan distribuyéndose a través de tiendas oficiales de aplicaciones. Asimismo, evidenciamos un interés creciente de los actores de amenazas por reclutar dispositivos infectados para usarlos como nodos proxy.

Virología móvil 2025