Con motivo del Día internacional contra el ransomware, que se celebra el 12 de mayo, Kaspersky presenta su informe anual sobre el panorama de ciberamenazas de ransomware a nivel global y regional.

El ransomware persiste como una de las ciberamenazas más adaptables y resistentes. En 2026:

- continúan surgiendo nuevas familias que adoptan cifrados de criptografía poscuántica;

- ante la caída en los pagos de rescate, algunos grupos implementan ataques de extorsión sin cifrado;

- en un ecosistema de actores de amenazas en constante cambio, los brokers de acceso inicial mantienen su relevancia en este mercado, mostrando mayor interés en el acceso a RDWeb como vía preferente de acceso remoto.

Los ataques de ransomware disminuyen, pero siguen siendo un peligro importante

Según datos de Kaspersky Security Network, la proporción de organizaciones afectadas por ransomware disminuyó en 2025 en todas las regiones en comparación con 2024.

Porcentaje de organizaciones afectadas por ransomware por región, 2025 (descargar)

Pese al descenso registrado, las organizaciones de todos los sectores enfrentan una alta probabilidad de ataque, pues los operadores de ransomware refinan sus tácticas y escalan sus operaciones con mayor eficiencia. Kaspersky y VDC Research determinaron que, solo en el sector manufacturero, el ransomware pudo generar pérdidas superiores a 18 000 millones de dólares en los primeros tres trimestres del año.

El ascenso constante de los neutralizadores (“killers”) de EDR y las herramientas de evasión de defensas

En 2026, los operadores de ransomware priorizan la neutralización de las defensas del endpoint antes de ejecutar la carga maliciosa. Las herramientas denominadas “asesinos de EDR” se han integrado como componente estándar en los procedimientos operativos de ataque. Esto refleja una tendencia constante de intrusiones más deliberadas y metódicas.

Los atacantes buscan finalizar procesos de seguridad y desactivar agentes de monitoreo, a menudo mediante la explotación de componentes de confianza, como controladores firmados. Esta técnica, conocida como Bring Your Own Vulnerable Driver (BYOVD), permite a los ciberdelincuentes mimetizarse con la actividad legítima del sistema mientras reducen paulatinamente la visibilidad defensiva.

De este modo, la evasión de defensas deja de ser un paso oportunista para convertirse en una fase planificada y repetible del ciclo de ataque. En consecuencia, las organizaciones no solo enfrentan el reto de detectar el ransomware, sino de mantener el control en entornos donde los propios controles de seguridad son objeto de ataque.

Surgimiento de nuevas familias que adoptan cifrado poscuántico

Para 2025, anticipamos la aparición de ransomware resistente a la computación cuántica. Al hacer una retrospectiva del año anterior, confirmamos que los grupos avanzados de ransomware iniciaron el uso de cifrado poscuántico paralelamente a la evolución de la computación cuántica. Las técnicas de cifrado empleadas por este ransomware “resistente a la cuántica” están diseñadas para resistir intentos de descifrado en equipos clásicos y cuánticos, lo que hace casi imposible que las víctimas descifren sus datos sin pagar un rescate.

Un ejemplo es la aparición de la familia PE32 (enlace en ruso), que utiliza el estándar de vanguardia ML-KEM (Module-Lattice-Based Key-Encapsulation Mechanism) para blindar sus claves AES. NIST seleccionó este esquema criptográfico como estándar principal para la defensa poscuántica.

En la arquitectura del ransomware PE32, esta función se implementa mediante el algoritmo Kyber1024, un mecanismo sólido que ofrece seguridad de nivel 5, equivalente en fortaleza a AES-256. Su función principal es la generación y transmisión segura de secretos compartidos entre las partes, y está diseñada para resistir futuros ataques de computación cuántica. Este giro hacia la madurez poscuántica es parte de una tendencia industrial más amplia; por ejemplo, los protocolos TLS 1.3 y QUIC ya incorporan el modelo híbrido X25519Kyber768, que fusiona el cifrado clásico con la seguridad poscuántica.

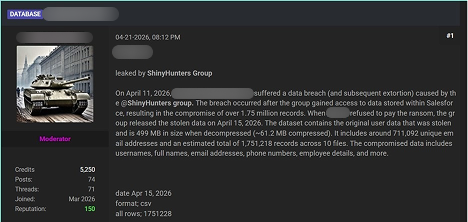

La transición a la extorsión sin cifrado

En 2025, la tasa de pagos de rescate descendió al 28%. Como respuesta, una de las consecuencias es que el panorama de 2026 muestra una mayor prevalencia de incidentes de extorsión que prescinden por completo del cifrado de archivos. En su lugar, los atacantes omiten el componente “ware” de “ransomware” y priorizan la extracción de datos sensibles, utilizando la amenaza de divulgación pública como principal vía de extorsión. ShinyHunters ejemplifica esta modalidad al emplear un sitio web de filtración de datos para exponer públicamente a sus víctimas.

Al omitir el cifrado, los atacantes buscan reducir la probabilidad de detección inmediata, acortar la duración del ataque y eliminar la dependencia de rutinas de cifrado estables. Este modelo suele coexistir con tácticas tradicionales en esquemas de doble extorsión, aunque cada vez más campañas dependen exclusivamente del robo de datos.

Para las víctimas, esta transformación altera radicalmente la naturaleza del riesgo. Aunque las copias de seguridad siguen siendo efectivas para mitigar la interrupción por cifrado, no protegen contra la exposición de datos, las sanciones regulatorias ni el daño reputacional. Por ello, el ransomware evoluciona de un incidente de continuidad operativa a un reto más amplio: de seguridad de datos y cumplimiento normativo.

Industrialización del acceso inicial (Acceso como servicio)

El ecosistema de ransomware evoluciona hacia un modelo mucho más industrializado y especializado, donde el acceso inicial sigue siendo el componente más crítico. En 2026, numerosos operadores de ransomware dependen de los IAB (corredores de acceso inicial), una red de intermediarios que proveen acceso precomprometido a entornos corporativos, lo que los exime de realizar la intrusión completa por cuenta propia.

Este modelo de “acceso como servicio” se alimenta del robo de credenciales y la amplia disponibilidad de cuentas comprometidas, recolectadas mediante infostealers y campañas de phishing.

Los principales vectores de acceso que se venden no han variado: RDP, VPN y RDWeb continúan siendo los más frecuentes. Por consiguiente, la infraestructura de acceso remoto permanece como la principal superficie de ataque para la venta de accesos iniciales. Ante las medidas que restringen la exposición pública de puntos de acceso RDP a internet, los atacantes dirigen sus esfuerzos a portales RDWeb, frecuentemente vulnerables y en ocasiones con salvaguardas insuficientes.

El resultado es un panorama de amenazas donde el acceso no autorizado se convierte cada vez más en una mercancía, y la barrera para lanzar ataques de ransomware disminuye. Esto implica que prevenir el compromiso inicial es solo parte del reto; resulta crucial detectar el uso indebido de credenciales legítimas y limitar el movimiento lateral en entornos ya vulnerados.

Evolución del ransomware en la dark web

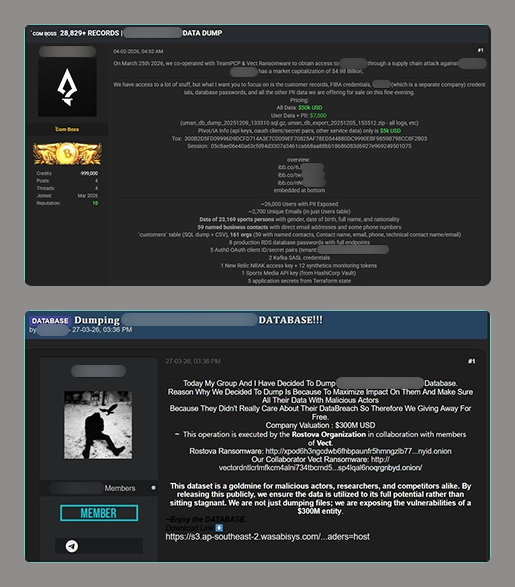

Los canales de Telegram y los foros clandestinos operan como plataformas de distribución y venta de conjuntos de datos y accesos comprometidos, incluidos los derivados de ataques de ransomware.

Las publicaciones en estos recursos suelen detallar la naturaleza del acceso, describir los datos exfiltrados o comprometidos, establecer precios y proporcionar datos de contacto para posibles compradores. Además, ciertos actores maliciosos destacan su colaboración con otros grupos de ransomware. En algunos casos, los grupos menos conocidos aprovechan la reputación de grupos de ransomware consolidados como estrategia de promoción.

Numerosos actores de amenaza ajenos a los grupos de ransomware distribuyen conjuntos de datos descargados de sus blogs en foros clandestinos y Telegram. Al republicar enlaces y archivos, difunden datos comprometidos e información sobre los ataques de ransomware dentro de la comunidad.

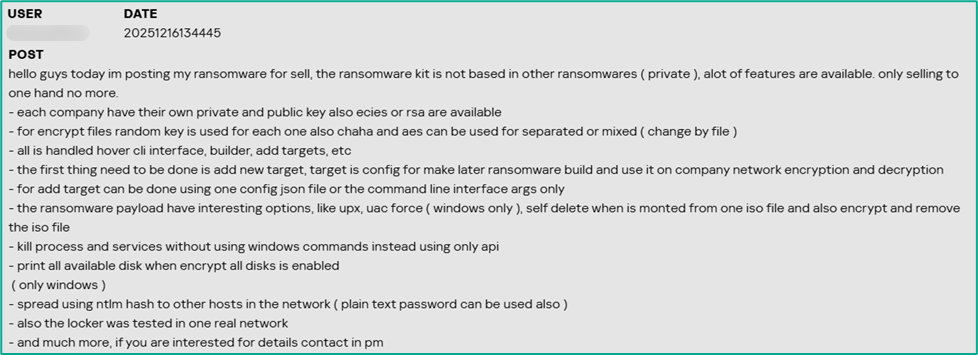

El propio ransomware también se comercializa o se ofrece por suscripción en plataformas de la dark web. Los vendedores resaltan la singularidad de su malware, así como sus capacidades de cifrado y evasión de defensas.

Intervención de las fuerzas del orden

Las fuerzas del orden clausuran de forma activa plataformas de la dark web y sitios de filtración de datos (DLS) de ransomware. Un importante foro clandestino, RAMP, que también funcionaba como plataforma a través de la cual los threat actors anunciaban sus servicios de ransomware y publicaban actualizaciones relacionadas, fue incautado por las autoridades en enero de 2026. LeakBase, otro foro clandestino donde actores maliciosos distribuían datos exfiltrados y comprometidos, fue clausurado en marzo de 2026. En 2025, las fuerzas del orden clausuraron foros emblemáticos como Nulled, Cracked y XSS. Asimismo, en 2025 se clausuraron los sitios de filtración de datos (DLS) de los grupos BlackSuit y 8Base. Estas clausuras obstaculizan la coordinación del ransomware, sobre todo para los corredores de acceso inicial y los afiliados, aunque se prevé que foros similares ocupen ese vacío con el tiempo.

Principales grupos de ransomware en 2025

La súbita inactividad de RansomHub en 2025 marcó un punto de inflexión, consolidando a Qilin como el actor dominante a partir del segundo trimestre. Según la investigación de Kaspersky, Qilin fue el grupo más activo en la ejecución de ataques selectivos en 2025.

Proporción de víctimas de cada grupo según su sitio de filtración de datos (DLS), expresada como porcentaje del total de víctimas reportadas por todos los grupos durante el período analizado (descargar)

Qilin resalta como una de las plataformas RaaS de ascenso más rápido y mayor dominio. La combinación de operaciones masivas y un modelo de afiliados estructurado lo consolida como un actor central del ecosistema actual.

Clop, el segundo grupo más activo en 2025, se distingue por sus ataques a gran escala al estilo de cadena de suministro, que explotan software de transferencia de archivos y software empresarial para comprometer a cientos de víctimas de forma simultánea. Este enfoque “uno a muchos” lo distingue de las campañas tradicionales de objetivo único.

Akira ocupa el tercer lugar, destacando por su consistencia y estabilidad operativa, al mantener un flujo constante de víctimas sin interrupciones importantes. Su capacidad para mantener actividad a lo largo del tiempo lo convierte en uno de los indicadores más confiables del nivel base de amenaza de ransomware.

Pese a su inactividad actual, RansomHub destaca por su rápido ascenso y desaparición en 2025, fenómeno que puso en evidencia la volatilidad del mercado de RaaS. Su desmantelamiento generó un vacío que redistribuyó significativamente a los afiliados entre otros grupos.

DragonForce también se destaca, no solo por sus operaciones, sino por su amplia influencia en el ecosistema de ransomware, incluida su presunta participación en conflictos de infraestructura y posibles vínculos con la disrupción de grupos competidores. Entre otras afirmaciones, el grupo sostiene que RansomHub “migró a su infraestructura”. Esto la posiciona como un actor de nivel ecosistémico, no solo como un operador.

Nuevos actores en 2026

Aunque operan a menor escala, nuevos actores evidencian la rotación constante y la baja barrera de entrada del ecosistema de ransomware.

El grupo The Gentlemen captó nuestra atención a principios de 2026, ya que logró atacar a un número significativo de víctimas en poco tiempo. Este actor resulta relevante porque refleja un cambio más amplio hacia la profesionalización y las operaciones controladas en el ecosistema de ransomware. A diferencia de muchos grupos emergentes que dependen de ataques oportunistas y exfiltración irregular de datos, The Gentlemen exhibe un enfoque más deliberado: flujos de intrusión estructurados, selección precisa de objetivos y comunicación calculada con las víctimas. Esto indica un distanciamiento de las campañas caóticas y estridentes, en favor de modelos de ejecución predecibles y profesionales, más escalables y difíciles de interrumpir. Sus TTP incluyen la explotación masiva de dispositivos perimetrales comunes en grandes corporaciones, como FortiOS/FortiProxy, SonicWall VPN y Cisco ASA. El grupo estaría compuesto por cibercriminales profesionales procedentes de otros grupos prominentes.

El grupo también resalta por priorizar estrategias de extorsión centradas en los datos, privilegiando la exfiltración y la presión sobre el cifrado puramente disruptivo. Esto coincide con una tendencia clave de 2026: la evolución del ransomware hacia la monetización de brechas de datos, más que a la simple denegación de servicio. Al centrarse en la presión controlada y el riesgo reputacional, en vez del daño operativo inmediato, The Gentlemen ejemplifica la adaptación de los atacantes a tasas de rescate más bajas y a mejores prácticas de respaldo (backup)+C90 entre las víctimas.

Otros grupos dignos de mención en 2026:

- Devman surge como un actor emergente de actividad limitada pero creciente, que aprovecha herramientas existentes en vez de desarrollar capacidades propias.

- MintEye muestra baja actividad, con apenas cinco víctimas conocidas, lo que apunta a campañas oportunistas sin un ritmo operativo constante.

- DireWolf está asociado con ataques selectivos a pequeña escala, aunque su huella general sigue siendo limitada en comparación con grupos RaaS más grandes.

- NightSpire exhibe rasgos de un grupo amateur, como errores operativos, canales de comunicación atípicos con las víctimas y plazos de pago insuficientes. Si bien cifran y filtran datos, priorizan la publicación sobre el cifrado.

- Vect registra actividad de bajo volumen. Resta determinar si emplea una base de código nueva o si se trata de un rebranding de un grupo existente.

- Tengu es un actor de menor perfil, con escasa cobertura pública y sin tácticas distintivas más allá de los modelos de extorsión estándar.

- Kazu parece obra de operadores de ransomware con trayectoria en múltiples grupos anteriores. Hasta el momento, no destacan por su escala ni por su técnica.

Si bien la información sobre estos grupos es limitada al cierre de este informe, cualquiera de ellos podría desaparecer del panorama de amenazas o consolidarse como una amenaza prominente. Por ello, resulta crucial rastrearlos desde sus inicios. Además, estos grupos ilustran la dinámica del panorama del ransomware, renovado constantemente por nuevos actores.

Conclusión y recomendaciones de protección

Pese a los esfuerzos globales de las fuerzas del orden por incautar y desarticular plataformas de la dark web e infraestructuras de actores de amenazas, las operaciones de ransomware se mantienen estables, ya que nuevos grupos se apresuran a reemplazar a los que cesan su actividad. En 2026, constatamos un giro hacia la extorsión sin cifrado, donde las filtraciones de datos se consolidan como la principal amenaza para las organizaciones objetivo. Al mismo tiempo, el cifrado de datos también avanza al siguiente nivel con la aparición del ransomware poscuántico.

Para resistir la amenaza en evolución, Kaspersky recomienda a las organizaciones:

Priorizar la prevención proactiva mediante la aplicación de parches y la gestión de vulnerabilidades. Dado que muchos ataques de ransomware explotan sistemas sin parchear, las organizaciones deben implementar herramientas de gestión automatizada de parches para garantizar actualizaciones oportunas de sistemas operativos, software y controladores. En entornos Windows, habilitar la Lista de Bloqueo de Controladores Vulnerables de Microsoft resulta crucial para frustrar los ataques BYOVD. Realice análisis regulares en busca de vulnerabilidades y priorice las fallas de alta gravedad, sobre todo en software de uso generalizado.

Fortalezca el acceso remoto: las conexiones RDP y RDWeb nunca deben estar expuestas a internet, y deben usarse solo mediante VPN o ZTNA (Zero Trust Network Access). Se recomienda implementar autenticación multifactor en todos los accesos; la arquitectura podría exigir autenticación continua, pues una sola credencial comprometida basta para provocar una brecha. Monitorear el entorno clandestino en busca de credenciales de empleados robadas resulta esencial. Audite los puertos abiertos en toda la superficie de ataque. Se recomienda aplicar el “Principio de Mínimo Privilegio” (PoLP), que solo otorga a usuarios, sistemas y procesos los derechos de acceso estrictamente necesarios (lectura, escritura o ejecución) para cumplir sus funciones específicas.

Fortalezca la seguridad de endpoints y red mediante detección avanzada y segmentación. Implemente soluciones EDR sólidas, como Kaspersky NEXT EDR, para detectar actividades sospechosas, tales como la carga de controladores o la finalización de procesos. La segmentación de red reviste igual importancia. Limite el movimiento lateral mediante el aislamiento de sistemas críticos y el uso de firewalls para restringir el tráfico. Resulta necesaria la desvinculación inmediata y completa de los empleados, junto con revisiones periódicas de permisos y la revocación automática de accesos inactivos. El registro completo de sesiones en cuentas privilegiadas es indispensable. Monitorear la divergencia de tráfico hacia nuevos sitios o incluso hacia endpoints legítimos puede ayudar a los defensores a detectar una nueva amenaza interna.

Invierta en copias de seguridad, capacitación y planificación de respuesta a incidentes. Mantenga copias de seguridad offline o inmutables, sométalas a pruebas regulares para garantizar una recuperación rápida sin pagar rescate. Las copias de seguridad deben cubrir datos y sistemas críticos y almacenarse en entornos air-gapped para resistir el cifrado o la eliminación. La concienciación de los usuarios resulta esencial para combatir el phishing, que persiste como uno de los principales vectores de ataque. Realice simulacros de phishing y capacite a los empleados para identificar correos electrónicos generados por IA. El Equipo Global de Respuesta a Emergencias (GERT) de Kaspersky puede asistir en el desarrollo y prueba de un plan de respuesta a incidentes, minimizando así el tiempo de inactividad y los costos.

La recomendación de no pagar el rescate se mantiene firme, dado el riesgo de que las claves sean inaccesibles por el desmantelamiento de la infraestructura, el caos entre afiliados o la mala fe de los atacantes. Al invertir en copias de seguridad, respuesta a incidentes y medidas preventivas como la aplicación de parches y la capacitación, las organizaciones pueden evitar financiar a criminales y mitigar el impacto.

Kaspersky también ofrece descifradores gratuitos para determinadas familias de ransomware. Si es víctima de ransomware, verifique si hay un descifrador disponible para su caso.

Estado del ransomware en 2026