Hemos usado los datos recogidos por Kaspersky Security Network (KSN) durante marzo de 2009 para elaborar dos listas TOP20 de malware.

Les recordamos que la primera tabla contiene los datos recogidos por nuestro producto antivirus versión 2009. En la primera tabla se presentan los programas nocivos, publicitarios y potencialmente peligrosos detectados en los equipos de los usuarios.

| Posición | Cambios en la posición | Programma nocivo |

| 1 |  1 1 |

Net-Worm.Win32.Kido.ih |

| 2 |  -1 -1 |

Virus.Win32.Sality.aa |

| 3 |  2 2 |

Trojan.Win32.Autoit.ci |

| 4 |  4 4 |

Trojan-Downloader.Win32.VB.eql |

| 5 |  2 2 |

Packed.Win32.Krap.g |

| 6 |  0 0 |

Worm.Win32.AutoRun.dui |

| 7 |  -4 -4 |

Packed.Win32.Krap.b |

| 8 |  -4 -4 |

Packed.Win32.Black.a |

| 9 |  New New |

Trojan-Dropper.Win32.Flystud.ko |

| 10 |  5 5 |

Virus.Win32.Sality.z |

| 11 |  1 1 |

Worm.Win32.Mabezat.b |

| 12 |  -2 -2 |

Virus.Win32.Alman.b |

| 13 |  1 1 |

Worm.Win32.AutoIt.ar |

| 14 |  New New |

Trojan.JS.Agent.ty |

| 15 |  2 2 |

Email-Worm.Win32.Brontok.q |

| 16 |  3 3 |

Worm.Win32.AutoIt.i |

| 17 |  Return Return |

Virus.Win32.VB.bu |

| 18 |  New New |

Packed.Win32.Katusha.a |

| 19 |  New New |

Trojan.Win32.RaMag.a |

| 20 |  New New |

Trojan.Win32.Autoit.xp |

No ha habido grandes cambios en la primera tabla de marzo.

El primer lugar lo ocupa el gusano de red Net-Worm.Win32.Kido.ih, también conocido bajo los nombres de Conficher y Downadup. Pero es muy poco probable que en los TOP20 de los próximos meses veamos otras versiones de este escandaloso programa: los productos de Kaspersky Lab lo detectan como Trojan-Downloader.Win32.Kido.a y ahora es incapaz de propagarse por red.

Trojan-Dropper.Win32.Flystud.ko, que había ascendido de un tirón al noveno lugar, es un típico representante de los troyanos destinados a instalar otros programas troyanos sin que el usuarios se dé cuenta. Está escrito en el idioma de scripts FlyStudio, que junto a AutoIt, es uno de los más populares entre los delincuentes informáticos. El país de origen de FlyStudio y de los programas malicioso escritos con su ayuda es China.

A propósito de la popularidad de AutoIt: el troyano Atuit.ci, que ya ha echado raíces en el TOP20, este mes tiene un compañero de su misma clase, Trojan.Win32.Autoit.xp.

Casi al final de la tabla vemos dos nuevos recién llegados: Packed.Win32.Katusha.a y Trojan.Win32.Ramag.a. “Katusha” es un identikit especial que detecta determinados tipos de programas fraudulentos FraudTools y sus cargadores.

El troyano Ramag.a es un archivo WinRAR modificado, que por si mismo no puede causar daños al equipo del usuario, pero que funciona muy bien como medio de contagio de otros programas maliciosos.

Este mes hay menos cantidad de cargadores de scripts de lo acostumbrado: tenemos sólo a Trojan.JS.Agent.ty, que contiene el consabido iframe.

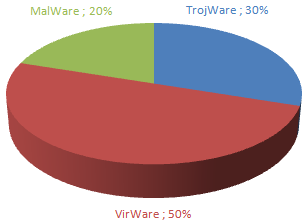

Todos los programas nocivos, publicitarios y potencialmente peligrosos presentes en la primera lista se pueden agrupar según la clase de amenaza que representan. Su proporción casi no ha cambiado durante los últimos tres meses. El porcentaje de programas capaces de reproducirse sigue siendo grande.

En total, en marzo hemos detectado 45.857 nuevas denominaciones de programas nocivos, publicitarios y potencialmente peligrosos. Esta cifra casi no difiere de los porcentajes del mes anterior.

La segunda tabla del informe son los datos acerca de qué programas nocivos son los que con más frecuencia infectan los equipos de los usuarios. Aquí dominan los diferentes programas nocivos capaces de infectar ficheros.

| Posición | Cambios en la posición | Programma nocivo |

| 1 |  0 0 |

Virus.Win32.Sality.aa |

| 2 |  0 0 |

Worm.Win32.Mabezat.b |

| 3 |  1 1 |

Virus.Win32.Virut.ce |

| 4 |  -1 -1 |

Net-Worm.Win32.Nimda |

| 5 |  0 0 |

Virus.Win32.Xorer.du |

| 6 |  0 0 |

Virus.Win32.Sality.z |

| 7 |  0 0 |

Virus.Win32.Alman.b |

| 8 |  0 0 |

Virus.Win32.Parite.b |

| 9 |  3 3 |

Virus.Win32.Virut.q |

| 10 |  0 0 |

Trojan-Downloader.HTML.Agent.ml |

| 11 |  8 8 |

Virus.Win32.Small.l |

| 12 |  2 2 |

Email-Worm.Win32.Runouce.b |

| 13 |  New New |

Net-Worm.Win32.Kido.ih |

| 14 |  -3 -3 |

Virus.Win32.Virut.n |

| 15 |  -2 -2 |

Virus.Win32.Parite.a |

| 16 |  0 0 |

Virus.Win32.Hidrag.a |

| 17 |  -8 -8 |

Trojan-Clicker.HTML.IFrame.acy |

| 18 |  -3 -3 |

P2P-Worm.Win32.Bacteraloh.h |

| 19 |  Return Return |

Worm.Win32.Otwycal.g |

| 20 |  Return Return |

Worm.Win32.Fujack.k |

Net-Worm.Win32.Kido.ih también ha hecho de las suyas en la segunda lista. Aprovechándose de las vulnerabilidades del software, ha sabido luchar por su posición en la lista al igual que los programas auto reproductivos de los tipos más comunes. Al parecer, esto es un síntoma de que no todos los usuarios lograron instalar la actualización de seguridad en sus sistemas operativos el mes pasado.

Informe TOP20, marzo de 2009