Todos los datos estadísticos usados en el informe se han obtenido mediante la red antivirus distribuida Kaspersky Security Network (KSN) como resultado del funcionamiento de los diferentes componentes de protección contra los programas maliciosos. Los datos se obtuvieron en los equipos de los usuarios de KSN que confirmaron su consentimiento en enviarlos. En el intercambio global de información sobre las actividades maliciosas toman parte millones de usuarios de los productos de Kaspersky Lab de 213 países del mundo.

Estos datos pertenecen al periodo abarcado entre noviembre de 2013 y octubre de 2014.

Cifras del año

- Según los datos de KSN, en 2014 los productos de Kaspersky Lab bloquearon 6 167 233 068 ataques maliciosos en los equipos y dispositivos móviles de los usuarios.

- Se han bloqueado 3 693 936 intentos de infectar equipos Mac OS X.

- Se han neutralizado 1 363 549 ataques contra dispositivos Android.

- Las soluciones de Kaspersky Lab han neutralizado 1 432 660 467 ataques lanzados desde recursos de Internet ubicados en diferentes países del mundo.

- Para lanzar ataques mediante Internet los delincuentes usaron 9 766 119 hosts únicos.

- El 44% de los ataques bloqueados por nuestros productos se lanzó desde recursos web ubicados en EE.UU. y Alemania.

- Durante el año, 38,3% de los ordenadores conectados a Internet ha sufrido por lo menos un ataque web.

- En 1 910 520 equipos de los usuarios se neutralizaron intentos de ejecutar software bancario.

- Nuestro antivirus web detectó 123 054 503 objetos maliciosos únicos (scripts, exploits, ficheros ejecutables, etc.).

- En los equipos de los usuarios nuestro antivirus de ficheros detectó 1 849 949 programas maliciosos y potencialmente indeseables.

Amenazas para dispositivos móviles

Durante el periodo de la estadística se descubrieron:

- 4 643 582 paquetes de instalación maliciosos

- 295 539 nuevos programas maliciosos para dispositivos móviles

- 12 100 nuevos troyanos bancarios móviles.

Desde noviembre de 2013 a finales de octubre de 2014 Kaspersky Lab neutralizó 1 363 549 ataques únicos. En el periodo similar de 2012-2013 neutralizó 335 000 ataques únicos. De esta manera, el número de ataques contra dispositivos Android se ha cuadruplicado.

A lo largo del año, el 19% de los usuarios de Android se topó por lo menos una vez con amenazas para dispositivos móviles, prácticamente uno de cada cinco.

En el 53% de los Android-ataques se usaron troyanos móviles destinados al robo de dinero (troyanos SMS y troyanos bancarios).

Geografía de las amenazas móviles

Se han detectado ataques de software móvil malicioso en más de 200 países del mundo.

Porcentaje del total de usuarios únicos atacados

TOP 10 de países según el número de usuarios atacados

| País | % de usuarios atacados* | |

| 1 | Rusia | 45,7% |

| 2 | India | 6,8% |

| 3 | Kazajistán | 4,1% |

| 4 | Alemania | 4,0% |

| 5 | Ucrania | 3,0% |

| 6 | Vietnam | 2,7% |

| 7 | Irán | 2,3% |

| 8 | Inglaterra | 2,2% |

| 9 | Malasia | 1,8% |

| 10 | Brasil | 1,6% |

* Porcentaje de usuarios atacados en este país, del total de los usuarios atacados

Rusia conserva el primer puesto por la cantidad de usuarios atacados.

La cantidad de usuarios atacados depende en gran medida de la cantidad de usuarios en el país. Para hacer una estimación del peligro de infección que representan los programas maliciosos para dispositivos móviles en diferentes países, calculamos cual es el porcentaje de los adjuntos maliciosos entre el total de aplicaciones que los usuarios tratan de instalar. La estadística de países según este criterio es diferente a la estadística de más arriba.

TOP 10 de países según el riesgo de infección

| País* | % de aplicaciones maliciosas | |

| 1 | Vietnam | 2,34% |

| 2 | Polonia | 1,88% |

| 3 | Grecia | 1,70% |

| 4 | Kazajistán | 1,62% |

| 5 | Uzbekistán | 1,29% |

| 6 | Serbia | 1,23% |

| 7 | Armenia | 1,21% |

| 8 | República Checa | 1,02% |

| 9 | Marruecos | 0,97% |

| 10 | Malasia | 0,93% |

* Para los cálculos hemos excluido a los países donde hubo menos de 100 000 descargas de aplicaciones

En esta estadística el líder es Vietnam: en este país el 2,34% del total de aplicaciones que trataron de instalar los usuarios eran maliciosas.

Rusia, que por el número de ataques estaba muy por delante del resto de los países, por el riesgo de infección ocupó el puesto 22 con un índice del 0,69%.

En España el riesgo de infección es del 0,54%; en Alemania, del 0,18%; en Inglaterra, del 0,15%; en Italia, del 0,09% y en EE.UU., del 0,07%. Entre todos los países, el que está en mejor situación es Japón, ya que allí las aplicaciones maliciosas solo constituyen el 0,01% del total de aplicaciones que los usuarios trataron de instalar.

TOP 20 de amenazas móviles de 2014

| Nombre | % de ataques | |

| 1 | Trojan-SMS.AndroidOS.Stealer.a | 18,0% |

| 2 | RiskTool.AndroidOS.MimobSMS.a | 7,1% |

| 3 | DangerousObject.Multi.Generic | 6,9% |

| 4 | RiskTool.AndroidOS.SMSreg.gc | 6,7% |

| 5 | Trojan-SMS.AndroidOS.OpFake.bo | 6,4% |

| 6 | AdWare.AndroidOS.Viser.a | 5,9% |

| 7 | Trojan-SMS.AndroidOS.FakeInst.a | 5,4% |

| 8 | Trojan-SMS.AndroidOS.OpFake.a | 5,1% |

| 9 | Trojan-SMS.AndroidOS.FakeInst.fb | 4,6% |

| 10 | Trojan-SMS.AndroidOS.Erop.a | 4,0% |

| 11 | AdWare.AndroidOS.Ganlet.a | 3,8% |

| 12 | Trojan-SMS.AndroidOS.Agent.u | 3,4% |

| 13 | Trojan-SMS.AndroidOS.FakeInst.ff | 3,0% |

| 14 | RiskTool.AndroidOS.Mobogen.a | 3,0% |

| 15 | RiskTool.AndroidOS.CallPay.a | 2,9% |

| 16 | Trojan-SMS.AndroidOS.Agent.ao | 2,5% |

| 17 | Exploit.AndroidOS.Lotoor.be | 2,5% |

| 18 | Trojan-SMS.AndroidOS.FakeInst.ei | 2,4% |

| 19 | Backdoor.AndroidOS.Fobus.a | 1,9% |

| 20 | Trojan-Banker.AndroidOS.Faketoken.a | 1,7% |

10 de los 20 programas de esta lista son troyanos SMS de las familias Stealer, OpFake, FakeInst, Agent y Erop.

Durante el transcurso de todo el año Trojan-SMS.AndroidOS.Stealer.a ocupó los primeros puestos entre todas las familias del software malicioso móvil. Según los resultados del año, este troyano también es el líder.

Este troyano SMS se propagaba de una forma muy activa. Desde mayo de 2014 el total de ataques de Stealer es comparable al total de ataques del resto de troyanos SMS más propagados.

Número de usuarios atacados por Trojan-SMS.AndroidOS.Stealer.a y el resto de troyanos SMS (noviembre de 2013 – octubre de 2014)

Troyanos SMS: disminución de la cantidad de ataques

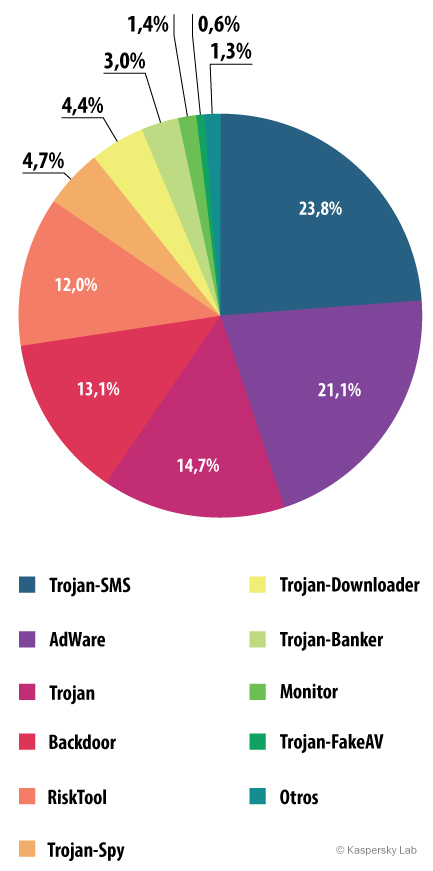

Los troyanos SMS siguen dominando en el flujo de programas maliciosos para dispositivos móviles. En nuestra colección constituyen el 23,9%.

Distribución de amenazas móviles según tipos (colección de Kaspersky Lab)

Pero, como podemos apreciar en el diagrama de más arriba, la dinámica de ataques es mayor. En general, durante el segundo trimestre de 2014 bajó el número de ataques mediante troyanos SMS. Como resultado, en el año su índice se redujo en un 12,3%.

Analicemos con más detalle la dinámica de propagación de los Troyanos SMS más populares entre los delincuentes (excepto Stealer.a).

Número de usuarios atacados por Troyanos SMS populares (noviembre 2013 – octubre de 2014)

La brusca reducción de la cantidad de detecciones de troyanos SMS registrada en mayo está condicionada por la situación de los mensajes de pago en Rusia, donde los ataques mediante troyanos SMS son particularmente populares entre los delincuentes. La cuestión es que desde mayo de 2014 los operadores de telefonía celular de Rusia están obligados a usar el mecanismo Advise of Charge (AoC): ahora, cuando desde un dispositivo móvil se envía un mensaje a un número de pago, el operador tiene que notificar sobre el coste del servicio al dueño del dispositivo, para que este confirme el pago.

Como resultado, el uso de troyanos SMS se ha vuelto menos lucrativo y abiertamente criminal. Ahora, para obtener ganancias, los delincuentes tienen que usar troyanos que envían SMS a números de pago, interceptan la notificación del operador y envían la confirmación en nombre del usuario.

Como consecuencia, se han separado de este negocio algunos programas semilegales de afiliados, que antes propagaban aplicaciones con funciones de Troyanos SMS, donde estaban mal formuladas las condiciones de prestación de servicios de pago, o simplemente no indicaban los precios de la suscripción o servicio.

Podemos suponer que los creadores rusos de troyanos troyanos SMS que se han quedado sin trabajo se verán obligados a buscar nuevos métodos de lucrar. Una parte de ellos puede empezar a realizar ataques contra los usuarios de otros países, otra parte puede empezar a usar programas maliciosos más peligrosos, como los troyanos bancarios. Esperemos que entre ellos haya algunos que no se atrevan a cruzar el límite y se dediquen a actividades legales.

Los cambios en la dinámica de propagación se pueden ver con claridad en los ejemplos de los troyanos SMS que gozan de popularidad entre los delincuentes, como OpFake.bo, FakeInst.a y OpFake.a. Sus índices bajaron de 10-20 mil usuarios atacados por mes a 1-2 mil.

Troyanos bancarios móviles

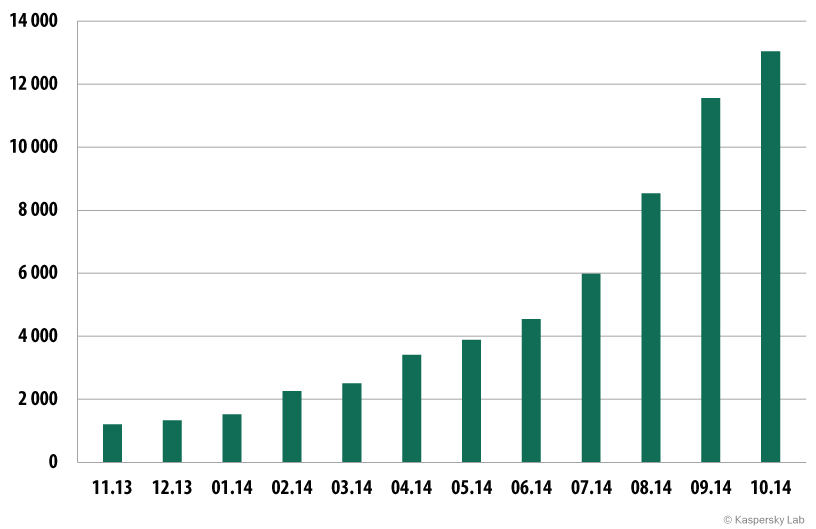

En el periodo que abarca nuestro informe hemos detectado 12 100 troyanos bancarios móviles, nueve veces más que en 2014.

Número de troyanos bancarios móviles en la colección de Kaspersky Lab (noviembre de 2013 – octubre de 2014)

Los troyanos bancarios móviles atacaron por lo menos una vez a 45 032 usuarios durante el año.

También está creciendo el número de países atacados: se detectaron ataques de los troyanos bancarios móviles por lo menos una vez en 90 países.

Territorios de las amenazas bancarias (número de usuarios atacados entre noviembre de 2013 y octubre de 2014)

TOP 10 de países atacados por los troyanos bancarios:

| País | Cantidad de usuarios atacados | % del total de ataques* | |

| 1 | Rusia | 39 561 | 87,85% |

| 2 | Kazajistán | 1 195 | 2,65% |

| 3 | Ucrania | 902 | 2,00% |

| 4 | EE.UU. | 831 | 1,85% |

| 5 | Bielorrusia | 567 | 1,26% |

| 6 | Alemania | 203 | 0,45% |

| 7 | Lituania | 201 | 0,45% |

| 8 | Azerbaiyán | 194 | 0,43% |

| 9 | Bulgaria | 178 | 0,40% |

| 10 | Uzbekistán | 125 | 0,28% |

* Porcentaje de usuarios atacados en el país, del total de usuarios atacados en todo el mundo

Rusia se mantiene como el tradicional líder de esta parte de la estadística.

Amenazas para Mac OS X

En 2014 los productos de Kaspersky Lab diseñados para proteger los equipos de la plataforma Mac OS X bloquearon 3 693 936 intentos de infección.

Los expertos de Kaspersky Lab detectaron 1499 nuevos programas maliciosos para Mac OS X, 200 menos que el año pasado.

Uno de cada dos usuarios de los productos de la compañía fue víctima de ataques.

En promedio, durante el transcurso del año cada usuario de Mac se topó 9 veces con alguna amenaza para Mac OS X.

TOP 20 de amenazas para Mac OS X

| Nombre | % de ataques* | |

| 1 | AdWare.OSX.Geonei.b | 9,04% |

| 2 | Trojan.Script.Generic | 5,85% |

| 3 | Trojan.OSX.Vsrch.a | 4,42% |

| 4 | Trojan.Script.Iframer | 3,77% |

| 5 | AdWare.OSX.Geonei.d | 3,43% |

| 6 | DangerousObject.Multi.Generic | 2,40% |

| 7 | AdWare.OSX.Vsrch.a | 2,18% |

| 8 | Trojan.Win32.Generic | 2,09% |

| 9 | AdWare.OSX.FkCodec.b | 1,35% |

| 10 | Trojan.OSX.Yontoo.i | 1,29% |

| 11 | Trojan-PSW.Win32.LdPinch.ex | 0,84% |

| 12 | AdWare.Win32.Yotoon.heur | 0,82% |

| 13 | Trojan.OSX.Yontoo.j | 0,80% |

| 14 | Exploit.Script.Generic | 0,76% |

| 15 | AdWare.OSX.Bnodlero.a | 0,58% |

| 16 | AdWare.JS.Agent.an | 0,57% |

| 17 | Trojan.OSX.Yontoo.h | 0,52% |

| 18 | Exploit.PDF.Generic | 0,51% |

| 19 | AdWare.Win32.MegaSearch.am | 0,50% |

| 20 | Trojan.Win32.AutoRun.gen | 0,43% |

* Porcentaje de usuarios atacados por este programa malicioso, del total de los usuarios atacados

Prácticamente la mitad de los puestos de este TOP 20, incluyendo el primero, están ocupados programas publicitarios, también conocidos como AdWare. Por lo general, este tipo de malware se introduce al equipo del usuario junto con un programa legítimo, si éste último no se descargó del sitio oficial del fabricante, sino de algún almacén de software. Junto con el programa, en el equipo del usuario se instala un módulo AdWare que puede poner enlaces de publicidad en las pestañas del navegador, cambiar la página de búsqueda preestablecida, agregar publicidad contextual, etc.

Es curioso que en el octavo puesto se encuentre el programa malicioso Trojan.Win32.Generic, que funciona en los sistemas operativos Windows. Lo más probable es que se trate de la penetración de un troyano en una máquina virtual en la que está instalado Windows.

Durante 2014 los expertos han descubierto varios programas maliciosos interesantes para Mac OS X, sobre los que escribiremos aparte.

- Backdoor.OSX.Callme, es un backdoor que le proporciona al delincuente acceso remoto al sistema y de paso roba la lista de contactos, al parecer para buscar nuevas víctimas. Se propaga en el cuerpo de un documento MS Word preparado especialmente, que al abrirse instala el backdoor mediante una vulnerabilidad del sistema.

- Backdoor.OSX.Laoshu es un programa malicioso que cada minuto hace una captura de pantalla. Este backdoor estaba firmado por un certificado de confianza del desarrollador, por lo que nos inclinamos a pensar que planeaban ponerlo en AppStore.

- Backdoor.OSX.Ventir es un troyano-espía multimodular con funciones de control remoto camuflado. Contiene el driver de captura de pulsaciones de teclas logkext, cuyo código fuente está a disposición del público.

- Trojan.OSX.IOSinfector es un instalador de la versión móvil de Trojan-Spy.IPhoneOS.Mekir (OSX/Crisis).

- Trojan-Ransom.OSX.FileCoder es el primer cifrador de ficheros para OS X. Es un prototipo de trabajo, cuyo autor lo abandonó por alguna razón.

- Trojan-Spy.OSX.CoinStealer es el primer ladrón de Bitcoins para OS X que se camufla como varias utilidades de Bitcoin con código fuente abierto. En realidad, instala una extensión maliciosa para el navegador y/o una variante parchada de bitcoin-gt.

- Trojan-Downloader.OSX.WireLurker es un programa malicioso extraordinario, que se dedica a robar los datos de la víctima. No sólo ataca los equipos Mac, sino también los dispositivos iOS que se le conectan. También existe una versión del programa malicioso para Windows. Se propaga mediante una famosa tienda china de aplicaciones para OS X y iOS.

Geografía de las amenazas

Territorios de los ataques contra los usuarios de Mac OS X en 2014 (por cantidad de usuarios atacados)

TOP 10 de países atacados

| País | Cantidad de usuarios atacados | % de ataques* | |

| 1 | EE.UU. | 98 077 | 39,14% |

| 2 | Alemania | 31 466 | 12,56% |

| 3 | Japón | 13 808 | 5,51% |

| 4 | Inglaterra | 13 763 | 5,49% |

| 5 | Federación de Rusia | 12 207 | 4,87% |

| 6 | Francia | 9 239 | 3,69% |

| 7 | Suiza | 6 548 | 2,61% |

| 8 | Canadá | 5 841 | 2,33% |

| 9 | Brasil | 5 558 | 2,22% |

| 10 | Italia | 5 334 | 2,13% |

* Porcentaje de usuarios atacados en este país, del total de los usuarios atacados

En el primer puesto de nuestra lista está EE.UU. (39,14%). La gran cantidad de ataques contra los habitantes de este país se puede explicar por la popularidad de los equipos Apple en el mismo. En el segundo puesto está Alemania (12,56%) y en el tercero, Japón (5,51%).

Aplicaciones vulnerables usadas por los delincuentes

La siguiente clasificación de las aplicaciones vulnerables se basa en los datos de los exploits, bloqueados por nuestros productos, usados por los delincuentes tanto en los ataques mediante Internet, como en las aplicaciones locales afectadas, entre ellas en los dispositivos móviles de los usuarios.

Distribución de los exploits usados en los ataques de los delincuentes, según tipos de aplicaciones atacadas, 2014

En 2014 los delincuentes trataron de explotar las vulnerabilidades de Oracle Java con más frecuencia que las demás. Sin embargo, en comparación con el año pasado, la presencia de esta aplicación se ha reducido a casi la mitad, del 90,5% al 45%. Hemos registrado la caída de la popularidad de las vulnerabilidades Java a lo largo de todo 2014. Lo más probable es que esté relacionada con la eliminación de las viejas vulnerabilidades y la falta de información sobre las nuevas.

La categoría “Navegadores” (42%) ocupa el segundo puesto en nuestra lista. Incluye los exploits para Internet Explorer, Google Chrome, Mozilla Firefox y otros. En 2014 esta categoría ocupaba el primer puesto del cálculo de los índices de los últimos tres trimestres, pero ni aun así pudo alcanzar al líder del periodo que nos ocupa ahora, puesto que hubo muchos exploits para Java a finales de 2013 y principios de 2014.

En el tercer puesto están los exploits para vulnerabilidades en Adobe Reader (5%). Estas vulnerabilidades se explotan durante los ataques drive-by lanzados a través de Internet y los nuevos exploits para PDF son parte de muchos paquetes de exploits.

Durante el año hemos notado una reducción del número de ataques mediante paquetes de exploits. Esto puede estar condicionado por varias causas a la vez, en particular por los arrestos de varios de sus desarrolladores. Además, muchos paquetes de exploits han dejado de atacar los equipos protegidos por los productos de Kaspersky Lab (los paquetes de exploits analizan el equipo atacado y detienen el ataque si encuentran nuestros productos). A pesar de todo lo enumerado, la explotación de vulnerabilidades es uno de los principales métodos de introducir programas maliciosos en el equipo del usuario.

Programas maliciosos en Internet (ataques mediante la web)

Los datos estadísticos de este capítulo han sido recopilados por el antivirus web, que protege a los usuarios de Windows cuando estos descargan objetos maliciosos de una página web maliciosa o infectada. Los delincuentes crean sitios maliciosos adrede, pero también los sitios legítimos se pueden infectar si su contenido lo crean los usuarios (es el caso de los foros), o si son víctimas de hackeo.

En 2014 la cantidad de ataques realizados desde recursos de Internet ubicados en diferentes países del mundo fue de 1 432 660 467. De esta manera, nuestros productos han protegido a los usuarios durante su navegación por Internet en un promedio de 3 925 097 veces al día.

El principal método de ataque (mediante paquetes de exploits) les da a los delincuentes la posibilidad casi garantizada de infectar ordenadores que no tienen instalados sistemas de defensa y tienen por lo menos una aplicación popular vulnerable (no actualizada).

Amenazas online en el sector bancario

En el periodo que estudiamos en este artículo, las soluciones de Kaspersky Lab neutralizaron los intentos de ejecución de programas maliciosos que roban dinero mediante el acceso a cuentas bancarias en los equipos de 1 910 520 usuarios.

Número de equipos atacados por software bancario malicioso, noviembre de 2013 – octubre de 2014

Cabe destacar que la cantidad de ataques tuvo un brusco aumento en mayo y junio de 2014. Este hecho guarda relación con el principio de la temporada de vacaciones, cuando crece la actividad financiera de los usuarios de la banca online, y con el principal acontecimiento deportivo del año, el Mundial de Fútbol en Brasil, durante el cual los delincuentes usaron software financiero malicioso para robar los datos de los turistas.

En total, los productos de Kaspersky Lab han registrado durante el año 16 552 498 notificaciones sobre intentos de infección con programas maliciosos que roban dinero de las cuentas bancarias online.

Territorios de los ataques

Territorios de propagación de los ataques de malware bancario, 2014

TOP-10 de países según el número de usuarios únicos

| Países | Cantidad de usuarios atacados | |

| 1 | Brasil | 299 830 |

| 2 | Federación de Rusia | 251 917 |

| 3 | Alemania | 155 773 |

| 4 | India | 98 344 |

| 5 | EE.UU. | 92 224 |

| 6 | Italia | 88 756 |

| 7 | Inglaterra | 54 618 |

| 8 | Vietnam | 50 040 |

| 9 | Austria | 44 445 |

| 10 | Argelia | 33 640 |

TOP 10 de familias de malware bancario

TOP 10 de las familias de programas maliciosos usados para lanzar ataques contra los usuarios de la banca online en 2014 (según la cantidad de notificaciones sobre los intentos de infección):

| Nombre | Cantidad de usuarios atacados | |

| 1 | Trojan-Spy.Win32.Zbot | 742 794 |

| 2 | Trojan-Banker.Win32.ChePro | 192 229 |

| 3 | Trojan-Banker.Win32.Lohmys | 121 439 |

| 4 | Trojan-Banker.Win32.Shiotob | 95 236 |

| 5 | Trojan-Banker.Win32.Agent | 83 243 |

| 6 | Trojan-Banker.AndroidOS.Faketoken | 50 334 |

| 7 | Trojan-Banker.Win32.Banker | 41 665 |

| 8 | Trojan-Banker.Win32.Banbra | 40 836 |

| 9 | Trojan-Spy.Win32.SpyEyes | 36 065 |

| 10 | Trojan-Banker.HTML.Agent | 19 770 |

El troyano bancario más propagado sigue siendo ZeuS (Trojan-Spy.Win32.Zbot). Durante el año fue el líder de las estadísticas trimestrales, por lo que no nos sorprende que según los resultados del año también haya ocupado el primer puesto en nuestro TOP 10. El segundo puesto lo ocupa Trojan-Banker.Win32.ChePro y el terceo Trojan-Banker.Win32.Lohmys. Ambas familias poseen funcionalidades similares y se propagan mediante mensajes spam de temas relacionados con la banca online (por ejemplo, “Cuenta de banca online”). Dentro del mensaje hay un documento Word con una imagen adjunta, que cuando se pulsa en ella ejecuta un código malicioso.

El troyano bancario Trojan-Banker.Win32.Shiotob ocupó el cuarto puesto. Se dedica a monitorizar el tráfico con el objetivo de interceptar los datos de pago y, al igual que muchos otros programas maliciosos, se propaga sobre todo mediante mensajes spam.

La aplastante mayoría de los programas maliciosos del TOP 10 usan la técnica de inyectar un código HTML arbitrario en la página que el navegador está visualizando e interceptar los datos de pago ingresados por el usuario en los formularios originales y los falsificados.

A pesar de que en 2014 casi tres cuartas partes de los ataques dirigidos a robar el dinero de los usuarios se efectuaron mediante software bancario malicioso, las amenazas financieras no se limitan a ellas.

Distribución de ataques dirigidos al dinero de los usuarios, según el tipo de malware, 2014

La segunda amenaza más popular es el robo de billeteras Bitcoin (14%). Le sigue otra amenaza también relacionada con las divisas cifradas, la infección del equipo para usarlo como generador de Bitcoins, fenómeno conocido en inglés como “Bitcoin mining” (10%).

Las amenazas en Internet: TOP 20

Durante el año nuestro antivirus web detectó 123 054 503 objetos maliciosos únicos (scripts, exploits, ficheros ejecutables, etc.).

Hemos destacado 20 amenazas que en 2014 fueron las más comunes en Internet. Ellas fueron las responsables del 95,8% de los ataques.

| Nombre* | % del total de ataques** | |

| 1 | URL maliciosos | 73,70% |

| 2 | Trojan.Script.Generic | 9,10% |

| 3 | AdWare.Script.Generic | 4,75% |

| 4 | Trojan.Script.Iframer | 2.12% |

| 5 | Trojan-Downloader.Script.Generic | 2,10% |

| 6 | AdWare.Win32.BetterSurf.b | 0,60% |

| 7 | AdWare.Win32.Agent.fflm | 0,41% |

| 8 | AdWare.Win32.Agent.aiyc | 0,38% |

| 9 | AdWare.Win32.Agent.allm | 0,34% |

| 10 | Adware.Win32.Amonetize.heur | 0,32% |

| 11 | Trojan.Win32.Generic | 0,27% |

| 12 | AdWare.Win32.MegaSearch.am | 0,26% |

| 13 | Trojan.Win32.AntiFW.b | 0,24% |

| 14 | AdWare.JS.Agent.an | 0,23% |

| 15 | AdWare.Win32.Agent.ahbx | 0,19% |

| 16 | AdWare.Win32.Yotoon.heur | 0,19% |

| 17 | AdWare.JS.Agent.ao | 0,18% |

| 18 | Trojan-Downloader.Win32.Generic | 0,16% |

| 19 | Trojan-Clicker.JS.Agent.im | 0,14% |

| 20 | AdWare.Win32.OutBrowse.g | 0,11% |

* Veredictos de detección pertenecientes al módulo del antivirus web. Esta información la han hecho posible los usuarios de los productos de KL que expresaron su consentimiento para la transmisión de datos

** Porcentaje del total de ataques web registrados en los ordenadores de usuarios únicos

Como antes, en el TOP 20 están los veredictos que se aplican a los objetos usados en ataques drive-by, y también los módulos de publicidad (que ocuparon el primer puesto, con el 37,7%).

Cabe destacar que, en comparación con el año pasado, ha aumentado el número de posiciones en la lista ocupadas por programas publicitarios, de 5 a 12. Los programas publicitarios del TOP 20 fueron el 8,2% del total, 7,01 puntos porcentuales más que el año 2013. El aumento de la cantidad de programas publicitarios, la agresividad con que se los ha propagado y la resistencia que han mostrado a ser detectados por los antivirus han marcado la tendencia dominante en 2014.

El veredicto Trojan-Clicker.JS.Agent.im también tiene que ver con la publicidad y todo tipo de actividades “potencialmente peligrosas”. Así se detectaron scripts-redirectores ubicados en el servicio Amazon Cloudfront y que remitían a los usuarios a páginas publicitarias. Los enlaces a estos scripts se introducen en los programas publicitarios y diferentes extensiones para navegadores, sobre todo en las páginas donde los usuarios hacen sus búsquedas. Los scripts también pueden remitir a los usuarios a páginas maliciosas que contienen recomendaciones de actualizar Adobe Flash y Java, un truco popular entre los delincuentes para propagar programas maliciosos.

Países-fuente de ataques web: TOP 10

Esta estadística muestra la distribución según país de las fuentes de ataques web bloqueados en los ordenadores de los usuarios (páginas web con redirecciones a exploits, sitios con exploits y otros programas maliciosos, centros de administración de botnets, etc.). Hacemos notar que cada host único puede ser fuente de uno o más ataques web.

Para determinar el origen geográfico de los ataques web se usó el método de comparación del nombre de dominio con la dirección IP real donde se encuentra el dominio dado y la definición de la ubicación geográfica de la dirección IP (GEOIP).

Para llevar a cabo 1 432 660 467 ataques mediante Internet, los delincuentes usaron 9 766 119 838 154 host únicos, es decir 838 154 (8%) menos que en 2013.

El 82% de las notificaciones de los ataques web bloqueados se obtuvo durante el bloqueo de los ataques lanzados desde recursos web ubicados en diez países, 5 puntos porcentuales más que en 2013.

Distribución por países de las fuentes de ataques web

Los países que componen el primer TOP 10 son los mismos que en 2013, pero ha cambiado de puesto. Rusia bajó del segundo al cuarto puesto, mientras que Alemania subió del cuarto al segundo. Ucrania subió del sexto al quinto puesto, desplazando a Inglaterra al sexto lugar.

El 44% de los ataques se llevó a cabo desde recursos ubicados en EE.UU. y Alemania.

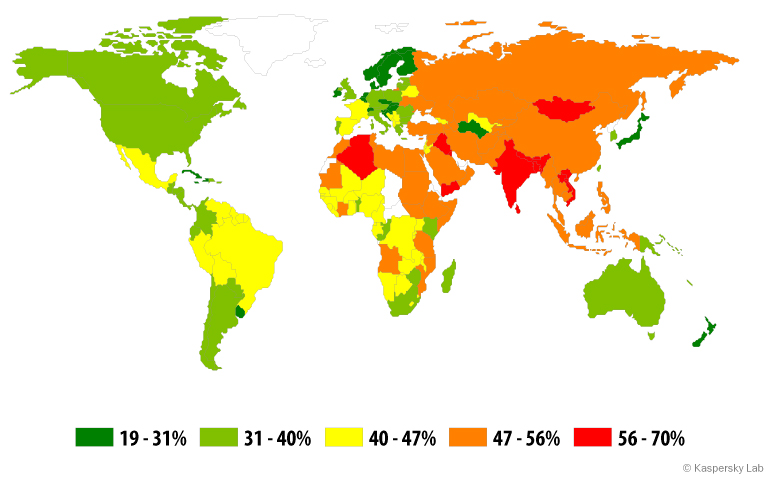

Países en los cuales los usuarios han estado bajo mayor riesgo de infectarse mediante Internet

Para evaluar el riesgo de infección a través de Internet al que están expuestos los ordenadores de los usuarios en diferentes países del mundo, hemos calculado con qué frecuencia durante el año los usuarios de los productos de Kaspersky Lab en cada país se han topado con la reacción del antivirus web. Los datos obtenidos son el índice de la agresividad del entorno en el que funcionan los ordenadores en diferentes países.

20 países donde se registró el mayor riesgo de infección de ordenadores mediante Internet:

| País* | % de usuarios únicos** | |

| 1 | Rusia | 53,81% |

| 2 | Kazajistán | 53,04% |

| 3 | Azerbaiyán | 49,64% |

| 4 | Vietnam | 49,13% |

| 5 | Armenia | 48,66% |

| 6 | Ucrania | 46,70% |

| 7 | Mongolia | 45,18% |

| 8 | Bielorrusia | 43,81% |

| 9 | Moldavia | 42,41% |

| 10 | Kirguistán | 40,06% |

| 11 | Alemania | 39,56% |

| 12 | Argelia | 39,05% |

| 13 | Catar | 38,77% |

| 14 | Tayikistán | 38,49% |

| 15 | Georgia | 37,67% |

| 16 | Arabia Saudita | 36,01% |

| 17 | Austria | 35,58% |

| 18 | Lituania | 35,44% |

| 19 | Sri Lanka | 35,42% |

| 20 | Turquía | 35,40% |

La presente estadística contiene los veredictos de detección del módulo del antivirus web que enviaron los usuarios de los productos de Kaspersky Lab que dieron su consentimiento para el envío de datos estadísticos.

* En los cálculos hemos excluido a los países en los que la cantidad de usuarios de ordenadores es relativamente baja (menos de 10 000)

** Porcentaje de usuarios únicos expuestos a ataques web, del total de usuarios únicos de Kaspersky Lab en el país

En 2014 ha cambiado el líder de la estadística: Rusia es el país con mayor riesgo de infección online, con un 53,81% de usuarios que sufrieron ataques.

El líder del año pasado, Azerbaiyán, bajó al tercer puesto (49,64%).

Han abandonado el TOP 10 India, Uzbekistán, Malasia, Grecia e Italia. Entre los nuevos integrantes están Mongolia, Qatar, Arabia Saudita, Lituania y Turquía.

Todos los países del mundo se pueden dividir en tres grupos por su grado de riesgo de infección durante la navegación por Internet.

-

- Grupo de riesgo alto

En este grupo, con un total mayor al 41% entraron los primeros 9 países del TOP 20. Este grupo se ha reducido: según los resultados de 2013, en este grupo había 15 países.

-

- Grupo de riesgo

En este grupo, con índices del 21-49,99% han entrado 111 países, entre ellos: Kirguistán (40,1%), Alemania (39,6%), Catar (38,8%), Tayikistán (38,5%), Georgia (37,7), Arabia Saudíta (36%), Turquía (35,4%), Francia (34,9%), India (34,8%), España (34,4%), EE.UU. (33,8%), Canadá (33,4%), Australia (32,5%), Brasil (32,1%), Polonia (31,7%), Italia (31,5%), Israel (30,2%), China (30,1%), Inglaterra (30%), Egipto (27,8%), México (27,5%), Filipinas (27,2%), Croacia (26,2%), Paquistán (26,1%), Rumania (25,7%), Japón (21,2%), y Argentina (21,1%).

-

- Grupo de los países más seguros para navegar en Internet (0-20,9%)

En este grupo hay 39 países. Entre ellos Suecia (19,5%), Dinamarca (19,2%), Uruguay (19,5%) y varios países africanos.

En 2014, el 38,3% de los equipos de los usuarios fue víctima de ataques por lo menos una vez durante la navegación en Internet.

En promedio, el nivel de peligrosidad de Internet ha disminuido en 3,3 puntos porcentuales este año. Esto puede estar condicionado por varios factores:

- En primer lugar, los navegadores y sistemas de búsqueda cuyos desarrolladores se preocupan por la seguridad de los usuarios han empezado a aportar en la lucha contra los sitios maliciosos.

- En segundo lugar, muchos paquetes de exploits han empezado a verificar si el usuario tiene instalado alguno de nuestros productos. Si lo tiene, los exploits no tratan de atacar el equipo del usuario.

- En tercer lugar, con cada vez mayor frecuencia los usuarios usan dispositivos móviles y tabletas para navegar por Internet.

Además, ha bajado un poco la cantidad de ataques mediante paquetes de exploits: los arrestos de sus creadores no ocurren en vano. Pero no hay que esperar cambios radicales en la situación con los exploits, que siguen siendo la principal forma de propagar programas maliciosos, entre ellos durante los ataques selectivos. šInternet sigue siendo la principal fuente de objetos maliciosos para los usuarios de la mayoría de países del mundo.

Amenazas locales

Un indicador crucial es la estadística de infecciones locales de los ordenadores de los usuarios. En estos datos se incluyen los objetos que no ingresaron a los equipos con Windows por Internet, correo electrónico o puertos de red.

En este apartado analizaremos los datos estadísticos obtenidos del funcionamiento del antivirus que escanea los ficheros en el disco duro en el momento en que se los crea o cuando se los lee, y los datos del escaneo de diferentes memorias extraíbles.

Objetos maliciosos detectados en los ordenadores de los usuarios: TOP 20

En 2014 nuestro antivirus de ficheros detectó 1 849 949 programas maliciosos y potencialmente indeseables en los equipos de los usuarios.

| Nombre | % de usuarios únicos* | |

| 1 | DangerousObject.Multi.Generic | 26,04% |

| 2 | Trojan.Win32.Generic | 25,32% |

| 3 | AdWare.Win32.Agent.ahbx | 12,78% |

| 4 | Trojan.Win32.AutoRun.gen | 8,24% |

| 5 | Adware.Win32.Amonetize.heur | 7,25% |

| 6 | Virus.Win32.Sality.gen | 6,69% |

| 7 | Worm.VBS.Dinihou.r | 5,77% |

| 8 | AdWare.MSIL.Kranet.heur | 5,46% |

| 9 | AdWare.Win32.Yotoon.heur | 4,67% |

| 10 | Worm.Win32.Debris.a | 4,05% |

| 11 | AdWare.Win32.BetterSurf.b | 3,97% |

| 12 | Trojan.Win32.Starter.lgb | 3,69% |

| 13 | Exploit.Java.Generic | 3,66% |

| 14 | Trojan.Script.Generic | 3,52% |

| 15 | Virus.Win32.Nimnul.a | 2,80% |

| 16 | Trojan-Dropper.Win32.Agent.jkcd | 2,78% |

| 17 | Worm.Script.Generic | 2,61% |

| 18 | AdWare.Win32.Agent.aljt | 2,53% |

| 19 | AdWare.Win32.Kranet.heur | 2,52% |

| 20 | Trojan.WinLNK.Runner.ea | 2,49% |

La presente estadística está compuesta por los veredictos de detección de los módulos OAS y ODS del antivirus, que fueron proporcionados por los usuarios de los productos de Kaspersky Lab que dieron su consentimiento para la transmisión de datos estadísticos.

* Porcentaje de usuarios únicos en cuyos equipos el antivirus detectó este objeto, de entre todos los usuarios únicos de los productos de Kaspersky Lab en cuyos equipos hubo reacciones del antivirus

El veredicto DangerousObject.Multi.Generic, usado para los programas maliciosos detectados mediante tecnologías cloud (nube), ocupa el primer puesto (26,04%). Las tecnologías cloud funcionan cuando en las bases antivirus todavía no hay ni firmas ni heurísticas que detecten el programa malicioso, pero en la nube de la compañía antivirus ya hay información sobre el objeto. En esencia, así se detectan los programas maliciosos más nuevos.

Ha salido del TOP el famoso gusano Net-Worm.Win32.Kido. Sigue cayendo el porcentaje de virus: por ejemplo, Virus.Win32.Sality.gen el año pasado se encontraba en el 13,4% de los equipos y en 2014, en el 6,69%.

Los programas publicitarios se propagan cada vez más, lo que se refleja tanto en esta estadística, como en la de detecciones web. El número de usuarios que se toparon con programas publicitarios casi se ha duplicado en comparación con el año pasado y llegó a 25 406 107 personas.š Al mismo tiempo, los programas publicitarios no sólo se están haciendo cada vez más insistentes, sino también más peligrosos. Algunos salen de los límites de la categoría de potencialmente indeseables y adquieren un veredicto más severo. Un ejemplo de este tipo de programa es Trojan-Dropper.Win32.Agent.jkcd (puesto 16): no sólo fastidia al usuario mostrándole insistentemente publicidad y suplantando los resultados de la búsqueda, sino que también puede descargar un programa malicioso en el equipo.

Países en los que los ordenadores de los usuarios han estado bajo mayor riesgo de infección local

Para cada uno de los países hemos calculado con qué frecuencia durante el año los usuarios se toparon con las reacciones del antivirus de ficheros. Hemos tomado en cuenta los programas maliciosos encontrados directamente en los ordenadores de los usuarios o en las memorias extraíbles conectadas a éstos: memorias USB, tarjetas de memoria de cámaras, teléfonos y discos duros externos. La presente estadística refleja el nivel de infección de los ordenadores personales en diferentes países del mundo.

TOP 20 de países según su cantidad de ordenadores infectados:

| País* | %** | |

| 1 | Vietnam | 69,58% |

| 2 | Mongolia | 64,24% |

| 3 | Nepal | 61,03% |

| 4 | Bangladesh | 60,54% |

| 5 | Yemen | 59,51% |

| 6 | Argelia | 58.84% |

| 7 | Irak | 57,62% |

| 8 | Laos | 56,32% |

| 9 | India | 56,05% |

| 10 | Camboya | 55,98% |

| 11 | Afganistán | 55,69% |

| 12 | Egipto | 54,54% |

| 13 | Arabia Saudita | 54,37% |

| 14 | Kazajistán | 54,27% |

| 15 | Pakistán | 54,00% |

| 16 | Siria | 53,91% |

| 17 | Sudán | 53,88% |

| 18 | Sri Lanka | 53,77% |

| 19 | Myanmar | 53,34% |

| 20 | Turquía | 52,94% |

La presente estadística contiene los veredictos de detección del módulo del antivirus de ficheros, veredictos enviados por los usuarios de los productos de Kaspersky Lab que dieron su consentimiento para el envío de datos estadísticos.

* En los cálculos hemos excluido a los países en los que la cantidad de usuarios de ordenadores es relativamente baja (menos de 10.000)

** Porcentaje de usuarios únicos en cuyos ordenadores se detectaron amenazas locales, de entre la cantidad total de usuarios de productos de Kaspersky Lab en el país

Los cinco primeros puestos no han cambiado en comparación con el año pasado: el primer puesto lo sigue ocupando Vietnam; Mongolia y Bangladesh han intercambiado puestos: la primera bajó del segundo al cuarto puesto y la segunda hizo lo contrario.

Han abandonado el TOP 20 Yibuti, las Maldivas, Mauritania, Indonesia, Ruanda y Angola. Entre los recién llegados están Yemen, Arabia Saudita, Kazajstán, Siria, Myanmar y Turquía.

En general en el grupo de países del TOP 20 se detectaron objetos maliciosos por lo menos una vez en el ordenador (en el disco duro o en una memoria extraíble conectada con el mismo) del 58,7% de los usuarios de KSN que nos enviaron la información, mientras que en 2013 se trataba del 60,1%.

En caso de las amenazas locales podemos dividir a todos los países del mundo en varias categorías.

- Nivel máximo de infección (más del 60%): Son cuatro los países que lideran en la estadística: Vietnam (69.6%), Mongolia (64,2%), Nepal (61.0%) y Bangladesh (60,5%).

- Alto nivel de infección (41-60%): son 83 países, entre ellos India (56,0%), Kazajistán (54,3%), Turquía (52,9%), Rusia (52,0%), China (49,7%), Brasil (46,5%), Bielorrusia (45,3%), México (41,6%) y Filipinas (48,4%).

- Nivel medio de infección (21-40,9%): son 70 países, entre ellos España (40,9%), Francia (40,3%), Polonia (39,5%), Lituania (39,1%), Grecia (37,8%), Portugal (37,7%), Corea (37,4%), Argentina (37,2%), Italia (36,6%), Austria (36,5%), Australia (35,3%), Canadá (34,8%), Rumania (34,5%), EEUU (34,4%), Inglaterra (33,8%), Suiza (30,8%), Hong-Kong (30,4%), Irlanda (29,7%), Uruguay (27,8%), Países Bajos (26,4%), Noruega (25,1%), Singapur (23,5%), Japón (22,9%), Suecia (23%) y Dinamarca (21,3%).

- Nivel mínimo de infección (0-20,9%): son 3 países: Finlandia (20%), Cuba (19,1%) y Seychelles (19%).

Este es el TOP 10 de los países más seguros según el nivel de infección local tenemos:

| País | %* | |

| 1 | Seychelles | 19,03% |

| 2 | Cuba | 19,08% |

| 3 | Finlandia | 20,03% |

| 4 | Dinamarca | 21,34% |

| 5 | Japón | 22,89% |

| 6 | Suecia | 22,98% |

| 7 | República Checa | 23,13% |

| 8 | Singapur | 23,54% |

| 9 | Martinica | 25,04% |

| 10 | Noruega | 25.13% |

* Porcentaje de usuarios únicos en cuyos ordenadores se detectaron amenazas locales, de entre la cantidad total de usuarios de productos de Kaspersky Lab en el país

En comparación con 2014 en la lista han ocurrido cambios: ha aparecido Martinica, Singapur y Suecia, la han abandonado Eslovaquia, Eslovenia y Malta.

En promedio, en el TOP 10 de los países más seguros del mundo el 23% de los ordenadores de los usuarios sufrieron ataques por lo menos una vez durante el año. En comparación con el año pasado, este índice ha aumentado en un 4,2%.

Kaspersky Security Bulletin 2014. Estadística principal de 2014.