En China, los troyanos de páginas de inicio se han convertido en un tipo de malware muy común porque, al cambiar las páginas de inicio de los navegadores de los usuarios para que dirijan a algún otro sitio, el dueño del sitio recibe una gran cantidad de tráfico adicional que después transforma en grandes sumas de dinero. Para expandir estos troyanos lo más posible, los escritores de virus han volcado su atención a AutoCAD. Esta semana, encontramos dos nuevos troyanos de AutoCAD que detectamos como Trojan-Downloader.Acad.Qfas.b y Trojan.Acad.Qfas.o. Están escritos en AutoLISP mezclado con VBA y tienen el propósito de cambiar las páginas de inicio de los navegadores para mostrar anuncios publicitarios. Según las estadísticas de nuestra Kaspersky Security Network, esta amenaza está más presente en China, India y Vietnam.

0x00. Información general sobre ambos troyanos.

Los troyanos son archivos AutoLISP compilados con la extensión de archivo .fas. Aquí puedes ver un fragmento:

Esto puede dificultar el análisis porque no hay un descompilador como tal para los archivos .fas, y estos troyanos lograron evadir la detección de todos los programas antivirus excepto el de Kaspersky, que puede descompilar dichos archivos:

El diagrama de abajo muestra cómo funcionan los troyanos:

Trojan-Downloader.Acad.Qfas.b inicia la actividad maliciosa y descarga Trojan.Acad.Qfas.o. Trojan.Acad.Qfas.o es responsable de cambiar la página de inicio del navegador para que dirija a sitios publicitarios. Funciona en la mayoría de los navegadores chinos, como maxthon.exe, 360se.exe, sougouexplorer.exe, etc.

0x01. Trojan-Downloader.Acad.Qfas.b

El principal propósito de este troyano es descargar Trojan.Acad.Qfas.o. Suele distribuirse en archivos comprimidos con dibujos arquitectónicos bajo el nombre de acad.fas. Cuando AutoCAD lo ejecuta, lo primero que hace es copiarse a sí mismo en shxfont.fas.

Después trata de descargar Trojan.Acad.Qfas.o de hxxp://zxb.isdun.com/jbbgxf/?f=zydz.

Por último, modifica el archivo descargado para que shxfont.fas pueda ejecutarlo en el futuro.

0x02. Trojan.Acad.Qfas.o

Cuando se descarga y ejecuta Trojan-Downloader.Acad.Qfas.b, repasa por la lista de procesos del sistema para encontrar los siguientes procesos del navegador:

“iexplore.exe”,”theworld.exe”,”qqbrowser.exe”,”maxthon.exe”,”greenbrowser.exe”,”chrome.exe”,”sogouexplorer.exe”,”360se.exe”,”360chrome.exe”

Cuando encuentra la ventana del navegador, el troyano extrae la URL de la barra de direcciones en la pestaña del navegador y revisa si puede encontrar “hao123.com”; si no, dirige el navegador a http://www.hao123.com/?tn=99182691_hao_pg.

El troyano también abre con regularidad un nuevo proceso de navegación para visitar hxxp://ap.zeqj.info/zl.htm.

Y modifica el registro para cambiar la página de inicio a h**p://www.hao123.com/?tn=99182691_hao_pg.

Para cambiar la página de inicio en el navegador Sougou, el troyano también modifica el archivo %userprofile%appdataSougouexplorerconfig.xml – el archivo de configuración de Sougou.

También revisa si existen los siguientes procesos:

Si existen, se elimina a sí mismo.

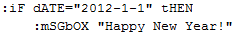

Además, en 2012-1-1, el troyano mostrará una ventana con un mensaje que diga: “¡Feliz año nuevo!”

0x03. Las dos URLs

hxxp://www.hao123.com/?tn=99182691_hao_pg muestra la página de inicio de hao123.com. “99182691_hao_pg” es la identidad del agente de propagación del sitio web de hao123.com. Como a los usuarios chinos les suele costar memorizar las direcciones de los sitios web, los sitios de navegación como hao123.com se usan a menudo para que sea más cómodo visitar otros sitios. Los dueños de los sitios de navegación populares pueden ganar grandes sumas de dinero. Para tratar de hacerse más populares, algunos sitios de navegación suelen usar agentes de difusión que pueden llegar a recibir una gran porción de las ganancias del sitio según el tráfico que atraen.

hxxp://ap.zeqj.info/zl.htm es más interesante – actualiza el navegador para que redirija a hxxp://www.sohutv484012.kangca.com/…

que después saltará a wenying888.com.

Por último, wenying888.com muestra una publicidad como ésta:

0x04 ¿Más malware en AutoCAD?

Los troyanos de páginas de inicio se han convertido en uno de los principales tipos de malware en China, y los virus de AutoCAD no son nada nuevo. Pero esta es la primera vez que hemos visto que los troyanos de páginas de inicio trabajen con la plataforma AutoCAD. Como cada vez se vuelve más difícil evadir las tecnologías de protección de los productos antivirus, los autores de malware tienden a buscar nuevas plataformas para explotar. AutoCAD es un programa muy popular, su lenguaje AutoLISP tiene suficiente fuerza y, cuando están compilados, es difícil analizar los archivos .fas sin un descompilador, por lo que la plataforma AutoCAD se ha vuelto una buena opción para propagar malware. ¿Aparecerán otros tipos de malware en esta plataforma? Sólo el tiempo lo dirá.

AutoCAD – una nueva plataforma para troyanos de páginas de inicio