Cómo los delincuentes virtuales utilizan reconocidas series de televisión para propagar malware

Introducción

El contenido televisivo sigue teniendo alta demanda; no obstante, la forma de consumirlo está cambiando a una velocidad vertiginosa. Los usuarios, ansiosos por no perderse nada, hacen lo que sea para seguir al día sus programas favoritos. Y sí, esto incluye recurrir a métodos poco ortodoxos como la descarga de material pirateado. Pese a esto, la idea de suscribirse a plataformas de pago (p. ej., Netflix o Apple Music) para acceder a contenido audiovisual está calando cada vez más hondo entre los consumidores. Aunque ha habido grandes avances, muchos países siguen librando una dura batalla contra la distribución ilegal de contenido. En diciembre de 2018, el Tribunal Federal de Australia emitió una orden judicial para que los proveedores de internet bloqueasen 181 dominios piratas vinculados a 78 páginas web repletas de archivos que violaban la normativa de derechos de autor. A principios de 2019, el Ministerio de Justicia de Brasil lanzó junto con la Policía Federal del país una operación antipiratería para combatir la distribución ilegal de música, películas y series de televisión. Estas son solo dos de las principales iniciativas llevadas a cabo por las autoridades gubernamentales y el sector privado en todo el mundo para acabar con esta situación.

A pesar de las medidas que se tomaron, la red sigue llena de contenido ilegal listo para su descarga. Según el último informe anual sobre piratería llevado a cabo por Muso —empresa tecnológica global que ofrece servicios antipiratería, análisis de mercados y soluciones para conectar con el público—, cada vez hay más usuarios que optan por consumir material ilegal. Solo en 2017, la empresa londinense registró más de 300 mil millones de visitas a sitios web piratas, dato que supone un incremento del 1,6 % con respecto a 2016 y muestra una tendencia mundial: el mayor número de visitantes de páginas fraudulentas residía en EE. UU. (27,9 mil millones de visitas anuales), seguido de Rusia, con 20,6 mil millones (un 46 % más que en 2016) y la India con 17 mil millones de visitas. Gran parte del contenido pirata procede todavía de archivos descargables: un informe de WebKontrol relativo a 2019 concluye que las páginas de descarga de torrents siguen reuniendo el mayor volumen de contenido pirata en Rusia, seguidas por el alojamiento de archivos y los servicios de streaming. Asimismo, el porcentaje de enlaces a contenido ilegal publicado en páginas de descargas de torrents ha aumentado un 14 % con respecto a 2018 (del 24 % al 38 %), lo que sitúa a estos sitios web por delante de las páginas de streaming.

Los torrents, además de ser una fuente lucrativa de contenido, son un medio muy generalizado de distribución de software dañino. Existen numerosos estudios que investigan cómo los ciberdelincuentes sacan el máximo partido de este tipo de archivos. Sin ir más lejos, en 2015, los resultados de uno de estos análisis concluyeron que el contenido pirata representa el 35 % de los archivos compartidos a través de BitTorrent, de los cuales más del 99 % estaban vinculados a software malicioso o a páginas fraudulentas. Kaspersky Lab e investigadores independientes han efectuado un análisis de la situación y los resultados ratifican que la tendencia continúa al alza.

Entonces, ¿qué tipo de contenido se ve afectado por este problema? Al principio, quienes querían hacerse con una versión pirata de algún juego, software o del último taquillazo de Hollywood no tenían más remedio que acudir a los trackers de torrents. No obstante, durante los últimos años las series se han convertido en reinas del mundo del entretenimiento y, en ocasiones, incluso han eclipsado a las producciones de Hollywood. Según el informe de Muso, un tercio de los consumidores de material ilegal muestra interés por este tipo de contenido televisivo. Basta con echar un vistazo a las estadísticas para corroborar esta tendencia: las series de televisión recibieron 106,9 mil millones de visitas el año pasado; seguidas por el contenido musical (73,9 mil millones) y el cine (53,2 mil millones).

Los ciberdelincuentes tampoco son ajenos a las pasiones que levanta este formato de entretenimiento. Desde Kaspersky, queremos saber exactamente cómo los malhechores sacan provecho de la descarga ilegal de series. Para ello, hemos investigado a unos lobos con piel de cordero: las amenazas de malware escondidas en series de televisión que se distribuyen a través de páginas de torrents. Nuestro propósito es conocer qué series prefieren los programadores de malware y analizar con más detalle las amenazas transmitidas por esta vía.

Metodología y principales conclusiones

Con el fin de asegurarnos de que las series que estudiamos tenían la popularidad y relevancia suficientes, elaboramos una lista de las más aclamadas en 2018. Para ello, nos basamos en portales de información de contenido cinematográfico como IMDB, Rotten Tomatoes y otras páginas web de calificación de series y películas. Además, creamos una lista con las series más pirateadas, lo que podía arrojar más pistas sobre la demanda. Recopilamos un total de 45 títulos, pero como algunos de los más conocidos aparecían en varias listas a la vez, decidimos revisar la información y acotamos los resultados a 31 series (de acuerdo con varios portales públicos de calificación, como IMDB, Rotten Tomatoes, TorrentFreak, etc.) Las series que llegaron a conformar nuestra lista de las más aclamadas son, en orden alfabético, las siguientes:

- Altered Carbon

- American Horror Story

- Anatomía según Grey

- Arrow

- Better Call Saul

- Daredevil

- Doctor Who

- El cuento de la criada

- El joven Sheldon

- Los Expedientes Secretos X

- Homeland

- House of Cards

- Juego de Tronos

- Killing Eve

- La maldición de Hill House

- Legends of Tomorrow

- Legends of Tomorrow (DC)

- Modern Family

- Roseanna

- Sharp Objects

- Stranger Things

- Suits

- Supernatural

- The Big Bang Theory

- The Flash

- The Good Doctor

- The Good Place

- The Walking Dead

- This Is Us

- Vikings

- Westworld

Después, comparamos cada título con nuestra base de datos de amenazas. Mediante estadísticas de amenazas compiladas en Kaspersky Security Network (KSN) —nuestra infraestructura dedicada a procesar flujos de datos relacionados con la ciberseguridad de millones de voluntarios en todo el mundo—, comprobamos si los usuarios que aceptaron compartir sus estadísticas de amenazas con KSN se habían topado en algún momento con malware al intentar ver alguna de las series mencionadas en nuestra lista.

A continuación, identificamos los episodios que servían de “caballo de Troya” para distribuir malware. Este análisis nos serviría para descubrir si existe alguna correlación entre el número y el orden de los episodios de una serie y el interés que estos podían despertar en los ciberdelincuentes.

Asimismo, medimos la efectividad de cada “caballo de Troya” y el éxito de cada serie como trampa para distribuir malware. Tampoco nos olvidamos del estudio del potencial de cada serie pirata para lograr la instalación de malware. Para ello, dividimos el número total de usuarios únicos atacados entre el número de archivos maliciosos y procedimos de manera análoga con cada serie de televisión. Este cálculo nos proporcionó el promedio de usuarios a los que llegó al menos un archivo malicioso a través de alguna serie, lo que, en cierta medida, nos permitió llegar hasta la serie que mejor servía de reclamo.

En última instancia, analizamos qué tipo de amenazas son más propensas a camuflarse entre los usuarios tras la portada de una serie exitosa.

A continuación presentamos nuestras principales conclusiones:

- El número total de usuarios afectados por malware procedente de series televisivas en 2018 es de 126.340 en todo el mundo, un tercio menos que en 2017. El número de ataques perpetrados por este tipo de malware ha sufrido un descenso del 22 % hasta situarse en 451.636 intentos registrados.

- Las tres series más utilizadas para atacar al mayor número de usuarios son Juego de Tronos, The Walking Dead y Arrow.

- Juego de Tronos representó el 17 % de todo el contenido pirata infectado en 2018, con 20.934 usuarios atacados a pesar de ser la única serie de nuestra lista que no emitió nuevos episodios en 2018.

- El primer y último episodio de cada temporada de esta aclamada serie resultaron ser los más peligrosos: representaron el mayor número de archivos maliciosos de la compilación de Kaspersky Lab y, además, afectaron a la mayor cantidad de usuarios.

- “El invierno se acerca“, el episodio inaugural, fue el más utilizado por los ciberdelincuentes.

- En dos años, identificamos 33 tipos y 505 familias diferentes de amenazas ocultas bajo el título de Juego de Tronos.

- En promedio, 2,23 usuarios sufrieron siete ataques por cada archivo de malware disfrazado de serie de televisión.

- American Horror Story resultó ser el mejor “escondite” para el software maligno: cada uno de los archivos maliciosos ocultos tras este título alcanzó a un promedio de tres usuarios.

- No-virus:Downloader y No-virus:AdWare fueron dos de las amenazas más comunes procedentes de contenido televisivo. El puesto n.º1 de esta categoría lo ostentan los peligrosos troyanos.

Perspectiva general: el invierno se acerca en el mundo pirata

El análisis de cargas maliciosas camufladas bajo nombres de series de televisión exitosas y las comparaciones realizadas entre los resultados de 2017 y 2018 han servido para probar que el número de este tipo de archivos, los ataques y la cantidad de usuarios afectados han disminuido.

Un total de 126.340 usuarios sufrieron alguno de estos ataques, cifra que supone un tercio menos que en 2017 (188.769). No obstante, este descenso parece no ser tan pronunciado como en otros sectores. Sin ir más lejos, un informe elaborado recientemente constató que el número de usuarios afectados por malware distribuido a través de contenido popular, incluida la pornografía, decreció un 45 % en 2018.

La cantidad de software maligno, al igual que el número de usuarios afectados, también ha disminuido: en 2017, un “buen año” para el malware, añadimos 82.091 muestras a nuestra base de datos; sin embargo, en 2018 este valor descendió un 30 % hasta situarse en 57.133.

Nuestras soluciones de seguridad también registraron menos ataques; no obstante, este descenso se situó tan solo en un 22 % (451.636 ataques).

Esta caída podría estar relacionada con alguna de las medidas tomadas este año para combatir la descarga de archivos torrent. En 2018, Google impuso restricciones en su motor de búsqueda a más de 65.000 páginas de descarga de archivos torrent —principales distribuidores de series piratas—, lo que provocó que muchos usuarios no pudieran encontrar este contenido en la web. Está claro que luchar de forma activa contra los sitios web de torrents marca la diferencia, ya que permite bloquear un gran número de páginas de contenido ilegal y obstaculizar el funcionamiento de otras muchas. La situación puede ilustrarse mediante un claro ejemplo: dos de los principales trackers de torrents (Pirate Bay y Demonoid) han sufrido recientes colapsos, y uno de los que más tiempo llevaba activo, Leechers Paradise, dijo adiós para siempre.

En respuesta a esta tendencia, las páginas de streaming de películas y series se están haciendo un hueco entre los usuarios, en detrimento de la descarga de torrents.

Sin embargo, estos últimos siguen estando a la orden del día y, según nuestras estadísticas, no cesan en sus intentos de atacar a los usuarios. Para determinar la eficacia de este software malintencionado, comparamos el número total de usuarios atacados con el número de archivos maliciosos detectados. Al dividir la cantidad de usuarios entre el número de archivos, descubrimos que cada archivo malicioso procedente de estas series de televisión afectó a unpromedio de 2,23 usuarios en 2018.

Asimismo, cotejamos la lista de los torrents más populares de 2018 con la lista de las series de televisión con mayor número de archivos fraudulentos.

| Los torrents más populares de series de televisión | Las series más utilizadas para camuflar malware |

| The Walking Dead | Juego de Tronos |

| The Flash | The Walking Dead |

| The Big Bang Theory | Arrow |

| Vikings | Suits |

| Titans | Vikings |

| Arrow | The Big Bang Theory |

| Supernatural | Supernatural |

| Westworld | Anatomía según Grey |

| Legends of Tomorrow (DC) | This Is Us |

| Suits | The Good Doctor |

Los torrents más populares de 2018 según TorrentFreak en comparación con los títulos preferidos para esconder malware

Como se puede apreciar en la tabla, seis series de un total de diez aparecen en ambas listas, algo que era de esperar: cuanto más conocida sea una serie de televisión, más posibilidades tiene de que los ciberdelincuentes intenten explotarla en su beneficio. Por otra parte, varias series que disfrutaron de una intensa promoción y que se consideraban entre las diez más relevantes del panorama (Westworld, Legends of Tomorrow, entre otras) no lograron colarse entre las más utilizadas para difundir malware. En cierto modo, estas preferencias pueden ser un fiel reflejo de la popularidad real de estos títulos.

Los Expedientes Secretos del Malware: las series más infectadas

Se sabe que los ciberdelincuentes sienten mayor predilección por determinadas series: las estadísticas sobre amenazas dan buena cuenta de ello. Con el fin de entender qué series atraen más a los malhechores, revisamos el número de archivos con software malicioso camuflado bajo nombres de series famosas, el número de veces que han atacado a usuarios y el número de usuarios afectados por dichos ataques. La lista resultante está liderada por Juego de Tronos, seguida por The Walking Dead, Arrow, Suits, Vikings, The Big Bang Theory, Supernatural, Anatomía según Grey, This Is Us y The Good Doctor. Esta última ha sustituido a House of Cards, que en 2017 ocupó el décimo puesto.

“Malicious Files” (Archivos maliciosos) hace referencia al número de muestras únicas de malware encontradas por nuestros usuarios; “Attacks” (ataques) hace referencia al número de ocasiones en las que nuestras soluciones de seguridad informaron de ataques; y “Users attacked” (usuarios atacados) se refiere a los usuarios que han sufrido al menos un ataque de software malicioso camuflado tras el título de una serie de televisión.

De todas las series analizadas, Juego de Tronos presentó el mayor número de usuarios atacados por malware con el mismo nombre (20.934). Intentó infectar 129.819 veces a usuarios, y el número total de archivos de malware relacionados con esta aclamada serie en nuestra recopilación de amenazas asciende a 9.986. Era de esperar que la serie estadounidense resultase la preferida de los usuarios. No obstante, estos datos demuestran que Juego de Tronos es también la serie favorita de los delincuentes a la hora de difundir software malicioso.

Un año antes, en 2017, el malware oculto bajo el título Juego de Tronos fue incluso mayor, con casi el doble de usuarios afectados y de archivos malignos: 42.330 y 19.180 respectivamente. El número de ataques en 2017 sobrepasa en un 22 % a los registrados en 2018 con 167.691 detecciones.

Cantidad de usuarios atacados por los diez principales programas maliciosos camuflados como series de televisión en 2017

Cantidad de usuarios atacados por los diez principales programas maliciosos camuflados como series de televisión en 2018

The Walking Dead, con 18.794 usuarios atacados, ocupó el segundo lugar en 2017 y 2018. Por su parte, Arrow, con 12.163 usuarios infectados, se alzó con la medalla de bronce. La diferencia de 380 usuarios atacados por malware camuflado como The Walking Dead con respecto a Juego de Tronos parece insignificante a simple vista. Sin embargo, cabe recordar que Juego de Tronos es la única serie de la lista que no emitió nuevos episodios en 2018, periodo durante el cual se recopilaron las estadísticas.

A modo de comparación examinamos una lista parecida de 2017, año en el que las tres series emitieron episodios en directo. Tal y como muestra la siguiente gráfica, la diferencia entre Juego de Tronos y The Walking Dead fue más pronunciada: el número de usuarios atacados a través de malware procedente de Juego de Tronos sobrepasó a las víctimas de The Walking Dead y Arrow en un 33 % y 50 % respectivamente.

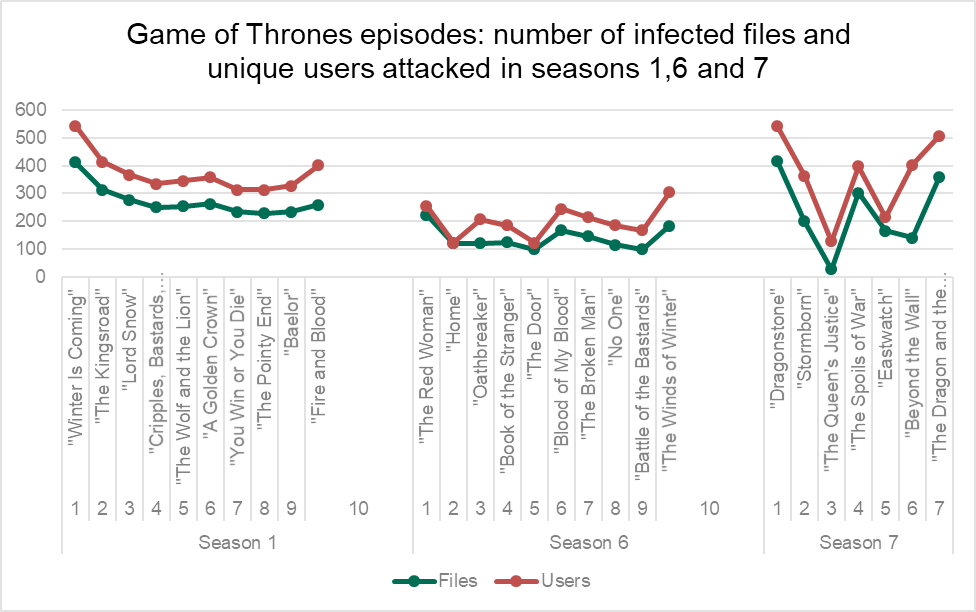

Asimismo, efectuamos un análisis más exhaustivo de episodios de muestra de las dos últimas temporadas (seis y siete) de Juego de Tronos y de la primera temporada. Los resultados del estudio mostraron que el número de archivos infectados que habían detectado nuestros sistemas de protección difería considerablemente según el episodio. Eso sí, encontramos un patrón que se repetía: el primer y el último episodio de cada temporada servían como escondite perfecto para el malware. Si realizamos una comparación con el resto de episodios, el primero y el último eran los más utilizados para difundir software malicioso.

Episodios de Juego de Tronos: número de archivos infectados y usuarios atacados durante las temporadas 1, 6 y 7

Este tipo de análisis consume mucho tiempo y gran cantidad de recursos, por lo que no lo llevamos a cabo para ninguna otra serie. No obstante, si tomamos como referencia estas tres temporadas de la reconocida serie estadounidense, no resulta descabellado pensar que el patrón se repetirá en el resto de programas.

Por otra parte, aunque este “malware camuflado” alcanzase a un elevado número de internautas, no podemos afirmar que sea el método de distribución más eficaz. Como bien comentábamos anteriormente, los archivos de malware camuflados como episodios de series televisivas (sin importar el título) han afectado a un promedio de 2,23 usuarios en 2018. De las diez series de televisión más utilizadas para perpetrar ciberataques, Juego de Tronos ocupó un mero séptimo puesto en cuanto a la proporción de archivos maliciosos con respecto al número de usuarios afectados. Además, resultó ser menos eficaz que un reclamo promedio: por cada archivo malintencionado disfrazado de episodio de Juego de Tronos había 2,1 usuarios afectados.

Al analizar las diez series principales examinamos también la relación entre el número de archivos y el número de usuarios atacados. Los archivos que incluían el nombre de The Walking Dead resultaron ser los más eficaces, ya que lograron alcanzar un promedio de 2,69 usuarios. El segundo puesto fue para Anatomía según Grey con 2,65 usuarios, y en tercer lugar quedó Supernatural con 2,34.

Más adelante también realizamos una comprobación de las series que analizamos pero que no llegaron a estar entre las diez primeras.

Para sorpresa de todos, los archivos más eficaces se escondían tras títulos de series que no alcanzaron los diez primeros puestos de nuestra particular lista. Cada archivo dañino de la serie American Horror Story ha llegado a un promedio de tres usuarios en 2018, lo que le hace escalar a la primera posición desde el cuarto puesto obtenido en 2017. Ese año, los tres archivos maliciosos más eficaces que simulaban ser series de televisión no eran los mismos que en 2018. Modern Family ocupó el tercer puesto con 2,95 usuarios de promedio, mientras que en segunda posición se quedó Anatomía según Grey, con tres usuarios de promedio. Cada archivo de The Big Bang Theory consiguió llegar a 3,15 usuarios, lo que la coronó como la serie más eficaz para esconder malware en 2017. Sin embargo, en 2018 cayó en picado hasta la octava posición.

Promedio de usuarios afectados por programas maliciosos camuflados como series de televisión en 2017

Promedio de usuarios afectados por programas maliciosos camuflados como series de televisión en 2018

Anatomía del malware según Grey: vectores de ataque y tipos de amenaza

Con el fin de investigar qué tipo de amenazas camufladas como series de televisión tienen más posibilidades de infectar los equipos de los usuarios, extrajimos muestras infectadas de las series más aclamadas de 2017 y 2018 y contamos los diferentes tipos y familias de amenazas.

Identificamos un total de 33 tipos y 505 familias de amenazas diferentes ocultas bajo el título de Juego de Tronos. Las tres categorías más comunes de amenazas detectadas fueron, en primer lugar, los troyanos, responsables de casi un tercio de las amenazas, seguidos por no-virus:AdWare (28 %) y no-virus:Downloader (21 %). Por norma general, las amenazas “no virus” no suelen considerarse malware. No obstante, este tipo de programas puede inmiscuirse en las sesiones de los usuarios y desencadenar acciones no deseadas. El adware, por ejemplo, puede mostrar anuncios, alterar los resultados de las búsquedas y recopilar datos del usuario para ofrecer publicidad contextual específica.

Al examinar las estadísticas de los tipos y familias de amenazas, fuimos conscientes de que las tres familias más utilizadas representaban los tres tipos de amenazas más extendidos.

Troyanos, la amenaza más común

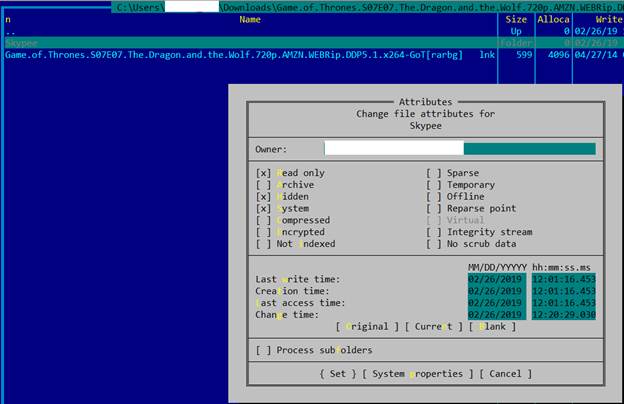

De acuerdo con las estadísticas, el tipo de amenaza más común fueron los troyanos. En el 17 % de todos los casos de series pirateadas, los usuarios tuvieron que enfrentarse a gusanos de la familia Trojan.WinLNK.Agent. Un troyano es un peligroso malware que puede causar mucho daño, desde el robo de información hasta el control total del sistema infectado. La familia de troyanos más activa que finge ser un episodio de Juego de Tronos suele parecer un acceso directo al archivo y se distribuye por diferentes canales (normalmente, a través de correos electrónicos o en páginas web de dudosa legalidad).

El modus operandi de este malware suele repetirse: el usuario se descarga un archivo torrent o recibe por correo un archivo con un acceso directo. A primera vista, el paquete contiene una copia de ese episodio que tantas expectativas ha generado.

Sin embargo, además del acceso directo, el archivo también incluirá una carpeta oculta con el atributo “sistema” que permanecerá invisible incluso aunque el Explorador de Windows esté configurado para mostrar archivos ocultos.

Fig. 13: Ejemplo del comportamiento de un troyano oculto como serie de televisión, ya descargado en un equipo Fuente: Kaspersky Lab

Al hacer clic en el acceso directo con la esperanza de ver el vídeo, el usuario ejecutará el diálogo de la carpeta oculta junto con su intérprete y otros archivos .lnk.

Fig. 14: Ejemplo del comportamiento de un troyano oculto como serie de televisión, ya descargado en un equipo. Fuente: Kaspersky Lab

Fig. 15: Ejemplo del comportamiento de un troyano oculto como serie de televisión, ya descargado en un equipo. Fuente: Kaspersky Lab

AutoIt es un gusano que se propaga a través de discos extraíbles y ejecuta una puerta trasera que luego se añade a la ejecución automática (escritura de rutas a los archivos .lnk desde la carpeta oculta) y que se utiliza para llevar a cabo las siguientes acciones:

- Mostrar un mensaje determinado

- Ejecutar comandos en cmd.exe

- Descargar y lanzar en archivos %Temp%

- Apagar/reiniciar el equipo

- Acceder a una URL determinada

- Pulsar automáticamente en varios elementos de una página web

- Finalizar, reiniciarse, actualizarse

- Las amenazas “no-virus” completan el podio

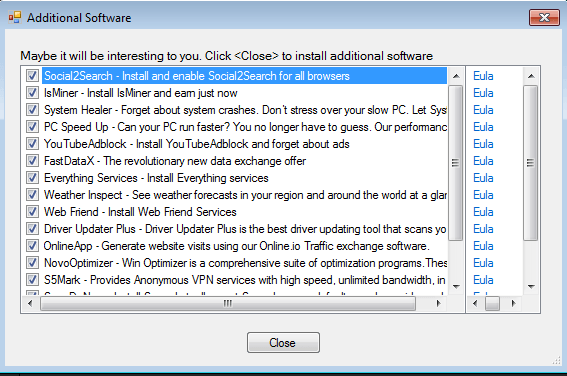

El segundo y el tercer puesto de la lista de los tipos más expandidos de amenazas y sus familias lo ocupan las familias “no-virus”, conocidas también como software potencialmente no deseado: adware y downloaders.

Fig. 16: Ejemplo de un navegador con adware instalado. Fuente: Kaspersky Lab

Una de las familias de amenazas más comunes pertenece al tipo de “no-virus”:AdWare.Win32.FileTour. Kaspersky Lab la clasifica como un tipo de adware. Aunque en teoría el adware puede ser un software legítimo, en numerosas ocasiones los usuarios se enfrentan a programas de socios que intentan instalar software asociado y, a veces, terminan por descargar malware en los equipos. A diferencia de los “no-virus”, estas amenazas pueden ser de diferente tipo e incluir la extracción malintencionada de datos, el robo de contraseñas, troyanos bancarios y un largo etcétera de peligros. Esto sucede porque los propietarios de los programas de archivos de socios no suelen saber ni quieren comprobar el tipo de software que distribuyen.

Al igual que no-virus:Downloader —otra amenaza no-virus conocida cuyas características detallaremos más adelante—, se difunde a través de portales de descarga. No obstante, a diferencia de los Downloaders, también puede distribuirse mediante trackers de torrents.

[caption align="aligncenter" width="1000"]

Fig. 17: Ejemplo de una página web en un equipo infectado con adware. Fuente: Kaspersky Lab

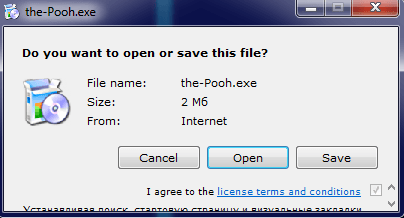

Otra característica que diferencia al adware del relativamente inofensivo no-virus:Downloader es el uso de estrategias más agresivas. El adware puede hacer pasar archivos ejecutables (.exe) como contenido multimedia (por ejemplo, The.Walking.Dead.S06E04.FASTSUB.VOSTFR.HDTV.XviD-ZT.avi.exe) para introducirse en los dispositivos de los usuarios y hacer de las suyas.

El tercer puesto lo ocupa la amenaza no-virus:Downloader. Este tipo de amenaza, aunque pueda resultar totalmente inofensiva, puede traer muchos dolores de cabeza, ya que intentará descargar aplicaciones. Diseñada como un software para hacer más sencilla la descarga de archivos de internet, esta amenaza es la vía para expandir la familia de malware más habitual oculta detrás del título de Juego de Tronos. Hablamos de MediaGet, a la que incluiremos dentro de la familia de no-virus (Downloader.Win32.MediaGet), así como de uBar, AppDater, etc.

El mecanismo de distribución habitual del no-virus:Downloader es bastante sencillo: el usuario visita una página web para acceder a una serie de televisión u otro tipo de archivo multimedia y ve cómo en su pantalla le ofrecen un sinfín de botones de “Descargar”.

Distinguir qué botón lleva al contenido deseado parece una misión imposible, por lo que el usuario suele ignorar indicaciones tales como “descargar mediante el gestor de descargas”.

Como resultado, en lugar del vídeo que buscaba, el usuario acaba con una aplicación a través de la cual se puede descargar el contenido.

Las aplicaciones de Downloader en sí son inocuas, aunque siempre buscan la forma de hacerse un hueco en el sistema y es posible que muestren publicidad no deseada o que sugieran software adicional indeseado. Es cierto que esto no representa un peligro, pero sí que puede acabar con la paciencia de más de un internauta.

Stranger e-Things: cómo mantenerse a salvo

Las autoridades son cada vez más estrictas en sus políticas antipiratería y ahora tratan la propiedad intelectual como propiedad material. Por otra parte, parece que los distribuidores de malware están empezando a dejar de lado el alojamiento de archivos y las páginas web de torrents. Sin embargo, tal y como mencionábamos antes, puede que la causa de esta situación esté relacionada con el hecho de que los sitios web de streaming cotizan cada vez más al alza. Al utilizar este tipo de páginas no es necesario descargarse ningún archivo, lo que no implica que el usuario esté a salvo frente al software malicioso.

Asimismo, hemos podido observar que el número de usuarios afectados por malware tras descargar sus episodios favoritos sigue siendo muy elevado. Esta amenaza supone una gran traba para aquellos que buscan contenido gratuito en la red, sobre todo cuando quieren ver series tan conocidas como The Walking Dead, Arrow o Juego de Tronos. Esta última merece una mención especial, ya que fue una de las pocas series que no emitió ningún episodio nuevo el año pasado y aun así alcanzó los primeros puestos en la lista de distribución de software malicioso de acuerdo con la telemetría de Kaspersky Lab.

Con este precedente, no debería sorprendernos que una nueva oleada de acciones fraudulentas inunde Internet con el estreno de la última temporada de Juego de Tronos en abril de 2019.

La mejor forma de no caer en la trampa y asegurar que ningún troyano nos “destrone” de nuestro propio equipo es utilizar exclusivamente fuentes legítimas para ver nuestras series favoritas. Eso sí, aunque no acudas a sitios de dudosa legalidad, debes estar alerta: puedes toparte con software malicioso en cualquier esquina.

Nuestras recomendaciones para evitar las amenazas de plataformas no fiables de distribución de contenido son las siguientes:

- Presta atención a la autenticidad del sitio web y no ingreses a él si no estás 100 % seguro de su legitimidad.

- Detente a examinar con cuidado el formato de la URL y el nombre de la empresa antes de descargar cualquier contenido para comprobar la autenticidad de la página web. Las páginas web fraudulentas se parecen mucho a las auténticas, pero siempre habrá detalles que desvelen sus verdaderas intenciones.

- Fíjate en la extensión del archivo descargado. Si descargas algún capítulo de tu serie favorita, el archivo no debe acabar en .exe

- Ten cuidado con los torrents que utilizas y revisa con atención los comentarios acerca de los archivos disponibles para descargar. Si los comentarios no guardan relación con el contenido, lo más probable es que estés ante software malicioso.

- No hagas clic en ningún enlace sospechoso que te prometa un acceso exclusivo al último episodio: consulta las fechas de emisión de cada serie para no caer en ninguna trampa.

- Recurre a soluciones de seguridad fiables para conseguir la mejor protección frente a cualquier amenaza: Kaspersky Internet Security puede ser una buena opción.

Juego de tronos cibernéticos