Falta apenas un par de semanas para la Copa Mundial FIFA 2018, evento que atrae la atención de millones de personas en todo el mundo, incluidos los ciberdelincuentes. Pero mucho antes ya comenzó a aumentar el tráfico de mensajes de correo no deseados que mencionaban este evento deportivo y los estafadores empezaron a explotar activamente este tema en sus envíos masivos de correo y a crear páginas de phishing.

Según nuestras estadísticas, durante el período de venta de entradas para los partidos del Mundial se produjo un aumento notable en el número de páginas de phishing. En cada una de las etapas de venta, los estafadores hicieron envíos masivos de spam y activaron sitios web fraudulentos, preparados de antemano e idénticos a los de servicios legítimos de venta de boletos, que simulaban sorteos supuestamente organizados por empresas asociadas y clonaban las páginas de inicio de sesión en las cuentas personales del sitio web de la FIFA. Y cuanto más se aproximaba el evento, más ciberdelincuentes se sumaban al “juego”, incrementando así la variedad de esquemas fraudulentos asociados con el Mundial. A continuación compartimos los resultados de nuestras observaciones.

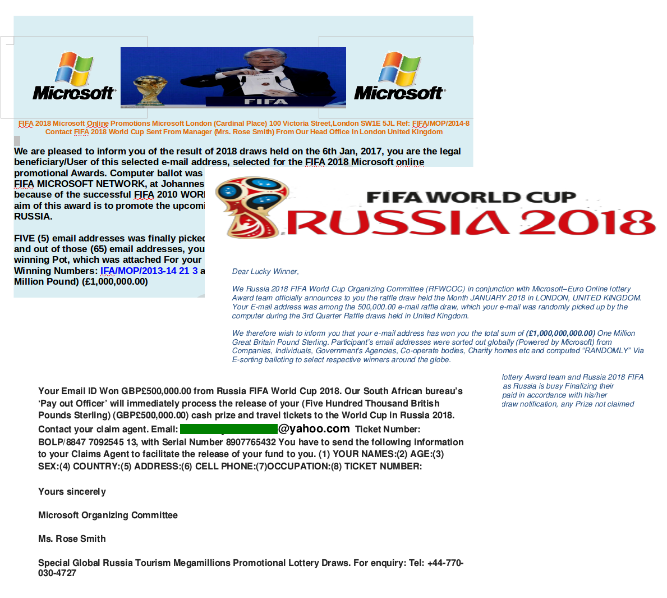

Notificaciones de falsos premios de lotería

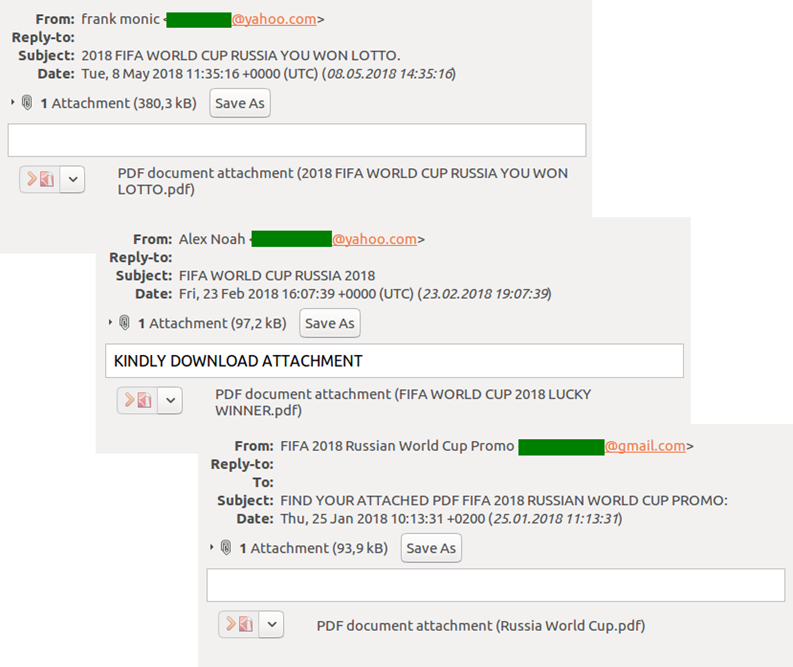

Uno de los principales tipos de estafas de correo asociadas a la Copa Mundial 2018 son los envíos de notificaciones de premios de loterías en efectivo, supuestamente organizadas por los socios oficiales, por los patrocinadores del campeonato (Visa, Coca-Cola, Microsoft, etc.) y por la propia FIFA.

Estos mensajes contienen adjuntos (usualmente PDF o DOCX) en los se felicita al usuario por haber obtenido un gran premio y se le informa que para recibirlo debe enviar su información de contacto completa (nombre, fecha de nacimiento, domicilio, correo electrónico y teléfono). A veces se le pide al “ganador” que pague parte de los gastos de una transferencia postal o bancaria.

El principal objetivo de estos mensajes es la recolección de datos del usuario, como su información financiera, y la recepción de pequeñas transferencias de dinero. Además, estos mensajes pueden contener archivos adjuntos maliciosos, como troyanos bancarios

Otro ejemplo común de fraude de spam es la oferta de participar en el sorteo de entradas gratuitas o viajes a los partidos de la Copa del Mundo. Para recibir el premio, el usuario debe ir a la página de la “promoción” y registrarse en el sorteo con su dirección postal o, en el caso de mensaje de premio de lotería, enviar a los “organizadores” su información de contacto. Estas cartas se envían en nombre de la FIFA y por lo general desde direcciones con dominios recientemente registrados. En su mayor parte, estos esquemas sirven para actualizar las bases de datos de direcciones electrónicas y seguir enviando mensajes spam.

Spam publicitario

A lo largo del período de preparación para el mundial, hemos registrado una gran cantidad de envíos promocionales con ofertas de venta de artículos relacionados con el fútbol, servicios de transporte y alojamiento, así como paquetes turísticos de diferentes agencias. Los artículos los suelen ofrecer pequeños minoristas en línea. Tienen a la venta artículos de papelería, recuerdos, juguetes con los símbolos oficiales del campeonato, y también uniformes de fútbol con los logotipos de todas las selecciones nacionales. Algunos de los mensajes tienen el diseño característico de la tienda oficial de la FIFA.

También nos encontramos con envíos masivos que no tienen relación con el fútbol. Por ejemplo, el clásico spam con oferta de fármacos que utiliza el tema de la próxima Copa Mundial sólo para llamar la atención. Curiosamente, el campo “tema” del mensaje contenía una referencia a la final de la Copa Mundial FIFA 2006. Es posible que los spammers hayan encontrado y utilizado una plantilla antigua de envío masivo.

Comercio de entradas

Aparte de las tiendas dedicadas a la venta de recuerdos, en la red se encuentran tiendas que venden entradas para partidos de fútbol, tanto falsas como reales. Si el riesgo de comprar las entradas falsas es obvio, es más difícil decidir cómo proceder con la compra de las entradas reales, puestas a la venta por especuladores que lograron aprovechar alguna regla vulnerable de la FIFA y compraron un gran número de entradas para después revenderlas.

La cuestión es que las entradas oficiales solo se pueden comprar en el sitio web oficial de la FIFA, y hay grandes multas si se las revende. También es posible que los portadores de entradas compradas a especuladores se queden sin entrar al estadio: como las entradas son personalizados, si los datos del portador no coinciden con la información de la entrada, los representantes de la FIFA tienen el derecho de revocar el “permiso de entrada y permanencia en el estadio”.

Sitios falsos y correos electrónicos falsificados de los socios oficiales

La creación de un sitio falso de uno de los socios oficiales del campeonato es una de las maneras más comunes de obtener los datos del usuario, para después acceder a su cuenta bancaria. Muy a menudo, las organizaciones asociadas organizan sorteos de entradas entre sus clientes, situación que los delincuentes aprovechan para incitar a que el usuario se inscriba en páginas web falsas para participar en los sorteos. Estas páginas son muy parecidas a los sitios verdaderos: están bien hechas, tienen una interfaz completamente funcional, y es bastante difícil darse cuenta de que son falsificaciones.

Intento de acceso a la cuenta personal en el sitio web de una empresa asociada, con el pretexto de ganar una entrada gratuita

Los estafadores también tratan de obtener datos falsificando las notificaciones del sitio web oficial de la FIFA: informan a la víctima que el sistema de seguridad ha sido actualizado y que tiene que volver a introducir todos sus datos personales (a riesgo de que se bloquee la cuenta). Los estafadores piden a la víctima seguir el enlace del mensaje, que no tiene nada que ver con el sitio web de la FIFA y conduce a un sitio falso. Por supuesto, todos los datos que se ingresan allí caen directamente en las manos de los estafadores.

Los clientes de la empresa Visa, socio comercial de la FIFA, son de interés particular para los delincuentes. En nombre de este importante sistema de pago internacional, ofrecen a los usuarios participar en una promoción que incluye el sorteo de valiosos premios. Para participar, hay que seguir un enlace que conduce, por supuesto, a un sitio de phishing (con un dominio registrado hace un par de meses y que no tiene nada que ver con el sistema de pago), donde se le pide al usuario que ingrese los datos de su tarjeta bancaria, incluyendo los códigos CVV y CVC.

Surtido fraudulento

Además de las técnicas de ingeniería social, los phishers utilizan software malicioso en sus intentos de adquirir los datos confidenciales y el dinero de los usuarios. Por ejemplo, un sitio web falso que ofrece transmisiones en línea puede instalar en el equipo de la víctima un software malicioso, con el pretexto de actualizar el reproductor Flash Player, afirmando que es necesario para ver el partido.

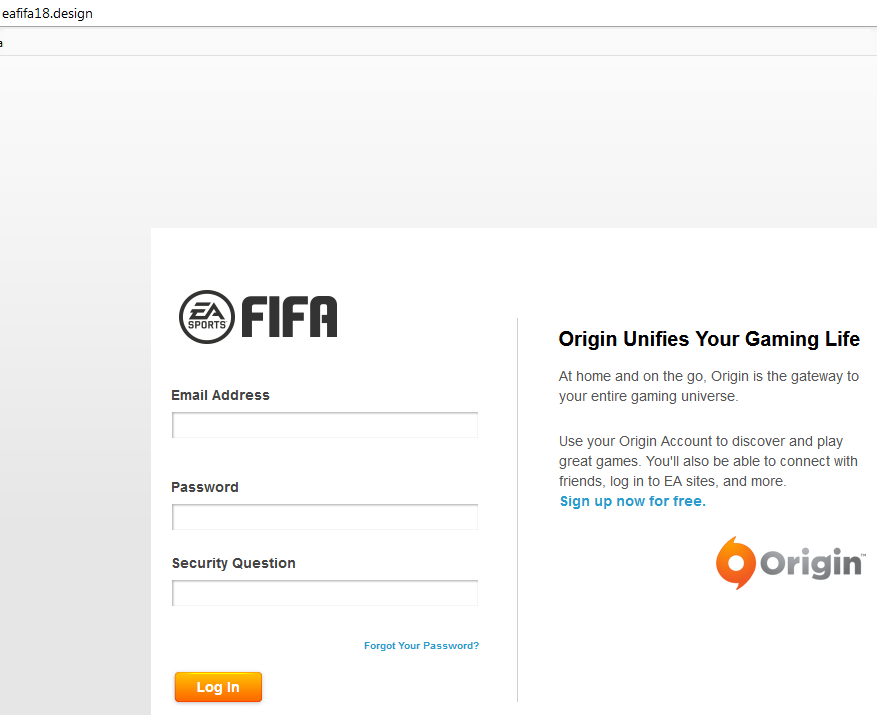

En algunos casos, los phishers no están interesados en las cuentas bancarias ni en los detalles del sistema de pago de las víctimas. Por ejemplo, con el pretexto de obtener una actualización temática para el simulador de fútbol FIFA, los atacantes piden introducir los datos de autenticación de una cuenta en la plataforma de juegos Origin en una página de inicio de sesión falsa. Si hay juegos de interés en el perfil de la víctima, los defraudadores cambian su inicio de sesión y contraseña, vinculan la cuenta a una nueva dirección de correo y la ponen en venta.

A finales de mayo, poco antes del inicio del Mundial, fue muy común el phishing con falsas ofertas de vuelos baratos de conocidas aerolíneas. Además de las entradas falsas para los partidos de fútbol, aparecieron sorteos de entradas gratuitas que se realizaban en nombre de líneas aéreas.

Trucos de los delincuentes

Para dar credibilidad a sus sitios, los atacantes registran nombres de dominio que consisten en diferentes combinaciones de las palabras World, Worldcup, FIFA, Rusia, etc. (worldcup2018, russia2018, fifarussia). Como regla general, aunque no siempre, estos dominios lucen poco naturales (por ejemplo, fifa.ucozx.site) y se encuentran en una zona de dominio no estándar. Por esta razón, en la mayoría de los casos basta con estudiar el enlace del mensaje o la dirección del sitio abierto para evitar caer en las trampas de los estafadores.

Con el mismo objetivo, que es distraer la atención, los estafadores compran los certificados SSL más baratos: las autoridades de certificación a menudo no verifican si la organización que emitió el certificado existe en realidad, y como resultado los estafadores reciben el codiciado HTTPS al comienzo de la barra de direcciones. Para detectar una falsificación, basta con revisar los datos Whois del dominio. Por regla general, los recursos fraudulentos se han registrado hace poco y por un corto tiempo, y sus propietarios son personas privadas. Asimismo, la información detallada del propietario suele estar oculta.

Además de los nombres de dominio “activos”, hemos detectado un gran número de dominios que se encuentran en estado “latente”; en el mejor de los casos, sólo se puede encontrar una plantilla de página web poco prolija. Los estafadores los necesitan para contar con una reserva: cuando se bloquea un dominio, el sitio “se traslada” al siguiente.

Conclusión

Los esquemas mencionados son algunos de los más populares entre los ciberdelincuentes que utilizan el tema del Mundial de fútbol. Sin embargo, sirven para hacerse una idea general de cómo operan los atacantes y cuál es su propósito. Añadiremos que, aparte de los trucos mencionados, pronosticamos en un futuro próximo la aparición de un gran número de sitios de phishing con ofertas de vuelos baratos a las sedes del Mundial, así como correos falsos que se enviarán en nombre de servicios populares de reserva de alojamiento y contendrán “ofertas ventajosas”.

Para no convertirse en víctima de los estafadores, es necesario observar algunas sencillas reglas:

- Compre entradas sólo en la página oficial de la FIFA o en las taquillas oficiales.

- Para hacer compras en línea (y no sólo en ocasión del Mundial), saque una tarjeta bancaria aparte y establezca límites de gasto.

- No abra los enlaces y archivos adjuntos que vengan en mensajes de remitentes desconocidos, aunque a primera vista parezcan legítimos.

- Compruebe las direcciones de los enlaces en las notificaciones de los servicios que le son familiares. Si tiene la más mínima sospecha, no siga el enlace y abra el sitio del servicio manualmente en el navegador.

- No compre productos anunciados a través de spam, así ahorrará dinero y se evitará preocupaciones.

- Utilice soluciones modernas de protección contra ciberamenazas que tengan bases de datos actualizadas.

El Mundial del engaño

DAMIAN FARID CARRIEL DELGADO

excelente publicación