Particularidades del trimestre

Día de San Valentín

El phishing dedicado al día de los enamorados persiguió los objetivos tradicionales de los phishers: sustraer información valiosa y confidencial al usuario, como los datos de su tarjeta bancaria. Los temas que los atacantes explotaron para lograr este objetivo van desde el pedido de flores en línea hasta la inscripción en sitios de citas.

Pero la mayoría de las veces, les ofrecían a los usuarios ordenar regalos para sus seres queridos o comprar medicamentos, como Viagra. Todo intento de comprar algo haciendo clic en el enlace de estos mensajes hacía que los detalles de pago de la víctima cayeran en manos de los atacantes.

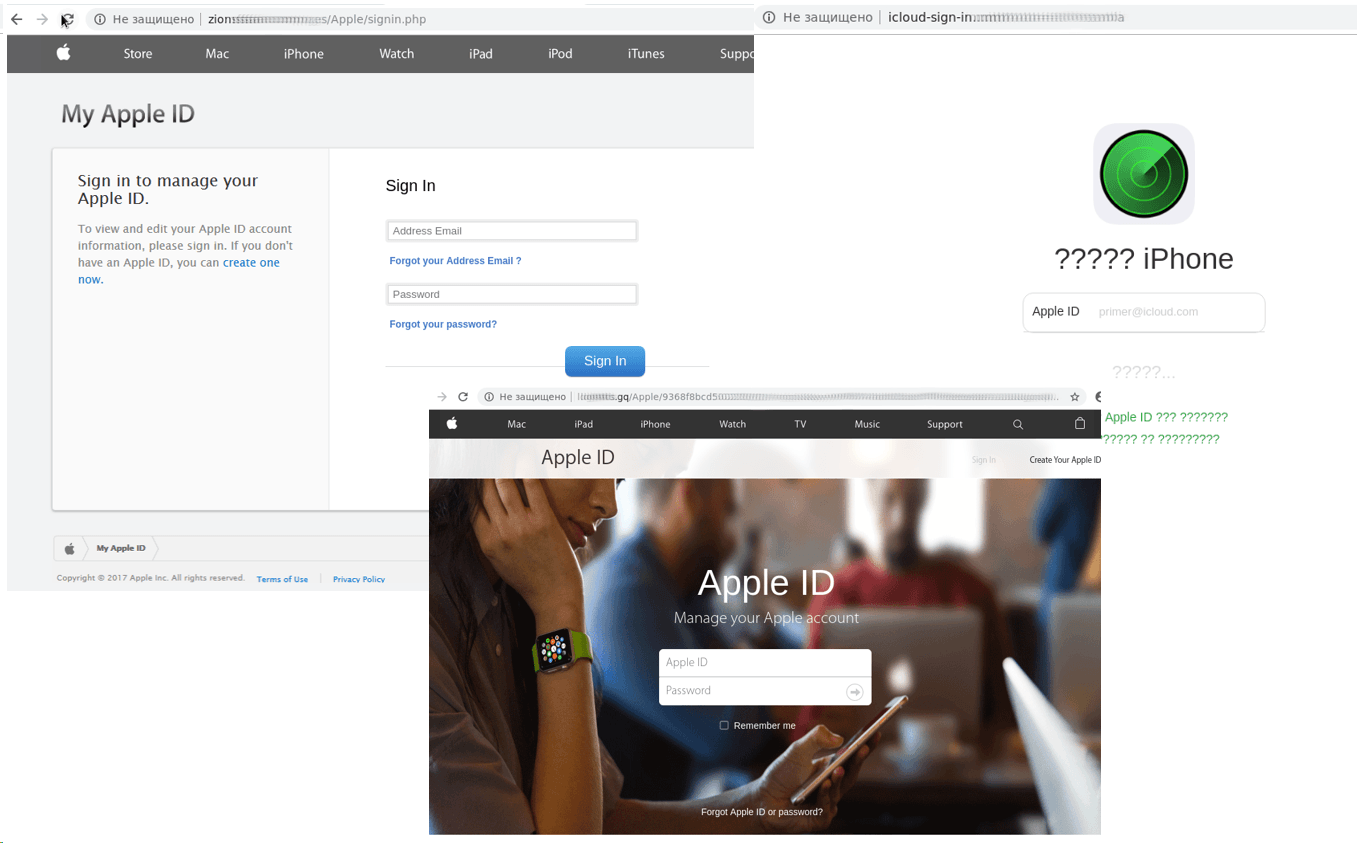

Presentación de los nuevos productos de Apple

A finales de marzo tuvo lugar la tradicional presentación de los nuevos productos de Apple. Y como de costumbre, los estafadores reaccionaron con celeridad a este suceso de importancia mundial: en la víspera, hubo un aumento brusco del número de intentos de llevar a los usuarios a páginas web fraudulentas que simulaban ser las páginas de los servicios oficiales de Apple.

Aumento del número de intentos de visita a las páginas de Apple en la víspera de la presentación

El tráfico basura rebosaba de correos electrónicos de phishing, en los que los estafadores, en nombre de la compañía, intentaban persuadir a los destinatarios para que siguieran el enlace del mensaje e introdujeran en una página de inicio de sesión falsa de Apple ID sus nombres de usuario y contraseñas.

Soporte técnico falso

Los correos electrónicos falsos enviados en nombre del servicio de asistencia al cliente son uno de los tipos más populares de fraude en línea. Y últimamente, el número de tales mensajes ha tenido un crecimiento considerable. Los enlaces a sitios de asistencia falso de cualquier compañía pueden encontrarse (junto con un montón de comentarios entusiastas sobre el sitio de asistencia técnica) en los foros donde se discute un problema en particular o en las redes sociales.

Todos los perfiles que encontramos en el primer trimestre y los anteriores tienen un factor común: sus propietarios ofrecen asistencia en todos los asuntos relacionados con los productos de una determinada empresa, prometiendo que serán atendidos por empleados de alta calificación y con capacitación especial. Pero claro, nada es gratis. Como resultado, es posible que el usuario no solo se quede sin recibir asistencia, sino que también transfiera sus datos personales a los delincuentes y pierda dinero.

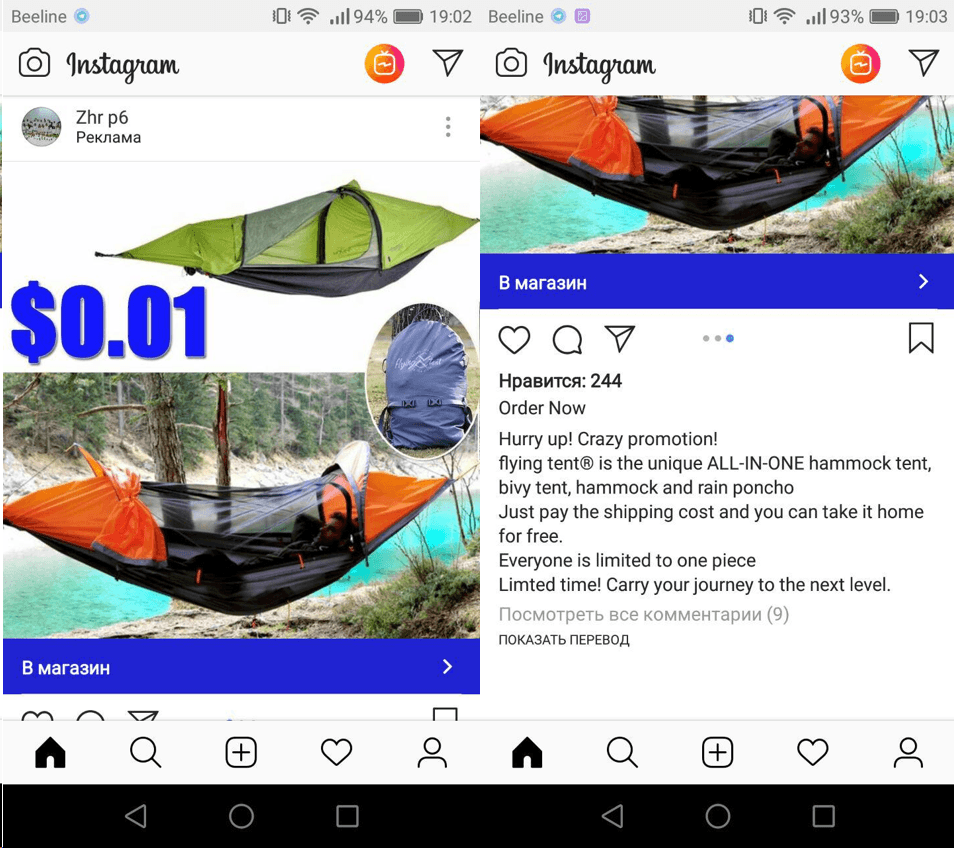

Instagram y sus nuevas “funciones”

El año pasado informamos que el phishing y otros contenidos fraudulentos habían traspasado los límites del correo electrónico y que los atacantes a menudo usaban la popular red social Instagram para sus propios fines. Esta tendencia persiste y los estafadores siguen usando al máximo las posibilidades del servicio: no solo dejan enlaces a sus recursos en los comentarios, sino que también registran cuentas, pagan publicaciones publicitarias y hasta contratan celebridades para que distribuyan contenido.

Los publicitarios ilegítimos utilizan los mismos métodos para atraer a las víctimas, como la compra de un producto o servicio a un precio muy ventajoso.

Como es habitual en dichos esquemas, se solicita al comprador una gran cantidad de información: desde su nombre hasta sus datos bancarios. Por supuesto, a fin de cuentas el usuario no obtiene nada: solo entrega sus datos a los atacantes.

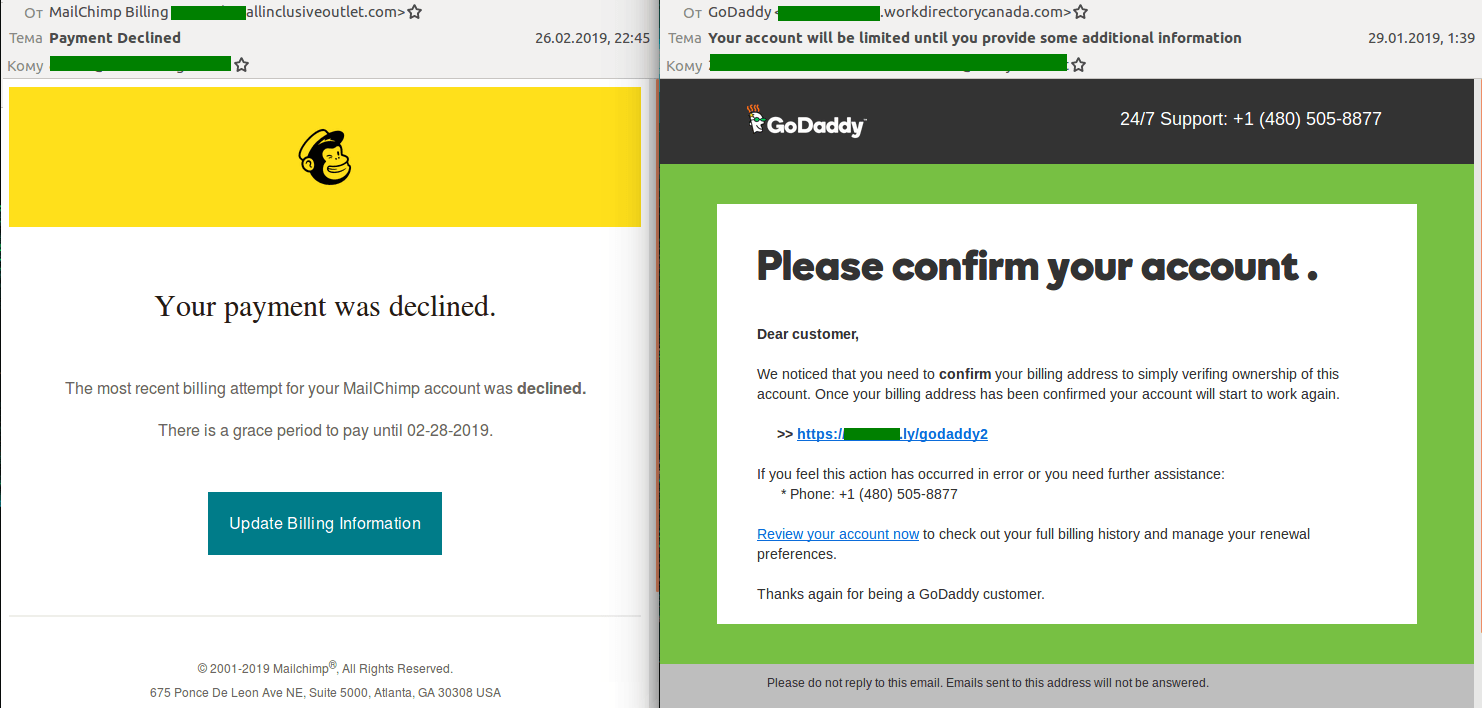

Phishing en nombre de servicios de correo

En el primer trimestre, registramos varios correos de phishing cuyos mensajes lucían como notificaciones automáticas de los principales servicios de correo legítimos. Los estafadores pretendían que los destinatarios siguieran los enlaces de phishing con el pretexto de confirmar su cuenta o de actualizar la información de pago. En algunos casos, se usaban dominios falsos, cuyos nombres eran parecidos al del dominio del servicio real, y en otros, sitios pirateados que remitían a la víctima a formularios de autorización falsos.

Spam financiero a través del sistema ACH

En el primer trimestre, fuimos testigos de un gran aumento en los mensajes de spam dirigidos a los usuarios del sistema Automated Clearing House (ACH), una red de pagos electrónicos con sede en EE. UU. que maneja grandes cantidades de transacciones de consumidores y pequeñas empresas. Se trataba de notificaciones de transferencia falsas, envidas en nombre de usuarios ordinarios o empresas que reportaban sobre el estado de pago de bienes o deudas. Los mensajes contenían adjuntos maliciosos (archivos y documentos) y enlaces para descargar archivos infectados con malware.

Ofertas de “el trabajo de sus sueños” hechas por spammers

En el tercer trimestre de 2018, detectamos mensajes de spam que ofrecían “el trabajo de sus sueños”. Este trimestre, detectamos otro importante envío con el mismo tema: los mensajes se enviaban en nombre de empresas conocidas, cuyas ofertas de trabajo sin duda atraerían a posibles solicitantes. Se invitaba a los destinatarios a unirse, gratis, al sistema de búsqueda de empleo gratuita, mediante la instalación de una aplicación especial en su computadora para acceder a la base de datos. Al intentar descargar un programa de “servicio en la nube”, se mostraba al usuario una ventana emergente con la inscripción DDoS Protection y un mensaje con un enlace al sitio de una de las compañías de reclutamiento en línea (en la lista de correo se utilizaron varios nombres de reclutadores extranjeros populares). Si el usuario lo seguía, descargaba un archivo DOC malicioso que contenía el malware Trojan.MSOffice.SAgent.gen en su computadora, el que a su vez descargaba el troyano bancario Trojan-Banker.Win32.Gozi.bqr.

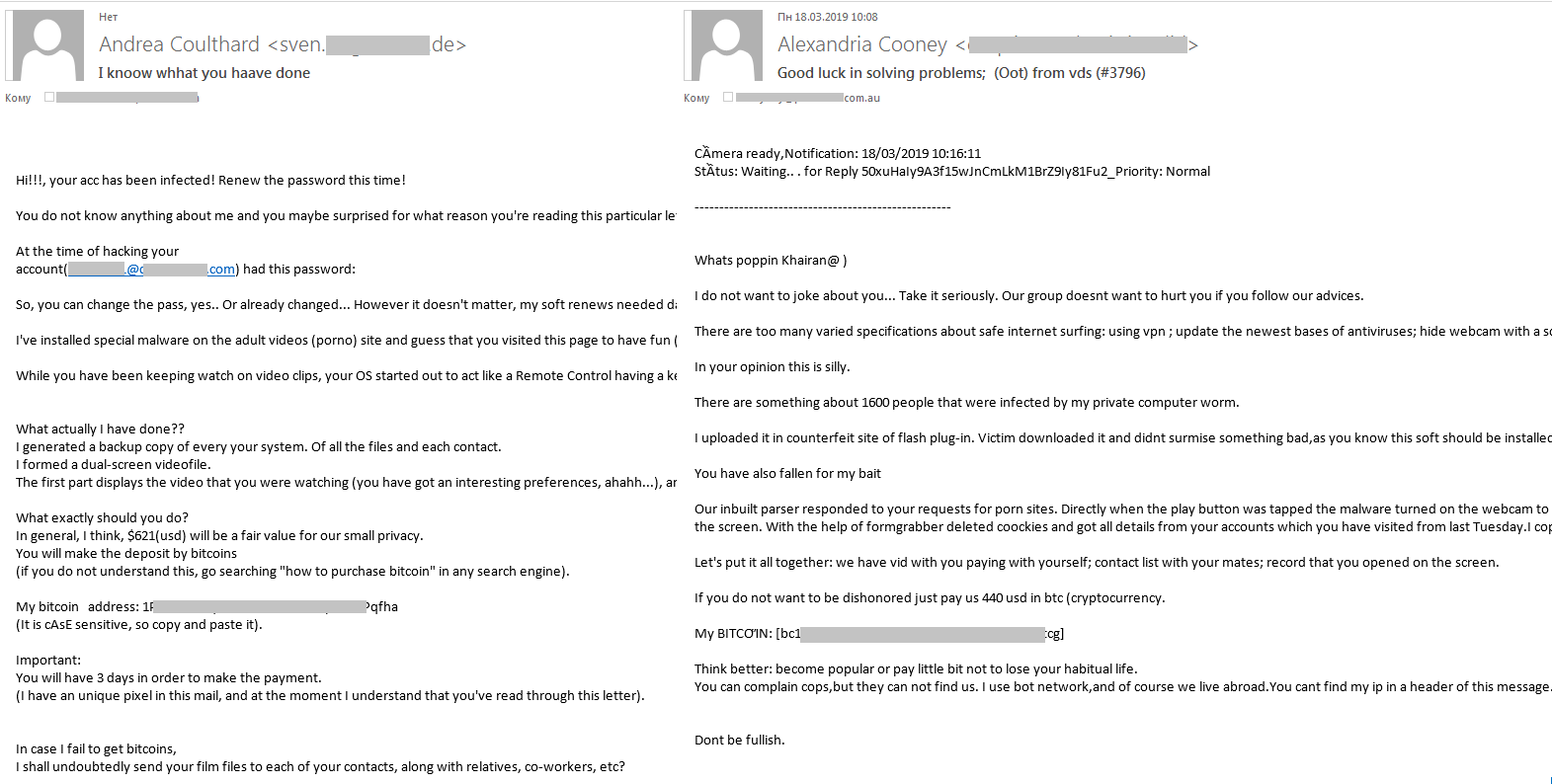

Extorsión y criptomonedas

Como lo habíamos pronosticado, el interés de los estafadores por las criptomonedas no ha disminuido. Los spammers siguen extorsionando criptomonedas a los usuarios con el pretexto de las “pruebas pornográficas” sobre las que escribimos el año pasado.

En el primer trimestre de 2019, detectamos un envío fraudulento bastante inusual: los atacantes enviaron cartas en nombre de un empleado de la Agencia Central de Inteligencia de los Estados Unidos (CIA) que supuestamente tenía acceso a un caso presentado contra el destinatario por posesión y distribución de material pornográfico digital con la participación de menores de edad.

El inexistente empleado, cuyo nombre cambiaba de un mensaje a otro, afirmaba que había visto en la denuncia los datos del destinatario (que en realidad fueron recopilados en redes sociales, chats, foros en línea, etc.). Más adelante notificaba que el caso era parte de una operación internacional para arrestar a más de 2000 sospechosos de pedofilia en 27 países del mundo. Pero el empleado sabía que el destinatario era una persona, consciente de su reputación, y que por 10 mil dólares en bitcoins se podrían modificar o hacer desaparecer del caso sus datos.

Vale decir que los estafadores, que intentaban sacar partido del temor a que se hagan públicos datos privados, utilizaron los mismos trucos que el año pasado: mencionaron que tenían acceso a datos personales, materiales pornográficos comprometerores, etc. Pero esta vez, para hacer que el mensaje fuera más convincente, se inventaron este nuevo truco que supuestamente involucraba a un oficial de la CIA.

Ataques maliciosos al sector corporativo

En el primer trimestre,el sector corporativo de Runet sufrió un ataque de spam malicioso. El contenido de los mensajes era idéntico al de la correspondencia comercial, y los mensajes se enviaban en nombre de los socios de la compañía.

También detectamos correos maliciosos destinados a robar información financiera de compañías internacionales. Para conseguirlo, los atacantes enviaban mensajes falsos en nombre de una compañía estadounidense que presta servicios de información. Pero aparte del adjunto, no había nada más en el mensaje. Con toda probabilidad, los delincuentes suponían que la ausencia de texto obligaría a la víctima a abrir el documento adjunto que contenía el malware Trojan.MSOffice.Alien.gen, que a su vez descargaba e instalaba en su equipo el troyano bancario Trojan-Banker.Win32.Trickster.gen.

Ataques al sector bancario

Los bancos están firmemente establecidos entre las organizaciones más atacadas por phishers. Los estafadores tratan de hacer que los mensajes falsos sean lo más verosímiles posible: ponen dominios legítimos en la dirección del remitente, copian el diseño de los mensajes, crean diagramas creíbles, etc. En el primer trimestre, los phishers utilizaron eventos de gran resonancia para convencer a las víctimas que el mensaje era legítimo. Por ejemplo, insertaban en el cuerpo del mensaje una frase sobre el ataque terrorista en Kraichster. Los atacantes esperaban que este truco, junto con el nombre del banco de Nueva Zelanda que figura como remitente, agregaría credibilidad al mensaje. El mensaje en sí informaba que el banco había introducido nuevas funciones de seguridad y que para usarlas era necesario actualizar los detalles de la cuenta.

Al hacer clic en el enlace, el usuario llegaba a un sitio de phishing que simulaba ser la página de inicio de sesión en la cuenta personal del banco neozelandés. Al introducir sus datos en el sitio, luego de hacer clic en el botón Iniciar sesión, toda la información se transfería a los estafadores.

Estadísticas: spam

Porcentaje de spam en el tráfico de correo

Proporción de spam en el tráfico global de correo, cuarto trimestre de 2018, primer trimestre de 2019

En el primer trimestre de 2019, la mayor proporción de spam se registró en marzo: 56,33%. El porcentaje promedio de spam en el tráfico global de correo fue del 55,97%, cifra casi idéntica (un 0,07% superior) a la del cuarto trimestre de 2018.

Proporción de spam en el tráfico de correo del sector ruso de Internet, cuarto trimestre de 2018, primer trimestre de 2019

El máximo de spam en el tráfico del segmento ruso de la red global se alcanzó en enero: 56,19%. El valor promedio del trimestre fue del 55,48%, un 2,01% más que en el cuarto trimestre.

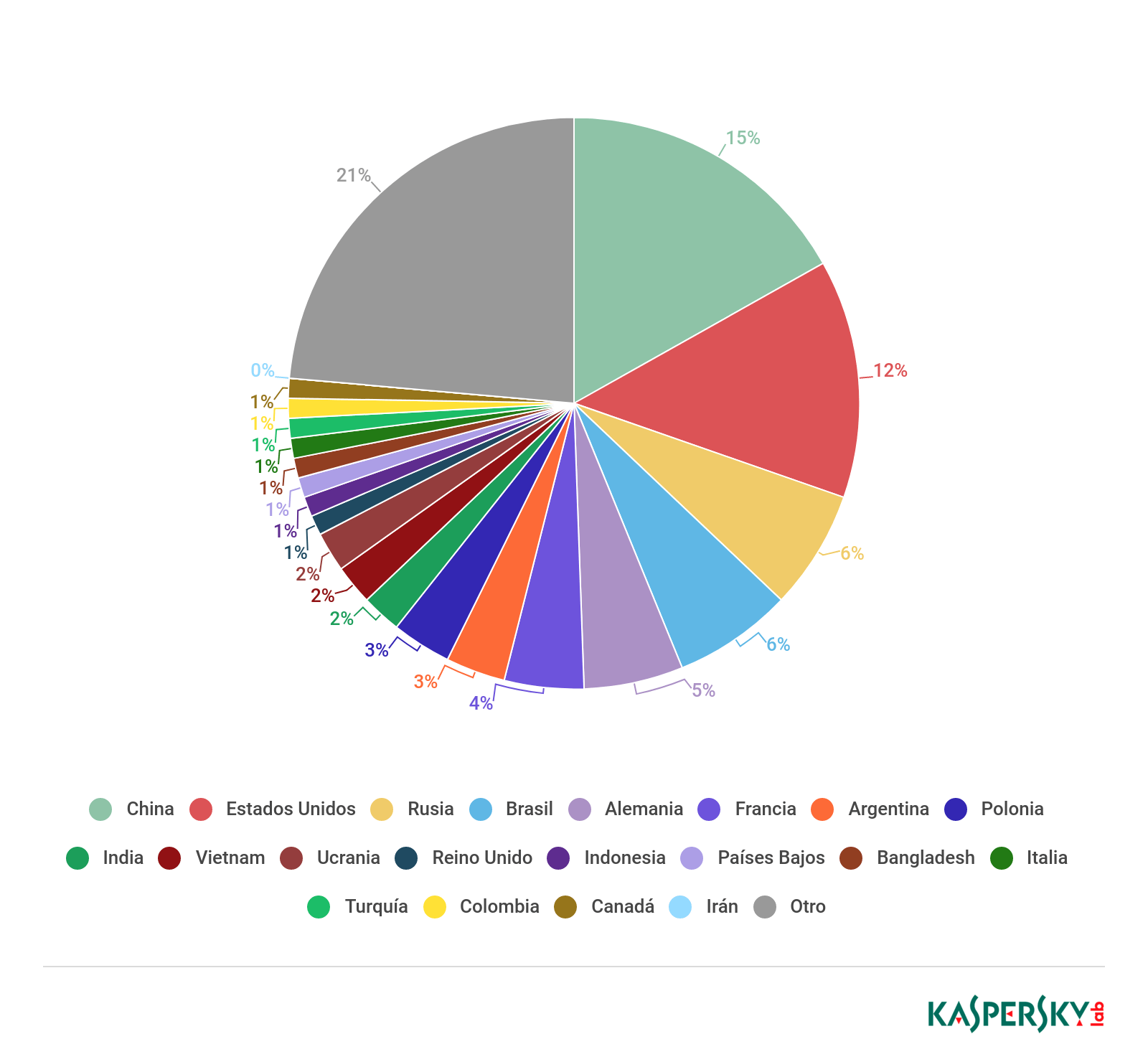

Países fuente del spam

Países fuente de spam, primer trimestre de 2019

Como ya es tradición, China (15,82%) y Estados Unidos (12,64%) ocuparon los primeros lugares en el ranking de fuentes de spam. Alemania, que solía estar entre los tres primeros, se ubicó en el quinto lugar (5,86%), cediendo el tercer lugar a Rusia ( 6,98%) y dejando pasar al cuarto a Brasil (6,95%). En el sexto lugar se ubicó Francia (4,26%), seguida de Argentina (3,42%), Polonia (3,36%) e India (2,58%). Cierra el TOP 10 Vietnam (2,18%).

Tamaño de los mensajes spam

Tamaño de las cartas de spam, cuarto trimestre de 2018, primer trimestre de 2019

En el primer trimestre de 2019, la proporción de mensaje muy pequeños (de hasta 2 KB) en el spam aumentó, en comparación con el cuarto trimestre de 2018, en un 7,14% y ascendió al 73,98%. La proporción de mensajes de 5 a 10 Kb disminuyó al 8,27% (una caída del 3,15%). Los mensajes de 10 a 20 Kb representaron el 5,11% del tráfico de spam, un 1,08% más que en el cuarto trimestre. La proporción de mensajes de 20-50 Kb representó el 3,0% (comparado con el último trimestre de 2018, es un aumento del 0,32%).

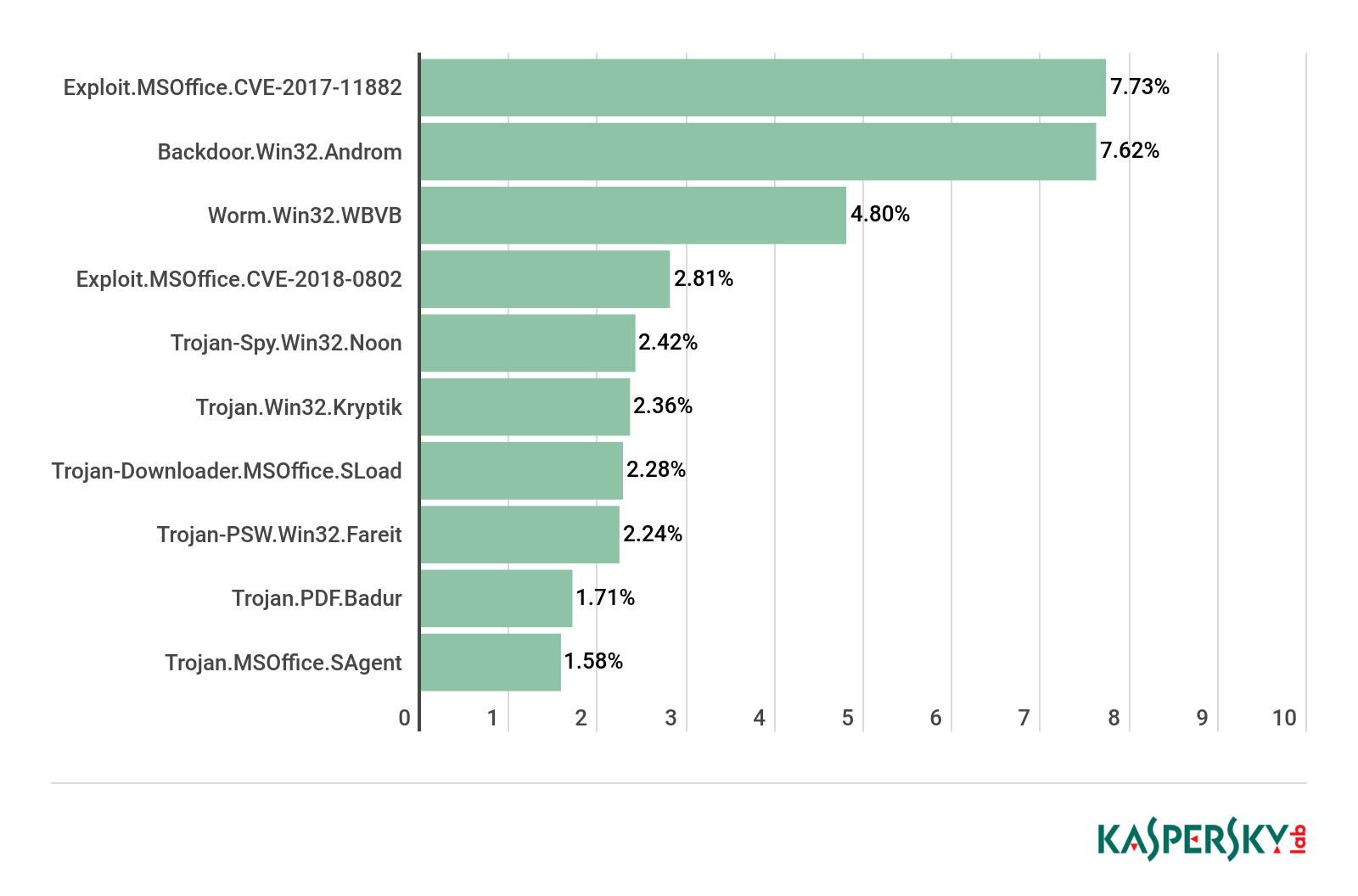

Archivos adjuntos maliciosos: familias de malware

TOP 10 de familias maliciosas en el tráfico de correo, primer trimestre de 2019

A principios de 2019, el malware Exploit.MSOffice.CVE-2017-11882, cuya participación fue del 7,73%, resultó ser el más popular en el tráfico de correo. En el segundo lugar está Backdoor.Win32.Androm (7,62%), en el tercero – Worm.Win32.WBVB (4,80%). El cuarto puesto lo ocupa otro exploit para la suite ofimática de Microsoft, Exploit.MSOffice.CVE-2018-0802 (2,81%), mientras que en el quinto puesto tenemos al espía troyano Trojan-Spy.Win32.Noon (2,42%).

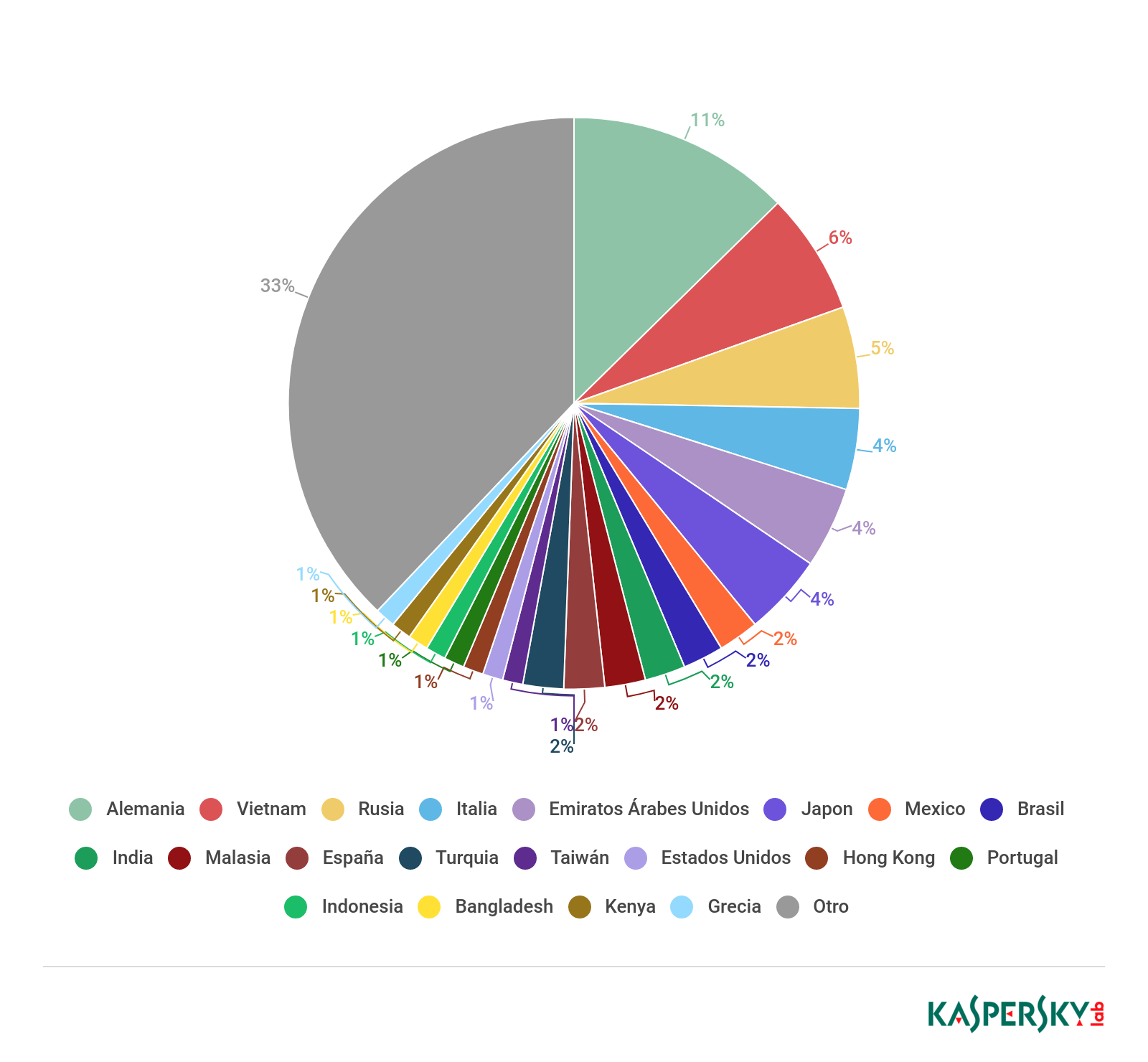

Países blanco de envíos maliciosos

Países blanco de envíos de correos maliciosos, primer trimestre de 2019

El primer lugar en el TOP 3 de países por el número de detecciones del antivirus de correo es, como muchas veces antes, Alemania, con un índice del 11,88%. Le sigue Vietnam (6,24%). Rusia ocupa el tercer lugar, con una participación del 5,70%.

Estadísticas: phishing

En el primer trimestre de 2019, el sistema Antiphishing neutralizó 111.832.308 intentos de llevar al usuario a páginas fraudulentas. La proporción de usuarios atacados únicos ascendió al 12,11% del número total de usuarios de productos Kaspersky Lab en el mundo.

Territorios de los ataques

El país con la mayor proporción de usuarios atacados por los phishers en el primer trimestre de 2019 fue Brasil: 21,66%. El trimestre anterior también estaba en el primer lugar, pero desde entonces ha ganado un 1,53%.

Geografía de los ataques de phishing, primer trimestre de 2019

Con un 4,46% detrás de Brasil está Australia (17,20%), que subió un 2,42% y ascendió al segundo puesto desde el octavo. España subió una posición (+0,87%), con una participación del 16,96%, seguido de cerca por Portugal (16,86%). Venezuela ocupa el quinto puesto (16,72%).

| País | %* |

| Brasil | 21,66 |

| Australia | 17,20 |

| España | 16,96 |

| Portugal | 16,81 |

| Venezuela | 16,72 |

| Grecia | 15,86 |

| Albania | 15,11 |

| Ecuador | 14,99 |

| Ruanda | 14,89 |

| Georgia | 14,76 |

*Porcentaje de usuarios en cuyos equipos reaccionó el sistema Antiphishing, del total de usuarios de productos de Kaspersky Lab en el país

Organizaciones blanco de los ataques

La estadística de la categoría de las organizaciones atacadas por los phishers se basa en las detecciones de nuestro Antiphishing en los equipos de los usuarios. Este componente detecta todas las páginas con contenidos phishing a las que los usuarios tratan de llegar al pulsar enlaces contenidos en el mensaje o en Internet. Carece de importancia de qué forma se haga el paso: sea como resultado de pulsar un enlace en un mensaje phishing, en un mensaje de una red social o debido a las acciones de un programa malicioso. Cuando el sistema de defensa reacciona, el usuario recibe una advertencia sobre la posible amenaza.

Este trimestre, el sector bancario sigue ocupando el primer lugar en cuanto al número de ataques: la proporción de ataques a las organizaciones de crédito aumentó en 5,23 puntos porcentuales respecto al cuarto trimestre del año pasado y ascendió al 25,78%.

Distribución de organizaciones cuyos usuarios fueron atacados por phishers, por categoría, primer trimestre de 2019

Los Portales globales de Internet (19,82%) se ubicaron en segundo lugar, y una categoría más que incluye instituciones financieras, Sistemas de pago, se ubicó en tercer lugar (17,33%).

Conclusiones

En el primer trimestre de 2019, el promedio del spam en el tráfico global de correo aumentó en un 0,06 % y constituyó el 55,97%, mientras el sistema Antiphishing neutralizó más de 111 832 308 intentos de ir a páginas de phishing, 35 220 650 menos que en el período abarcado por el informe anterior.

Como se vio antes, los estafadores no pierden la oportunidad de utilizar para sus propios fines los acontecimientos de gran resonancia (presentación de Apple, ataque terrorista en Nueva Zelanda). Se siguen haciendo intentos de robar dinero a la víctima amenazándola con difundir sus videos comprometedores. Para hacer creíbles tales historias, los atacantes inventan nuevas historias sobre el remitente de los mensajes.

Aparte de sus otros métodos, los atacantes siguen utilizando las redes sociales para lograr sus objetivos. Y para la “ampliar su cobertura” lanzan campañas publicitarias con personajes famosos.

Spam y phishing en el primer trimestre de 2019