Los cambios tecnológicos que hemos estado experimentando durante las últimas décadas son impresionantes, entre otras cosas por sus consecuencias sociales. El mundo físico y el virtual se han ido interconectado más y más con el tiempo hasta terminar entrelazados por completo, lo que hace que las acciones en el mundo virtual tengan consecuencias en el mundo físico, tanto buenas como malas.

Esto tiene un fuerte efecto en la comunicación y la información que se comparte, en especial si es información personal. Cuando se publica algo en Internet no es como si se hablara a un grupo selecto de personas con intereses similares… es más parecido a gritar en una plaza pública. Esto da lugar a amenazas muy particulares, desde cyberbullying y estafas financieras simples hasta phishing y ataques de ingeniería social dirigidos a empresarios y funcionarios gubernamentales. Y aunque cada vez hay más consciencia sobre las amenazas a la privacidad, gran parte del público general todavía maneja un conocimiento muy básico sobre la importancia de protegerla.

Por desgracia, aunque tengamos mucho cuidado con cómo y con quién compartimos nuestra información personal, no somos inmunes al doxing. Los atacantes pueden estar motivados a ir más allá de la simple recolección de los datos disponibles en el dominio público, y pueden recurrir al mercado negro para buscar información personal que pueda hacer daños reales; por ejemplo, para conseguir acceso a cuentas de redes sociales. En este informe profundizaremos sobre dos de las grandes consecuencias de compartir información personal en público (ya sea queriendo o sin querer): el “doxing” (exponer la identidad de un usuario de Internet) y la venta de datos personales en la dark web; y trataremos de definir la conexión entre ambos. También evaluaremos cómo este fenómeno afecta nuestras vidas y cuáles son los desafíos que presentan a los usuarios.

Hallazgos principales

- El doxing no afecta sólo a grupos vulnerables o personas con profesiones específicas, como periodistas o trabajadoras sexuales. Cualquier persona que exprese su opinión en Internet puede ser víctima de doxing.

- Casi cualquier dato público puede ser utilizado en ataques de doxing o ciberacoso, y existe un sinfín de formas en las que los usuarios pueden ser perjudicados por sus propios datos.

- Como la digitalización está cada vez más presente en nuestra vida cotidiana, se comparten más datos personales con organizaciones, que podrían terminar en manos de criminales. Esto ahora incluye los registros médicos y selfies con documentos de identificación personal.

- El acceso a datos personales puede costar desde 0,50 $ por un documento de identidad, dependiendo del alcance e importancia de los datos que se ofrecen.

- Hay datos personales que siguen teniendo la misma demanda de hace casi una década, en especial los datos de tarjetas de crédito y el acceso a servicios de banca y pagos electrónicos. Estos datos no han perdido valor con el tiempo y es probable que esto no cambie.

- Los datos que se venden en mercados negros de Internet pueden usarse para extorsionar a los usuarios, ejecutar estafas, phishing y robar dinero de forma directa. Hay algunos datos, como los que permiten el acceso a cuentas personales o a bases de datos de contraseñas, que pueden utilizarse no sólo para ganar dinero, sino también para dañar la reputación de los usuarios o hacer otros perjuicios sociales, como el doxing.

Atención indeseada: el doxing

El aumento de la división política y social de los últimos años, combinado con la ilusión de anonimato de Internet, exacerban algunos de los grandes peligros sociales del mundo virtual, como el trolling y el ciberacoso. En el cruce entre estos factores y las amenazas de privacidad, se encuentra el doxing.

¿Qué es el doxing?

Cuando se acuñó el término doxing (también conocido como doxxing), se refería a quitarle el anonimato a una persona en Internet; esto tenía sentido en la antigua cultura de hackers, donde la gente operaba en las redes con un “nickname” (seudónimo de Internet). Pero el significado de este término ha evolucionado y se ha vuelto más amplio.

El doxing es, de cierto modo, una forma de ciberacoso. Consiste en que una persona comparte la información privada de otra sin su consentimiento para avergonzarla, perjudicarla o hasta ponerla en peligro. Podría compartir:

- fotos o videos vergonzosos;

- fragmentos de mensajes privados que podrían estar descontextualizados;

- dirección de residencia de una persona o su número de teléfono, dirección de correo privada o información sobre sus contactos;

- información sobre su trabajo;

- datos médicos o financieros, registros criminales.

EJEMPLO: un caso clásico de doxing es el del blogger anónimo Slate Star Codex, que denunció que un periodista de The New York Times insistía en publicar su nombre real en un artículo que estaba escribiendo sobre él. La presión fue tal que el blogger se vio obligado a cerrar su blog. Por suerte, el periódico parece haber abandonado la idea.

El doxing también se da cuando los datos sobre la víctima ya están en el dominio público, pero el atacante los compila en un “informe”, en especial si incita a otras personas a que tomen acción al respecto. Por ejemplo, sería una forma de doxing que, si una persona expresa una opinión sobre un tema controversial en una red social, alguien publique su número de teléfono en los comentarios incitando a que la llamen con amenazas —aun si el número de teléfono se encuentra en alguna base de datos de Internet o en otra red social.

EJEMPLO: una periodista de Pitchfork, una tienda de música, recibió varias amenazas en Twitter, incluyendo instigaciones a “quemar su casa”, luego de que fanáticos de Taylor Swift publicaran su número de teléfono y dirección de domicilio porque estaban descontentos con una crítica negativa que había hecho a su último álbum.

¿Por qué es peligroso el doxing?

A diferencia del mundo físico, la información de Internet puede propagarse con mucha rapidez y es casi imposible eliminarla una vez que se ha publicado. Esto hace que el doxing sea aún más dañino.

La intención más común del doxing es generar estrés, miedo, vergüenza e indefensión. Si te encuentras en una discusión acalorada en Twitter y alguien publica tu dirección física e incita a que te lastimen, por supuesto que te generará ansiedad. Las amenazas también pueden dirigirse a tus familiares. Sin embargo, el verdadero daño ocurre cuando alguien decide llevar a cabo las amenazas, lo que significa que el doxing puede causarte daño físico, algo que pasa más seguido de lo que parece.

Además de publicar tu información en Internet a la vista de todos, los atacantes pueden compartirla de forma selectiva con tus familiares, amigos o empleadores, en especial si el contenido es vergonzoso. Esto puede dañar las relaciones entre la víctima y sus seres queridos, así como perjudicarla en sus aspiraciones laborales.

EJEMPLO: cuando un servicio para rastrear gente sólo con una foto se popularizó en la red social VK en Rusia, algunos usuarios lo utilizaron para quitarle el anonimato a mujeres que trabajaban en la industria de la pornografía. Los atacantes propusieron de forma específica que se comparta esta información con sus familiares. Una de las víctimas era una profesora de colegio que a raíz de ello perdió su trabajo.

Situaciones en las que se da el Doxing

¿Cómo puedes ser víctima de doxing? A continuación presentamos algunas situaciones comunes y explicamos cómo pueden perjudicar a la víctima:

- Se identifica a la víctima y se comparte su información de forma directa con su empleador, lo que hace que la despidan por presión social;

- Se filtran sus fotos y videos privados y se los expone al público; este acto, conocido como “pornografía de venganza”, es un método común para atacar la privacidad de una persona para perjudicarla, y puede tener consecuencias devastadoras para la víctima;

- Se revela la identidad de bloggers anónimos, usuarios de Internet, comentaristas y creadores de contenido, lo que puede ponerlos en verdadero peligro si la víctima se encuentra en un entorno hostil; por ejemplo, si es un líder de oposición un país represivo o apoya causas controvertidas;

- Una persona puede resultar muy perjudicada si se la expone y se publican sus datos personales en los medios sin que esta información sea de interés público;

- Se compila información sobre una persona (una potencial víctima) que aparezca en situaciones delicadas o cuestionables y se la comparte con grupos hostiles que podrían responder con violencia dentro o fuera de las redes.

Impacto social

El doxing es un asunto que se debe tratar con urgencia en tiempos en los que la división social y política es cada vez mayor. El doxing en sí, así como la amenaza que representa, coarta la libertad de expresión y genera temor. Impide que la gente manifieste sus opiniones, lo que causa grandes daños a la democracia y a los debates sociales positivos.

Hay personas que son más propensas a ser víctimas de doxing. Los periodistas, bloggers, activistas, abogados, trabajadores sexuales y funcionarios del orden público tienen mayores probabilidades de ser blanco de estos ataques. Para las mujeres, el doxing va de la mano con la violencia verbal y amenazas sexuales. A los funcionarios de las fuerzas del orden les puede costar su seguridad física, en especial a los agentes encubiertos. Esto puede obligarlos a abandonar su trabajo.

Las personas de alto perfil corren un mayor riesgo que los usuarios comunes. Esto no significa que la gente “común y corriente” esté a salvo del doxing. Si se da a conocer un comentario o video tuyo que “enoje” a grupos grandes de gente, las turbas de Internet pueden convertir tu vida en un infierno… aun si el comentario o video no era tuyo o fue sacado de contexto.

EJEMPLO: Tuhuina Singh, CEO de una compañía de Singapur, fue víctima de doxing: su número de teléfono y dirección privada de correo electrónico se publicaron en Internet y comenzó a recibir insultos y amenazas. ¿La razón? Se la había confundido con una mujer en un video que se negaba a ponerse la mascarilla en medio de la pandemia del Coronavirus.

Base de datos en la Darknet. ¿Cuánto cuesta tu información?

El doxing parte del uso abusivo de información que está en el dominio público y que no se usa para ganar dinero. Pero eso no es todo. Además de que alguna persona malintencionada puede recolectar y utilizar la información que compartimos de forma abierta en Internet, las organizaciones a las que les entregamos nuestros datos con confianza y en confidencia muchas veces no la protegen con responsabilidad.

Al entregarla no esperamos que esta información se filtre al público y, si sucede, no creemos que podría usarse para perjudicarnos. Según una investigación reciente de Kaspersky, el 37% de los millennials se considera demasiado aburrido como para ser víctima del cibercrimen. La cantidad de filtraciones masivas alcanzó un nuevo pico este año y ya ha dejado de sorprendernos que aparezcan empresas hackeadas y se filtren los datos de sus clientes o se los use en chantajes.

Muchos países están reforzando sus políticas para proteger los datos personales y algunos gobiernos incluso están imponiendo nuevas directivas para garantizar la protección de los datos de sus ciudadanos y penalizar su administración irresponsable. Las nuevas directivas de protección de información personal, como el Reglamento General de Protección de Datos (GDPR) de los Estados Unidos y la Ley General de Protección de Datos de Brasil (LGPD), así como el mayor escrutinio de los consumidores ante la administración de sus datos, han obligado a las organizaciones a mejorar sus políticas de seguridad y tomar con más seriedad las filtraciones de datos.

Pero eso no significa que la información esté a salvo. En algunos casos, la información robada se usa en extorsiones; en otros, se hace pública. A veces es una combinación de ambos: los actores de amenazas que emplearon el ransomware Maze publicaban datos robados si no les entregaban el dinero del rescate. Pero la mayor parte de los datos termina en la dark web como mercancía. Los cibercriminales usan los foros y mercados de la Darknet —que son mercados para intercambiar mercancía ilegal física y digital— para vender productos y servicios, desde malware hasta datos personales.

Nuestros expertos, que se especializan en comprender lo que sucede en la dark web, investigaron cuál es el estado actual de los datos que se ofrecen como mercancía en estas plataformas para definir qué tipos de datos personales están en demanda, para qué se usan y cuánto cuestan.

Metodología

En esta investigación se analizaron las ofertas activas de 10 foros internacionales de la dark net y mercados virtuales que operan en inglés y ruso. La muestra incluye publicaciones del primer trimestre de 2020 que siguen siendo relevantes.

Resultados de la investigación: ¿Cuánto cuesta tu información?

Si incluyéramos todos los tipos de ofertas de datos personales de la dark web, este informe se convertiría en un libro; así que sólo nos concentraremos en algunas de las categorías más populares que están disponibles en estos mercados negros de Internet. Pero es importante mencionar que los tipos de bases de datos que se filtran y venden en la dark web varían, lo que tiene sentido si se considera que se los roba de diferentes instituciones y organizaciones. Las bases de datos filtradas se pueden contrastar entre sí para hacerlas más valiosas, ya que de este modo presentan un panorama más completo de los datos personales de la víctima. Con esto en mente, develemos lo que se esconde entre las sombras del mundo del cibercrimen:

Datos de documentos de identidad: 0,5 $ – 10 $

Los documentos de identidad o carnés de identidad son la principal forma de identificación en la mayoría de los países, entre ellos Estados Unidos y Europa. Por lo general están relacionados con los servicios más importantes, en especial servicios estatales, y contienen información privada como el Número de Seguro Social (SSN) en los Estados Unidos. Aunque es un documento importante, su costo en el mercado negro no es tan alto y depende de cuán completa esté su información. Por ejemplo, si los datos incluyen el nombre completo de una persona y su número de seguro social, costará sólo $0,5 por persona; mientras que el precio del “paquete completo” cuesta hasta $10 e incluye el número de identidad, nombre completo, SSN, fecha de nacimiento, dirección de correo y número de teléfono. El precio también varía según la cantidad que se compre –si la compra se realiza al por mayor, el precio por unidad es menor.

Si se compra un paquete de 150 datos de documentos de identidad, cada unidad cuesta sólo 50 centavos de dólar.

Los datos de los documentos de identidad pueden emplearse en varias estafas, para llenar solicitudes de servicios específicos o para conseguir acceso a otra información personal que a su vez se puede usar para cometer otros delitos.

A veces, las bases de datos filtradas incluyen mucha más información que los datos del documento de identidad.

Pasaportes escaneados: 6 $ – 15 $

Los pasaportes son otro documento de identificación personal de interés para los cibercriminales. En países como Rusia, Ucrania y países de la antigua Unión Soviética, se utilizan en vez de los carnés de identidad para todo tipo de trámites gubernamentales y financieros –desde presentar quejas en una tienda hasta solicitar préstamos. En otros países, los pasaportes también se pueden utilizar como identificación en plataformas internacionales como las de intercambio de monedas criptográficas – o para cometer fraude.

Por esta razón, las imágenes escaneadas de pasaportes son frecuentes en la red; sólo piensa en cuántas veces has tenido que subir una copia de tu pasaporte a algún servicio de Internet, se la has enviado a alguna organización o le has permitido a alguna entidad que lo escanee.

Las imágenes de pasaportes escaneados son más caras que las de los documentos de identidad y sus precios oscilan entre los $6 y los $15, dependiendo de la calidad de la imagen y el país de origen. Se suelen comercializar estos documentos de dos maneras: la oferta de sólo la primera página del pasaporte es, por supuesto, más barata que la del pasaporte entero.

Se puede hacer una selección por género antes de comprar las copias del pasaporte

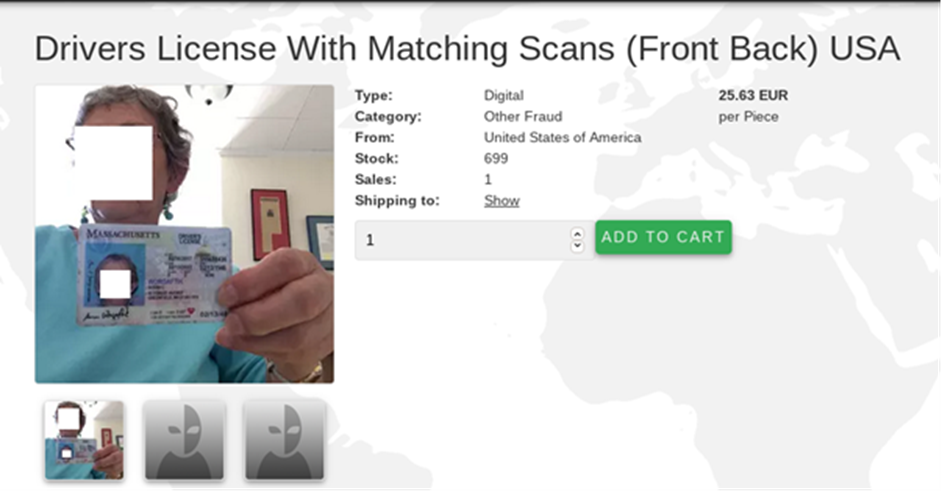

Licencias de Conducir escaneadas: 5 $ – 25 $

Las licencias de conducir son otro documento de identificación de alta demanda en el inframundo de Internet debido a que se las puede usar para registrarse en cada vez más servicios. Por lo general, la información que se vende en los foros incluye una copia escaneada de la licencia con toda la información de la víctima. El precio oscila entre los 5 $ y los 25 $, y los cibercriminales pueden usarlas para alquilar automóviles, como identificación para servicios locales o para cometer fraude a empresas de seguros.

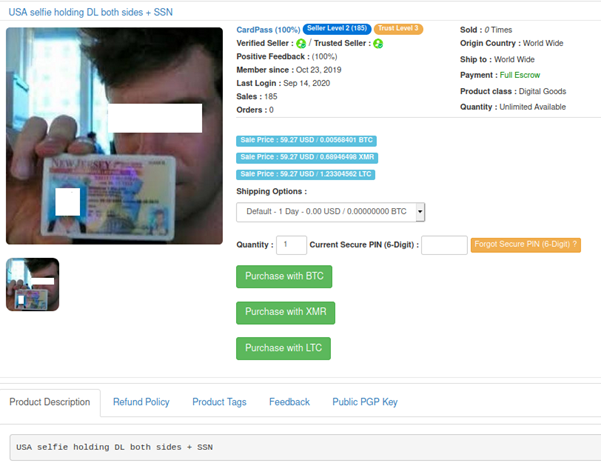

Selfies con documentos: 40 $ – 60 $

¿Alguna vez te has tomado una selfie con tu pasaporte o documento de identidad? Hoy en día se toma más en serio la identificación de los usuarios, y cada vez más organizaciones se están adhiriendo a los programas conocidos como “Conoce a tu cliente” (KYC) que solicitan la verificación de la identidad de los usuarios para realizar operaciones. Por ejemplo, las empresas de intercambio de monedas criptográficas lo utilizan para evitar el lavado de dinero y para controlar que quien retira los fondos sea quien dice ser. Las redes sociales piden selfies con documentos cuando los usuarios necesitan recuperar el acceso a sus cuentas, y los empleados de bancos se toman fotografías de este tipo cuando entregan tarjetas de crédito a las residencias de sus clientes.

Las selfies con pasaportes o documentos de identidad hacen que los estafadores puedan pasar por alto los requisitos de KYC para lavar dinero sin trabas. Estos documentos también pueden usarse en muchos otros servicios, desde alquileres de automóviles hasta para solicitar micro-créditos o manipular a las empresas de seguros. Estos documentos permiten a los cibercriminales ingresar al caché o ejecutar sus planes sin tener que chantajear a las personas que se están identificando. Por lo tanto, estas imágenes son muy valiosas y cuestan entre 40 $ y 60 $ cada una.

Las selfies con documentos de identidad pueden usarse para pasar por alto los procedimientos de seguridad de un servicio

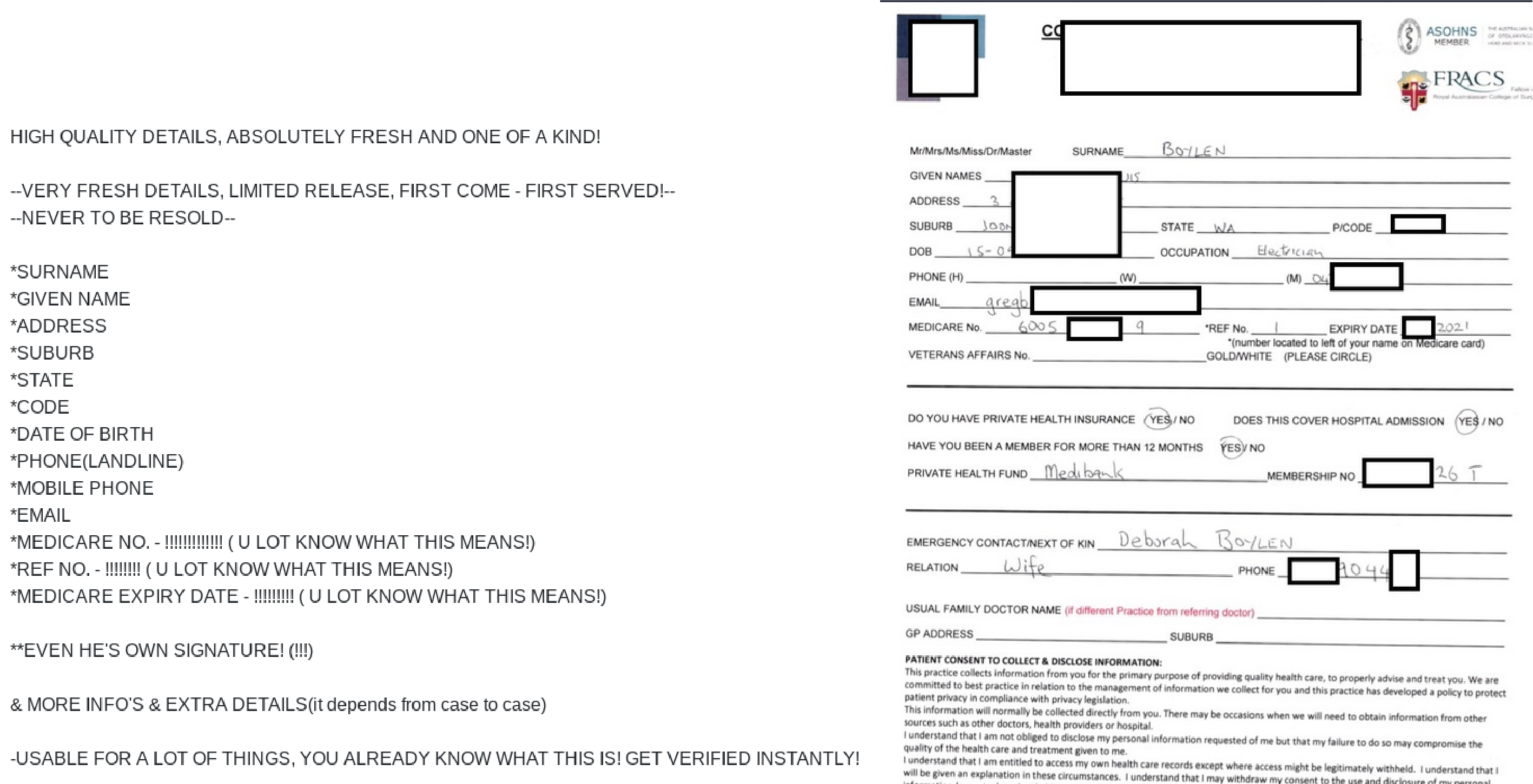

Registros médicos – 1 $ – 30 $

El mundo se está volviendo cada vez más digitalizado, incluso en aspectos de nuestras vidas que jamás imaginamos que se volcarían a Internet. Un ejemplo de ello son los registros médicos; los cibercriminales también les han puesto las manos encima. Mirando hacia el 2012, cuando analizamos diferentes tipos de datos disponibles en la darknet, los datos médicos ni siquiera existían. Sin embargo, ahora estos datos tienen una alta demanda, ya que pueden usarse para un sinfín de actividades fraudulentas, desde conseguir servicios de las empresas de salud hasta comprar medicamentos restringidos. También se pueden utilizar para chantajear a sus víctimas. Hace poco, por ejemplo, Vastaamo, una organización finlandesa de salud mental, sufrió una intrusión virtual y los datos de sus pacientes, incluidos niños, fueron robados y luego expuestos en los mercados de la dark web, con al menos dos mil pacientes afectados. Al principio los hackers demandaban que se les pague un rescate para eliminar la información robada, pero después volcaron su atención directo a los pacientes.

Las filtraciones de información médica pueden ser muy desagradables porque vulneran a personas que ya se encuentran en una situación vulnerable. Los tipos de datos médicos que se comparten en la dark net varían desde formularios médicos que incluyen el nombre completo, dirección de correo electrónico, número de seguro y nombre de la organización médica del paciente, hasta informes médicos completos que incluyen su historial médico, medicamentos prescritos y mucho más.

Los registros médicos que se venden en los foros de la dark net varían desde expedientes completos con información exhaustiva sobre una persona hasta formularios de instituciones médicas.

Datos de tarjetas de crédito: 6 $ – 20 $

Los datos de tarjetas de crédito son la información más básica que los cibercriminales roban y utilizan. La información completa de tarjetas de crédito, que incluye el nombre, número de tarjeta y código CVV puede usarse para extraer fondos o comprar bienes por Internet, y está avaluada en entre 6 $ y 20 $ por unidad. En 2012, estimábamos el precio en 10 $. Así que, en promedio, el costo se ha mantenido. El precio para estos datos depende del país de origen, el banco y, en especial, de cuán grande es la compra; con compras mayoristas se consiguen “mejores” precios. Por supuesto, los sistemas bancarios anti-fraude le complican el trabajo a los cibercriminales y los obligan a buscar siempre nuevas formas de monetizar sus robos. No obstante, como los datos de tarjetas de crédito son el punto de partida para muchos ataques virtuales, el robo de esta información no pierde vigencia.

Banca por Internet y cuentas de PayPal: 50 $ – 500 $

Otro tipo de información financiera son los datos de acceso a cuentas bancarias por Internet y a cuentas de Paypal. Ambos brindan acceso directo al dinero de las víctimas, y PayPal es un lugar ideal para los ciberdelincuentes que desean lavar su dinero y retirarlo sin ningún control de seguridad. El acceso a una cuenta bancaria por Internet se valora entre el 1 y 10 por ciento de los fondos disponibles en la cuenta, mientras que las cuentas de PayPal cuestan entre 50 $ y 500 $, dependiendo del crédito disponible y las operaciones anteriores del usuario.

Suscripción a servicios: 0,50 $ – 8 $

En el mundo del entretenimiento por suscripción, el acceso a plataformas populares de videos, juegos o plataformas de contenido tiene una gran demanda. Aunque se comparte poca información personal, no sería agradable perder el acceso a una cuenta de Netflix, Twitch o PornHub. Las credenciales robadas para ingresar a servicios de suscripción no solo se venden en la dark web, también se pueden encontrar en algunos foros sospechosos regulares. La dark web por lo general ofrece datos al por mayor, que después se pueden vender al por menor a múltiples clientes. El precio de acceso a estos servicios oscila entre los 0,50 $ y 8 $.

| ¿Cuánto cuestan tus datos? |

| Datos de tarjetas de crédito: 6 $- 20 $ |

| Licencias de Conducir escaneadas: 5 $ – 25 $ |

| Pasaportes escaneados: 6 $- 15 $ |

| Suscripciones a servicios: 0,50 $ – 8 $ |

| Documentos de identidad (nombre completo, SSN, fecha de nacimiento, correo electrónico, móvil): 0,50 $ – 10 $ |

| Selfies con documentos (pasaporte, licencia de conducir): 40 $ – 60 $ |

| Registros médicos: 1 $ – 30 $ |

| Cuentas bancarias por Internet: 1-10% del valor |

| Cuentas de PayPal: 50 $ – 500 $ |

Bases de datos de contraseñas

Las contraseñas están entre las bases de datos que más se filtran. Desde tarjetas de descuento en tiendas hasta credenciales bancarias, estas bases de datos se han visto en la dark web y hasta en la web regular por años, y suelen filtrarse al dominio público a cambio de un pequeño pago, y a veces hasta de forma gratuita. Aunque la mayoría de estas bases de datos están obsoletas, aún representan un peligro real. Los usuarios tienden a usar las mismas contraseñas en varias plataformas y cuentas, a menudo vinculándolas al mismo correo electrónico. Elegir la contraseña correcta para una cuenta específica requiere tiempo y esfuerzo; si este paso se descuida, se pueden comprometer aún más datos de los usuarios – desde sus cuentas de redes sociales hasta sus correos electrónicos personales o cuentas privadas en sitios web para adultos. El acceso a otras cuentas se puede revender (como es el caso de los servicios de suscripción) o usarse para chantajear o estafar a la víctima.

Algunos servicios ofrecen suscripciones o acceso una sola vez a sus bases de datos de contraseñas, como muestra la captura de pantalla. El servicio que se muestra en la captura permite que se acceda a la base de datos una sola vez por 30 monedas

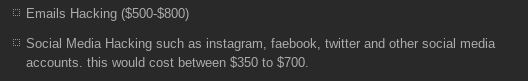

Acceso sin autorización a correos electrónicos y redes sociales: 400 $ – 800 $

Con tantos datos personales a la venta, uno se pregunta si comprar acceso a una cuenta de correo electrónico o red social sería tan fácil como conseguir un carnet de identidad. Los operadores de la darknet ofrecen irrumpir en cuentas específicas y cobran desde 400 $ por cuenta. Pero los métodos que emplean para conseguirlo son bastante básicos: adivinar la contraseña, comparar la cuenta con bases de datos filtradas o ejecutar ataques de ingeniería social para que el usuario revele su contraseña. Con el aumento de la seguridad en las redes sociales y servicios de correo electrónico, como la incorporación de la autentificación de dos factores y otras medidas de seguridad, se le ha quitado efectividad a estas prácticas y se protege a los usuarios mejor que antes. Por lo tanto, la mayoría de estas ofertas en los mercados son, valga la ironía, estafas contra otros ciberdelincuentes.

Ejemplos de anuncios en foros que ofrecen conseguir acceso a cuentas de redes sociales y correos electrónicos

Pero esto no descarta la posibilidad de que se puedan conseguir las credenciales de acceso a una cuenta; los hackers más experimentados pueden emplear métodos más disimulados y de alta complejidad técnica para hacerlo, pero estos servicios suelen costar mucho dinero. Por ejemplo, el atacante podría conseguir la dirección de correo de la víctima potencial, enviarle un mensaje personalizado que lo engañe para descargar malware, y así conseguir las credenciales necesarias para acceder a la cuenta de su víctima. Pero estos servicios son muy costosos, requieren de una inversión de tiempo muy grande y suelen ejecutarlos agentes de amenazas avanzados contra personas de alto perfil.

Conclusiones

En el curso de esta investigación, hemos sido testigos de varias tendencias que involucran el robo y reutilización de datos personales. Hay datos personales que tienen la misma demanda que hace casi una década –en particular los de tarjetas de crédito y el acceso a servicios de banca y pagos electrónicos. Esta información no se ha devaluado con el tiempo, y es probable que esta situación no cambie.

Se vio un gran cambio en el tipo de datos que ahora están disponibles para la venta. Con la digitalización de las instituciones de salud, los registros médicos que se consideraban confidenciales pasaron a estar disponibles para que el público y los ciberdelincuentes los usen y abusen para lucrar con ellos. Con el desarrollo actual de el campo de la salud y la difusión de la telemedicina no es probable que esta tendencia disminuya, pero esperamos que casos recientes como el ataque a Vastaamo motive a las instituciones médicas a recopilar los datos y abordar temas de seguridad con mayor responsabilidad.

El aumento de la oferta de selfies con documentos y de los ataques que utilizan estas imágenes también refleja una tendencia en la oferta y demanda de los cibercriminales, e indica que cualquier dato que se comparta, así sea con organizaciones, podría terminar en manos de ciberdelincuentes que los usan para ganar dinero. Las repercusiones de este uso malintencionado de datos son reales: las víctimas deben lidiar con préstamos que sacan a su nombre o servicios que se contratan usando su identidad.

Pero también hay buenas noticias en cuanto a la seguridad de las cuentas personales y el robo de credenciales de correo electrónico y cuentas de redes sociales de usuarios específicos. Con las mejoras en las medidas de seguridad que se están adoptando en la industria, es muy costoso y hasta casi imposible tomar control de la cuenta de usuarios específicos. Y en este tipo de ataques los mismos ciberdelincuentes se estafan entre sí, y la mayoría de los ellos no puede cumplir con sus propias ofertas. Pero esto no elimina la amenaza por completo: si tienen los fondos y su pedido es lo suficientemente grande, los delincuentes aún podrían conseguir la información que buscan.

El panorama general de los tipos de datos que están disponibles en los mercados negros de Internet sugiere que al menos algunas de las ofertas podrían ser de interés para doxeadores determinados. Si bien creemos que es improbable que se contratan estos servicios personalizados por su alto costo, la situación depende en gran medida de la determinación que tengan los abusadores que quieren acosar a un individuo con un ataque de doxing.

Protección de tus datos y de ti mismo

Es casi imposible mantener el anonimato en Internet considerando que nuestra presencia y los rastros que dejamos en el mundo virtual son cada vez mayores. Una persona determinada con habilidades informáticas limitadas podría conseguir información sobre ti con algo de tiempo, en especial si tiene acceso a información privilegiada (por ejemplo, si es un investigador privado o un funcionario del orden público).

EJEMPLO: Kevin Mitnick comparte una historia en su libro “El arte de la invisibilidad” sobre cómo logró averiguar el Número de Seguro Social, la ciudad de nacimiento y el apellido de soltera de la madre de un periodista que pensaba que ella tenía una mínima presencia en Internet (lo hizo con su consentimiento). Para hacerlo, aprovechó su acceso a un recurso web especializado para investigadores privados. Las personas que generalmente disfrutan de la privacidad también pueden ser rastreadas hasta sus hogares si se tiene algunos datos específicos: el periódico The New York Times consiguió en 2019 un conjunto de datos de geolocalización de una empresa de marketing que mostraba la ubicación GPS a lo largo del tiempo de altos funcionarios del gobierno de EE.UU., policías e incluso conocidos de Johnny Depp y Arnold Schwarzenegger.

Esto significa que la privacidad en línea casi siempre consiste en evaluar los riesgos a los que te enfrentas y tomar las medidas adecuadas para mitigarlos. Si crees que podrías enojar a un grupo de trolls de Internet con un tweet, basta con ocultar tu dirección de correo electrónico de tu perfil de la red social. Si eres un reportero político que cubre movimientos extremistas, necesitas mayor control de los rastros que dejas en Internet. A continuación describimos algunos pasos básicos que serán suficientes para proteger del doxing a un usuario promedio.

No ignores lo que ellos saben

Lo primero que debes hacer para protegerte contra el doxing es investigar lo que se sabe en Internet sobre ti. Busca tu nombre en Google y combínalo con otros datos personales —como tu lugar de residencia o año de nacimiento— para acotar los resultados. Busca también tus seudónimos, nombres de usuario y cuentas de correo electrónico. Si tu nombre no es muy popular, incluso podrías suscribirte a las notificaciones de Google en caso de que aparezca en algún lugar de la red.

Además de Google, existen los llamados motores de búsqueda de personas como BeenVerified, que permiten buscar los antecedentes de personas usando datos abiertos de Internet y registros gubernamentales. Algunos países tienen prohibido publicar este tipo de información en Internet, por lo que la disponibilidad de estos sitios depende del país.

Si tienes perfiles de redes sociales públicas, revisa las publicaciones. Comprueba si contienen etiquetas de geolocalización con los lugares que frecuentas, como tu casa u oficina, o fotos que puedan revelar tu ubicación. Por supuesto, no todas las fotos son peligrosas, pero cuanto más específicas sean, más peligro hay. Escudriña tus publicaciones más antiguas en busca de datos más privados, como los nombres de los miembros de tu familia. Si tienes un perfil privado, comprueba si conoces a todas las personas de tu lista de contactos.

Recuerda que, además de las redes sociales en sí, existen muchas otras aplicaciones con un componente social que pueden revelar información sobre ti, que van desde los idiomas que aprendes hasta tu actividad sexual. Presta particular atención a las aplicaciones que registran algún tipo de datos geográficos, como las aplicaciones que hacen seguimiento de tu entrenamiento físico. Verifica que tu cuenta en estas aplicaciones sea privada.

EJEMPLO: En 2018, un investigador de seguridad notó que había mucha actividad en ubicaciones específicas según los datos del Medio Oriente de la aplicación Strava, una aplicación de entrenamiento físico. Al comparar estos puntos con Google Maps, descubrió la ubicación de bases militares estadounidenses en la región.

Por último, verifica si tus datos han sido filtrados. Los administradores de contraseñas y navegadores web tienen un sistema de detección de filtraciones, pero también puedes usar un servicio especializado como HaveIBeenPwned. Si descubres que tu correo electrónico ha sido filtrado, asume que todos los demás datos del servicio comprometido también están expuestos (por ejemplo, la dirección de tu casa si el servicio comprometido es una tienda virtual, o los recorridos que realizas cuando sales a correr si es una aplicación de entrenamiento físico).

Borra todo lo que puedas

Si crees que tu información de Internet podría usarse en tu contra, deshazte de ella. Esto no suele ser complicado en las redes sociales: eliminas las publicaciones que tengan tus datos personales o convierte que tu perfil en privado.

En otros sitios, revisa si puedes eliminar o deshabilitar tu cuenta. De lo contrario, averigua si el sitio web tiene algún formulario de solicitud para eliminar la información y utilízalo. Si no es así, trata de ponerte en contacto directo con los administradores. Si tu jurisdicción tiene leyes estrictas de privacidad de datos, como el Reglamento General de Protección de Datos (GDPR) o la Ley de Privacidad del Consumidor de California (CCPA), es mucho más fácil para un servicio eliminar tus datos que enfrentarse a un regulador y pagar multas.

Si te es imposible eliminar alguna información, puedes solicitar al motor de búsqueda que elimine de sus resultados los enlaces a los sitios web que contengan tus datos privados, ejerciendo tu llamado “derecho al olvido”. Que puedas o no hacerlo dependerá del motor de búsqueda y tu jurisdicción.

EJEMPLO: Uno de nuestros investigadores usa un reloj inteligente con una aplicación que hace un seguimiento de su actividad física y le ayuda a controlar su progreso cuando sale a correr. Un día se le acercó otro corredor. Resulta que esta persona sabía su nombre y las zonas en las que ejercitaba – todo gracias a la aplicación, que no solo rastreaba sus datos sino que también los compartía en su red social interna. Aunque esta situación no terminó en ninguna tragedia y la intención de la aplicación era impulsar la socialización entre corredores, no es difícil imaginar cómo personas menos amigables podrían usar esta información para hacer daño.

Protégete

El doxing es más devastador cuando los datos que se publican son privados; es decir, que no se pueden encontrar en Internet. Un adversario podría obtener estos datos irrumpiendo en cuentas y servicios que utilizas. Para disminuir el riesgo de ser hackeado, sigue estas sencillas reglas:

- Nunca utilices la misma contraseña en varias cuentas. Elabora una contraseña única para cada cuenta y utiliza un administrador de contraseñas para almacenarlas.

- Protege tus dispositivos con un lector de huellas dactilares o escaneo facial, o con un PIN o contraseña.

- Activa la autentificación de dos factores Recuerda que usar una aplicación que genera códigos de un solo uso es más seguro que recibir el segundo factor por SMS. Si necesitas seguridad adicional, invierte en una llave 2FA.

- Ten cuidado con los correos y sitios web fraudulentos.

Si quieres invertir un poco más de esfuerzo en tu seguridad, éstas son algunas medidas adicionales para proteger tu información personal o verificar si tus contraseñas o datos personales han sido comprometidos:

- Piensa dos veces antes de publicar en las redes sociales. ¿Podría haber repercusiones imprevistas si publicas tus puntos de vista o información? ¿Podría usarse el contenido en tu contra ahora o en el futuro?

- Para asegurarte de que ninguna persona cercana, incluyendo familiares, amigos o colegas, pueda acceder a tus dispositivos o cuentas sin tu consentimiento, nunca compartas tus contraseñas, incluso si te parece cómodo o conveniente hacerlo. Puede ser tentador escribir tus contraseñas en una nota adhesiva y pegarla junto a tu pantalla, pero esto también expone tu contenido a otras personas que podrían acceder a él sin tu autorización.

- Asegúrate de verificar siempre la configuración de permisos de las aplicaciones que usas, para evitar que terceros compartan o almacenen tus datos sin que lo sepas. Puede que termines dando tu consentimiento por defecto, por lo que es recomendable verificar los permisos antes de comenzar a usar una aplicación o servicio.

- Nada puede reemplazar una contraseña segura y sólida. Utiliza una solución de seguridad confiable como Kaspersky Password Manager para generar contraseñas únicas para cada cuenta y resiste la tentación de reutilizar la misma una y otra vez en diferentes cuentas.

- Los gestores de contraseñas también te permiten almacenar tus datos en una bóveda privada cifrada donde puedes cargar tus licencias de conducir, pasaportes, carnet de identidad, tarjetas bancarias, archivos de seguros y otros documentos valiosos para administrarlos de forma segura.

- Para averiguar si alguna de tus contraseñas está comprometida, utiliza una herramienta como Kaspersky Security Cloud. Su función Account Check te ayuda a inspeccionar tus cuentas en busca de filtraciones. Si se detecta alguna, Kaspersky Security Cloud proporcionará información sobre las categorías de datos que podrían haberse publicado para que puedas tomar las medidas adecuadas.

Si ya es demasiado tarde

Si has sido víctima del doxing, puedes tratar de ponerte en contacto con los moderadores del sitio donde se filtraron tus datos o denunciar las publicaciones que las exponen a la red social para que los eliminen antes de que se difundan.

Toma en cuenta que el objetivo de los doxers suele ser causar estrés y malestar psicológico a la víctima. No discutas con trolls, asegúrate de que tus cuentas sean privadas y busca el apoyo de tus amigos, familiares y actividades fuera de Internet. Las turbas de Internet abandonarán a sus víctimas y seguirán su camino si no les das más razones para atacarte.

Pero si recibes amenazas o temes por tu seguridad física, puedes ponerte en contacto con la policía. En este caso, recuerda documentar todo lo que está sucediendo, por ejemplo, con capturas de pantalla de las amenazas, para que los agentes del orden tengan evidencias adicionales.

En resumen: cuídate y cuida tus datos

El mundo digital nos brinda un sinfín de oportunidades para expresar nuestra individualidad y compartir nuestras historias, pero debemos hacerlo en un lugar seguro. Como muestra esta investigación, nuestros datos son valiosos no solo para nosotros, sino también para muchos otros usuarios con malas intenciones, que podrían usarlos para recriminarte por tus acciones o hasta ganar dinero con ellos. Por eso es fundamental aprender a protegerlos.

Hay que considerar que los ciberdelincuentes no son los únicos que pueden usar nuestros datos para perjudicarnos; con nuevos fenómenos como el doxing, debemos ser conscientes de que nunca se sabe cómo alguien podría utilizar nuestra información. Hoy en día es imprescindible aprender a compartir nuestros datos personales con responsabilidad para mantenernos más seguros en las tormentas del mundo digital.

Doxing, robos y exhibiciones. ¿Dónde van a parar tus datos personales?