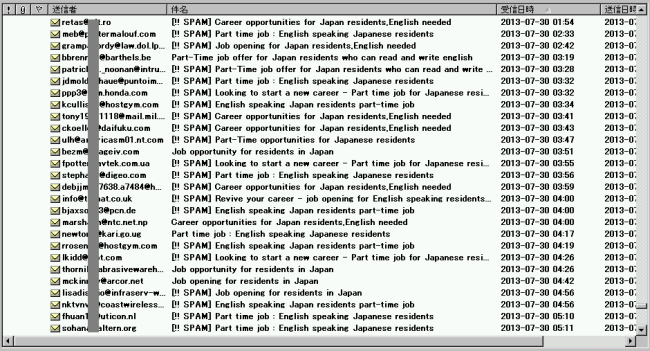

Los correos para reclutar mulas de dinero no son nada nuevo, este tipo de spam se ha estado enviando por todo el mundo desde hace varios años. Lo novedoso es la nueva ola de mensajes dirigida a “residentes de Japón que hablan inglés”. Comenzó a finales de julio y hemos recibido cientos de estos mensajes spam desde entonces.

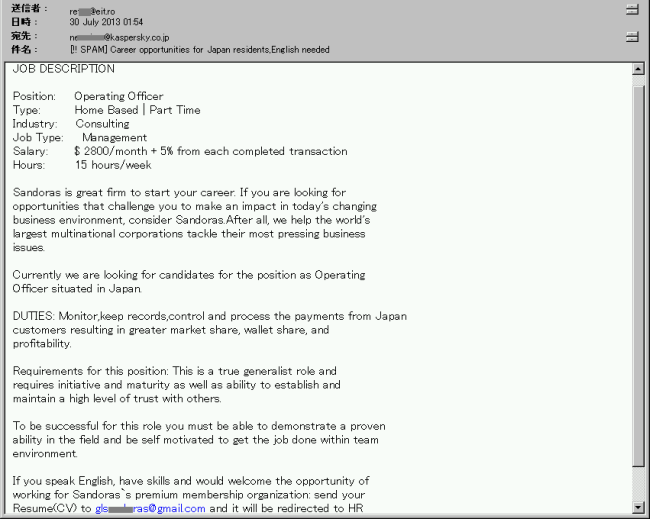

Por lo general ofrecen un trabajo fácil, que sólo requiere de un par de horas semanales y pocos requisitos más.

Al parecer esta ola de spam no haya tenido mucho éxito. Una explicación sería el hecho de que muchos japoneses que conozco eliminarían cualquier mensaje en inglés sin pensarlo dos veces SI no trabajan con este idioma a menudo. Además, como es nuestro caso, los programas de seguridad filtran estos correos y los envían directo a la bandeja de mensajes eliminados. También podría ser que los japoneses que hablan inglés tienen suficiente inteligencia como para sospechar que hay alguna estafa.

Y hablando de estafas… las estafas cibernéticas y las mulas de dinero tienen una relación muy estrecha. Los estafadores roban información de acceso a cuentas de bancos en línea y eso es todo. La información recolectada se vende al siguiente grupo de criminales, los reclutadores de mulas de dinero. Su trabajo es “sacar” el dinero de las cuentas robadas.

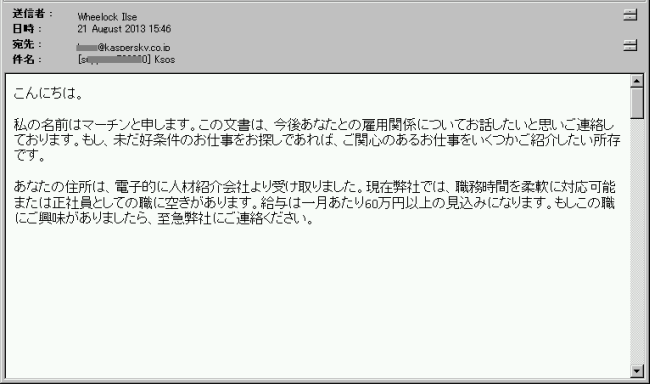

Lo que pasó a finales de agosto fue la primera aparición (?) de correos electrónicos en japonés para reclutar mulas. En el correo, una persona llamada “Martin” explica con brevedad la oferta de trabajo y menciona que se retribuirá al nuevo miembro del equipo ~600.000 yenes. Todos los correos de este tipo provienen de direcciones como “Bla.Bla@outlook.com”.

Tomamos la oportunidad para responder a algunos (“Por favor envíenme más información…”) para ver qué pasaba.

No tardaron en enviar respuestas – llegó otro correo de “Martin”, pero de una dirección de correo diferente, que pertenece a una supuesta compañía consultora con sede en Suecia. Basándonos en los encabezados de los correos, llegamos a la conclusión de que se usan dos servidores para enviar correos ubicados en Rusia. Uno de los dominios está registrado por (al parecer) una persona de Italia, el otro por una de los Estados Unidos.

Ahora el contenido era hasta bilingüe y los datos adjuntos contenían un “contrato” y otros papeles que explicaban cómo debía funcionar el proyecto. Después hicimos preguntas sin sentido esperando respuestas e intercambiamos varios mensajes y recolectamos más información del remitente. Este “empleador” nos aconsejó que creáramos una nueva cuenta bancaria (“de preferencia en: Resonabank, Sevenbank, Shinseibank…”) e incluyó otro anexo para que llenáramos nuestra información bancaria.

Y sólo pudimos llegar hasta allí, porque el siguiente paso habría sido recibir dinero (robado) en esa cuenta para reenviar alrededor del 90% del dinero recibido mediante una transferencia de dinero y quedarnos con lo que sobre como pago por nuestros servicios.

Sólo podemos aconsejar a todos que ignoren las ofertas de este tipo, no es divertido ser una mula de dinero; al contrario, es un crimen muy serio y un pasaje directo a la comisaría de policía.

Invasión de mulas en Japón