En los últimos años, el Equipo mundial de investigación y análisis de Kaspersky Lab (GReAT) ha esclarecido varias de las campañas APT más importantes, como RedOctober, Flame, NetTraveler, Miniduke, Epic Turla, Careto/Mask y otras. Al estudiar estas campañas también identificamos diferentes exploits día-cero, incluyendo el más reciente: CVE-2014-0546. šTambién fuimos de los primeros en informar sobre las tendencias emergentes en el mundo APT, como los cibermercenarios contratados para lanzar ataques, o más recientemente, los ataques con vectores inusuales, como el caso del Wi-Fi en hoteles.

En los últimos años, el equipo GReAT de Kaspersky Lab ha monitoreado más de 60 actores responsables de ataques cibernéticos en todo el mundo, y que parecen dominar muchos idiomas, como ruso, chino, alemán, español, árabe, persa y otros.

Al observar de cerca estas amenazas, compilamos una lista de lo que parecen ser las amenazas emergentes en el mundo APT. Creemos que estas amenazas tendrán un papel protagónico en 2015, por lo que merecen especial atención, desde un punto de vista de inteligencia, y desde la perspectiva de las tecnologías diseñadas para neutralizarlas.

La fusión de la ciberdelincuencia con APTs

Por muchos años, los grupos de ciberpiratas se concentraron exclusivamente en robar dinero a los usuarios finales. La explosión del robo de tarjetas de crédito, del secuestro de cuentas de pago electrónico y de las conexiones de banca online ocasionaron a los consumidores pérdidas de cientos de millones de dólares. Quizás este mercado haya dejado de ser lucrativo, o quizás el mercado de la ciberdelincuencia se congestionó, pero parece que ahora hay una lucha por la ‘supervivencia’. Y, como siempre, la lucha lleva a la evolución.

Qué debemos esperar: En un reciente incidente que investigamos, los atacantes capturaron el ordenador de un contable y lo usaron para iniciar una gran transferencia con su banco. Aunque esto no parezca algo muy inusual, vemos una tendencia muy interesante: šAtaques dirigidos directamente contra bancos, no contra sus clientes.

En incidentes que los expertos del equipo GReAT de Kaspersky Lab investigaron, varios bancos fueron blanco de ataques con métodos del manual de APTs. Una vez que los atacantes penetraban las redes de los bancos, drenaban la información que les permitía robar dinero directamente del banco en varias formas:

- Dirigiendo ataques remotos contra ATMs para robar efectivo.

- Realizando transferencias SWIFT desde varias cuentas de clientes.

- Manipulando los sistemas bancarios online para realizar transferencias en segundo plano.

Estos ataques son indicio de una nueva tendencia de ataques en la que los ciberpiratas están adoptando la modalidad de los ataques APT. Como de costumbre, los ciberpiratas prefieren lo sencillo: ahora atacan directamente a los bancos porque es ahí donde se encuentra el dinero.š Creemos que se trata de una tendencia que será dominante en 2015.

Fragmentación de los grandes grupos APT

En 2014, las autoridades expusieron a los grupos APT ante el público. Quizás el caso más sonado fue la acusación del FBI contra cinco hackers por varios delitos informáticos:

Esta identificación pública ‘con nombre y apellido’ significa que se espera que los grandes y ‘bulliciosos’ grupos APT se fragmenten en unidades más pequeñas que operen de forma autónoma.

Qué debemos esperar: Esto resultará en una multiplicación de ataques y en más compañías que se verán afectadas a medida que estos pequeños grupo diversifiquen sus ataques. Al mismo tiempo, significa que las grandes compañías que eran atacadas por dos tres grandes grupos APT (por ejemplo Comments Crew y Wekby) se enfrentarán a más ataques provenientes de un amplio abanico de fuentes.

La evolución de las técnicas maliciosas

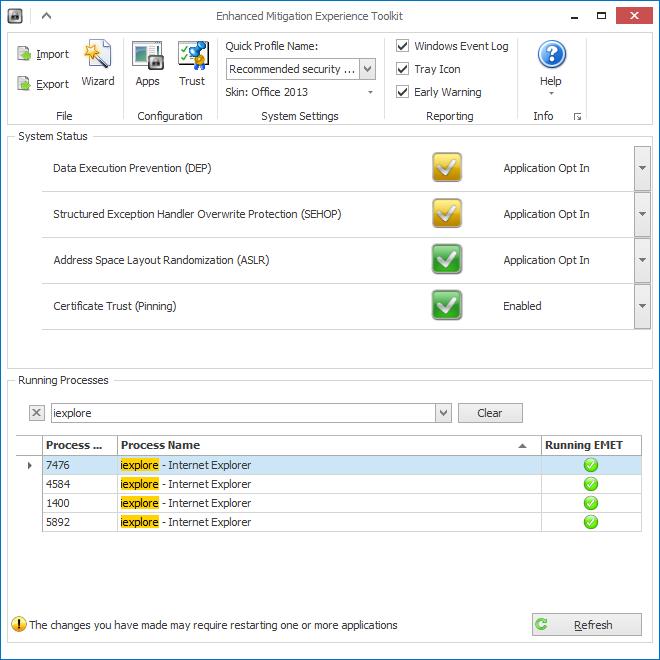

A medida que los ordenadores se vuelven más sofisticados y potentes, los sistemas operativos también alcanzan niveles de alta complejidad. Tanto Apple como Microsoft han invertido mucho tiempo en mejorar la seguridad de sus respectivos sistemas operativos. Asimismo, algunas herramientas adicionales como EMET de Microsoft están disponibles para ayudar a neutralizar ataques dirigidos contra vulnerabilidades en los programas.

Con la creciente popularidad de Windows x64 y Apple Yosemite, prevemos que los grupos APT actualizarán sus herramientas con puertas traseras y tecnologías más poderosas que les permitan evadir estas soluciones de seguridad.

Qué debemos esperar: Hoy en día ya se ve que los grupos APT están constantemente desarrollando programas maliciosos para sistemas 64-bit, incluyendo rootkits 64-bit. Para 2015, prevemos ver más implantes sofisticados de malware, técnicas mejoradas de evasión, y un mayor uso de sistemas virtuales de ficheros (como Turla y Regin) que oculten preciosas herramientas y los datos robados.

Mientras vemos estos avances en las técnicas, algunos atacantes se están moviendo en sentido contrario. Si bien minimizan la cantidad de exploits y la cantidad de códigos compilados que introducen conjuntamente en las redes capturadas, su trabajo todavía depende de la introducción estable de códigos y exploits sofisticados en la red, de herramientas de scripts, del aumento de privilegios de todo tipo, y del robo de credenciales de acceso en las organizaciones atacadas.

Como vimos con BlackEnergy2 (BE2), los atacantes defienden activamente su presencia e identidad dentro de las redes capturadas una vez que son descubiertos. Sus técnicas persistentes se vuelven avanzadas y expansivas. Estos mismos grupos aumentarán la cantidad y el nivel de agresividad de sus componentes destructivos en un último esfuerzo por cubrir sus ataques, e incluirán mayor soporte *nix, equipos de red y soporte OS. Ya hemos visto la expansión de BE2, Yeti y Winnti.

Nuevos métodos para la extracción de datos

Atrás quedaron los días en que los ciberpiratas simplemente activaban una puerta trasera en una red corporativa y drenaban terabytes de información hacia servidores FTP en todo el mundo. Ahora, los grupos más sofisticados usan SSL de forma regular, junto a protocolos de comunicación personalizados.

Algunos de los grupos más vanguardistas instalan puertas traseras en dispositivos de red para interceptar el tráfico directamente por comandos. Otras técnicas que hemos visto incluyen la extracción de datos hacia servicios en la nube, por ejemplo, mediante el protocolo WebDAV, que facilita la colaboración entre usuarios en la edición y gestión de documentos y ficheros guardados en servidores web.

A su vez, esto ha ocasionado que muchas corporaciones prohíban los servicios en la nube, como Dropbox, en sus redes. Sin embargo, este sigue siendo un método efectivo para evitar los sistemas de detección de intrusiones y las listas de rechazados DNS.

Qué debemos esperar: En 2015, más grupos adoptarán el uso de los servicios en la nube para ocultar aún más sus acciones de extracción de datos.

Nuevos APTs desde lugares inusuales y más países que se unen a la carrera ciberarmamentista

En febrero de 2014 publicamos nuestra investigación sobre Careto/Mask, una amenaza extremadamente sofisticada cuyos autores parecen hablar español, un idioma muy poco utilizado en ataques dirigidos. En agosto publicamos un informe sobre Machete, otra amenaza que involucró el uso de español.

Antes de eso, estábamos acostumbrados a observar ataques APT cuyos operadores parecían dominar unos cuantos idiomas. Además, muchos atacantes no usan su idioma nativo, prefiriendo escribir en perfecto inglés.

En 2104 observamos que muchos países en todo el mundo expresaban públicamente su interés en desarrollar capacidades APT:

Qué debemos esperar: Aunque todavía no se han dado ataques APT en sueco, prevemos que más naciones se unirán a la carrera ‘ciberarmamentista’ y desarrollarán capacidades de ciberespionaje.

Ataques con falsas banderas

Los atacantes cometen errores. En la gran mayoría de los casos que analizamos, observamos artefactos que nos dieron pistas sobre el idioma que hablaban los atacantes. Por ejemplo, en el caso de Red October y Epic Turla, llegamos a la conclusión de que los atacantes probablemente dominaban ruso. En el caso de NetTraveler, concluimos que los atacantes dominaban chino.

En algunos casos, los expertos observaron otras metafunciones que podrían señalar a los atacantes. Por ejemplo, el análisis del sello de tiempo de los ficheros usados en un ataque puede llevar a descubrir en qué parte del mundo se compilaron las muestras.

Sin embargo, los atacantes están comenzando a reaccionar ante esta situación. En 2014 observamos varias operaciones ‘falsa bandera’ en las que los atacantes propagaban malware ‘inactivo’ que normalmente usan otros grupos APT. Imaginemos un atacante occidental propagando un programa malicioso normalmente usado por “Comment Crew”, un grupo chino. Si bien todos están familiarizados con los implantes de malware de “Comment Crew”, pocas víctimas tienen la capacidad de analizar nuevos implantes sofisticados. Eso puede confundir fácilmente y llevar a la conclusión de que la víctima sufrió un ataque de atacantes chinos.

Qué debemos esperar: En 2015, con los gobiernos cada vez más dispuestos a denunciar ‘con nombre y apellido’ a los ciberdelincuentes, creemos que los grupos APT tomarán sus precauciones y ajustarán sus operaciones dejando falsas banderas en el tablero de los ciberataques.

Los atacantes incorporan ataques móviles a su arsenal

Aunque se ha detectado grupos APT que infectan teléfonos móviles, esto todavía no se ha convertido en una tendencia significativa. Quizás los atacantes deseen obtener datos poco frecuentes en estos aparatos, o quizás no todos ellos tengan acceso a tecnologías capaces de infectar los dispositivos Android y iOs.

En 2014 vimos varias herramientas APT novedosas diseñadas para infectar dispositivos móviles, como por ejemplo los módulos móviles del sistema de control remoto de Hacking Team.

Asimismo, durante las protestas de octubre en Hong Kong se detectaron ataques contra los usuarios de dispositivos Android y iOS; estos ataques parecen estar vinculados a operaciones APT.

Aunque es posible que un teléfono móvil no contenga documentos o esquemas valiosos, o los planes de expansión geopolítica para los próximos 10 años, pueden convertirse en una valiosa fuente de contactos y en puntos de escucha. Observamos esto con el grupo RedOctober, que tenía la habilidad de infectar teléfonos móviles y convertirlos en “Zakladka’s”, o virus móviles.

Qué debemos esperar: En 2015, anticipamos más programas maliciosos diseñados específicamente para dispositivos móviles, especialmente aquellos con plataforma Android y iOS decodificados.

APT+Red Zombi = ataque preciso + vigilancia masiva

En general, los grupos APT toman sus precauciones para que sus operaciones pasen desapercibidas. Es por esto que el malware utilizado en ataques APT es menos común que los programas crimeware como Zeus, SpyEye y Cryptolocker.

En 2014 observamos dos grupos APT (Animal Farm y Darkhotel) que usaban redes zombi aparte de sus operaciones dirigidas habituales. Por supuesto, las redes zombi pueden convertirse en un activo crucial en la ciberguerra y pueden usarse para lanzar ataques DDoS contra países hostiles, situación que ya se dio anteriormente.š Por ende, podemos entender por qué algunos grupos APT quieren construir redes zombi aparte de sus operaciones dirigidas.

Además de las operaciones DDoS, las redes zombi también ofrecen otra ventaja, como convertirse en un aparato de vigilancia masiva en un ‘país pobre’. Por ejemplo, Flame y Gauss, que descubrimos en 2012, estaban diseñados para funcionar como una herramienta de vigilancia masiva, recopilando información de forma automática desde decenas de miles de equipos comprometidos. La información tiene que ser analizada por un superordenador, indexada y agrupada por términos claves y temas; probablemente la mayoría de los datos son inútiles. Sin embargo, entre esas decenas de miles de documentos extraídos, quizás uno contenga detalles de inteligencia que podrían ser clave en situaciones complejas.

Qué debemos esperar: En 2015, más grupos APT seguirán esta tendencia de usar ataques precisos en operaciones ruidosas e implementarán sus propias redes zombi.

Ataques contra redes de hoteles

El grupo Darkhotel. es uno de los actores APT conocidos que han atacado a visitantes específicos durante su estancia en hoteles en algunos países. De hecho, los hoteles se convierten en una excelente forma de atacar a categorías específicas de personas, como los ejecutivos de compañías. Los ataques contra hoteles también son muy lucrativos porque proporcionan inteligencia sobre los movimientos de personas de alto perfil a través del mundo.

Infectar el sistema de reservas de un hotel es una forma sencilla de obtener inteligencia sobre un blanco en particular. También les permite a los atacantes conocer la habitación donde se aloja la víctima, abriendo la posibilidad de lanzar ataques físicos y ataques cibernéticos.

No siempre es fácil atacar un hotel. Es por ello que muy pocos grupos, la élite de operadores APT, lo han hecho y lo usarán como parte de su arsenal.

Qué debemos esperar: En 2015, unos cuantos grupos pueden adoptar estas técnicas, pero para la gran mayoría de los actores APT estarán más allá de sus límites.

Comercialización de APTs en el sector privado

En los últimos años hemos conducido varias investigaciones sobre los programas maliciosos creados por compañías como HackingTeam o Gamma International, dos reconocidos fabricantes de ‘spyware legal’. Aunque estas compañías se defienden afirmando que venden su software sólo a ‘entidades gubernamentales confiables’, los informes públicos de varias fuentes, incluyendo Citizen Lab, han demostrado repetidamente que no se puede controlar la venta de spyware. A la larga, este software peligroso termina en otras manos menos confiables de individuos o naciones que lo usan para acciones de ciberespionaje contra otros países o contra su propia gente.

El hecho es que estas actividades son muy rentables para las compañías que desarrollan software de ciberespionaje. Al mismo tiempo, es un negocio de bajo riesgo, porque hasta ahora no hemos visto que ni una sola de estas compañías haya sido condenada por ciberespionaje. Los desarrolladores de estas herramientas suelen estar más allá del alcance del brazo de la ley, porque la responsabilidad recae en los usuarios de la herramienta, no en la compañía que la desarrolla y facilita el espionaje.

Qué debemos esperar: Se trata de un negocio de alta rentabilidad y bajo riesgo que llevará a que más compañías de software entren en el mercado de las ‘herramientas legales de vigilancia’. A su vez, estas herramientas se usarán en operaciones de ciberespionaje entre naciones, de vigilancia interna, e incluso en actos de sabotaje.

Conclusiones

En términos generales, 2014 fue un año más bien sofisticado y diverso para incidentes APT. Descubrimos varios exploits día-cero, como CVE-2014-0515, utilizado por un grupo al que llamamos “Animal Farm”. šOtro exploit día-cero que descubrimos fue CVE-2014-0487, utilizado por el grupo conocido como DarkHotel. Además de estos exploits día-cero, observamos varias técnicas novedosas de persistencia y ocultamiento, que resultaron en el desarrollo e implementación de varios nuevos mecanismos de defensa para nuestros usuarios.

Si podemos llamar ‘sofisticado’ a 2014, la palabra para 2015 sería ‘evasivo’. Creemos que más grupos APT se verán expuestos y que tomarán medidas avanzadas para protegerse.

Finalmente, algunos de estos grupos llevarán a cabo operaciones ‘falsa bandera’. Anticipamos estas evoluciones y, como siempre, las iremos documentando al detalle en nuestros informes.

Una mirada a la bola de cristal APT