Peculiaridades del mes

El spam en el tráfico del correo

El valor medio del spam en el tráfico de correo en agosto de 2009 fue del 85,1%. El día que menos spam se recibió fue el 1 de agosto, con un 76%, mientras que el día en que se registró más tráfico de spam fue el 16 de agosto, con un 90,8%.

El spam en Runet en agosto 2009

Adjuntos y enlaces nocivos

El 0,05% de los mensajes electrónicos contenía archivos nocivos, lo que es representa un 0,06 por ciento menos que el mes anterior.

Programas nocivos en los mensajes de spammers en agosto de 2009

Como vemos, la epidemia de NetSky continúa lentamente – casi la mitad de los programas nocivos incluidos en el Top 10 y difundidos mediante spam pertenece a esta misma familia de gusanos. Según la descripción publicada en Email-Worm.Win32.NetSky es un virus gusano, que se propaga a través de Internet como archivo adjunto incluido en emails. Se envía a todas las direcciones de correo electrónico que localiza en el ordenador infectado. El gusano se activa si el usuario mismo ejecuta el archivo infectado (con doble clic sobre el adjunto). Luego el gusano se instala a sí mismo en el sistema e inicia los procedimientos de difusión de sí mismo. En total, más del 33% de los mensajes spam infectados en agosto pertenecía a la familia NetSky.

La segunda familia líder es Bredolab. Backdoor.Win32.Bredolab es un programa troyano de la familia backdoor. Se difunde como adjunto a los emails. Para causar menos sospechas, muestra un icono de documento de tabla «Microsoft Excel», aunque con una extensión «exe». Teniendo en cuenta que la mayoría de los usuarios no visualiza las extensiones de los archivos, este método es bastante acertado. Una vez iniciado el troyano, el ordenador se conecta a la botnet. Al solicitar los datos del centro de comando, el archivo malicioso descarga los módulos suplementarios de la red global. Estos módulos son antivirus falsos que localizan cientos de programas nocivos que no existen pero piden dinero muy real para la desinfección, o bien son programas-espías que roban las contraseñas del usuario. Este esquema de trabajo es muy similar a Net-Worm.Win32.Kido, que del mismo modo instalaba el spambot Iksmas y un antivirus falso. Los emails infectados que contenían archivos nocivos de la familia Bredolab aumentaron un 32% en total.

Un gusano de la familia MyTob ocupa la segunda posición de la lista. El 12,53% de los emails infectados contenía este virus. La epidemia MуTob, así como la de NetSky, está en una fase lenta desde hace ya más de un año. El virus de la familia MyTob es un gusano que infecta a los ordenadores con sistema operativo MS Windows instalado. El virus se propaga utilizando las vulnerabilidades de Microsoft Windows LSASS (MS04-011) y DCOM RPС (MS03-026), así como a través de Internet como adjuntos a correos electrónicos infectados. Se envía a todas las direcciones de correo electrónico localizadas en el ordenador infectado. El gusano contiene una función del backdoor que recibe comandos por canales IRC.

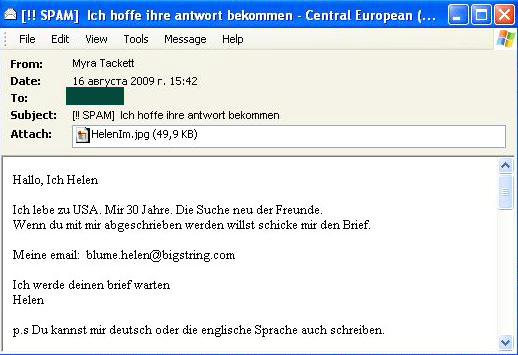

Para difundir los archivos nocivos, los spammers utilizan un viejo truco: el envío de falsas postales electrónicas. “La postal” está en un archivo adjunto con un título explícito: «alguna cosa.card.zip», pero en realidad es un programa troyano de la familia Trojan-Spy.Win32.Zbot, orientado al robo de los datos del usuario. En algunos envíos el troyano pertenece a la familia backdoor.irc.zapchast.zwrc, que dirige el ordenador a través de Internet Relay Chat usando un programa mIRC. Estos dos virus son los que los usuarios han recibido con más frecuencia con una “postal” de este tipo.

El backdoor mencionado navega por la red en un envío de spam dedicado a la memoria de Michael Jackson:

El usuario que sigue el enlace recibe la opción de descargar un archivo en formato exe, que es un backdoor.

Los analistas de nuestro laboratorio también han registrado un número significativo de postales en español del conocido Hallmark, en cuyo cuerpo había enlaces disfrazados a dominios sospechosos. Los usuarios más atentos podían sospechar que era una estafa, al poner el cursor sobre uno de estos enlaces. Por desgracia, en el momento de la detección de los mensajes los enlaces llevaban solamente a páginas vacías.

Phishing

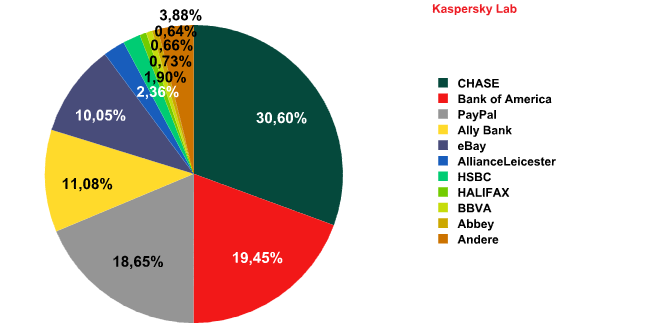

Se ha localizado enlaces a sitios web de phishing en el 1,09% de todos los correos electrónicos, lo que supone un 0,06% más que en julio. En agosto, los recursos de Internet PayPal y eBay, tan apreciados por los phishers y que durante la primera mitad del año siempre han estado en las primeras líneas de nuestro ranking, por fin se rindieron. La proporción de los ataques a PayPal, líder desde principios de año, disminuyó un 21,54%, hasta el 18,65%. Su compañero en desgracia, el sitio de subastas en Internet eBay, en agosto fue atacado tres veces menos que en julio, y la proporción de ataques fue del 10,05% (-19,96%). Inesperadamente, el primer puesto lo ocupó el banco CHASE (30,60%), que en julio ni siquiera estaba en la lista de entidades más atacadas. Ya observamos en diciembre de 2008 una situación similar, cuando el banco CHASE, también inesperadamente, subió hasta la primera posición. Entonces, la proporción de ataques phishing que recibió fue del 55,9%. Bank of America subió solamente una posición en comparición con julio, pero la proporción de ataques que recibió aumentó considerablemente— hasta un 19,45% en comparición con un 3,18% en julio.

Entidades sometidas a ataques phishing en agosto del 2009

En uno de los envíos phishing, dirigidos a los usuarios de PayPal, los malhechores falsificaron la dirección de la administración del portal hábilmente y cambiaron la «l» inglesa en la palabra Pal por la cifra «1». De este modo, la dirección falsificada era similar a la original, casi como su hermana gemela: service@PayPa1.com.

Los phishers también prestaron atención a los bancos latinoamericanos. Así, los clientes del Banco do Brasil fueron atacados:

El crecimiento del volumen de phishing se notó sobre todо a finales del agosto. En la última semana del mes el porcentaje de spam de temática “Estafas informáticas” aumentó un 4,6%.

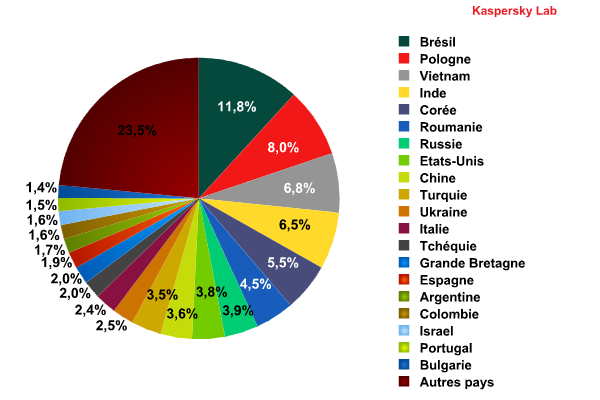

Países – fuente del spam

En agosto se observaron cambios importantes en el ranking de los países–fuente del spam. El primer puesto lo ocupó Brasil (11,8%), lo que se debe no solamente al crecimiento del volumen de spam difundido desde este país (aumentó solamente un 3,3%) sino también a la disminución de spam proveniente de EE.UU. (-21,33% en comparación con julio). El segundo puesto en el ranking lo ocupó Polonia, — 8% del spam mundial (+ 5,5% en comparación con los valores de julio). Los últimos de los cinco primeros son tres países asiáticos: Vietnam (6,83%), India (6,55%) y Corea (5,52%), que «mejoraron» sus resultados de envío del spam y desplazaron a China y a Rusia. China, que ocupaba la tercera posición de la lista de julio, “redujo su volumen” un 2% y descendió al 9? lugar. España ocupó el decimoquinto puesto (1,9% del spam).

Contenido temático del spam

Distribución de spam por temas en Runet en agosto del 2009

Los cinco temas líderes de agosto:

- Formación — 14,29% (-0,3%)

- Medicinas; productos/servicios para la salud — 13,77% (-11,53%)

- Réplicas de productos de alta gama— 10,38% (+3,58%)

- Publicidad de servicios de spammers— 9,89% (-5,51%)

- Ocio y viajes— 8,96 (+5,66%)

También es importante notar el crecimiento del tema “Estafas informáticas”. En comparición con el mes pasado, el spam de esta temática aumentó casi el doble en agosto y fue de 7,5% (+3,4%).

En agosto los spammers utilizaron con frecuencia el nombre del rey de la música pop, Michael Jackson, muerto prematuramente, para la difusión de los virus. Por ejemplo, con un clic sobre la foto del ídolo, recibida en un mail titulado «Michael Jackson dead? NO!!!» («¿Michael Jackson está muerto? ¡¡¡NO!!!») el usuario acababa en una página de publicidad de Viagra.

En agosto, aunque la situación económica en total mejoró, en el spam español todavía se registraron frecuentemente ofertas “anticrisis” de trabajo y de créditos. Aquí tenemos un ejemplo de una carta de este tipo:

La parte de autopromoción de spammers en Runet se redujo considerablemente (-5,5%) en comparación con dos meses anteriores. Evidentemente, esto se debe a la actuación de los que recurren a servicios de spam. Los spammers ya no tienen que publicitar sus servicios tan activamente como tenían que hacerlo en plena crisis y durante el descenso estival de la actividad de negocios. Y aunque la parte de la publicidad de los servicios de spammers todavía se mantiene en un nivel bastante alto, los spammers ya no se esfuerzan tanto y usan los viejos trucos de siempre cuando envían su publicidad.

En cuanto a los envíos occidentales, ocurre lo contrario. Los envíos de autopromoción de spammers con ofertas de diferentes bases de direcciones se hicieron más frecuentes. Es un hecho destacable no solamente en comparación con las tendencias de Rusia, sino también porque este tipo de spam no es típico para los flujos de spam europeos. Aquí tenemos un ejemplo de publicidad de este tipo en español:

Al igual que en el mes pasado, hubo muchos envíos con ofertas educativas. La peculiaridad de estos mails es que esta vez los mensajes llevaban un saludo en tres idiomas europeos a la vez – inglés, alemán y francés, para que el destinatario lo comprendiera todo. Notamos que la chica del ejemplo, Alisa, no dice qué país europeo en concreto quería visitar…

Métodos y trucos de los spammers

Este mes los spammers han vuelto a usar un método ya abandonado: la dirección electrónica con celdas coloreadas en una tabla html. Por lo visto, mientras disminuía el número de mails con “mosaicos” de este tipo, los spammers perfeccionaban su arte de dibujar las celdas. Las inscripciones difíciles de leer se convirtieron en imágenes de calidad.

La principal desventaja de este método es que algunos usuarios prefieren un formato habitual de texto en vez del formato html. Además, el envío de este tipo, por supuesto, no funciona con un destinatario perezoso: la dirección diseñada con una tabla html no es un enlace que se abre mediante un clic, y el usuario mismo tiene que insertarlo en la línea del browser. Incluso los usuarios más curiosos e imprudentes normalmente no lo hacen.

Resumen

Agosto contempló acontecimientos sociales importantes que los spammers pudieran usar como títulos de las cartas de sus numerosos envíos. Por eso utilizaron con frecuencia un acontecimiento que no era nuevo – la muerte de Michael Jackson.

Los delincuentes de Internet se activaron en agosto. El crecimiento notable del número de las cartas de phishing y de Nigeria inevitablemente causó el crecimiento del número de víctimas de este tipo de estafa.

Con el brusco aumento de actividad de los ciberdelincuentes es necesario seguir por lo menos las mínimas normas de seguridad: no mandar datos o contraseñas a direcciones sospechosas o desconocidas, no descargar adjuntos y no hacer clic sobre los enlaces que se reciben en los mensajes de spam. Y, por supuesto, mantener actualizado y activado su antivirus.

Spam en agosto del año 2009