Peculiaridades del trimestre

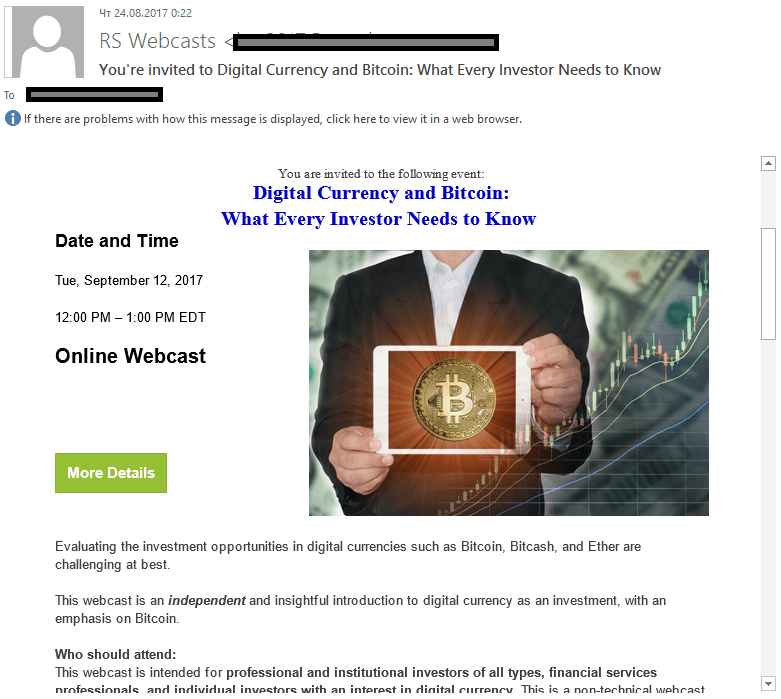

El blockchain en el spam

No es el primer año que el tema de las criptomonedas tiene gran presencia en los medios de comunicación. Los analistas financieros les pronostican un gran futuro, los gobiernos de diferentes países están pensando en producir sus propias monedas y las tarjetas de video desaparecen de los estantes tan pronto como se las empieza a vender. Por supuesto, los spammers no podían dejar de prestar atención al tema de las criptomonedas, la minería y el blockchain.

El pasado trimestre escribimos que muchos troyanos instalan como “carga útil” programas de minería de criptomonedas, entre otras cosas. En el tercer trimestre de 2017, el tema tuvo una amplia expansión.

Fraude, criptomonedas y opciones binarias

El tema de las criptomonedas se usó de una forma muy activa en el fraude financiero: por ejemplo, el usuario recibe un mensaje donde con lujo de detalles le describen como, aprovechando un software especial para el comercio en el mercado de criptomonedas, puede garantizarse ganancias para el resto de su vida.

Al hacer clic en el enlace, el usuario va a un sitio donde se le insta a unirse a los ricos cuyo único problema en la vida es cómo gastar dinero. En realidad, estos sitios son socios -no muy limpios- de empresas de corretaje, y se encargan de proveerles nuevos clientes inexpertos. Y es justo allí donde se remite a los nuevos usuarios.

Según el plan de los delincuentes, la víctima tiene que pagar una cierta cantidad de dinero, por lo general unos pocos cientos de dólares, para tener la oportunidad de tomar parte en la subasta. Vale decir que esto ya no es una cuestión de criptomonedas: en la mayoría de los casos, se ofrece comerciar con opciones binarias.

El verdadero problema no es la dudosa legalidad del objeto del comercio, sino que nadie garantiza la integridad de las casas de corretaje, y por lo tanto, no hay garantías de recuperación de los fondos invertidos. Los estafadores se aprovechan de esta situación, primero motivando a la gente a invertir más dinero para después desaparecer completamente del mapa. Después, a la víctima sólo le queda leer en Internet los comentarios de otros clientes engañados.

También hay tipos más primitivos de fraude, cuando en el mensaje se le pide al usuario enviar bitcoins a una billetera en particular, con la promesa de devolverlos con intereses cinco días después. Pero solo los destinatarios más ingenuos caerían en esta trampa.

A los usuarios ingenuos se les pide que “inviertan” bitcoins por un corto período, con altos intereses

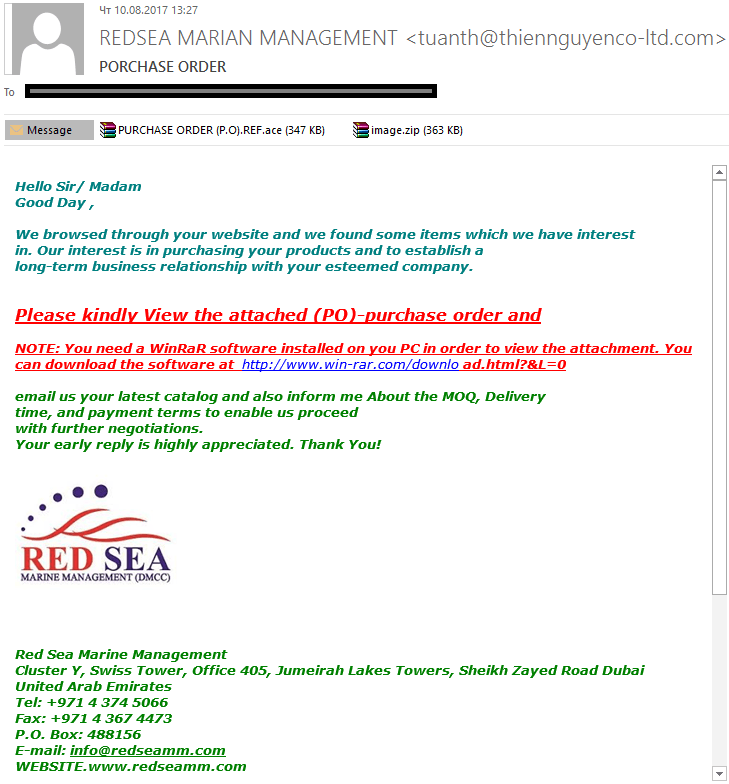

Seminarios

Otro ejemplo de cómo utilizar el tema de las criptomonedas en el spam son los seminarios. En la mayoría de los casos, los estafadores ofrecen un curso de estudio que permitirá al usuario orientarse en el campo de las criptomonedas y aprender a invertir en ellas. Por supuesto, las sumas invertidas en el “aprendizaje”, según los organizadores, pronto se convertirán en enormes ganancias.

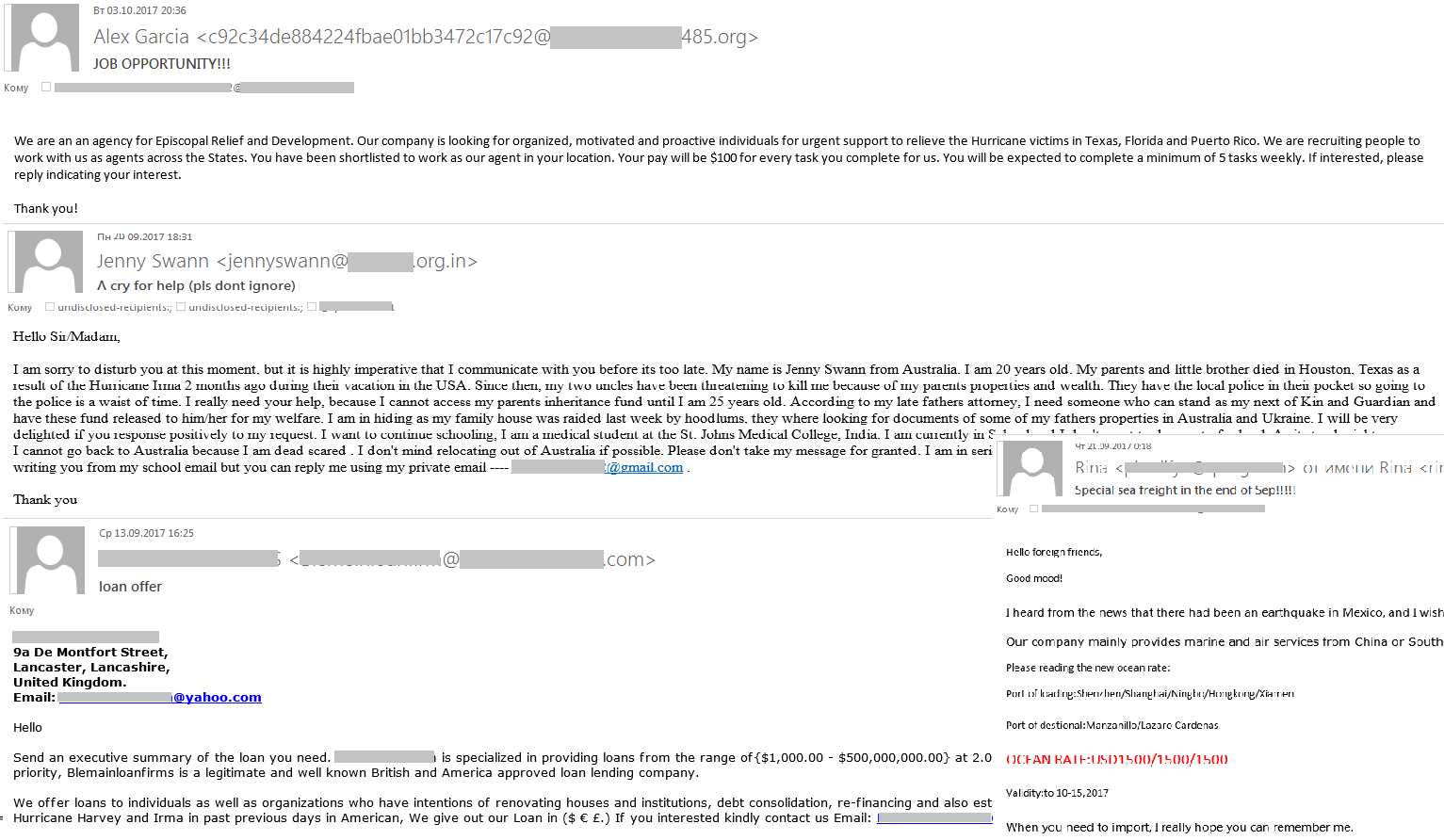

Desastres naturales y la “administración de la Casa Blanca”

En agosto y septiembre, la atención de la comunidad mundial se vio centrada en las tormentas Irma y Harvey, y el terremoto en México. Decenas de personas fueron víctimas de estos desastres naturales, y las pérdidas se estimaron en miles de millones de dólares. Los sucesos trágicos no podían pasar inadvertidos a los estafadores “nigerianos”, que intentan aprovecharse de la desgracia ajena. Para lograr su objetivo, enviaban cartas en nombre de familiares cuyos parientes habían muerto durante los huracanes y pedían ayuda para recibir la herencia que habían dejado. Los cataclismos también se mencionaban en las ofertas de trabajo y créditos.

En el segundo trimestre, las cartas “nigerianas” también mencionaban el nombre del actual presidente de los Estados Unidos, Donald Trump. Los estafadores pretendían ser representantes de organizaciones estatales o bancarias, y para que los tomasen más en serio mencionaban que fueron nombrados por el presidente de los Estados Unidos o que actuaban en su nombre. Para crear las historias de las cartas fraudulentas, los spammers usaban trucos estándar: prometían a los clientes millones de dólares y afirmaban que los estafadores tenían que asegurarse que los reciban. Los mensajes tienen textos idénticos, pero diverso diseño e información de contacto.

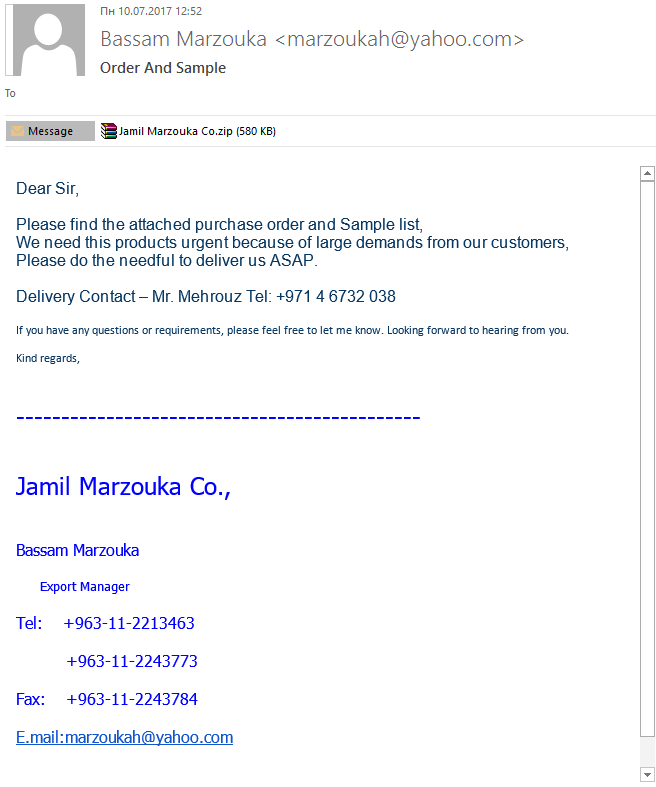

Falsificaciones B2B en mensajes maliciosos

Todavía existe una tendencia a falsificar mensajes de archivos adjuntos maliciosos haciéndolos pasar como ofertas comerciales. A veces su calidad es tan alta que se puede pensar que se trata de un ataque man-in-the-middle.

El archivo en el adjunto se detecta como HEUR:Trojan.Java.Agent.gen. Este malware se inscribe en el inicio automático e intenta terminar programas como Process Hacker, system explorer y los procesos de software de seguridad. A continuación, establece conexión con un servidor remoto y se pone a la espera de comandos para instalar otro software malintencionado

El adjunto se detecta como HEUR:Exploit.MSOffice.Generic y aprovecha la vulnerabilidad CVE-2017-0199 en MS Word. Como resultado, se descargan otros programas maliciosos al equipo de la víctima.

Los archivos contienen el mismo objeto malicioso, que se detecta como Trojan.Win32.VBKrypt.xtgt. Recopila información en la computadora de la víctima y la transmite a un servidor remoto

Lanzamiento del nuevo iPhone

En septiembre, Apple presentó los nuevos modelos de su smartphone, iPhone 8 y iPhone X. Este evento fue ampliamente publicitado en los medios de comunicación, y los spammers, por supuesto, intentaron aprovecharlo.

Antes de la presentación formal, comenzamos a detectar envíos de spam que proponían evaluar gratis el nuevo aparato o tomar parte en su sorteo. Algunas de las cartas hasta afirmaban que el destinatario había ganado uno. En la mayoría de los casos, los enlaces de tales mensajes servían para descargar el “software de publicidad” Reimage repair. Justo después de la presentación del smartphone, las fábricas chinas empezaron a enviar spam con anuncios de una variedad de accesorios para el nuevo modelo. Además, nuestras trampas de spam registraron una gran cantidad de phishing relacionado con la compra y envío del deseado gadget.

Estadística

Porcentaje de spam en el tráfico de correo

En el tercer trimestre de 2017 la mayor parte del spam (59,56%) se registró en septiembre. El porcentaje promedio de spam en el tráfico de correo electrónico mundial ascendió al 58,02%, un incremento de casi 2 puntos porcentuales en comparación con el promedio del trimestre anterior.

Países fuente de spam

Según los resultados del tercer trimestre de 2017, China (12,24%) se convirtió en el líder de los países fuente de spam. El semestre anterior ocupaba el tercer puesto. Le sigue el líder del último trimestre, Vietnam (11,17%), cuya tasa bajó en 1,2 puntos porcentuales. En el tercer lugar están EE.UU. (9,62%), mientras que India (8,49%) sigue ocupando la cuarta posición de la lista. El décimo y último puesto lo ocupa Irán con un índice del 2,07%.

Tamaño de los mensajes spam

Según los resultados del tercer trimestre de 2017, la proporción de mensajes muy pequeños (de hasta 2K) en el spam aumentó en 9,46 puntos porcentuales, alcanzando el 46,87%. La proporción de mensajes de entre 5 y 10 KB también aumentó en 6,66 puntos porcentuales en comparación con el trimestre anterior y alcanzó el 12,60 por ciento.

El número de mensajes de 10 a 20 KB, por el contrario, disminuyó: su participación se redujo en 7 puntos porcentuales. También fueron menos los mensajes de 20 a 50 kilobytes, que este trimestre fueron el 19% del total, 8,16 menos que el trimestre anterior.

En general, el número de mensajes de tamaño muy pequeño sigue creciendo.

Archivos adjuntos maliciosos: familias de programas maliciosos

TOP 10 de familias de malware

Según los resultados del tercer trimestre de 2017, la familia de malware más común en el correo fue Backdoor.Java.QRat (3,11%). Le siguen las familias Trojan-Downloader.VBS.Agent (2,95%) y Trojan-Downloader.JS.SLoad (2,94%). Los recién llegados a esta lista, Trojan.Win32.VBKrypt y Trojan-Downloader.VBS.SLoad (Script VBS que descarga y ejecuta en el equipo de la víctima otros programas maliciosos, sobre todo cifradores) ocupan los puestos quinto y octavo con el 2,64% y el 2,02%. El décimo puesto lo ocupa Trojan.PDF.Badur (1,79%).

Países blanco de enlaces maliciosos

En el tercer trimestre de 2017 el líder en por número de reacciones del antivirus de correo es Alemania. Su índice aumentó 6,67 puntos porcentuales y fue del 19,38%.

Le sigue China, donde se registró un 10,62% de reacciones del antivirus de correo, 1,47 puntos porcentuales menos que en el trimestre anterior. En el tercer puesto tenemos a Rusia (9,97%), que el anterior trimestre estaba en el quinto; su índice aumentó en 4,3 puntos porcentuales. Los lugares cuarto y quinto los ocupan Japón (5,44%) e Italia (3,90%) respectivamente.

Phishing

En el tercer trimestre de 2017 el sistema Antiphishing neutralizó 59 569 508 intentos de remitir al usuario a páginas de phishing. En total, en el trimestre los phishers atacaron al 9,49% de usuarios de productos de Kaspersky Lab en todo el mundo.

Territorios de los ataques

El país con la mayor proporción de usuarios atacados por los phishers de nuevo fue Brasil (+19,95%, +1,86 p.p.).

Territorios de los ataques*, tercer trimestre de 2017

* Porcentaje de usuarios en cuyos equipos reaccionó el sistema Antiphishing, del total de usuarios de productos de Kaspersky Lab en el país.

En el segundo lugar, con 3,81 puntos porcentuales más, está Australia (16,51%). En el tercer lugar, Nueva Zelanda (15,61% +3,55 p.p.). China (12,66%) pasó de la segunda posición a la cuarta, perdiendo 0,19 puntos porcentuales. Le siguen Francia (12,42%), Perú (11,73%), Argentina (11,43%), Canadá (11,14%), Qatar (10,51%), y cierra el TOP 10 Georgia (10,34%).

| Brasil | 19,95% |

| Australia | 16,51% |

| Nueva Zelanda | 15,61% |

| China | 12,66% |

| Francia | 12,42% |

| Perú | 11,73% |

| Argentina | 11,43% |

| Canadá | 11,14% |

| Catar | 10,51% |

| Georgia | 10,34% |

TOP 10 de países según el número de usuarios atacados

Organizaciones blanco de los ataques

Clasificación de las categorías de organizaciones atacadas por los phishers

La estadística de las categorías de las organizaciones atacadas por los phishers se basa en las detecciones de nuestro antiphishing en los equipos de los usuarios. Este componente detecta páginas con contenido phishing que el usuario intentó visitar siguiendo vínculos en mensajes o en Internet, si los vínculos a estas páginas aún no estaban disponibles en las bases de datos de Kaspersky Lab. Carece de importancia de qué forma se haga el paso: sea como resultado de pulsar un enlace en un mensaje phishing, en un mensaje de una red social o debido a las acciones de un programa malicioso. Cuando el sistema de defensa reacciona, el usuario ve en el navegador un banner que le advierte sobre la posible amenaza.

En el tercer trimestre de 2017, casi la mitad (47,54%) de las detecciones del componente del sistema antiphishing fueron desencadenadas por páginas phishing que mencionaban nombres como “Bancos” (24,1%, +0,61 puntos porcentuales), “Sistemas de pago” (13,94%, -4,46 puntos porcentuales) y “Tiendas en línea” (9,49%, -0,08 puntos porcentuales).

Distribución por categorías de las organizaciones atacadas por los phishers, tercer trimestre de 2017

Los temas candentes del trimestre

Pasajes aéreos

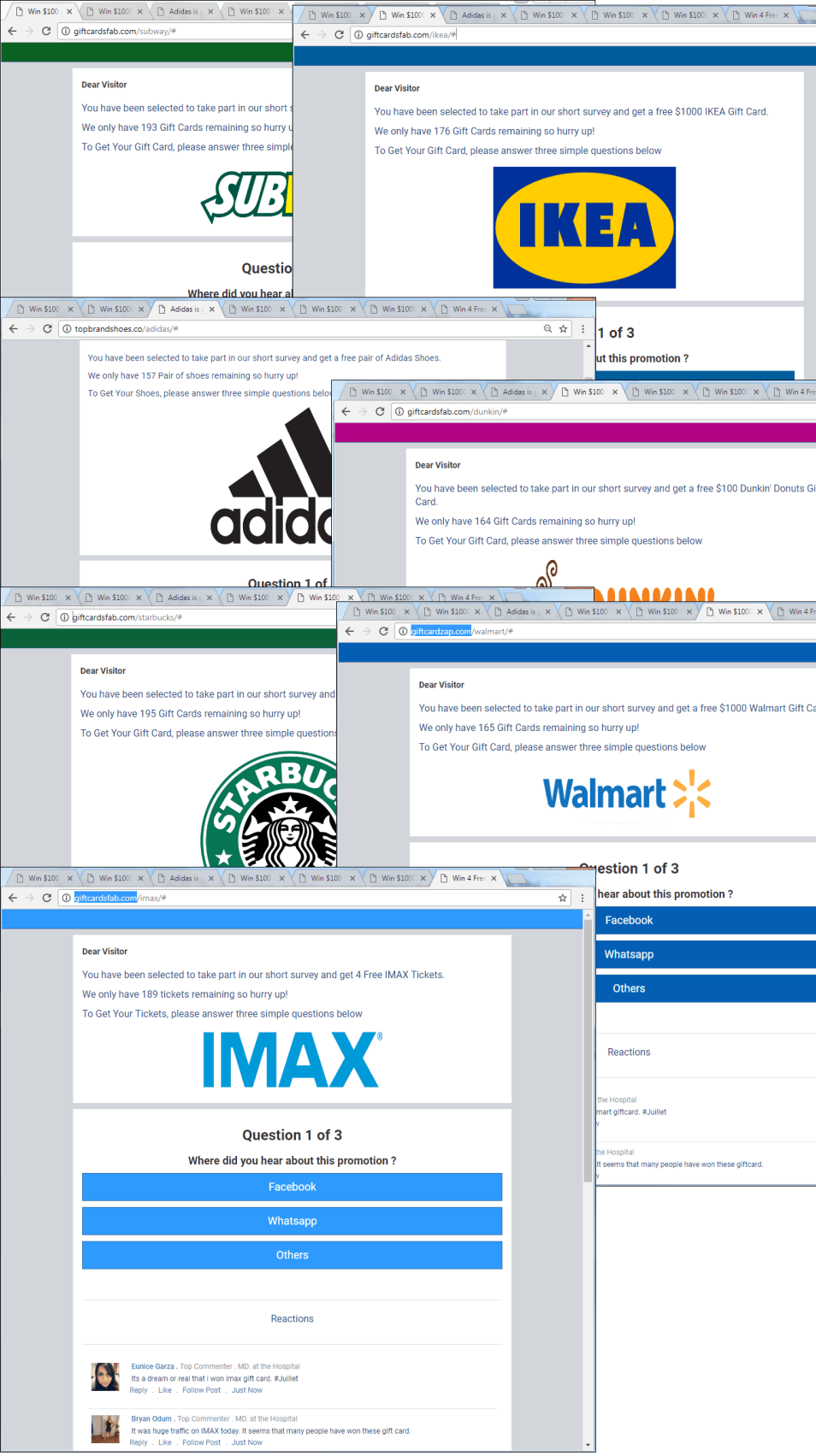

En el trimestre pasado ya describimos el esquema de fraude con el sorteo de pasajes llevado a cabo en nombre de aerolíneas, cuyos detalles se propagaban en la red social de las víctimas mediante “reenvíos”. En el tercer trimestre los estafadores siguieron difundiendo información sobre los “premios ganados” a través de WhatsApp Messenger. Pero viendo el descenso del número de operaciones “anti-phishing” en la categoría “Pasajes aéreos”, podemos asumir que el proceso no fue tan eficaz.

Además, la disminución puede explicarse por el hecho de que los estafadores empezaron a “sortear” no solo pasajes aéreos, sino también otros premios. Por ejemplo, zapatos, entradas de cine, tarjetas de regalo de “Starbucks” y otros.

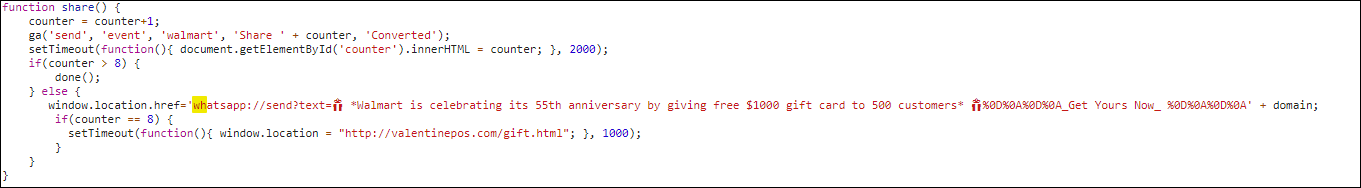

Para obtener el premio hay que compartir información sobre el sorteo con ocho contactos de WhatsApp.

Después de pulsar el botón, se remite al usuario a la aplicación WhatsApp.

Después de enviar el mensaje a un contacto, al igual que en el esquema descrito antes, a la víctima, en lugar de recibir el premio, se la remite a recursos cuestionables, por ejemplo, a una página que instala extensiones maliciosas, una nueva encuesta, etc.

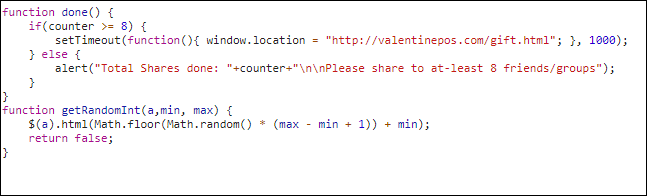

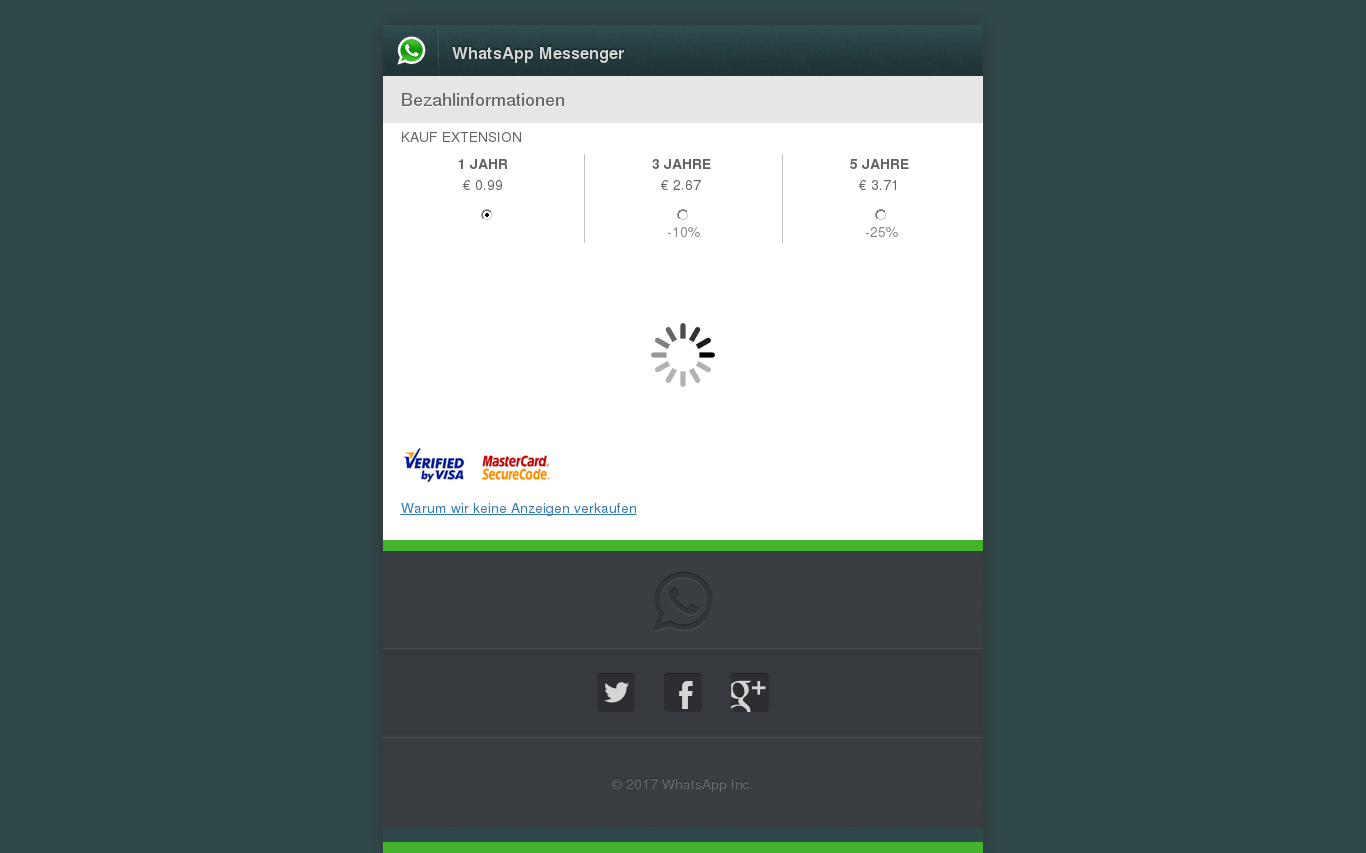

Los usuarios de WhatsApp también sufren ataques de los phishers, que se ocultan detrás del nombre de esta aplicación.

Muy a menudo los estafadores roban el dinero con el pretexto de actualizar la aplicación o cobrar el pago de una suscripción. Si bien es cierto que antes WhatsApp solicitaba el pago de una suscripción, ahora es gratuita.

Los estafadores ofrecen suscripciones por uno, tres o cinco años. Sin embargo, si la víctima introduce los datos de su tarjeta de crédito en el sitio propuesto, perderá mucho más que la suma de la supuesta suscripción.

Netflix

Otro objetivo que goza de popularidad entre los phishers son los usuarios de Netflix. El número de ataques contra ellos ha aumentado en el tercer trimestre. En general, los delincuentes obtienen la información de la tarjeta bancaria con el pretexto de un pago que no llegó a completarse u otros problemas con la renovación de la suscripción.

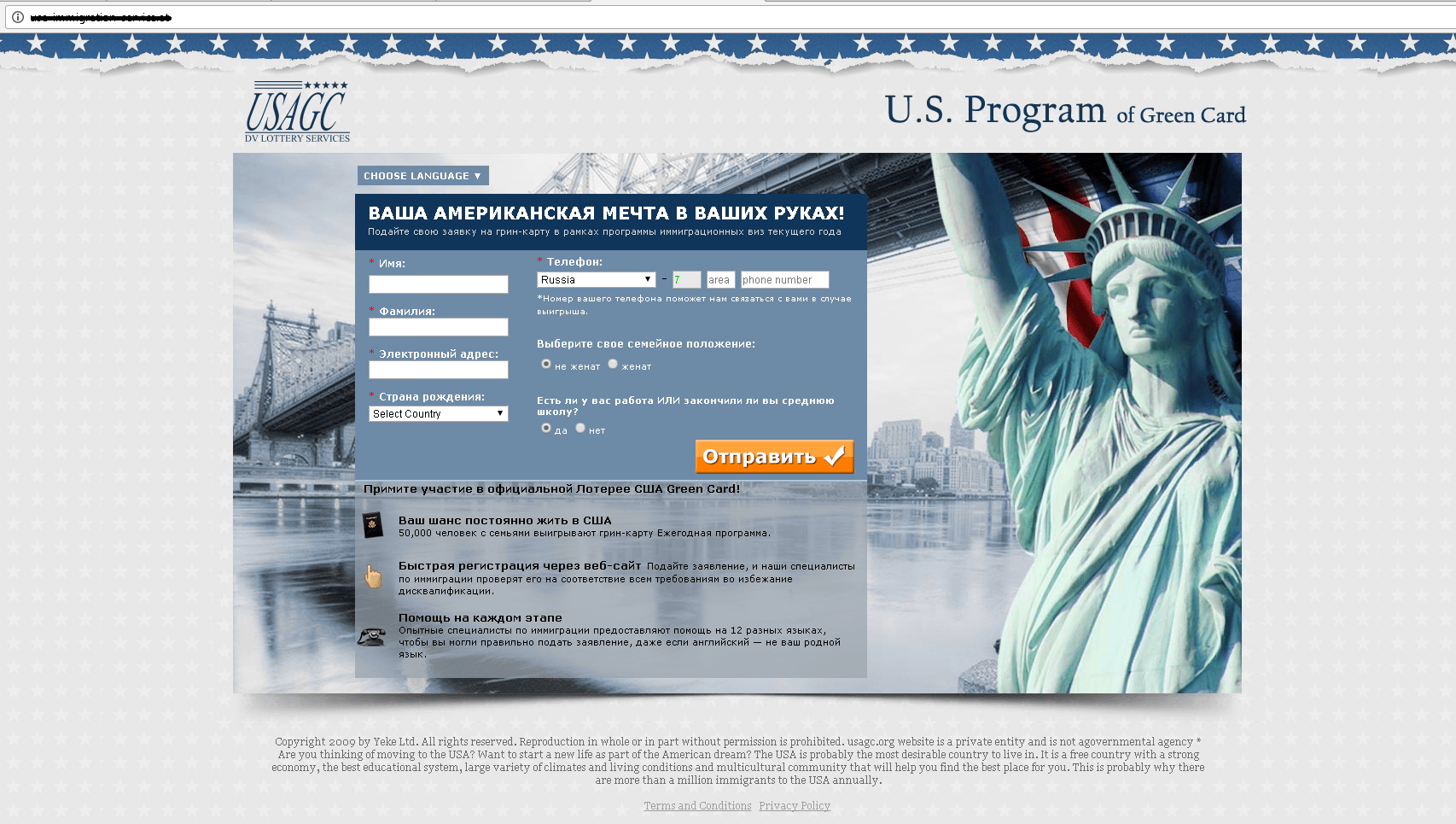

Green Card

En las vísperas del sorteo de la Green Card, llevado a cabo por el gobierno de Estados Unidos en octubre y noviembre de cada año, estamos observando una oleada de estafas propiciadas por los estafadores, que ofrecen asistencia para tomar parte en él.

Después de llenar el cuestionario en un sitio falso, el usuario tiene que pagar por la postulación. Si la víctima indica los datos de su tarjeta de crédito, se sacará de su cuenta mucho más dinero que la cantidad especificada en el sitio web.

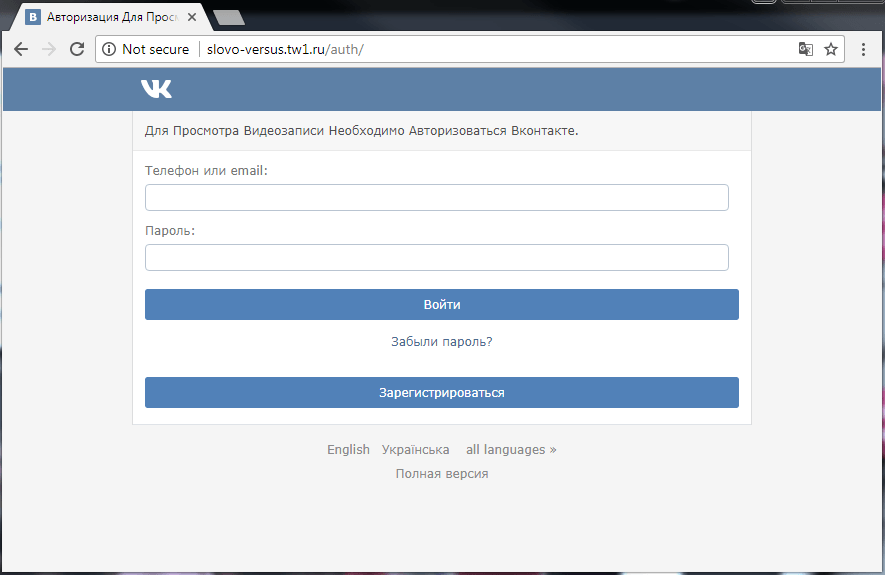

Batalla de rap

Hasta los acontecimientos de nichos específicos pueden servir para encubrir a los phishers. El 15 de octubre tuvo lugar la batalla rap entre el artista ruso Oxxymiron y uno de los mejores MC de EE.UU., Dizaster. Tan sólo unos meses antes se había llevado a cabo la batalla entre Oxxxymiron y Gloria al PCUS. En menos de 12 horas el vídeo del evento recibió cerca de 5 millones de visitas, y sobre la batalla no solo escribieron los sitios relacionados, sino también muchos importantes medios de comunicación rusos.

Un tiempo antes de la publicación del video oficial en la web empezaron a aparecer páginas web de phishing dedicadas al reciente evento:

Si un visitante trataba de iniciar el vídeo, se le pedía que antes se registrase en la popular red social rusa “VKontakte”.

Después de que la víctima escribía el nombre de usuario y contraseña, se la remitía a la página oficial de Versus en las redes sociales y sus datos personales caían en manos de los defraudadores.

TOP 3 de organizaciones atacadas por los phishers

Los objetos más frecuentes de los ataques de los phishers son las marcas más populares. De este modo, más de la mitad de las detecciones del sistema Antiphishing ocurre en páginas de phishing que mencionan los nombres de solo 15 organizaciones. Con esto, el TOP3 desde hace varios trimestres sigue conformado por los mismos integrantes:

| Organización | % de detecciones |

| 7,96 | |

| Microsoft Corporation | 7,79 |

| Yahoo! | 4,79 |

Conclusión

Por el promedio en el tráfico global de correo no deseado (58,02%), el tercer trimestre de 2017 casi no difiere del período anterior: el crecimiento en relación a éste fue un poco mayor a un punto porcentual: 1,05 (1,07 p.p. en el segundo trimestre de 2017). Al igual que el trimestre pasado, los spammers mostraron una respuesta rápida a los eventos de alta resonancia y una adaptación de los correos electrónicos fraudulentos con la agenda de noticias. Durante el trimestre pasaron con celeridad a usar el tema de los desastres naturales, los huracanes Irma y Harvey y los terremotos en México. Tampoco dejaron de prestar atención al popular tema de las criptomonedas: ofrecieron a las víctimas crédulas talleres y “ayuda” con operaciones bursátiles supuestamente rentables.

Los estafadores siguen utilizando todos los canales posibles de comunicación para difundir contenidos de phishing, entre ellos las redes sociales y los sistemas de mensajería instantánea: en el trimestre actual el sistema “Antiphishing” neutralizó más de 59 millones de intentos transición a páginas de phishing, 13 millones más que en el segundo trimestre.

La familia de malware más común en el tercer trimestre de 2017 fue Backdoor.Java.QRat (3,11%), seguida por Trojan-Downloader.VBS.Agent (2,95%), y Trojan-Downloader.JS.SLoad (2,94%).

Spam y phishing en el tercer trimestre de 2017