Spam: peculiaridades del trimestre

Lanzamiento del iPhone 6

En septiembre tuvo lugar un gran acontecimiento para la industria informática: el lanzamiento e inicio de ventas del nuevo Smartphone iPhone 6. Los spammers y los delincuentes informáticos no podían dejar que la novedad pase inadvertida y el resultado es que durante todo el trimestre hemos observado un brusco aumento del spam que explota la marca iPhone. También aumntó notablemente la cantidad de notificaciones phishing provenientes de los populares servicios de Apple.

Los spammers empezaron a ofrecer el nuevo Smartphone mucho antes del lanzamiento oficial, como premio por participar en encuestas y promociones, por comprar la mercancía y usar los servicios ofrecidos en el spam. El aparato de moda se sorteaba también en diferentes loterías y en las notificaciones falsas de haberlas ganado. Por último, ofrecían adquirir el iPhone 6 por precios increíblemente bajos (en comparación con el precio oficial).

En comparación con los modelos anteriores, en el nuevo diseño del iPhone 6 hay cambios notables. En particular, ha cambiado el tamaño de la pantalla. Este hecho fue el motivo de una explosión de spam enviado por las fábricas que producen todo tipo de accesorios, las cuales empezaron a ofrecer estuches y películas de protección para el nuevo tamaño del dispositivo.

De esta manera, un acontecimiento sirvió de pretexto para que aumente la cantidad de spam de tipos completamente diferentes (tanto fraudulentos como publicitarios), y en muchos casos fue un poderoso mecanismo para atraer la atención al principal contenido de los mensajes, puesto que solo mencionar el nuevo iPhone en el tema de los mensajes aumentaba considerablemente las posibilidades de que el destinatario leyese los mensajes spam.

Uso del spam para robar direcciones de correo

En el trimestre anterior tuvieron lugar varias fugas de logins y contraseñas de las cuentas en importantes sistemas de correo. Estos datos se filtraron a Internet, intranquilizaron a los usuarios y causaron un activo debate de los problemas de la confidencialidad. Las compañías dueñas de los servicios de correo declararon que una gran parte de las cuentas publicadas estaban en desuso desde hace tiempo y que lo más probable era que las pocas que estaban activas hasta ahora hubiesen sido robadas mediante phishing.

Cabe destacar que los datos de identificación de la cuenta de correo no sólo dan a los delincuentes acceso a la correspondencia personal del usuario, sino también a su lista de contactos y a otros servicios. También pueden caer en manos de los delincuentes logins y contraseñas de otros servicios populares, como redes sociales y tiendas online registradas con la dirección de correo. La demanda de logins y contraseñas de buzones de correo se confirma por la cantidad de mensajes phishing dirigidos específicamente al robo de estos datos que han detectado nuestros productos. Durante el tercer trimestre hemos encontrado mensajes phishing que usan diversos métodos para conseguir los datos. He aquí algunos ejemplos:

- Notificaciones en las cuales la página HTML está incrustada en el mensaje.

- Notificaciones con enlaces phishing en el texto del mensaje. El enlace falsificado podía estar adjunto a un fragmento de texto o indicado en el texto del mensaje. Cabe destacar que con frecuencia los estafadores ponen páginas phishing en dominios de tercer nivel creados para este propósito.

- Notificaciones que pedían enviar la dirección del buzón de correo y su contraseña a una dirección específica de correo electrónico.

Entre los trucos más populares usados para robar datos podemos destacar los mensajes en los que se indicaba que se había sobrepasado el tamaño permitido del buzón de correo, las actualizaciones del sistema y el bloqueo del buzón. Y, a pesar de que era frecuente que estos mensajes phishing se camuflasen como notificaciones provenientes de servicios de correo en concreto, la aplastante mayoría eran solicitudes de confirmar el login y contraseña del buzón de correo. Lo más probable es que esto se deba a que los estafadores envían notificaciones falsificadas a toda una base de datos de direcciones y no filtran determinados servicios de correo, porque es un proceso que lleva bastante tiempo y no garantiza que se reciban los datos deseados.

El spam sale de los límites del correo

Una de las populares y difundidas temáticas del spam son las ofertas de campañas de marketing para promocionar negocios y atraer nuevos clientes mediante envíos masivos de publicidad. Sin embargo es cada vez más frecuente que la plataforma de estas campañas de marketing no sean los servicios de correo y los buzones electrónicos de los usuarios, sino los teléfonos móviles y smartphones.

En el tercer trimestre de 2014 los spammers empezaron a ofrecer con mayor frecuencia enviar textos publicitarios mediante mensajes de texto y servicios populares de mensajes instantáneos, como por ejemplo WhatsApp o Viber. ¿Significa esto que al pasar el tiempo el spam clásico de correo se relegará a un segundo plano y dejará el liderazgo al spam SMS? Después de analizar la relación entre el spam SMS y el de correo hemos llegado a la conclusión de que es poco probable. En primer lugar, es cada vez mayor el número de países que presta atención al problema del spam SMS y promulgan leyes que prohíben este tipo de publicidad masiva. En segundo, existe una interrelación evidente entre todos los otros medios utilizados para difundir publicidad no solicitada y el spam de correo.

Lo que pasa es que los spammers siguen usando el antiguo método de hacer envíos masivos de spam para buscar clientes. Y existe un tipo aparte de envíos de correo en los que los spammers ofrecen comprar bases de datos de direcciones y números de teléfono, creadas según criterios específicos para atraer determinado tipo de clientes. También existen envíos masivos de phishing que recopilan datos personales de los usuarios y las organizaciones para después distribuirlos en diferentes bases de datos destinadas a la venta o bien usarlas para realizar envíos masivos. De esta manera, usando el spam se recopilan datos para las bases que los spammers después venderán o usarán para enviar nuevo spam. Los spammers siguen enviando spam con el objetivo de vender números de teléfono (para hacer envíos de mensajes de texto) y conseguir nuevos clientes.

Otro medio donde está tomando fuerza la propagación de spam son las redes sociales, cuyo público son millones de usuarios y que está en constante crecimiento. Pero cientos de miles de las cuentas de usuarios en realidad son “almas muertas”, es decir, bots creados con el único propósito de enviar spam o robar datos a los usuarios legítimos. De todos modos, el semestre pasado hemos registrado con cada vez más frecuencia contenidos de spam en las notificaciones legítimas enviadas por las redes sociales. Esto se debe a que casi todas las cuentas en las redes sociales están ligadas a las direcciones de correo electrónico de sus usuarios y los mensajes recibidos dentro de la red también se envían como notificaciones por correo electrónico. El contenido de estos mensajes es el mismo que el del spam típico: las “historias nigerianas” sobre los millones de dólares que buscan nuevos dueños, las ofertas de ayuda financiera para empezar negocios y la simple publicidad de diferentes mercancías.

De esta manera, los envíos masivos de SMS y los mensajes en las redes sociales no son un nuevo tipo de spam, sino más bien nuevas formas de hacer llegar publicidad a los usuarios, creadas por los spammers y de una forma u otra relacionadas con el spam de correo. Pero hay aún más. Los spammers pueden enviar los mismos mensajes por diferentes canales, lo que crea la sensación de que ha aumentado la cantidad total de publicidad no solicitada enviada.

Los acontecimientos en el spam “nigeriano”

Para crear historias “nigerianas”, los estafadores han usado en el tercer trimestre la situación política en Ucrania y el revuelo despertado por la fiebre del Ébola. La política es el tema preferido de los “nigerianos”, como lo confirma el gran porcentaje de mensajes relacionados con la política o los políticos famosos. No es sorprendente que a lo largo de todo el trimestre la situación en Ucrania se haya utilizado para engañar a los usuarios. Los estafadores ponían como autores de estos mensajes spam no sólo a los ucranianos de diferentes profesiones, sino también a políticos y hombres de negocios que ofrecían recompensas en efectivo por ayudar a transferir o invertir grandes sumas de dinero.

Los mensajes cuyo tema estaba relacionado con el virus Ébola se enviaban sobre todo en nombre de los habitantes de África infectados con la mortal fiebre. Pero también había ejemplares poco comunes, por ejemplo invitaciones a conferencias de determinados temas. Independientemente de quién sea el autor del mensaje y la historia de su convincente relato, el objetivo de los estafadores –sacarle dinero a la víctima- no cambia desde hace años.

Adjuntos maliciosos en el correo

TOP 10 de programas maliciosos propagados por correo en el tercer trimestre de 2014

Según los resultados del tercer trimestre de 2014, Trojan.JS.Redirector.adf encabeza nuestra estadística de programas maliciosos propagados por correo. Se trata de una página HTML que cuando el usuario la abre, lo remite a un sitio infectado. Allí le proponen descargar Binbot, un servicio de negociación automático de opciones binarias, que ahora son tan populares en Internet. El programa malicioso se propaga por correo electrónico en un archivo ZIP sin contraseña.

Le sigue Trojan-Spy.HTML.Fraud.gen. Es un programa malicioso que durante muchos trimestres estuvo en el primer puesto, pero que ahora lo ha perdido. Recordamos que Trojan-Spy.HTML.Fraud.gen es una página HTML de phishing en la que se incita al usuario a ingresar sus datos confidenciales. Después, toda la información ingresada cae en manos de los delincuentes informáticos. Destacamos que el porcentaje de este malware ha bajado en comparación con el trimestre anterior en 0,62 puntos porcentuales.

En el tercer puesto está Trojan.Win32.Yakes.fize, que es un troyano-descargador del tipo Dofoil. Y es justo Trojan-Downloader.Win32.Dofoil.dx el que ocupa el cuarto puesto. Los programas maliciosos de este tipo descargan en el ordenador del usuario otro programa malicioso, lo ejecutan y con su ayuda roban diferentes tipos de información del usuario, sobre todo contraseñas.

En el quinto y noveno puestos se encuentran los representantes de la familia de módulos universales de bots Andromeda/Gamarue, Backdoor.Win32.Androm.enji y Backdoor.Win32.Androm.euqt. Las principales funciones de estos programas maliciosos son: la descarga, almacenamiento y ejecución de un fichero ejecutable; la descarga y descarga de un DLL (sin guardarlo en el disco), la descarga de plugins y la posibilidad de actualizarse y eliminarse. Las funciones del bot se expanden mediante un sistema de plugins, que los delincuentes cargan en cantidades necesarias en cualquier momento.

El sexto y séptimo puestos lo ocupan Trojan.Win32.Bublik.clhs y Trojan.Win32.Bublik.bwbx respectivamente. Son modificaciones del bien conocido malware Bublik, un troyano-descargador que descarga un fichero malicioso en el ordenador del usuario para luego ejecutarlo.

En el octavo puesto está el gusano de correo Email-Worm.Win32.Bagle.gt. La principal función de todos los gusanos de correo es recolectar direcciones de correo electrónico en los equipos infectados. El gusano de correo de la familia Bagle puede recibir instrucciones remotas para instalar otros programas maliciosos.

Cierra la estadística Trojan-Banker.Win32.ChePro.ink. Es un descargador implementado en forma de un applet CPL (componente del panel de administración) y que se encarga de descargar troyanos destinados al robo de información financiera confidencial. En su gran mayoría, los programas maliciosos de este tipo tienen como blanco a los bancos brasileros y portugueses.

Distribución de los programas nocivos con comportamiento Email-Worm por familias

En lo que atañe a las familias más populares de programas maliciosos, su distribución en el correo es la siguiente:

TOP 10 de familias de programas maliciosos propagados por correo en el tercer trimestre de 2014

El líder de esta sección es la familia Andromeda, que reúne el 12,35% de todos los programas maliciosos. En el segundo puesto está ZeuS/Zbot. Los representantes de esta familia lanzan ataques contra los servidores y los ordenadores de los usuarios, y también se dedican a interceptar datos. A pesar de que ZeuS/Zbot puede ejecutar diversas acciones maliciosas, se lo usa sobre todo para robar información bancaria. De la misma manera puede instalar CryptoLocker, un programa malicioso que exige dinero para descifrar los datos del usuario.

Bublik, que con frecuencia descarga Zbot, también entró en el TOP10 de las familias más propagadas de programas maliciosos.

Países-fuente de envíos maliciosos masivos

Distribución de reacciones del antivirus de correo según países, tercer trimestre de 2014

En el tercer trimestre han ocurrido ciertos cambios en la distribución de los países a los que se dirigen los ataques. Así, Alemania ha ocupado el primer puesto con un índice del 10,11%. Inglaterra ha bajado al segundo puesto, al haber perdido 1,22 puntos porcentuales en comparación con el segundo trimestre. En el tercer puesto está EE.UU., que perdió 1,77 puntos porcentuales.

Rusia, que en el segundo trimestre ocupaba el puesto 19 con un índice del 1,48%, este trimestre ha resultado en el sexto puesto (4,25%). La cantidad de spam maliciosos enviado al su territorio casi se ha triplicado.

Peculiaridades del spam malicioso

Ice Bucket Challenge

En el trimestre pasado los delincuentes informáticos han seguido explotando las noticias que han tenido más resonancia, con el objetivo de concentrar la atención del público en los envíos que contienen programas maliciosos. Esta vez el turno le ha tocado a la campaña Ice Bucket Challenge, que este verano tuvo una inmensa popularidad. El propósito de esta campaña era aumentar el nivel de conciencia de la población sobre la enfermedad conocida como Esclerosis Lateral Amiotrófica (ELA, o ALS por sus siglas en inglés) y recaudar dinero para su investigación. En la campaña tomó parte una enorme cantidad de personas, entre ellas muchas celebridades: actores, políticos, deportistas, hombres de negocios y músicos se empapaban con agua helada, ponían los vídeos de este proceso en Internet y desafiaban a más gente a hacerlo. En el pico de la popularidad de la campaña, se conectaron los estafadores, que vieron en ella la posibilidad de desviar la atención de los usuarios hacia sus mensajes maliciosos.

Como resultado, a las direcciones de los usuarios, que no sospechaban nada, empezaron a llegar mensajes con ofertas de sumarse a la asociación ALS y cambiar su vida, como ya lo han hecho miles de otras personas. A los destinatarios se les proponía ver un video inspirador, que estaba en el fichero adjunto al mensaje. Pero en vez del vídeo prometido, al usuario le esperaba un programa malicioso, por ejemplo, Backdoor.Win32.Androm.euop. Estos programas permiten a los delincuentes controlar de forma inadvertida los equipos infectados, que con frecuencia se convierten en parte de botnets.

“Notificaciones maliciosas” de los sistemas de reserva

En el tercer trimestre de 2014 los delincuentes enviaron spam malicioso “de temporada”, cuya cantidad tradicionalmente aumenta durante la época de vacaciones. En el tráfico de spam encontramos notificaciones falsas de hoteles, servicios de reserva y compañías aéreas en inglés y alemán. Como ya es tradición, los estafadores trataban de convencer al usuario de que el archivo ZIP contenía información sobre la reserva de hotel o compra de pasajes aéreos.

En particular, descubrimos un envío masivo de notificaciones falsificadas enviadas en nombre de American Airlines. En los mensajes había ficheros ejecutables que eran programas maliciosos de la familia Net-Worm.Win32.Aspxor. Estos gusanos de red pueden enviar spam, descargar y ejecutar software, recopilar datos valiosos en el equipo de la víctima (contraseñas guardadas, cuentas de correo y FTP), y también buscar automáticamente sitios vulnerables para después infectarlos y hacer que propaguen bots.

En las notificaciones falsas en alemán enviadas en nombre de un portal online de reserva de hoteles en Alemania venía el malware Trojan-Spy.Win32.Ursnif. Este troyano roba datos confidenciales y los envía a un servidor remoto que hace un seguimiento del tráfico de red, descarga y ejecuta otros programas maliciosos y desactiva algunas aplicaciones del sistema, como por ejemplo el firewall.

Programas maliciosos en archivos ARJ

En septiembre detectamos un gran envío masivo con un adjunto que no es típico para el spam, un archivo en formato ARJ. Merece la pena destacar que la elección del archivador está, al parecer, determinada por la rareza del formato. Es decir, según los designios de los delincuentes, un usuario que sabe del peligro potencial de los archivos ZIP y RAR no sospechará de un fichero con una extensión desconocida. Además, el compresor ARJ permite reducir al mínimo el tamaño del fichero, y su código fuente está abierto a todos los que quieran analizarlo y modificarlo.

En el marco de un solo envío los delincuentes mandaban varios tipos de mensajes maliciosos. Eran notificaciones de haber recibido fax, extracto de una cuenta en una compañía en concreto y mensajes personales con saludos en el cuerpo del mensaje. En todos los mensajes venían adjuntos programas maliciosos de la familia Trojan-Downloader.Win32.Cabby, que después de ejecutarse mostraban a la víctima un documento RTF o DOC y de una manera que pasa desapercibida descargaban un programa malicioso de la familia ZeuS/Zbot. Todos los nombres de los ficheros adjuntos estaban generados según un solo modelo. Para que cada mensaje pareciese único, los delincuentes informáticos cambiaban algunos fragmentos del texto y la firma automática del antivirus.

Estadísticas

Porcentaje de spam en el tráfico postal

Cantidad de spam en el tráfico postal, abril-septiembre de 2014

La cantidad de spam en el tráfico de correo, según los resultados del tercer trimestre, fue del 66,9%, un 1,7 puntos porcentuales menos que el trimestre anterior. La mayor cantidad de spam se envió en agosto; la menor, en septiembre.

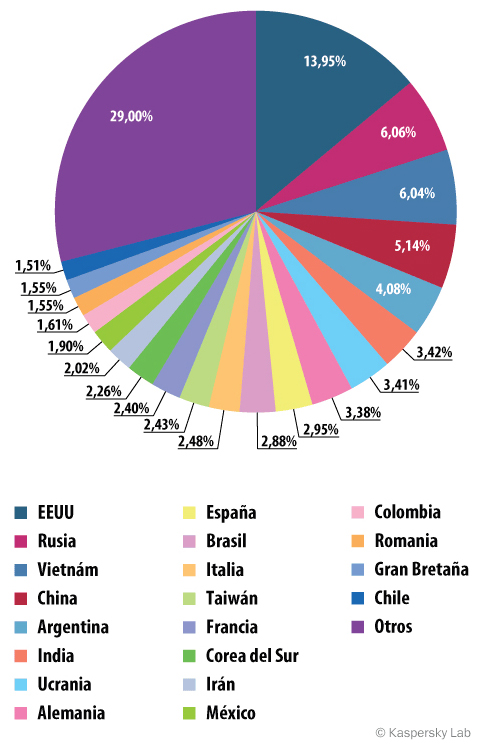

Países fuente de spam

Países fuente de spam en el mundo, tercer trimestre de 2014

Según los resultados del tercer trimestre de 2014, en el primer lugar de los países fuente de spam sigue estando EE.UU., desde donde se envió el 14% del correo no deseable a todo el mundo. En el segundo lugar está Rusia, con un 6,1% del tráfico de spam mundial. El tercer puesto lo ocupa Vietnam, su índice no se diferencia del de Rusia, cerca del 6% del spam mundial.

La distribución de spam en el resto de los países fue bastante uniforme. Al TOP10 de las mayores fuentes e spam entraron también China (5,1%), Argentina (4,1%) y Alemania (3,4%). Cierra el TOP10 Brasil con un índice del 2,9%.

Tamaño de los mensajes de spam

Tamaño de los mensajes spam, tercer trimestre de 2014

La distribución de mensajes spam según tamaño casi no ha cambiado en comparación con el segundo trimestre. Entre los líderes siguen estando los mensajes muy cortos de hasta 2Kb, que se caracterizan porque son muy rápidos y fáciles de enviar en grandes cantidades. La cantidad de estos mensajes ha crecido en 4,6 puntos porcentuales en este trimestre.

También hemos podido notar cierta reducción de la cantidad de mensajes de 2Kb a 5Kb, en 4,8 puntos porcentuales. De la misma forma hemos notado una pequeña reducción de la cantidad de spam de 5 a 10Kb, correspondiente a 2,5 puntos porcentuales. Por el contrario, en 1,7 puntos porcentuales ha crecido la cantidad de mensajes de 10-20Kb.

Phishing

En el tercer trimestre de 2014 en los equipos de los usuarios de los productos de Kaspersky Lab se han registrado 71 591 006 reacciones del sistema Antiphishing. Son 11,5 millones más que en el trimestre anterior.

Al igual que en el segundo trimestre, el mayor porcentaje de usuarios atacados por los phishers se observó en Brasil, con un índice que aumentó en 3,53 puntos porcentuales y alcanzó el 26,73%.

Territorios de los ataques*, tercer trimestre de 2014

* Porcentaje de usuarios en cuyos equipos reaccionó el sistema Antiphishing, del total de usuarios de productos de Kaspersky Lab en el país.

TOP 10 de países según la cantidad de usuarios atacados:

| País | % de usuarios | |

| 1 | Brasil | 26,73 |

| 2 | India | 20,08 |

| 3 | Australia | 19,37 |

| 4 | Francia | 18,08 |

| 5 | Emiratos Árabes Unidos | 17,13 |

| 6 | Canadá | 17,08 |

| 7 | Kazajistán | 16,09 |

| 8 | China | 16,05 |

| 9 | Inglaterra | 15,58 |

| 10 | Portugal | 15,34 |

Ha habido un notable aumento de ataques contra los usuarios en China (+4,74 p.p), Australia (+3,27 p.p.), Emiratos Árabes Unidos (+2,83 p.p.) y Canadá (+1,31 p.p.).

Organizaciones blanco de los ataques

La estadística de los blancos de los ataques de los phishers está basada en las reacciones del componente heurístico del sistema Antiphishing. El componente heurístico del sistema “Antiphishing reacciona cuando el usuario sigue un enlace a una página phishing y la información sobre esta página todavía no está presente en las bases de datos de Kaspersky Lab. Carece de importancia de qué forma se haga el paso: sea como resultado de pulsar un enlace en un mensaje phishing, en un mensaje de una red social o, por ejemplo, como resultado de las acciones de un programa malicioso. Como resultado de la reacción, el usuario ve en su navegador un banner que le advierte sobre la posible amenaza.

El primer puesto en la estadística de las organizaciones atacadas por los phishers lo sigue ocupando la categoría “Portales de correo y búsqueda” (antes llamada “Portales globales de Internet). Pero el índice de esta categoría ha bajado notablemente, en 22,15 puntos porcentuales y en el tercer trimestre ha constituido el 28,54%.

Distribución del TOP 100 de organizaciones atacadas por los phishers*, tercer trimestre de 2013

En el tercer trimestre de 2014 la categoría “Finanzas online” ha aumentado su índice en 13,39 puntos porcentuales, hasta alcanzar el 38,23%. Ya es el segundo trimestre seguido que crece la cantidad de detecciones en las categorías “Bancos” (+6,16 p.p.), “Sistemas de pago” (+5,85 p.p.) y “Tiendas online” (+3,18 p.p.).

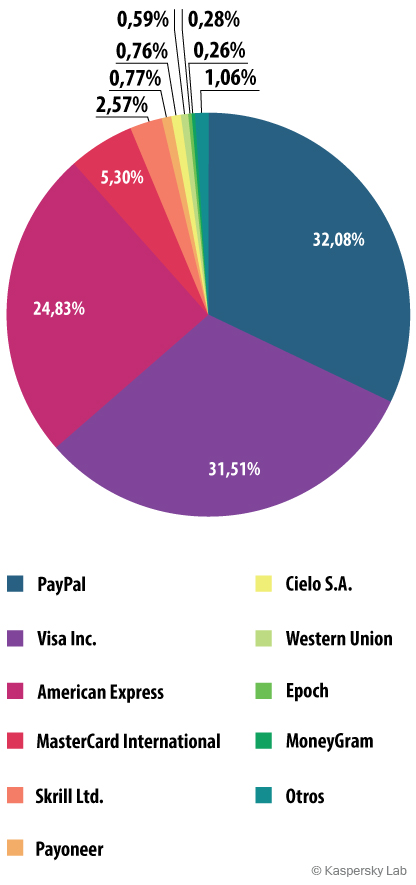

Distribución de los ataques phishing contra los sistemas de pago, tercer trimestre de 2014

El atractivo de los ataques phishing contra los sistemas de pago se debe a que los estafadores reciben acceso directo al dinero de la víctima. El líder entre las organizaciones de la categoría “Sistemas de pago” fue PayPal (32,08%). Le pisa los talones el sistema Visa (31,51%) y el tercer puesto lo ocupa American Express (24,83%).

Los ataques phishing contra los usuarios de los sistemas de pago con frecuencia se realizan mediante el envío de mensajes falsificados, supuestamente provenientes de organizaciones financieras. Estos mensajes contienen amenazas de bloqueo de la cuenta, lo que debe provocar una reacción emocional en el cliente y llevarlo a ejecutar acciones irreflexivas, en particular, enviar información confidencial a los delincuentes.

Ejemplo de mensaje phishing con amenaza de bloquear la cuenta de la víctima

En este ejemplo el mensaje se ha enviado desde una dirección sospechosa, que no corresponde a la dirección de PayPal. El mensaje contiene una amenaza al usuario (actualice los datos de la cuenta o la bloquearemos), y también llama a seguir el enlace y dejar los datos personales en la página que se abra.

Página phishing que pretende hacerse pasar por el sitio web de PayPal

Al seguir el enlace el usuario visualiza una página que tiene el mismo diseño del sitio de PayPal y que contiene un formulario para ingresar datos personales. Pero la conexión con esta página no está protegida, porque no tienen HTTPS en el campo de dirección y la dirección IP indicada no pertenece a PayPal.

Las 3 organizaciones más atacadas

| Organización | % de enlaces phishing | |

| 1 | 10,34% | |

| 2 | 10,21% | |

| 3 | Yahoo! | 6,36% |

Las tres organizaciones más atacadas siguen siendo Google, Facebook y Yahoo!, pero han ocurrido serios cambios. El índice de Google (10,34%) y Facebook (10,21%) ha crecido un poco. Ambas organizaciones ha subido. Yahoo!, que inesperadamente se convirtió en el líder indiscutible del primer semestre de 2014, de la misma forma ha descendido: el índice de esta organización ha bajado 24,62 puntos porcentuales y constituido el 6,36%.

Temas candentes en el phishing

La compañía Apple no ha entrado en el TOP3, pero ha subido en la estadística de organizaciones atacadas por los phishers al cuarto puesto, con un índice del 1,39% (+0,98 p.p.). A principios de septiembre la compañía se vio envuelta en un gran escándalo, relacionado con la filtración de fotografías de celebridades en iCloud. La compañía Apple rechazó los rumores de vulnerabilidades en el servicio, que pudieran haber conducido a la filtración de datos, que más bien habría sido provocada por un ataque phishing contra los usuarios de los productos de Apple (no se sabe a ciencia cierta si el ataque fue selectivo o simplemente entre las víctimas hubo muchas estrellas).

Además, el 9 de septiembre se anunciaron los nuevos iPhone 6 y 6 Plus, y los grandes acontecimientos en la compañía suelen despertar la atención de los estafadores. Por eso no es sorprendente que hayamos registrado un aumento de la cantidad de notificaciones falsificadas enviadas en nombre de los representantes de los servicios de Apple, como iTunes e iCloud.

Los estafadores usaron el nombre de la compañía para llamar la atención de los usuarios, y con frecuencia usaban un modelo de mensajes, dónde sólo cambiaban el nombre del servicio de Apple.

Número de detecciones diarias en las páginas phishing que fingen pertenecer a la compañía Apple, segundo y tercer trimestre de 2014

Para proteger los datos personales de sus usuarios, Apple usa un sistema de verificación de dos etapas que incluye el registro de uno o varios dispositivos de confianza en una cuenta Apple ID. La verificación de dos etapas excluye la posibilidad de acceso no sancionado o de introducir modificaciones en la cuenta del usuario y evita que un desconocido haga compras desde esta cuenta. El 5 de septiembre Apple anunció que pronto tomaría medidas adicionales de seguridad para informar a los usuarios sobre las acciones sospechosas que se estén haciendo con sus cuentas.

Ejemplo de páginas phishing que piden los datos de Apple ID

El usuario puede garantizar su seguridad estudiando cuidadosamente la página en la que le piden ingresar su información confidencial. Hay que asegurarse de que exista una conexión segura y que el dominio pertenezca a la compañía Apple. También es importante cuales son los datos que piden los estafadores, pues aparte de la información necesaria para gestionar la cuenta Apple ID, los phishers suelen pedir los datos de tarjeta de crédito con el pretexto de que hay que vincularla con la cuenta. En este caso, si el usuario les da a los estafadores su información financiera, la protección de Apple no podrá defenderlo contra las consecuencias.

Ejemplo de página phishing que finge ser una solicitud de Apple para confirmar la información personal

Conclusión

La cantidad de spam en el tráfico de correo, según los resultados del tercer trimestre de 2014, ha sido del 66,9%, es decir 1,7 puntos porcentuales menos que en el trimestre anterior.

Ha tenido una gran influencia en los temas del spam los grandes acontecimientos, como el lanzamiento del iPhone 6, los sucesos políticos en Ucrania, la filtración de contraseñas de los servicios de correo más grandes, la campaña Ice Bucket Challenge y la temporada de vacaciones de verano. El spam “nigeriano” también ha explotado las noticias candentes en el mundo.

Los tres países líder fuente del spam difundido por todo el mundo son: EE.UU. (14%), Rusia (6,1%) y Vietnam (6%).

La estadística de programas maliciosos propagados por correo, según los resultados del tercer trimestre, está encabezada por Trojan.JS.Redirector.adf (2,8%), que remite al usuario a un sitio web infectado. El líder de las familias de programas maliciosos fue Andromeda, que agrupa al 12,35% del total de malware. Los usuarios de Alemania son los que han sufrido más ataques maliciosos.

En el spam del tercer trimestre se enviaron mensajes phishing dirigidos al robo de logins y contraseñas de las cuentas de correo de los usuarios y el lanzamiento de la nueva versión de iPhone provocó un estallido de notificaciones phishing enviadas en nombre de los servicios iTunes y iCloud de Apple.

Para instalar programas maliciosos en los equipos de los usuarios los delincuentes informáticos no solo enviaron mensajes falsificados en nombre de los servicios de reserva de hoteles y pasajes aéreos, sino también mensajes con ficheros comprimidos mediante programas que no se usaban desde hace bastante tiempo.

Sigue creciendo la cantidad de ataques phishing contra las organizaciones que hacen operaciones financieras online (bancos, sistemas de pago, tiendas online). Ha aumentado considerablemente la cantidad de ataques contra las organizaciones de la categoría “Portales de correo y búsqueda”, que ha alcanzado el 28,54%. También ha bajado notablemente la cantidad de ataques contra Yahoo!, que también pertenece a esta categoría.

Spam y phishing en el tercer trimestre de 2014